Сотрудник Google смог управлять системой открытия дверей в офисе компании из-за уязвимости в управляющем ПО

Если не заниматься вопросами информационной безопасности в компании, потом может быть мучительно больно В июле этого месяца некий хакер смог найти уязвимость в системе управления автоматическими дверями офиса Google. Он смог открывать двери без использования ключа RFID. К счастью для самой...

Пятая, шестая и заключительная седьмая серия IT ситкома от Cloud4Y

Пятая, шестая и заключительная седьмая серия мини-ситкома про борьбу админа, ИТ-руководителя, генерального директора на полях сражений с мировыми катаклизмами, проверяющими органами, раздолбайством и собственным самолюбием. Просим не судить строго, это наш первый опыт в производстве подобного...

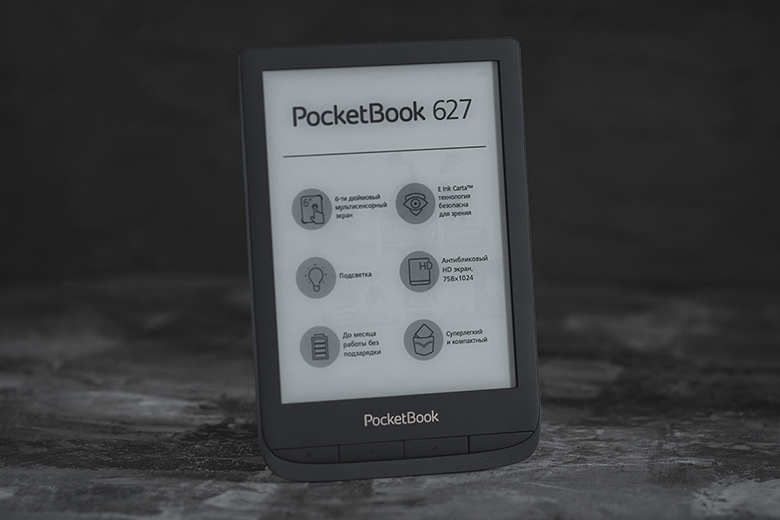

Обзор ридера PocketBook 627: средний класс с подсветкой, Wi-Fi и облачным сервисом

Всем привет! Недавно в официальном блоге PocketBook на «Хабре» вышел обзор младшей модели линейки конца 2018 года – PocketBook 616. Теперь же настал черёд ридера, находящегося в табели о рангах на строчку выше. Речь о PocketBook 627. Это модель среднего класса с набором опций, которого, на мой...

Как сделать стандарт за 10 дней

Приветствую всех! Я работаю в Департаменте информационной безопасности ЛАНИТ, руковожу отделом проектирования и внедрения. В этой статье я хочу поделиться опытом, как на старте карьеры совсем в другой компании подготовил стандарт для организации защиты персональных данных в медучреждениях. Это...

Китай, дай списать?

Сейчас в мире как никогда интересно: страны кидаются друг в друга санкциями и ограничениями, мировой порядок теряет однополярность и обретает биполярочку новый облик. Тем интереснее, что на геополитическую арену вышел ещё один медведь — большая китайская панда. Конечно, западные и российские СМИ...

Security Week 33: по ком осциллирует монитор?

В книге Нила Стивенсона «Криптономикон», про которую у нас в блоге был пост, описываются разные виды утечек информации по сторонним каналам. Есть практические, вроде перехвата ван Эйка, и чисто теоретические, для красного словца: отслеживание перемещений человека по пляжу на другой стороне океана,...

Обнаружена новая глобальная уязвимость в Android

Исследовательская компания Nightwatch Cybersecurity обнаружила новую глобальную уязвимость в Android под кодовым именем CVE-2018-9489. Читать дальше →...

Firefox будет по умолчанию блокировать слежку за пользователями

Не все ясно представляют, как их отслеживают в интернете. Кто-то знает про куки и прозрачные пиксели, но забывает о фингерпринтинге через теги HTML5 и других методах. Маркетинговые фирмы изобретают новые способы отслеживать пользователей, а мы и сами зачастую помогаем в этом, заходя в свои аккаунты...

Summ3r 0f h4ck: результаты летней стажировки в Digital Security

Уже третий год подряд мы успешно продолжаем традицию летних стажировок. Как и в прошлые годы, мы взяли стажеров на два технических направления: в отдел исследований и в отдел анализа защищенности. С результатами предыдущих стажировок можно ознакомиться вот здесь: отдел исследований 2016 отдел...

Подводный «GPS» на двух приемопередатчиках

Привет дорогой хабрачитатель! Нашему подводному GPS на днях исполнилось три года. За это время система стала серийной, мы вывели на рынок еще несколько систем и устройств, но все это время меня не покидала навязчивая идея принести гидроакустику в широкие массы, сделать ее доступной простым...

[Перевод] Актуальна ли проблема инъекций в JavaScript?

В былые времена, когда веб разработка строилась на том, что серверные приложения направляли запросы в реляционные базы данных и выдавали на выходе HTML, часто встречался такой код: // ВНИМАНИЕ: Плохой пример!function popup(msg: string): string { return " " + msg + " ";} или такой: // ВНИМАНИЕ:...

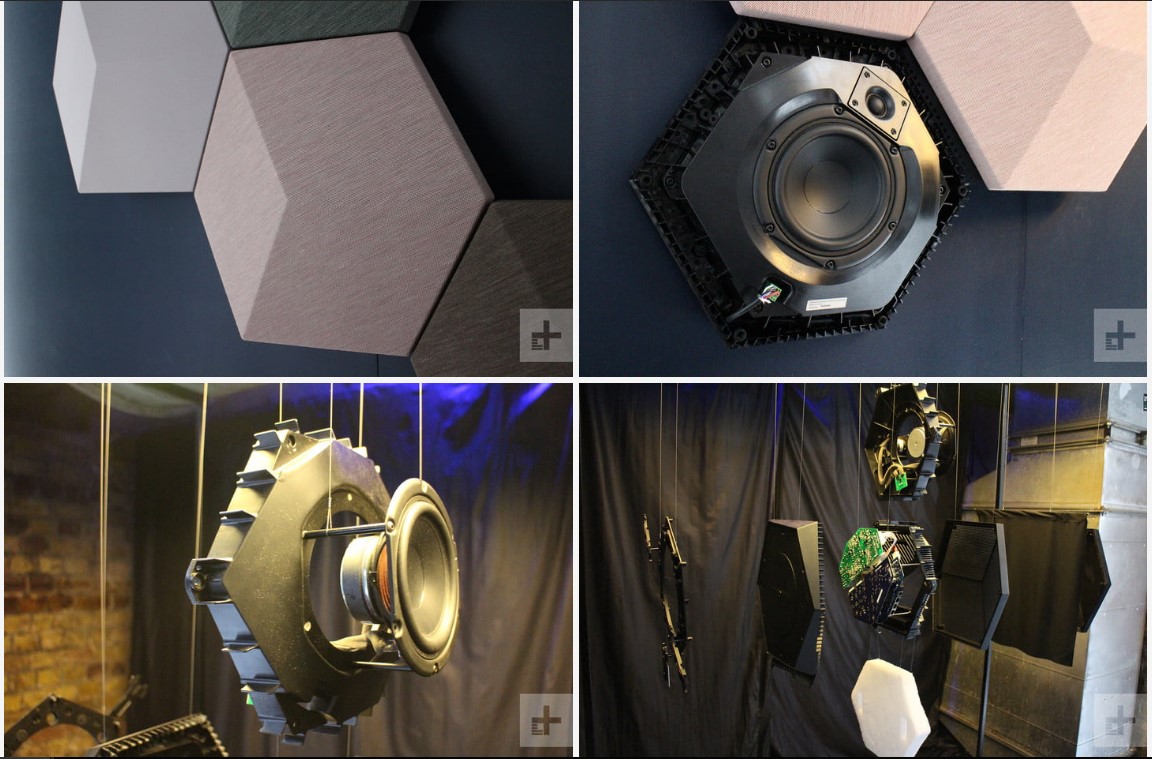

Легенды мирового колонкостроения: спорный BeoSound Shape или как Bang & Olufsen попытались “обмануть” физику

Именитый датский бренд Bang & Olufsen в прошлом году представил акустическую систему, которую сложно было не заметить. Очередной эксперимент компании, славящейся как разработчик необычных и недешевых аудиокомпонентов, в равной степени интересен с точки зрения электроакустики, акустики помещений,...

Шпионские штучки: остаться в секрете

О криптоустройствах и машинах не раз упоминалось в предыдущих статьях. Но как обеспечить безопасную передачу ключей и кодов, без которых работа секретных служб и шпионов была бы равна «0». Существует Международный Шпионский Музея, экспонатами которого являются тысячи всяких шпионских штук и...

Google и Mastercard заключили секретную сделку по трекингу покупок в магазинах

Недавно на Хабре публиковалась статья «Добро пожаловать в эпоху нигилизма приватности», где раскрываются многолетние практики сбора конфиденциальных данных о пользователях. Эти методы существуют десятилетиями, но только сейчас проблема начала активно обсуждаться: под прицел критики попали Google и...

Деньги на ветер: почему ваш антифишинг не детектирует фишинговые сайты и как Data Science заставит его работать?

В последнее время фишинг является наиболее простым и популярным среди киберпреступников способом кражи денег или информации. За примерами далеко ходить не нужно. В прошлом году ведущие российские предприятия столкнулись с беспрецедентной по масштабу атакой — злоумышленники массово регистрировали...

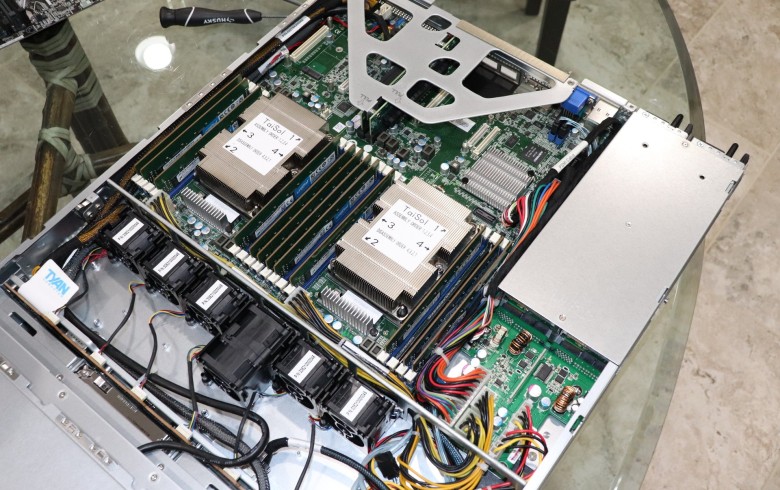

[Перевод] Влияние защиты от Spectre, Meltdown и Foreshadow на производительность Linux 4.19

Один из самых частых вопросов в последнее время — как отражается на производительности Linux защита от Meltdown/Spectre, а теперь ещё и от L1TF/Foreshadow. Начало разработки ядра Linux 4.19 в этом месяце подлило масла в огонь не только для x86_64, но и для POWER/s390/ARM. Чтобы получить общее...

Обзор смартфона General Mobile GM8 Go: турецкий бюджетник с Android 8.1 Oreo Go Edition

Приветствую всех! Около недели тому назад в мои загребущие попал недорогой смартфон General Mobile GM8 Go с операционной системой Android 8.1 Oreo Go Edition – пока ещё довольно редкой в наших краях версией «зелёного робота». Я смартфон хорошенько погонял, потестировал так и эдак, обсудил сам с...

Исповедь тестировщика: как я покопался в IDS конкурента

Ни один уважающий себя UTM-шлюз сетевой безопасности не обходится без системы обнаружения вторжений IDS (Intrusion Detection System). Другое дело, что опция зачастую указывается производителем для галочки, чтобы не отставать от конкурентов. Знаю по своему опыту тестировщика, как это бывает — вроде...