Лаборатория хакера: Ч1. LibSSH auth bypass

Я начинаю цикл статей, посвященных разбору задач сервиса pentesterlab. К сожалению, у меня нет Про-версии курса, поэтому я ограничен только списком свободных задач. Каждый кейс — система, содержащая уязвимость, которой необходимо воспользоваться для достижения определенной цели. Читать дальше →...

[Из песочницы] Арестован создатель трояна Anubis

Судя по сообщениям на хакерских форумах, правоохранители задержали создателя банковского трояна Anubis, известного под псевдонимом maza-in. В 2017 году про maza-in даже писал американский Форбс. Читать дальше →...

[Из песочницы] Социальная инженерия как драматургия, или что общего у фишингового домена и «чеховского ружья»

Здравствуйте! Меня зовут Виталий Андреев и я работаю ведущим экспертом направления ETHIC в компании «Инфосекьюрити». За последний год у меня накопилось много примеров различных популярных мошеннических схем, которыми я бы хотел поделиться, а заодно и проанализировать некоторые тенденции из мира...

[recovery mode] Команда Google Project Zero нашла серьезную уязвимость в ядре macOS

Команда Google Project Zero хорошо известна своим умением находить недостатки безопасности как в собственных продуктах компании, так и в продуктах других фирм. Её члены обнаруживают недостатки в программном обеспечении, сообщают о них производителям в частном порядке и дают им 90 дней на решение...

Intel SGX Card. Своего SGX достоен каждый сервер

Разрешите вам напомнить, что представляют из себя Intel Software Guard Extensions. Как следует из названия, дело тут в безопасности. Человечество придумало множество программных способов защитить свою IT-инфраструктуру от злонамеренного или неправомочного кода, однако все эти способы имеют свои...

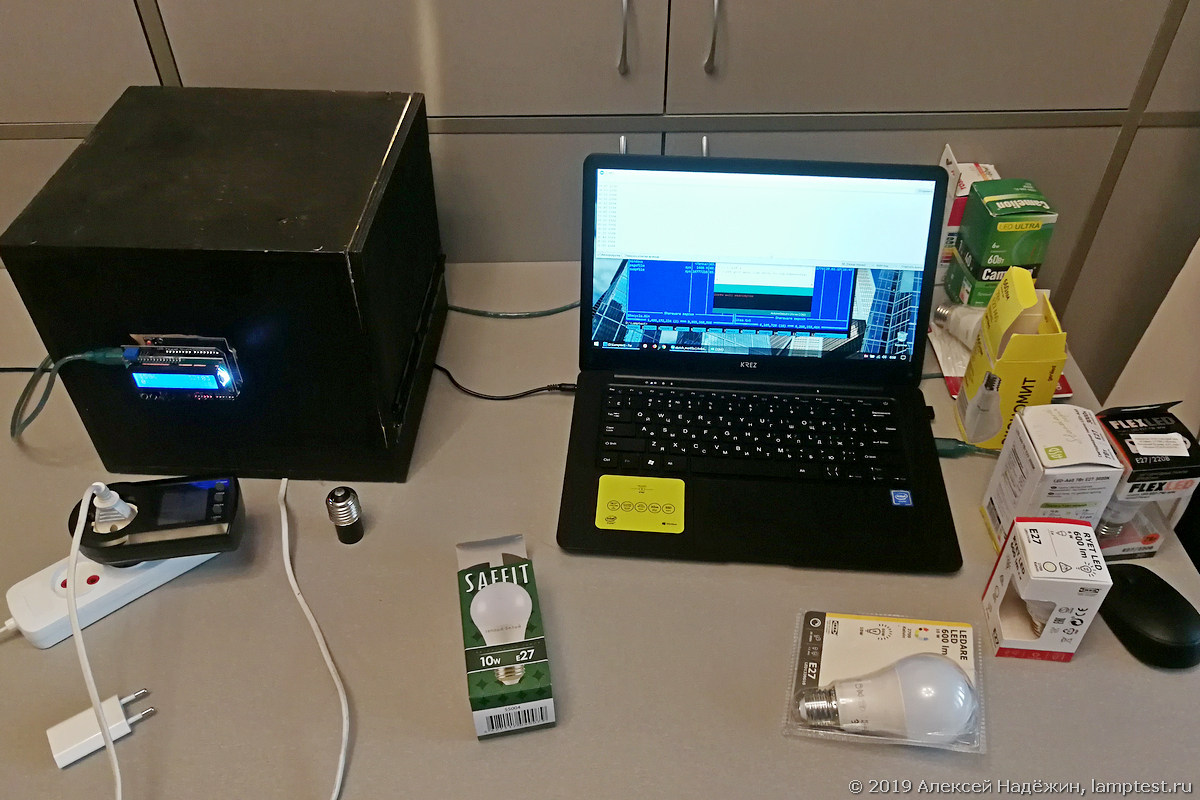

Долговечность светодиодных ламп и снижение светового потока

Я провёл эксперимент и сравнил, как снижается световой поток разных светодиодных ламп в течение сорока минут после включения. Читать дальше →...

Технология сенсорного замещения позволит видеть мир с помощью звуков: открыт набор на курсы для слепых и слабовидящих

Всем известно, что человек использует пять чувств восприятия, чтобы познавать окружающее пространство. По мере необходимости он опирается то на одно из них, то на несколько, а иногда и на все чувства сразу, ограничиваясь лишь законами физики и собственными физическими возможностями. А что будет...

[Из песочницы] Инстансы по информационной безопасности на платформе attackdefense.com

… Мы живем в эпоху больших событий и маленьких людей … Уинстон Черчилль Сегодня вашему вниманию представляем первую статью из цикла о разборе и прохождении лабораторных работ с ресурса attackdefense.com с поддержкой известного организатор конференций (Black Hat и Pentes Академии) — проект, который...

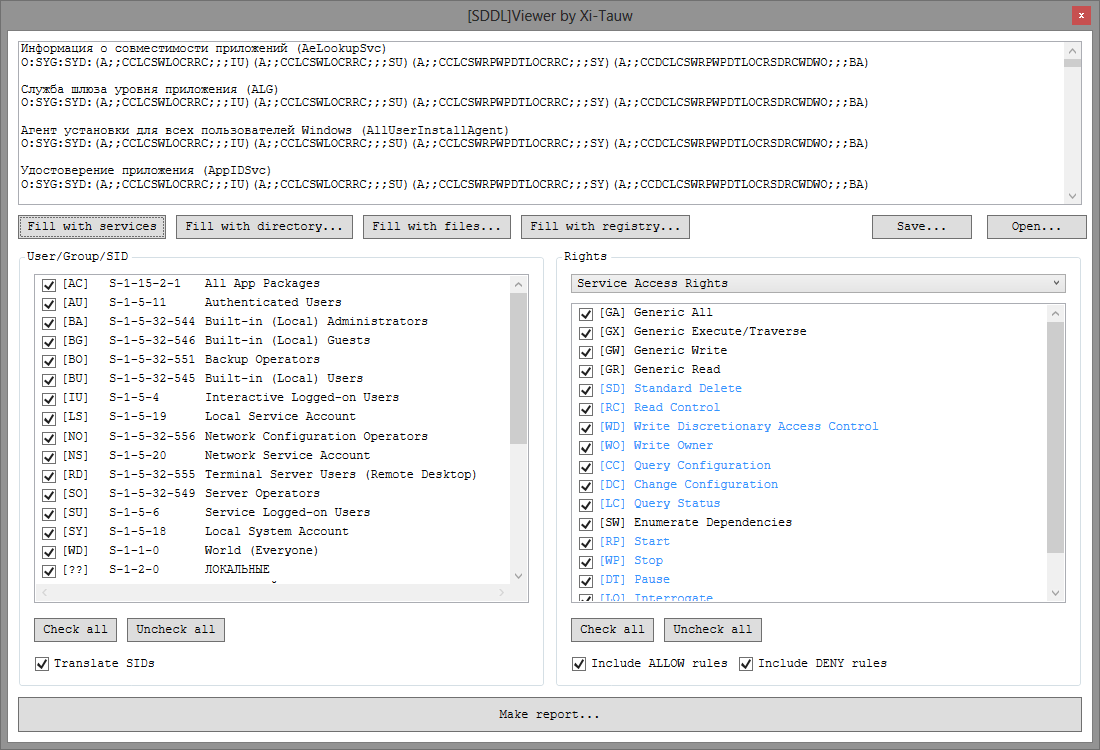

Как смотреть SDDL и не ломать глаза о точки с запятыми

Мой путь в ИБ начался с удивительного открытия: «безопасно ≠ зашифровано». Это сейчас такое утверждение выглядит простым и очевидным, а на первом курсе осознание этого факта произвело эффект сравнимый с ментальной атомной бомбой. Информационная безопасность атаковала расширением границ предметной...

Карстен Ноль выступит на PHDays 9

Одним из ключевых докладчиков Positive Hack Days 9 станет знаменитый исследователь безопасности сетей GSM Карстен Ноль (Karsten Nohl). В студенческие годы его знали как члена немецкой хакерской группы Chaos Computer Club, сегодня Карстен специалист в области шифрования и безопасности данных....

Sigma rules. Поделка или новый стандарт для SOC

Я Сергей Рублев, руководитель SOC (Security Operations Center) в компании «Инфосекьюрити». В этой статье подробно рассмотрю амбициозный проект Sigma Rules, девиз которого: «Sigma для логов — это как Snort для трафика и Yara для файлов». Речь пойдет про три аспекта: Применимость синтаксиса...

Муравейник или крепость? Строю дом по цене квартиры. 4 часть. Комфорт или необходимость гаджетов дома?

В предыдущих выпусках я рассказывал об этапах строительства дома, без которых невозможно было бы заселение и более-менее комфортное проживание. В этот раз я хочу рассказать об устройствах, которые делают жизнь в собственном доме комфортнее и безопаснее. Сюда будет входить всё: от доступа к...

А вы все-все за меня мониторить будете? Ага

Обычно Хабр используется как информационное решение — кто-то делится наработанной и структурированной информацией, а кто-то эту информацию впитывает (я хотел написать “потребляет”, но это слово маркетологи уже испоганили). Я же, на правах старожила, и учитывая легкую расслабленность между 23...

Обзор базовой DECT-станции Snom M300 и комплекта M215

Осенью мы рассказали про целую серию устройств M-серии компании Snom для создания DECT-сетей. Там описывалась и большая станция M700, но такие девайсы бывают избыточны для небольших офисов/магазинов/кафе и прочего малого бизнеса. Зато в этой нише прекрасно обосновалась станция Snom M300, оставшаяся...

Наказывают ли в России за незаконную торговлю персональными данными?

Наверное, уже весь Хабр знает, что наши персональные данные давно и успешно стали объектом законной и незаконной торговли. Про рынок банковской информации, данных мобильных операторов и госорганов я писал тут в статье: «Анализ цен черного рынка на персональные данные и пробив». Про так называемую...

Уязвимость в Telegram позволяет обойти пароль local code любой длины

Из прошлого В предыдущей своей работе Я продемонстрировал уязвимость секретных чатов Telegram, и выложил видео-мануал по восстановлению local code Telegram на GNU/Linux/Windows/Android (взлом СЧ Telegram). Недавно обнаружил «продолжение уязвимости»: Android-Telegram [обход local code пароля любой...

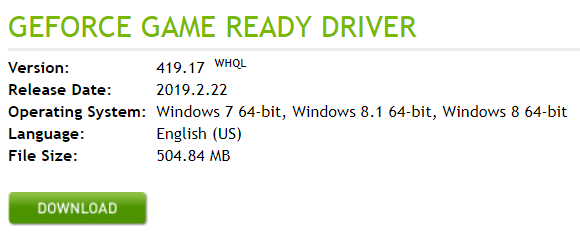

Security Week 10: уязвимости в драйверах NVIDIA

Вот что мы еще ни разу не обсуждали в формате дайджеста, так это уязвимости в драйверах для видеокарт. Компания NVIDIA опубликовала 28 февраля информацию о восьми уязвимостях: практически все позволяют повышать привилегии или выполнять произвольный код. Одна брешь относится к модному ныне типу атак...

Wireshark 3.0.0: обзор нововведений

Wireshark Foundation выпустила финальную stable-версию популярного сетевого анализатора трафика — Wireshark 3.0.0. В новом релизе устранено несколько багов, реализована возможность анализа новых протоколов и заменен драйвер WinPcap на Npcap. Wireshark — самый популярный в мире анализатор сетевых...