Поиск аномалий и предотвращение утечек — как сигнатурный анализ помогает обнаружить угрозы изнутри

Привет, Хабр! Меня зовут Александр Щербаков. Расскажу, как системы Privileged Access Management помогают контролировать действия привилегированных пользователей (таких как системные администраторы, управленцы, девопсы и проч.) с помощью сигнатурного анализа. Привилегированные пользователи обладают...

Как я нашел уязвимость в онлайн казино и получил $20 000 в качестве награды

Сегодня расскажу про то, как мне удалось предотвратить возможную атаку на одно Австралийское онлайн казино, которое потенциально могло бы потерять $2.5 млн за ночь. Читать далее...

Worst Practice Case: Как защитить богатство с помощью User-Hostile интерфейсов?

Хороший интерфейс должен помогать пользователю. А что, если я скажу, что иногда хороший интерфейс должен ему мешать? Звучит странно, но иногда проектировать цифровые продукты, которые раздражают, сбивают с толку и противоречат логике, — это не баг, а фича. Особенно если речь идёт о защите...

Вам бы сервер проведать

Для начинающего админа (или программиста, пошагово повторяющего по гайду известного ютубера покупку VPS на известном провайдере таких услуг) настройка Linux‑сервера может показаться чёрным колдунством или тарабарщиной в чистом виде. «Работает же.... как‑то...». А всё совсем не так просто как бы...

Интеграция Google Tag Manager (GTM) с Content Security Policy

Соответствие политикам Content Security Policy (CSP) при использовании Google Tag Manager (GTM) на сайте может быть сопряжено с рядом сложностей. CSP блокирует загрузку внешних ресурсов, выполнение inline-скриптов и стилизации, что может вызвать сбои в работе GTM: некорректную загрузку тегов,...

[Перевод] Как я нашел свой первый баг: SQL-инъекция в NASA

Я начал заниматься баг-баунти три недели назад. Мой изначальный подход, основанный на прочитанной информации, заключался в том, чтобы искать уязвимости в VDP (программах раскрытия уязвимостей), чтобы получить приглашение в частные программы и избежать жесткой конкуренции, как в публичных...

Диспетчер паролей: как выбрать лучший

Несмотря на то, что использование паролей не является надежным методом аутентификации, они широко распространены при работе с различными сервисами и программами. Сегодня все больше пользователей сталкивается с необходимостью управлять десятками, а порой и сотнями паролей от различных сервисов....

IPsecHub+. Сложные сценарии

Всем привет! На связи Николай Едомский, руководитель группы сетевых инженеров в ЕДИНОМ ЦУПИС. Представляю вашему вниманию четвертую статью из цикла "IPsecHub+". В прошлой статье мы рассмотрели схему построения IPsec-концентратора на основе так называемой эскалаторной топологии. А сейчас мы...

Настройка Firefox для анонимной и безопасной работы и серфинга

Всех приветствую читатели Хабра Сегодня я поведую о личном опыте настройки браузера Firefox (далее просто лиса, огнелис), причем настройки нацеленной на приватный и безопасный серфинг. И как всегда просьба не переходить на личности в комментариях, если вы обнаружили ошибку недочет или неточность,...

Троянский конь: или о том, как остаться незамеченным Всевидящим Око

Совсем недавно, а точнее 14 января РКН устраивал демо-версию тотального интернет-шатдауна, а причиной всему работа ТСПУ. В этой статье речь пойдёт о протоколе, который, выделяется на общем фоне тем, что трафик шифруется и маскируется под подключение к популярным сайтам, иными словами, это тяжёлая...

ТОП бесплатных OSINT-инструментов по версии T.Hunter в 2025-м году

Всем привет! Это наша ежегодная подборка лучших бесплатных OSINT-инструментов по версии наших специалистов. Как обычно, в рубрике новинки, неувядающая классика и ставший вновь актуальным софт. По следам ключевых трендов последних лет ИИ-модели добрались и до OSINT: так, LLM’ки успешно заменили...

Создание подписанного TLS сертификата с помощью OpenSSL и PowerShell

Скорее всего, если вы нашли эту статью не через поиск - вам она вряд ли понравится. Тут рассматривается решение конкретной задачи для конкретных нужд. Привет, Хабр и читатели! В своей прошлой статье про написание скрипта на PowerShell для отслеживания сроков действия сертификатов я упоминал о том,...

Алгоритмы поиска аномалий HBOS и ECOD

Специалистам по машинному обучению часто приходится заниматься поиском аномалий в данных, однако в русскоязычном интернете этой задаче посвящено очень мало материалов. В частности, нет хороших разборов различных алгоритмов поиска аномалий, где были бы описаны их плюсы и минусы. В этой статье...

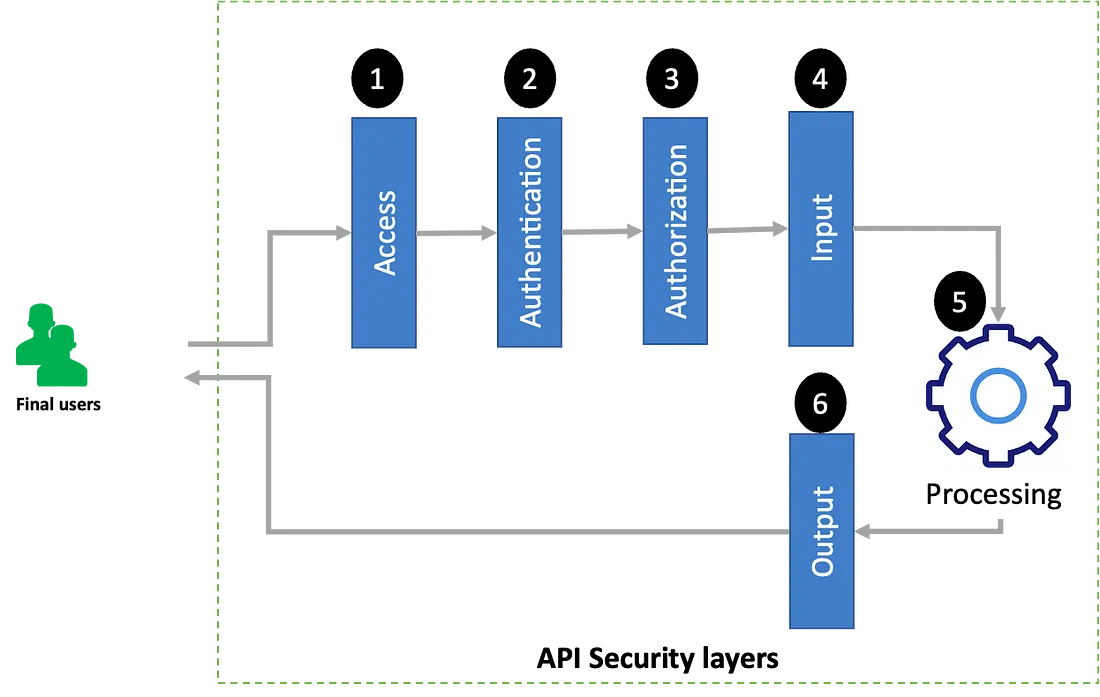

[Перевод] API Security Best Practices

Данная публикация - перевод серии постов Хассена Бельгасема - API Security Best Practices. Статья о том, как обеспечить безопасность API. API стал одним из фундаментальных элементов мобильных и веб-приложений, обеспечивая бесшовную коммуникацию между различными системами и сервисами. Однако,...

Игры, письма и всё хорошее: что не так с понятием «стопроцентная кибербезопасность»

Мой приятель работает начальником в крупной организации, всегда страшно занят и крайне далёк от ИТ. В своё свободное время он включает домашний компьютер и пытается провести время за любимой игрой. Почему пытается? Ну, потому что, включая компьютер раз в несколько недель, он, вместо того чтобы...

Мой опыт настройки SSO OpenID Connect в 1С с помощью Authentik

При внедрении единой системы аутентификации в компании я столкнулся с задачей организовать SSO-доступ к 1С через протокол OpenID Connect. За основу я взял статью на InfoStart (https://infostart.ru/1c/articles/1538390/), однако в качестве провайдера аутентификации использовал не Keycloak, как в...

Цунами кибератак обрушилось на Юго-Восточную Азию: актуальные киберугрозы для стран АСЕАН

Только представьте: в регионе интенсивно развиваются технологии, активно внедряются инновации, экономика на высоких скоростях летит вверх. И, кажется, счастье уже так близко. Но в этот момент всегда приходят они... Подобно стихийному бедствию киберпреступники тормозят получение Юго-Восточной Азией...

Бум цифровизации и низкая киберграмотность: исследуем ландшафт киберугроз в странах АСЕАН

Только представьте: в регионе интенсивно развиваются технологии, активно внедряются инновации, экономика на высоких скоростях летит вверх. И, кажется, счастье уже так близко. Но в этот момент всегда приходят они... Киберпреступники тормозят получение Юго-Восточной Азией статуса цифрового лидера,...