Поиск аномалий во временных рядах

Вокруг нас появляется все больше различных устройств, систем, комплексов, платформ – технологических, информационных, киберфизических. Мы не задумываемся о том, как кофеварка варит кофе, робот-пылесос выбирает маршрут при уборке квартиры, система биометрической идентификации определяет человека на...

Как выбрать инструмент статического анализа

Использование инструментов для повышения и контроля качества кода может стать важным фактором успеха при реализации сложных программных проектов. Например, к таким инструментам относятся статические анализаторы. На данный момент они доступны в большом количестве: от бесплатных с открытым исходным...

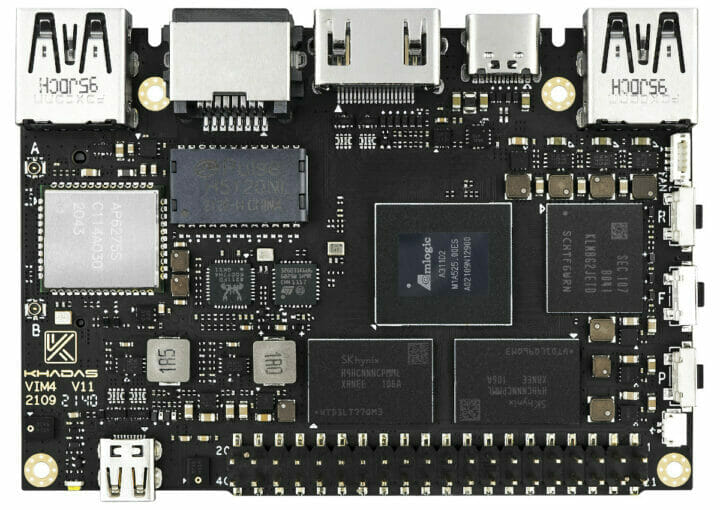

Больше одноплатников хороших и разных: модели конца 2021 года, на которые стоит обратить внимание

Несмотря на дефицит электронных компонентов, разные компании продолжают выпускать одноплатные компьютеры. За последние пару месяцев появилось несколько интересных моделей, которые вполне могут оказаться полезными как отдельным разработчикам, так и крупным компаниям. Давайте посмотрим, что там у нас...

Приглашаем на KasperskyOS Night 2021 Winter Edition

19 ноября с 16:00 до 20:00 пройдет наша четвертая онлайн-конференция по кибериммунной разработке — KasperskyOS Night 2021 Winter Edition. В этот раз мы планируем поговорить о том, что нужно программистам и специалистам по информационной безопасности для создания IT-систем с «врожденной» защитой от...

Apple TV 1st generation. Вторая жизнь 15 лет спустя

В моем распоряжении оказалось достаточно раритетное устройство родом из Купертино. Этот представитель технологической истории не имел широкого распространения и популярности на наших просторах в те годы, оттого желание прикоснуться к нему было еще больше. Немного поностальгируем, рассмотрим, чем...

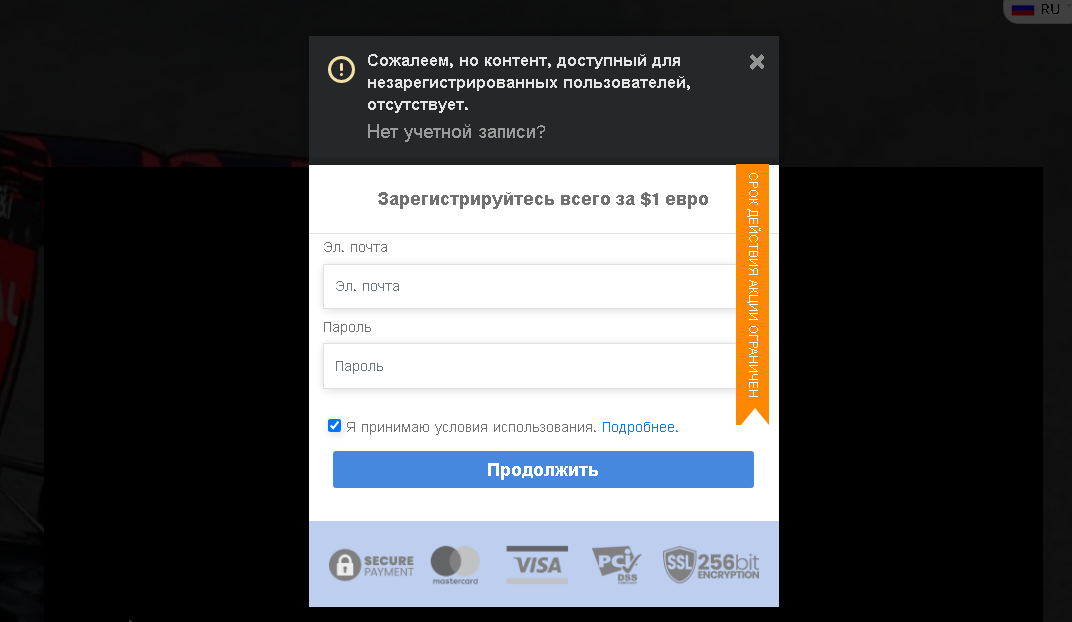

Вечная борьба с парсерами, которую мы, кажется, выиграли

Каждый более или менее крупный сайт хоть раз, но пытались атаковать. Такое было и с нашим сервисом Rusprofile, люди пытались спарсить финансовые и юридические данные о компаниях, которые мы агрегируем у себя последние 5 лет. Поэтому наша команда написала неплохую систему защиты с несколькими...

Что и как нужно защищать в облачной среде

Гибридная ИТ-инфраструктура, содержащая физические и облачные компоненты, стала обычным явлением во многих компаниях. Админы, программисты и обычные пользователи быстро привыкают к новой реальности. Но несмотря на все преимущества нового мира, в нём имеется масса неочевидных опасностей. В этом...

Perfect Forward Secrecy в современном TLS: прямая, кривая и административная секретность

«Классической» Perfect Forward Secrecy в современном TLS не существует, как не существует необходимости в ней… если только вы сами не создадите ее. Читать дальше →...

DevSecOps «за 5 копеек»

В этой статье один из сотрудников нашей компании Сергей Полунин Belowzero273 расскажет, как с помощью бесплатных инструментов можно построить простой CI/CD-пайплайн с инструментами контроля безопасности. И сделает это настолько просто, чтобы если даже вы никогда не слышали о подобном подходе, то...

Безопасность Kubernetes — это просто

Привет, Хабр! Эта статья - расшифровка доклада с QIWI Server Party Многие знают, что такое микросервисы и как их оркестрировать. А вот как обеспечить их безопасность, это отдельный вопрос, достойный обсуждения. Потому что если достаточно глубоко не разобраться в том, что и как работает в вашей...

[Перевод] Чувствуете запах? Пахнет утечкой ваших данных

Привет, на связи Денис Генералов, младший системный администратор Cloud4Y. Сегодня хочу поделиться статьёй, которая актуальна в связи с выходом Windows 11 и обязательным требованием вендора о наличии TPM для защиты данных владельцев устройств. Выражаю своё почтение автору статьи: Генри Нурми....

[Перевод] Безопасность ПЛК: 10) Разделите регистры по их назначению

Определите блоки регистров для определенных функций, чтобы проверять данные, избегать переполнений и блокировать несанкционированные записи для защиты данных контроллера. Разбираем рекомендации по безопасному программированию ПЛК, формируем список своих рекомендаций. Всех неравнодушных прошу под...

QR за QR: новый принцип безопасности социальных взаимодействий

Ходил я давеча на оффлайн-конференцию. На входе меня попросили показать QR-код и паспорт. Все прошло хорошо, однако, вопрос: “а кто вообще, эти люди, которым я должен показать свой основной документ, свои персональные данные?”, меня не оставил. Желающие узнать как я пришел к идее «протокола»...

Security Week 45: эволюция спама в картинках

На прошлой неделе специалисты «Лаборатории Касперского» опубликовали очередной квартальный отчет об эволюции спама и фишинга. В отчете приведена статистика за третий квартал этого года, а также ряд интересных примеров мошеннического спама. Большинство из нас такие письма увидит, только если зайдет...

Dell Technologies Forum 2021: виртуальная конференция о цифровом будущем уже сейчас

Цифровая эпоха уже наступила. Мы меняем наш образ жизни, переходим на новые способы обучения и работы из любой точки в любое время, используя технологии и невероятную ценность данных. Благодаря широкому спектру возможностей подключения в режиме реального времени мы получаем автоматизированные и...

BYOD: статистика и минусы

Несмотря на все преимущества, процесс внедрения BYOD имеет множество нюансов, а основным риском использования этой концепции в реальной работе является нарушение конфиденциальности. Но кибератаки — лишь одна из возможных причин, мешающих распространению BYOD. По данным Help Net Security (2020),...

Механические клавиатуры: подборка новых моделей

Клавиатуры — инструмент, которым мы пользуемся каждый день, по многу часов. Лучшая клавиатура — та, которую не замечаешь в процессе работы. Да, она может быть очень красивой в плане дизайна, но главный критерий — эргономика и удобство работы. Многим из нас нравятся механические клавиатуры, кому-то...

Риски VS Угрозы

Если вы занимаетесь информационной безопасностью, то живете в мире рисков, угроз и уязвимостей, используете эти понятия повседневно. Мы часто подменяем эти понятия, в результате чего не всегда видна грань между тем, что такое риск, а что угроза информационной безопасности. С одной стороны мы строим...