«Как пресейл инженер телеграм ботом дверь открывал» или «Ты куда полез?»

Данная статья рассчитана на специалистов области физических систем безопасности и в частности контроля доступа. Я предполагаю, что статья может быть интересна тем, кто не обладает навыками в программировании, но всегда хотел попробовать реализовать что-то здесь и сейчас, с возможностью...

Как оценить эффективность WAF и зачем вообще это все нужно? Часть 2

Привет! Меня зовут Лев Палей, и я собаку съел на всяких сравнениях, технико-экономических обоснованиях и всей этой истории с выбором каких-либо решений. Теперь я работаю по другую сторону сделки. Поэтому, после некоторого времени, проведенного в компании-производителе, решил рассказать о тяготах...

«Импортозамещение» в видеонаблюдении. Часть пятая: Випакс АйТек Про

Что если компания просто покупает камеры у известного китайского ОЕМ-производителя, даже не пытается это скрыть, и все равно, каким-то невероятным образом попадает в реестр РЭП, получая все сертификаты как отечественный производитель? Неужели в 2023 году, когда о локализации производства прожужжали...

Безопасность API веб-приложений

Привет, Хабр! Это инженерный отдел по динамическому анализу Swordfish Security. В предыдущих статьях мы описывали плагин для OWASP ZAP, рассказывали, как сканировать приложения с помощью инструмента Burp Suite Pro и настроить автоматическую авторизацию в DAST-сканере. Сегодня мы обсудим, на что...

V2X. Система безопасности

V2X расшифровывается как Vehicle-to-Everything. Это когда ваш автомобиль общается с окружающим миром, минуя вас. Есть множество статей о том, что такое V2X и зачем это нужно. Есть описания работы системы разной степени подробности и достоверности, описания стандартов, кликбейтные новости, обзоры и...

Настройки безопасности контейнеров и Kubernetes

В этой статье представлен список инструментов Linux и функционала Kubernetes, регулирующих безопасность контейнеров. Статья имеет описательный характер для базового понимания настроек безопасности, а также для систематизации полезных инструментов и полей спецификации k8s для этих целей. Статья...

Зыбучие пески или установка песочницы CAPE

Привет, Хабр, на связи лаборатория кибербезопасности AP Security. В данной статье предлагаем разобрать процесс установки и первоначальной настройки такой песочницы, как CAPE. Читать далее...

iKOOLCORE R2: 3-дюймовый мини-ПК с четырьмя 2.5 GbE Ethernet-портами. На что он способен?

Вся линейка мини-ПК iKOOLCORE — крошечные устройства, они меньше, чем большинство других миниатюрных компьютеров сторонних производителей. Тем не менее разработчику этих девайсов удаётся обеспечить неплохую функциональность, что позволяет использовать их как в офисе, так и дома. Недавно появилась...

Как мы в РСХБ построили ИБ-платформу с использованием OpenSource-инструментов

Привет, Хабр! Меня зовут Михаил Синельников, я DevSecOps TeamLead в РСХБ‑Интех. В сфере ИТ тружусь с 1999 года, в РСХБ попал в 2021 году. Ранее работал в качестве ведущего специалиста и руководителя направлений информационной безопасности в Эр‑Телеком, Монета.ру. Сейчас занимаюсь контейнерной...

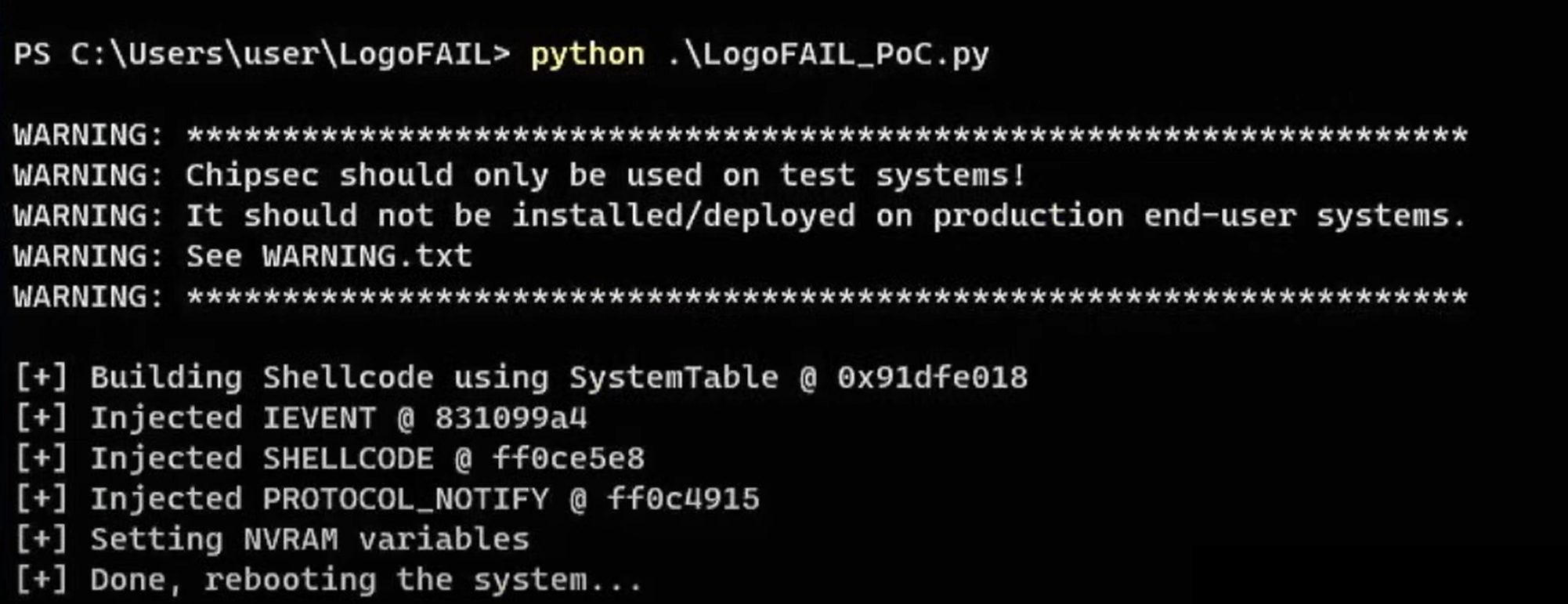

Security Week 2350: подробности атаки LogoFAIL

Об этой работе компании Binarly мы уже упоминали на прошлой неделе: исследователи нашли нетривиальный и довольно опасный способ атаки на ПК путем подмены логотипа, сохраняемого в UEFI — прошивке, ответственной за первоначальную загрузку компьютера. Ранее была известна только общая идея атаки, а на...

DDoS, китайские ботнеты и клиенты с особыми потребностями. Будни ЦОДов 3data

Дата-центр — заманчивая цель для кибератак и непростой объект для защиты. Мы решили выяснить, как обеспечивается бесперебойная работа ЦОДов руководителя отдела информационной безопасности 3data Павла Черных, и публикуем его рассказ. Из него вы узнаете, как выглядят три кита безопасности ЦОД, к...

Протектор и LLVM-обфускатор. Сравнение двух подходов к решению задачи запутывания кода

Добрый день, Хабр! В данной заметке я постараюсь сравнить два разных подхода к задаче запутывания машинного кода – это протектор и обфускатор, построенный на базе LLVM-фреймворка. Нам пришлось с этим столкнуться, когда возникла задача защиты библиотек Guardant под разные операционные системы и...

От аль-Кинди до Керкгоффса

На Хабре уже вышло несколько десятков статей, рассказывающих о старинных шифрах и классической криптографии. Например, «Как закалялась сталь», «Элементарные шифры», «История первых шифров» или «Итальянский след». Интересующиеся могут легко найти и другие, это не трудно. В большинстве из них...

Айтишники против шифровальщиков: как победить злосчастный вирус

Всем привет. На связи снова Александр Грачев. Как и обещал, возвращаюсь с новыми рассказами о внутренней кухне технической поддержке песочницы PT Sandbox и том, как мы делаем мир безопаснее и лучше благодаря нашему продукту. Все мы знаем о таких распространенных вирусах, как шифровальщики. И да,...

Apple Pro Weekly News (04.12 – 10.12.23)

Выходят в релиз iOS 17.2 и macOS 14.2 – рассказываем, что там нового. Для наушников и адаптера питания от Apple тоже вышли обновления, а ещё пара устройств компании объявоены винтажными. Какие планы у компании на новые iPhone, что будет с русской Siri и что ждать в новых iPad. Какие скандальные...

Huawei Watch GT 4: отличный баланс между стилем и функциональностью

Компания Huawei представила новую модель умных часов — Huawei Watch GT4. Она существует в двух версиях — 46 мм и 41 мм, новинка получила немало улучшений и дополнений. И конечно, нельзя забывать, что ОС у этого девайса собственная — HarmonyOS, китайская операционная система, о которой мы уже...

Подготовка инструментов под фаззинг UEFI на базе edk2 в Windows

Так повелось в мире, что время от времени необходимо проводить исследования безопасности драйверов и прошивок. Одним из способов исследования является — фаззинг (Fuzzing). Не будем останавливаться на описание на самого процесса фаззинга, для этого есть эта статья, отметим только, что в основном его...

Импортозамещаем AI и 3D-совещания, взламываем ВКС, ждем пришествия ИИ

Недавно прошла Видео+Конференция 2023. В этот раз арендовали очень просторный и удобный конференц-холл, хватило места и побродить поглазеть, и вкусно поесть, и комфортно отдохнуть в мягких креслах. А вы зачем ходите на айти-мероприятия?) Читать далее...