Корпоративные лаборатории PentestIT: программа профессиональной подготовки сотрудников в области практической ИБ

Корпоративные лаборатории PentestIT: программа профессиональной подготовки сотрудников в области практической ИБ Чтобы защититься от хакеров, нужно уметь думать и действовать, как хакер. Иначе невозможно понять, что является уязвимостью, которая сможет помочь злоумышленнику преодолеть ваши системы...

Crucial MX100: 256ГБ SSD за 110 долларов

Твердотельные накопители гораздо производительнее жестких дисков, а также менее прожорливы в плане потребления энергии. У SSD, в общем-то, куча достоинств, но есть и недостатки. Первым можно назвать более низкую надежность, чем у жестких дисков, и вторым — цену. Цена среднестатистического SSD выше,...

Анализ безопасности сетевых Unity3D игр в VKontakte

Привет. Надеюсь этот пост не приведет к плохим последствиям и все будет хорошо и мир наполнится светом! Почему все настолько плохо в социальных unity3d играх ВКонтакте? Выдались свободные выходные и посвятил я их одному интересному делу — выявить слабые места в безопасности приложений. Т.к. работаю...

Google предложит пользователям GMail использовать end-to-end шифрование

Корпорация Google готовится выпустить специальное расширение для браузера Google Chrome, которое позволит пользователям сервиса GMail зашифровывать сообщения перед отправкой, чтобы исключить возможность перехвата сообщений. Расширение под простым названием End-to-End использует стандарт OpenPGP, но...

5 июня 2014 года — всемирный день против интернет-слежки

Ровно через год после публикации первых документов Эдварда Сноудена несколько общественных организаций и веб-сайтов организовали совместную акцию Reset The Net в знак протеста против прослушки интернет-трафика со стороны спецслужб. Читать дальше →...

Автор банковского трояна Zeus объявлен в розыск

Вчера стало известно, что правоохранительные органы США и Министерство юстиции сообщили о проведении специальной операции по выведению из строя ботнета Zeus Gameover. Эта последняя модификация универсального вредоносного банковского инструмента Zeus использует структуру P2P пиров для организации...

Эксплуатация концептуальных недостатков беспроводных сетей

Беспроводные сети окружают нас повсеместно, вокруг миллионы гаджетов, постоянно обменивающихся информацией сл Всемирной Паутиной. Как известно — информация правит миром, а значит рядом всегда может оказаться кто-то очень сильно интересующийся данными, что передают ваши беспроводные устройства. Это...

Робот в каждую семью. Intel анонсировала конструктор для создания собственного робота

Даже больше — корпорация Intel анонсировала проект, целью которого, по-сути, будет создание экосистемы для домашних роботов. Под «экосистемой» в данном случае понимается и каталог приложений, и модели для 3D печати, аксессуары и многое другое. Компания уже представила две разновидности...

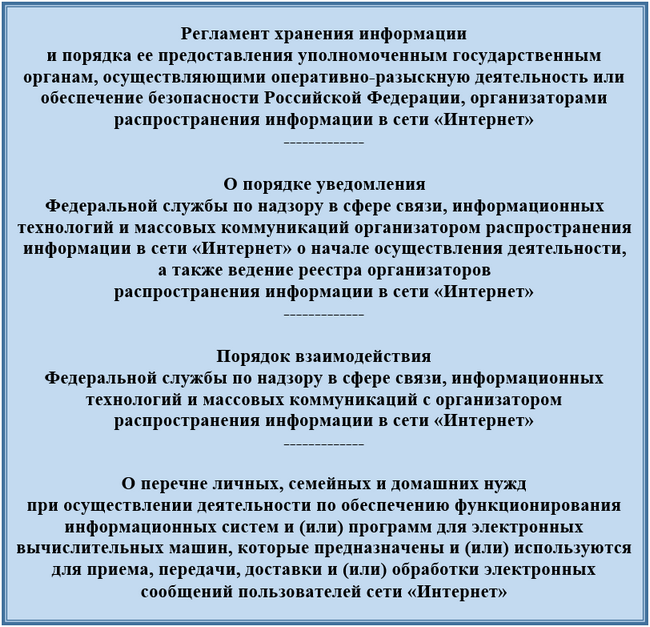

Организаторы обмена информацией будут сливать спецслужбам все данные о действиях пользователей

И не только действиях. Мне показалось важным, чтобы в поле зрения сообщества Хабра попала следующая информация, которая оказалась у меня на руках. А именно — проекты подзаконных актов к вступающему в силу одиозному закону о блогерах, которые сейчас готовятся и проходят последние стадии согласования...

3G видеорегистратор SG-1CR

Добрый день всем! Хотим посоветоваться с сообществом по поводу автомобильного регистратора, который мы три недели назад начали разрабатывать. Читать дальше →...

Wi-Fi сети: проникновение и защита. 1) Матчасть

Синоптики предсказывают, что к 2016 году наступит второй ледниковый период трафик в беспроводных сетях на 10% превзойдёт трафик в проводном Ethernet. При этом от года в год частных точек доступа становится примерно на 20% больше. При таком тренде не может не радовать то, что 80% владельцев сетей не...

Dyson Halo — умные очки за 10 лет до Google Glass

Современные технологии могли бы быть совсем иными, если бы компания Dyson не решила отложить в долгий ящик свою разработку «умных очков», прототип которых был готов еще за 10 лет до релиза Google Glass. Читать дальше →...

(25 мая, Киев) Бойцы невидимого фронта или повесть о том, как в сжатые сроки защититься от DDoS-атак

В предыдущей статье я сделал обзор основного развития DDoS-атак и рассмотрел решения Radware. Обзор обзором, но, эффективность решения познается в боевых условиях. Не так давно (около 25 мая в Киеве) мне волей судьбы поступила миссия буквально за два дня организовать защиту государственного...

[Из песочницы] Основные международные стандарты и лучшие практики проведения аудита информационных технологий

В 60-х годах прошлого века, начало внедрения информационных систем для бухгалтерского учета в коммерческом секторе, привело к появлению новой профессии в сфере ИТ — ИТ-аудитора. Вскоре была создана первая профессиональная ассоциация ИТ-аудиторов – «Electronic Data Processing Auditors Association»,...

Выводим MySQL из окружения

Как только ваша информационная система становится рабочей (prоduction), появляется необходимость иметь как минимум две копии ее базы данных. Первая, резервная, с некоторой частотой создается при помощи штатных утилит и представляет собой согласованный дамп (consistent dump). Цель его создания —...

[recovery mode] Подмена (встраивание) спам-ссылок на страницы сайта плагинами браузеров, cpatext, Content-Security-Policy

В конце января в логах нашей внутренней системы анализа пользовательских кликов на сайте kidsreview.ru появились сотни переходов по странным линкам вида: compareiseries.in/goto.php?url=aHR0cDovL24uYWN0aW9ucGF5LnJ1L2NsaWNrLzUyZDhmODY2ZmQzZjViMjYxYTAwNDFjNS82OTIzMy81MDI1OS9zdWJhY2NvdW50 Читать дальше...

Дети настоящего и гаджеты прошлого

Время летит невероятно быстро. Технологический прогресс скачет с ним ноздря в ноздрю, и мы уже так к этому привыкли, что перестали обращать на это внимание. Свежие, с пылу с жару смартфоны и планшеты морально устаревают через полгода-год после покупки, обо всяких видеокартах, телевизорах и...

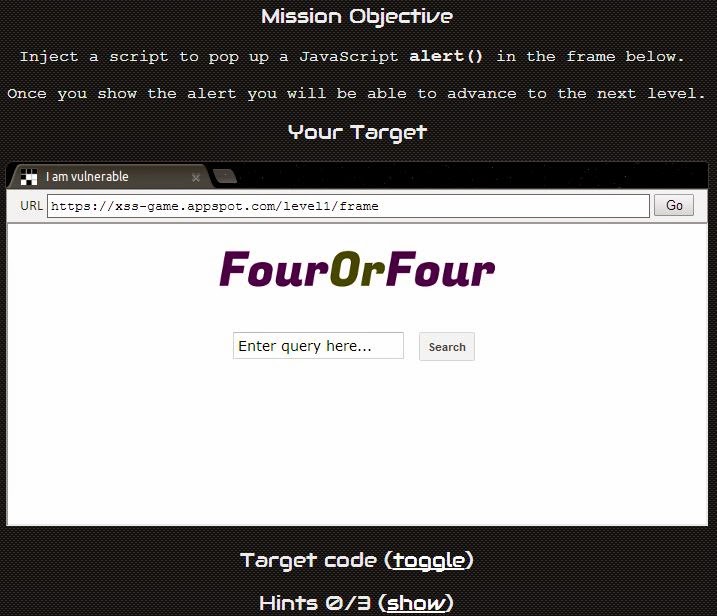

XSS-game от Google

Google представил игру, заключающуюся в поиске xss-уязвимостей, c целью распространения информации об этом наиболее опасном и распространенном типе уязвимости. Google очень серьезно относится к обнаружению уязвимостей, что платит до $7500 за серьезные xss. Ну а игра покажет как выявлять xss, это...