[Из песочницы] Делаем всё наоборот или портативный канал для безопасной передачи данных

Введение Год назад, когда ещё был в 10 классе, я занялся криптографией. Точнее как занялся: в школе обязательно требовалось провести исследовательскую работу — вот я и решил исследовать шифр RSA. В связи с недостаточностью знаний для исследования на стойкость, было проведено довольно сомнительное...

[Из песочницы] Почему мы шифруем

Предлагаю читателям «Хабрахабра» перевод текста «Why we encrypt» авторства гуру информационной безопасности Брюса Шнайера. Шифрование защищает наши данные. Оно защищает наши данные на компьютерах и в дата-центрах, защищает их во время передачи через интернет. Защищает наши видео-, аудио- и...

Самый простой способ начать зашифрованный чат

Идея для сервиса, как это часто бывает, родилась из неудовлетворенной потребности. Мне часто кто-то скидывает конфиденциальную информацию, например FTP доступы, через незащищенный канал. Если людям, с которыми общаешься часто, еще можно объяснить, что такое шифрование, и какой софт нужно для него...

LastPass взломан, меняйте ваш мастер-пароль

В официальном блоге LastPass появилось уведомление, указывающее на то, что сервера компании были скомпрометированы. Подозрительные действия в сети компании были замечены в минувшую пятницу. Читать дальше →...

[Из песочницы] Атака «evil maid» на зашифрованный жесткий диск

Вчера была опубликована статья, в которой, не без помощи Microsoft, раскрываются интересные подробности о внутренностях BitLocker. Статья длинная и ее содержимое можно резюмировать как «в целом выглядит адекватно, явных уязвимостей вроде не видно». Зато по ссылкам много интересной информации о...

Введение в KDF на примере решения криптографического ребуса

Однажды, шастая по темным углам светлых интернетов, наткнулся на вакансию разработчика программного обеспечения с внушительным списком требований и обязанностей с фокусом на системы безопасности как для софта, так и для железа. Кроме длинного списка требований, прилагался еще более фантастический...

[Перевод] Руководство по шифрованию данных на PHP

От переводчика: в процессе программирования никогда не забываю о том, что я опасно некомпетентен в криптографии, и всем советую исходить из этого тезиса (ну, может быть кроме вас и еще вон того крутого парня). Однако, так или иначе, в процессе работы возникают задачи, связанные с защитой данных, и...

EMCSSL – Система идентификации пользователей WWW на основе подсистемы NVS криптовалюты EmerCoin и децентрализованных клиентских SSL-сертификатов

Под катом подробно рассмотрена масштабируемая инфраструктура для беспарольной авторизации на неограниченное число независимых серверов сети. Инфраструктура базируется на блокчейне криптовалюты, используя последний как децентрализованное доверенное хранилище хеш-сумм клиентских SSL-сертификатов....

Реализуем ещё более безопасный VPN-протокол

Эта публикация является продолжением ранее написанной в нашем блоге: «Реализуем безопасный VPN-протокол». В этой статье мы не переделываем и не переписываем протокол, а только чуть дорабатываем его дальше. Реализация всего нижеописанного уже присутствует в версии GoVPN 3.1. Для создания шума...

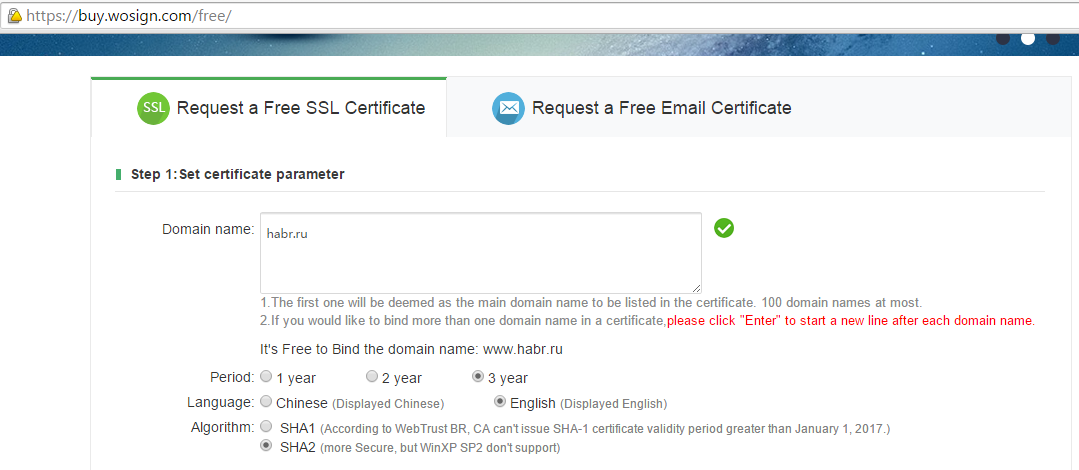

Бесплатные SSL-сертификаты теперь на 3 года от WoSign

Вчера обнаружил, что WoSing дает бесплатно сертификат, теперь уже, на 3 года. Читать дальше →...

Двухэтапная аутентификация в браузере с помощью USB-токена U2F

U2F — открытый протокол универсальной 2х факторной аутентификации, разработанный FIDO Alliance. В альянс входят компании Google, PayPal, Lenovo, MasterCard, Microsoft, NXP ,Visa и другие. Протокол поддерживается браузером Chrome с версии 38. Работает из коробки без драйверов в Windows/MacOS/Linux....

Реализуем безопасный VPN-протокол

Снова тема VPN, конфиденциальной передачи данных, безопасности и криптографии. Сейчас, в эру пост-Сноудена, стало модно клепать безопасные, уважающие приватность, невзламываемые, защищённые от спецслужб и цензуры программы. Однако эта статья – не очередной маркетинговый пиар, а, скорее,...

Использование Java смарт-карт для защиты ПО. Глава 5. Безопасность

В данном цикле статей пойдет речь об использовании Java смарт-карт (более дешевых аналогов электронных ключей) для защиты программного обеспечения. Цикл разбит на несколько глав. Для прочтения и осознания информации из статей вам понадобятся следующие навыки: Основы разработки ПО для Windows...

Использование Java смарт-карт для защиты ПО. Глава 4. Пишем первый апплет

1. Введение В данном цикле статей пойдет речь об использовании Java смарт-карт (более дешевых аналогов электронных ключей) для защиты программного обеспечения. Цикл разбит на несколько глав. Для прочтения и осознания информации из статей вам понадобятся следующие навыки: Основы разработки ПО для...

Использование Java смарт-карт для защиты ПО. Глава 3. Установка и настройка IDE

В данном цикле статей пойдет речь об использовании Java смарт-карт (более дешевых аналогов электронных ключей) для защиты программного обеспечения. Цикл разбит на несколько глав. Для прочтения и осознания информации из статей вам понадобятся следующие навыки: Основы разработки ПО для Windows...

Использование Java смарт-карт для защиты ПО. Глава 2. Java смарт-карта с точки зрения разработчика апплетов

В данном цикле статей пойдет речь об использовании Java смарт-карт (более дешевых аналогов электронных ключей) для защиты программного обеспечения. Цикл разбит на несколько глав. Для прочтения и осознания информации из статей вам понадобятся следующие навыки: Основы разработки ПО для Windows...

Использование Java смарт-карт для защиты ПО. Глава 1. Общие сведения

1. Введение В данном цикле статей пойдет речь об использовании Java смарт-карт (более дешевых аналогов электронных ключей) для защиты программного обеспечения. Цикл разбит на несколько глав. Для прочтения и осознания информации из статей вам понадобятся следующие навыки: Основы разработки ПО для...

Как Уитфилд Диффи помог Бобу и Алисе обмануть Еву

Многие специалисты полагают, что концепция Диффи до сих пор является самым большим шагом вперед за всю историю криптографии. В 1976 году Уитфилд Диффи и его соавтор, стэнфордский профессор Мартин Хеллман, опубликовали научную работу «New Directions in Cryptography». В исследовании был представлен...