Chromium: другие ошибки

Мы завершаем цикл статей, посвященных рекомендациям по написанию качественного кода на примере ошибок, найденных в проекте Chromium. После написания 6 статей, у нас всё ещё остаётся много нерассмотренных ошибок. Эти ошибки разнородны и про них сложно составить материал на определённую тему....

Chromium: другие ошибки

Мы завершаем цикл статей, посвященных рекомендациям по написанию качественного кода на примере ошибок, найденных в проекте Chromium. После написания 6 статей, у нас всё ещё остаётся много нерассмотренных ошибок. Эти ошибки разнородны и про них сложно составить материал на определённую тему....

Как уничтожить Интернет?

Помните угрозу анонима уничтожить Интернет? Где хакер грозился «положить» 13 корневых DNS серверов сети Интернет и сделать получение информации, посредством запроса с использованием доменного имени, невозможным? В результате чего любой, кто введёт «http://www.google.com» или какой-либо другой...

Почему большинство людей не используют двухфакторную аутентификацию?

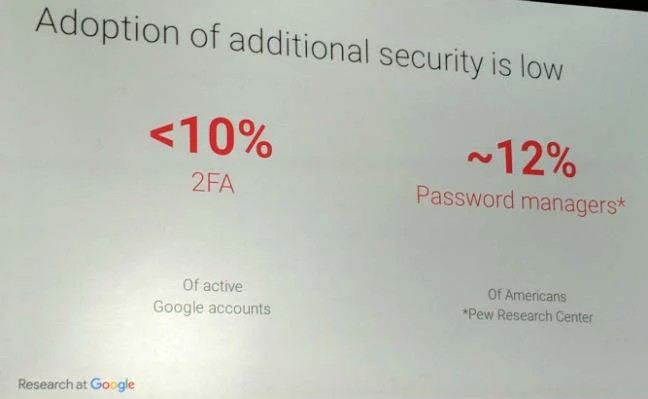

Менее 10% аккаунтов используют двухфакторную аутентификацию, около 12% — менеджеры паролей Прошло почти семь лет с того момента, как Google представила двухфакторную аутентификацию (2FA), но до сих пор практически никто не использует её. На январской конференции по информационной безопасности...

Почему большинство людей не используют двухфакторную аутентификацию?

Менее 10% аккаунтов используют двухфакторную аутентификацию, около 12% — менеджеры паролей Прошло почти семь лет с того момента, как Google представила двухфакторную аутентификацию (2FA), но до сих пор практически никто не использует её. На январской конференции по информационной безопасности...

Критическая уязвимость межсетевых экранов Cisco ASA позволяет удаленно выполнять произвольный код

Межсетевые экраны Cisco ASA подвержены критической уязвимости CVE-2018-0101, позволяющей злоумышленникам осуществлять удаленное выполнение произвольного кода. Кроме того, ошибка может приводить к отказу в обслуживании и провоцировать перезагрузку системы. Проблему безопасности обнаружил...

Критическая уязвимость межсетевых экранов Cisco ASA позволяет удаленно выполнять произвольный код

Межсетевые экраны Cisco ASA подвержены критической уязвимости CVE-2018-0101, позволяющей злоумышленникам осуществлять удаленное выполнение произвольного кода. Кроме того, ошибка может приводить к отказу в обслуживании и провоцировать перезагрузку системы. Проблему безопасности обнаружил...

[Из песочницы] Почему важно не откладывать установку и конфигурацию CMS Битрикс на базе «1C-Битрикс: Виртуальная машина»

Кто обронил перчатку? Выполняя один из проектов по тестированию на проникновение, мы наткнулись на виртуалку на публичном IP-адресе Заказчика. Из набора открытых на хосте портов у нас появилось ощущение, что это Битрикс. Читать дальше →...

[Из песочницы] Почему важно не откладывать установку и конфигурацию CMS Битрикс на базе «1C-Битрикс: Виртуальная машина»

Кто обронил перчатку? Выполняя один из проектов по тестированию на проникновение, мы наткнулись на виртуалку на публичном IP-адресе Заказчика. Из набора открытых на хосте портов у нас появилось ощущение, что это Битрикс. Читать дальше →...

Внимание, обновите Firefox до версии 58.0.1 для закрытия критической уязвимости

Mozilla выпустила важное обновление веб-браузера Firefox для исправления критической уязвимости, которая позволяет злоумышленникам удаленно выполнять вредоносный код на компьютерах, на которых установлена уязвимая версия браузера. Критическая уязвимость (CVE-2018-5124) может привести к выполнению...

Nemesida Scanner — сканер уязвимостей веб-приложений

Nemesida Scanner предназначен для выявления уязвимостей в веб-приложениях, таких как SQL injection, XSS, LFI/RFI, XXE, Оpen-redirect, поиска компонентов с известными уязвимостями и критичных данных в открытом доступе, выявления недостатков конфигурации веб-приложения, сканирования портов, и т.д....

Nemesida Scanner — сканер уязвимостей веб-приложений

Nemesida Scanner предназначен для выявления уязвимостей в веб-приложениях, таких как SQL injection, XSS, LFI/RFI, XXE, Оpen-redirect, поиска компонентов с известными уязвимостями и критичных данных в открытом доступе, выявления недостатков конфигурации веб-приложения, сканирования портов, и т.д....

Что, собственно, такое персональные данные?

Новгородский мальчик Онфим из XIII века превратил кору в носитель персональных данных, собрав набор из изображения человека и его имени. Представьте, что вы нашли трёх друзей, которые родились с вами в один и тот же день. У вас одинаковая дата рождения, одинаковый пол, и вы можете определёнными...

[Из песочницы] Топ-5 прогнозов в сфере информационной безопасности

Давайте посмотрим правде в глаза, прошедший год был ужасным для кибербезопасности, с огромным количеством фишинговых атак, вирусов-вымогателей и т.д. Интересно, будет ли 2018 год лучше? Многие эксперты мирового уровня прогнозируют увеличение количества атак. Они считают, что будут разработаны...

[Из песочницы] Топ-5 прогнозов в сфере информационной безопасности

Давайте посмотрим правде в глаза, прошедший год был ужасным для кибербезопасности, с огромным количеством фишинговых атак, вирусов-вымогателей и т.д. Интересно, будет ли 2018 год лучше? Многие эксперты мирового уровня прогнозируют увеличение количества атак. Они считают, что будут разработаны...

SecurityWeek 2: армия клонов, Google охотится на привидений, Blizzard патчится

Новость Судьба зловреда Exobot, с помощью которого злоумышленники добывали данные банковских карт пользователей еще с 2013 года, сложилась интереснее, чем у большинства подобных троянов — но весьма проблематично для экспертов безопасности. Авторы бота охотно сдавали его в аренду на любой срок,...

SecurityWeek 2: армия клонов, Google охотится на привидений, Blizzard патчится

Новость Судьба зловреда Exobot, с помощью которого злоумышленники добывали данные банковских карт пользователей еще с 2013 года, сложилась интереснее, чем у большинства подобных троянов — но весьма проблематично для экспертов безопасности. Авторы бота охотно сдавали его в аренду на любой срок,...

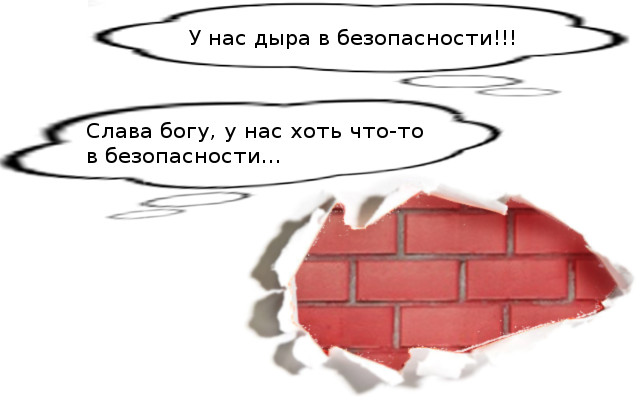

И так сойдёт… или Дыра как средство защиты

По мотивам "И так сойдёт… или как данные 14 миллионов россиян оказались у меня в руках"... Статья, которую вы сейчас читаете, вовсе не ответ на вышеозвученный пост. Это будет скорее попытка показать что уже сейчас иногда делается, и что вообще можно сделать в области информационной безопасности,...