Фундаментальная уязвимость HTML при встраивании скриптов

Чтобы описать суть проблемы, мне нужно рассказать, как вообще устроен HTML. Вы наверняка в общих чертах представляли себе, но я все равно коротко пробегусь по основным моментам, которые понадобятся для понимания. Если кому-то не терпится, сразу переходите к сути. HTML — это язык гипертекстовой...

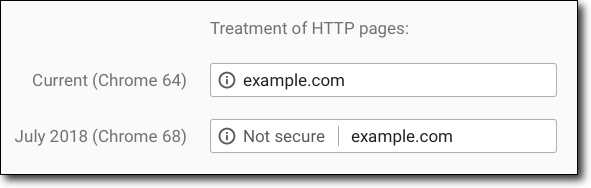

Google Chrome начнет помечать все http страницы как «не защищенные» с релизом Chrome 68 в июле 2018

Через 5 месяцев актуальная версия самого популярного в мире браузера добавит текст "Не защищено" ("Not secure") в адресной строке всех страниц, которые открываются не по https. Подробности и опрос под катом. Читать дальше →...

[Перевод] Предсказание случайных чисел в умных контрактах Ethereum

Ethereum приобрёл огромную популярность как платформа для первичного размещения монет (ICO). Однако она используется не только для токенов ERC20. Рулетки, лотереи и карточные игры — всё это можно реализовать на блокчейне Ethereum. Как любая реализация, блокчейн Ethereum не поддаётся подделке, он...

История взлома одной MLM компании

Все вы наверно натыкались на «успешных людей» с просторов интернета. Эти люди транслируют свое видение жизни. Выставляют на показ свои богатства. Выпускают книги о том как выходить из зоны комфорта, при этом пишут эти книги из своего особняка в какой нибудь солнечной калифорнии. Вам это знакомо?...

Защита беспроводной сети: WIPS. Часть 1: Mojo AirTight

Доброго времени суток жителям Хабра. Можно подумать, что беспроводные системы обнаружения вторжений — это стоящие по периметру покрытия беспроводной сети зенитки и непрерывно вращающиеся тарелки радаров… Ан нет, в суровой реальности всё несколько прозаичнее. Этим постом хочу поделиться нашим опытом...

Защита беспроводной сети: WIPS. Часть 1: Mojo AirTight

Доброго времени суток жителям Хабра. Можно подумать, что беспроводные системы обнаружения вторжений — это стоящие по периметру покрытия беспроводной сети зенитки и непрерывно вращающиеся тарелки радаров… Ан нет, в суровой реальности всё несколько прозаичнее. Этим постом хочу поделиться нашим опытом...

Пять проблем и тенденций информационной безопасности: чего ожидать в 2018 году

Киберпреступность доставляет немало проблем обычным пользователям, но также и создаёт новые рабочие места. По прогнозу Cybersecurity Ventures, в ближайшие четыре года в секторе ИБ появится 3,5 млн новых рабочих мест (в 3,5 раза больше открытых вакансий, чем в настоящее время). Отрасль ИБ переживает...

Пять проблем и тенденций информационной безопасности: чего ожидать в 2018 году

Киберпреступность доставляет немало проблем обычным пользователям, но также и создаёт новые рабочие места. По прогнозу Cybersecurity Ventures, в ближайшие четыре года в секторе ИБ появится 3,5 млн новых рабочих мест (в 3,5 раза больше открытых вакансий, чем в настоящее время). Отрасль ИБ переживает...

Инвентаризация (бизнес-*) процессов через актуализацию должностных инструкций в интересах информационной безопасности

Привет, Хабражитель! Предлагаю вниманию статью, объединяющую вещи, на первый взгляд, не имеющих между собой ничего общего: должностные обязанности работников, инвентаризация (бизнес-*)процессов и информационной безопасности. Будут рассмотрены следующие темы: Вместо вступления Про должностные...

Security week 3: вор у вора биткойны украл, здесь мог быть ваш троян, десять дней без компьютеров

Новость Недавно в поле зрения ИБ-исследователей попали владельцы прокси-сервиса для Tor, которые грабили своих пользователей и вымогателей. Дело в том, что этот Tor-прокси сервис часто использовался жертвами криптовирусов, неспособными или не готовыми разбираться с установкой браузера Tor. Именно...

Security week 3: вор у вора биткойны украл, здесь мог быть ваш троян, десять дней без компьютеров

Новость Недавно в поле зрения ИБ-исследователей попали владельцы прокси-сервиса для Tor, которые грабили своих пользователей и вымогателей. Дело в том, что этот Tor-прокси сервис часто использовался жертвами криптовирусов, неспособными или не готовыми разбираться с установкой браузера Tor. Именно...

[Перевод] Какой длины достаточно? Минимальные пароли на самых популярных сайтах

В последнее время я часто делюсь своими мыслями о паролях. Здесь у нас абсолютный краеугольный камень безопасности — парадигма, которую понимает каждый человек с онлайновым аккаунтом — и в то же время мы видим фундаментально разные подходы к этому вопросу со стороны разных сервисов. У некоторых...

В Казахстане опасно использовать ЭЦП

В последнее время государство пытается максимально перенести все госуслуги в электронный формат. Активно выдаются адресные справки, и другие справки выдаются через Портал электронного правительства. Даже можно зарегистрировать брак поженится через портал. На самом деле, очень удобно. Есть конечно...

В Казахстане опасно использовать ЭЦП

В последнее время государство пытается максимально перенести все госуслуги в электронный формат. Активно выдаются адресные справки, и другие справки выдаются через Портал электронного правительства. Даже можно зарегистрировать брак поженится через портал. На самом деле, очень удобно. Есть конечно...

Как Cisco мониторит безопасность в своей внутренней сети?

С точки зрения обеспечения кибербезопасности перед нами обычно стоит всего три основные задачи, которые, конечно, потом разбиваются на более мелкие подзадачи и проекты, но, немного утрируя, по-крупному, задач всего три: предотвращение угроз обнаружение угроз реагирование на угрозы. Какие бы решения...

Открыта регистрация на NeoQUEST-2018: стимпанк-экспедиция в Атлантиду

Регистрация на ежегодное соревнование по кибербезопасности NeoQUEST-2018 открыта! Индивидуальный CTF продлится с 5 по 16 марта, и в этом году команда NeoQUEST отправит тебя в экспедицию за сокровищами Атлантиды! Добро пожаловать под кат: там мы приоткроем тайну о тематике заданий и расскажем, что...

Открыта регистрация на NeoQUEST-2018: стимпанк-экспедиция в Атлантиду

Регистрация на ежегодное соревнование по кибербезопасности NeoQUEST-2018 открыта! Индивидуальный CTF продлится с 5 по 16 марта, и в этом году команда NeoQUEST отправит тебя в экспедицию за сокровищами Атлантиды! Добро пожаловать под кат: там мы приоткроем тайну о тематике заданий и расскажем, что...

Состоялся релиз Kali Linux 2018.1

Состоялся rolling-release Kali Linux 2018.1, который содержит множество обновлений: обновленные пакеты, обновленное ядро, которое обеспечивает более качественную аппаратную поддержку, обновленные инструменты. Kali Linux представляет из себя дистрибутив, содержащий множество утилит для проведения...