[Перевод] Поговорим о юзернеймах

Пару недель назад я выпустил django-registration 2.4.1. Сборки 2.4.x станут последними в версии django-registration 2.x, дальше будут выходить только исправления багов. Основная ветка сейчас готовится к версии 3.0, откуда планируется удалить кучу устаревшего хлама, накопившегося за последнее...

Три необычных примера использования блокчейна

Высказывания о том, что блокчейн исключительно про ICO, криптовалюты, финансовую индустрию, банкинг и создание публичных открытых сетей, начинают терять свою значимость. Например, количество пилотных проектов, проведённых компанией IBM с партнёрами из самых разных отраслей уже в 2016 году достигло...

Check Point DEMO или как быстро посмотреть интерфейс управления

Лучший способ определить подходит ли вам то или иное решение — протестировать. “Пилотный” проект является идеальным вариантом и мы рекомендуем его всем своим клиентам и партнерам. Если говорить о Check Point, то самый простой способ — Check Point Security CheckUP. Мы уже писали об этом (часть 1,...

Настройка Zones в Solaris 11.3

Введение Моё первое знакомство с контейнерной виртуализацией было с jail в FreeBSD, данный подход позволяет изолировать различные службы в безопасном окружении. Недостаток jail в том, что в нём нет возможности создать собственную сетевую подсистему, в отличии от Zones Solaris. В данной публикации...

Equifax снова под ударом: прошлогодняя утечка данных оказалась куда серьезнее

В прошлом году бюро Equifax сообщило о масштабной кибератаке, в результате которой были похищены персональные данные 140 млн жителей Соединенных Штатов. Хакеры получили доступ к именам, адресам, номерам социального страхования и кредитных карт. Однако на прошлой неделе стало известно, что...

Equifax снова под ударом: прошлогодняя утечка данных оказалась куда серьезнее

В прошлом году бюро Equifax сообщило о масштабной кибератаке, в результате которой были похищены персональные данные 140 млн жителей Соединенных Штатов. Хакеры получили доступ к именам, адресам, номерам социального страхования и кредитных карт. Однако на прошлой неделе стало известно, что...

Кибербезопасность или (Don’t) Wannacry, Petya

О потерянных этапах кибербезопасности Счастлив тот, кто услышав о своих недостатках, может исправиться (с) У. Шекспир Вирусы криптовымогатели, плагины майнинга, фишинговые мобильные приложения все чаще показывают нам, на что они способны и на что мы не способны. При внедрении систем...

Кибербезопасность или (Don’t) Wannacry, Petya

О потерянных этапах кибербезопасности Счастлив тот, кто услышав о своих недостатках, может исправиться (с) У. Шекспир Вирусы криптовымогатели, плагины майнинга, фишинговые мобильные приложения все чаще показывают нам, на что они способны и на что мы не способны. При внедрении систем...

The Browser Exploitation Framework Project: от XSS до полного контроля

BeEF (сокращение от Browser Exploitation Framework) – платформа для эксплуатации клиент-сайд уязвимостей, таких как XSS (cross-site scripting). Эксплуатации XSS уязвимостей зачастую уделяется мало внимания, т.к. вектора атаки нацелены на пользователей веб-приложения, а не на веб-приложение или...

The Browser Exploitation Framework Project: от XSS до полного контроля

BeEF (сокращение от Browser Exploitation Framework) – платформа для эксплуатации клиент-сайд уязвимостей, таких как XSS (cross-site scripting). Эксплуатации XSS уязвимостей зачастую уделяется мало внимания, т.к. вектора атаки нацелены на пользователей веб-приложения, а не на веб-приложение или...

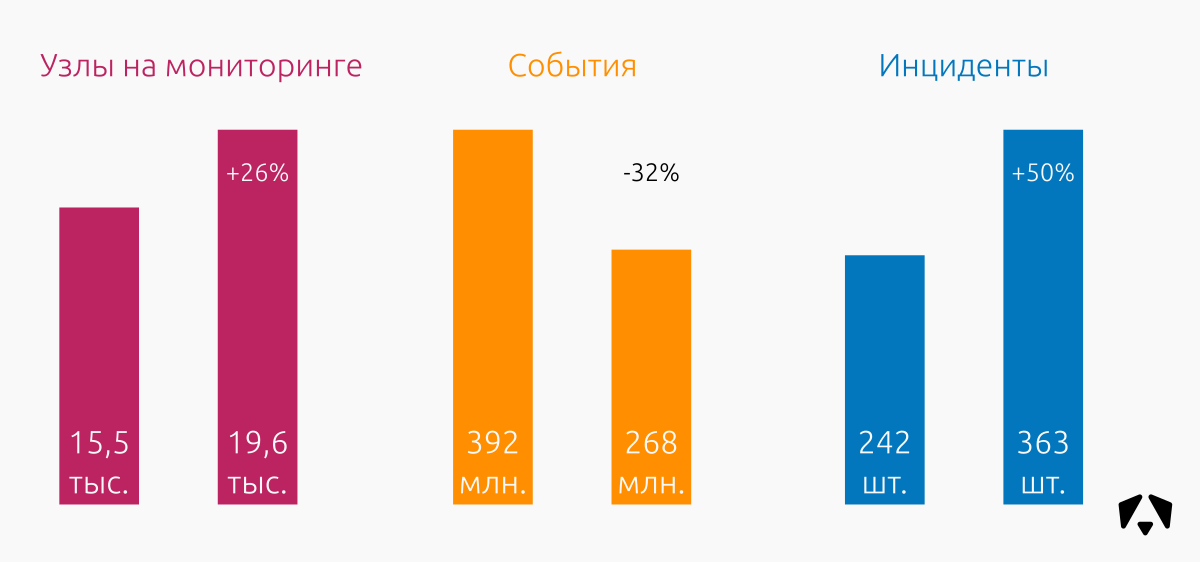

Отчёт Центра мониторинга информационной безопасности за II полугодие 2017 года

C начала 2018 года мы переходим на полугодовой цикл публикации отчётов Центра мониторинга нашей компании. Данный отчёт охватывает период с июля по декабрь 2017 года. Под катом о том, почему событий стало меньше, а инцидентов — больше. Читать дальше →...

Отчёт Центра мониторинга информационной безопасности за II полугодие 2017 года

C начала 2018 года мы переходим на полугодовой цикл публикации отчётов Центра мониторинга нашей компании. Данный отчёт охватывает период с июля по декабрь 2017 года. Под катом о том, почему событий стало меньше, а инцидентов — больше. Читать дальше →...

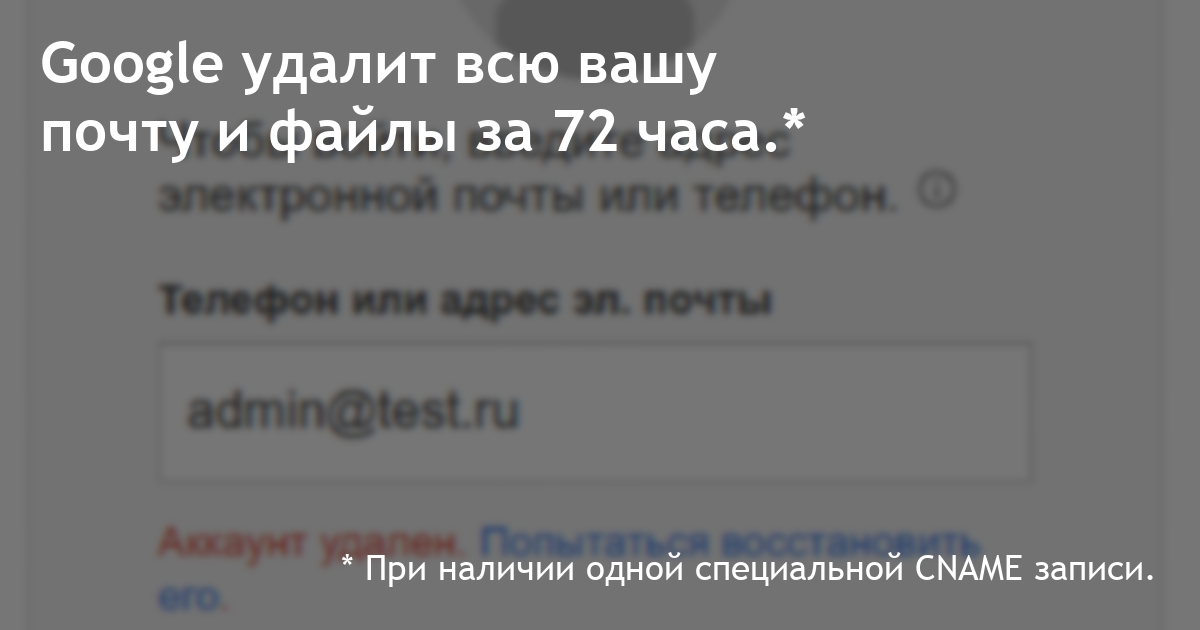

Одна CNAME запись и вы попрощались с вашими данными из G Suite

Недавно здесь на Хабре писали про угон всего поискового трафика через сервис для вебмастеров Яндекса, а сегодня пришла очередь Google. К счастью, в этот раз вы рискуете попрощаться не с поисковым трафиком вашего сайта, а всего лишь со всеми вашими данными, включая письма, файлы и контакты. Вектор...

Одна CNAME запись и вы попрощались с вашими данными из G Suite

Недавно здесь на Хабре писали про угон всего поискового трафика через сервис для вебмастеров Яндекса, а сегодня пришла очередь Google. К счастью, в этот раз вы рискуете попрощаться не с поисковым трафиком вашего сайта, а всего лишь со всеми вашими данными, включая письма, файлы и контакты. Вектор...

[Из песочницы] Рекомендации по информационной безопасности для малого и среднего бизнеса (SMB)

Привет, Хабр! Представляю вашему вниманию перевод и адаптацию статьи "CIS-Controls Implementation Guide for Small- and Medium-Sized Enterprises (SMEs)". Введение Утечки информации о кредитных картах, кража персональных данных, программы-вымогатели (например, WannaCry), кража интеллектуальной...

[Из песочницы] Рекомендации по информационной безопасности для малого и среднего бизнеса (SMB)

Привет, Хабр! Представляю вашему вниманию перевод и адаптацию статьи "CIS-Controls Implementation Guide for Small- and Medium-Sized Enterprises (SMEs)". Введение Утечки информации о кредитных картах, кража персональных данных, программы-вымогатели (например, WannaCry), кража интеллектуальной...

Ложные срабатывания. Новая техника ловли двух зайцев. Часть 2

Итак, в первой части статьи мы говорили о том, что поймать двух зайцев сразу, т.е. построить фильтрацию со 100% точностью и полнотой, можно лишь в «вакууме» — для конечного числа состояний искомых объектов и условий их передачи. При выходе из этого «вакуума» мы получим резкое ухудшение по обоим...

Фундаментальная уязвимость HTML при встраивании скриптов

Чтобы описать суть проблемы, мне нужно рассказать, как вообще устроен HTML. Вы наверняка в общих чертах представляли себе, но я все равно коротко пробегусь по основным моментам, которые понадобятся для понимания. Если кому-то не терпится, сразу переходите к сути. HTML — это язык гипертекстовой...