Заделываем дыры в сервере приложений 1С и вокруг него

В сегодняшней статье я расскажу об уязвимостях сервера 1С в корпоративной сети. Как показала практика, в инсталляциях с 1С все допускают одни и те же ошибки разной степени серьезности. Я не буду касаться очевидных вещей вроде установки обновлений, но пройдусь по специфике работы сервера приложений...

[Перевод] Защита целостности кода с помощью PGP. Часть 1. Базовые концепции и инструменты

Если вы пишете код, который попадает в общедоступные репозитории, вам может пригодиться PGP. В этой серии статей, перевод первой из которых мы публикуем сегодня, будут рассмотрены вопросы использования PGP для обеспечения целостности кода программного обеспечения. Эти материалы, в основном,...

Внедрение IdM. Часть 3.2. Как построить модель доступа?

В предыдущих материалах мы рассмотрели, что такое IdM, каковы признаки необходимости внедрения IdM, а также обозначили необходимость постановки целей и задач (т.е. — чего вы и бизнес хотите от системы управления доступом). А ещё в предыдущей части мы отметили, насколько важно предложить бизнесу...

Обходим ASLR для Linux по-новому

Ядро Linux широко распространено во всем мире как на серверах, так и на пользовательских машинах, на мобильных платформах (ОС Android) и на различных «умных» устройствах. За время существования в ядре Linux появилось множество различных механизмов защиты от эксплуатации уязвимостей, которые могут...

Обходим ASLR для Linux по-новому

Ядро Linux широко распространено во всем мире как на серверах, так и на пользовательских машинах, на мобильных платформах (ОС Android) и на различных «умных» устройствах. За время существования в ядре Linux появилось множество различных механизмов защиты от эксплуатации уязвимостей, которые могут...

Школа информационной безопасности. Опыт и практика Яндекса

Безопасность связана не только с теорией, но и с практикой. Поэтому мы открыли Школу информационной безопасности, которая будет посвящена в первую очередь практическим вопросам на основе опыта Яндекса. Сегодня мы расскажем читателям Хабра, чему именно мы будем учить в Школе. Представьте себе...

Школа информационной безопасности. Опыт и практика Яндекса

Безопасность связана не только с теорией, но и с практикой. Поэтому мы открыли Школу информационной безопасности, которая будет посвящена в первую очередь практическим вопросам на основе опыта Яндекса. Сегодня мы расскажем читателям Хабра, чему именно мы будем учить в Школе. Представьте себе...

[Перевод] Zane Lackey: “Не следует инвестировать в безопасность, только чтобы соответствовать требованиям закона”

Роль руководителя по информационной безопасности постоянно повышается, переходя от традиционного «сторожа» к более универсальному общекорпоративному куратору вопросов безопасности. Сегодня наш гость – это Зейн Лаки (Zane Lackey), один из наиболее важных «белых» хакеров в мире, автор таких книг как...

«Не влезай, убьет!» или вся правда о безопасности АСУ ТП

Больша́я часть наших заказчиков — это промышленные и производственные компании. Каким бы крупным и значимым ни был фронт-офис и корпоративная сеть подобных компаний, основной их бизнес — непосредственно производство, а также связанные с ним задачи и процессы. И зачастую, решая с заказчиками задачи...

Key transparency & Coniks для защиты структур данных

Нас, как организаторов конференций для разработчиков, не обошел стороной мощный поток развивающейся технологии Blockchain. На осеннем Highload++ было несколько докладов, касающихся технологических особенностей и способов применения этой технологии в различных задачах. Под катом расшифровка доклада...

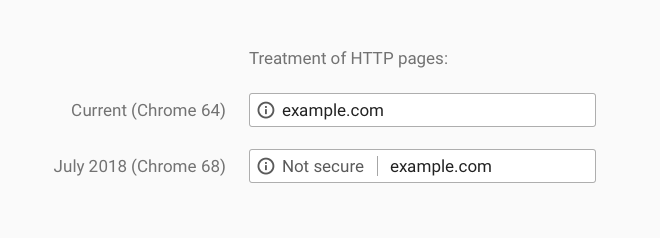

Chrome 68 будет помечать все сайты HTTP как «небезопасные»

Google и Mozilla давно агитируют за повсеместное шифрование веб-трафика и установку сертификатов SSL/TLS. В 2013 году по инициативе Mozilla создана организация Internet Security Research Group, которая в 2015 году запустила сервис Lets's Encrypt по автоматической выдаче бесплатных сертификатов...

Этика поиска и исследования уязвимостей

«It seemed that when people entered the computer center they left their ethics at the door» Donn Parker, «Rules of Ethics in Information Processing», 1968 «Кажется, что, когда люди вошли в компьютерный центр, они оставили свою этику у двери» Донн Паркер, «Правила этики в обработке информации», 1968...

Пятничное: Безопасность и парадокс выжившего

Давайте поговорим о безопасности. С начала 2018 я собрираю отчеты о взломах в криптопроектах. За это время поступила информация о кражах почти на миллиард долларов. Одна лишь биржа coincheck проспонсировала кого-то на ~500 миллионов. На некоторых биржах до сих пор нет двухфакторной авторизации, а...

Знаковый символ: iOS denial of service

В операционной системе iOS обнаружен необычный баг, приводящий к перезагрузке устройства. Достаточно прислать на iPhone специальный знак из алфавита индийского языка телугу జ్ఞా («знак»), после чего устройство автоматически перезагружается. Читать дальше →...

Знаковый символ: iOS denial of service

В операционной системе iOS обнаружен необычный баг, приводящий к перезагрузке устройства. Достаточно прислать на iPhone специальный знак из алфавита индийского языка телугу జ్ఞా («знак»), после чего устройство автоматически перезагружается. Читать дальше →...

Основные практики обеспечения безопасности iOS-приложений

При разработке любого мобильного приложения, обрабатывающего пользовательские данные, важно уделить внимание безопасности. Особенно остро этот вопрос стоит для приложений, где фигурируют ФИО, номера телефонов, паспортов и другая личная информация. Наша компания разрабатывала и продолжает развивать...

Security Week 4: Боты для фанатов GTA, вредоносные аддоны для Chrome с технологиями Яндекса

Новость на русском, подробности на английском Недавно был обнаружен новый IoT-ботнет, созданный, по всей видимости, большим фанатом GTA: командный сервер размещен в домене фанатских мультиплеерных модов для GTA San Andreas. Помимо хостинга самопальных серверов «Сан-Андреаса», на сайте можно...

Security Week 4: Боты для фанатов GTA, вредоносные аддоны для Chrome с технологиями Яндекса

Новость на русском, подробности на английском Недавно был обнаружен новый IoT-ботнет, созданный, по всей видимости, большим фанатом GTA: командный сервер размещен в домене фанатских мультиплеерных модов для GTA San Andreas. Помимо хостинга самопальных серверов «Сан-Андреаса», на сайте можно...