Security Week 6: «заколдованная буква» угрожает яблоководам, с миру по капче — жулику Monero, майнинг теперь и в Word

→ Новость Большинство из нас использует в быту максимум две раскладки клавиатуры и вряд ли задумывается о том, что приложения, которые мы ежедневно запускаем, для корректной работы должны понимать и правильно отображать тысячи символов из сотен языков. И если забыть хотя бы про один знак, вся...

Security Week 6: «заколдованная буква» угрожает яблоководам, с миру по капче — жулику Monero, майнинг теперь и в Word

→ Новость Большинство из нас использует в быту максимум две раскладки клавиатуры и вряд ли задумывается о том, что приложения, которые мы ежедневно запускаем, для корректной работы должны понимать и правильно отображать тысячи символов из сотен языков. И если забыть хотя бы про один знак, вся...

[Из песочницы] Обеспечение автоматизации проверки владения доменом на основе DNS-записей в протоколе ACME [перевод]

От переводчика: Это перевод статьи от EFF A Technical Deep Dive: Securing the Automation of ACME DNS Challenge Validation. Автор оригинальной статьи: Joona Hoikkala. Дата оригинальной публикации: 23 февраля 2018 Ранее в этом месяце, Let's Encrypt (бесплатный, автоматизированный, открытый центр...

ASP.NET Core: Механизмы предотвращения атак 2.0

По встроенным механизмам безопасности ASP .NET Core написано мало статей. Даже официальная документация имеет пробелы. В этой статье мы пройдём по всем основным компонентам, имеющим отношение к безопасности, и разберём, как это работает внутри. Если вы используете старый добрый ASP .NET, то для вас...

ASP.NET Core: Механизмы предотвращения атак 2.0

По встроенным механизмам безопасности ASP .NET Core написано мало статей. Даже официальная документация имеет пробелы. В этой статье мы пройдём по всем основным компонентам, имеющим отношение к безопасности, и разберём, как это работает внутри. Если вы используете старый добрый ASP .NET, то для вас...

Юзабилити антивирусов на телефоне

Основным путем заражения телефона под управлением Android является установка приложений со сторонних ресурсов. Файлами, заражающими телефон в данном случае, являются файлы с расширением .apk: Читать дальше →...

Юзабилити антивирусов на телефоне

Основным путем заражения телефона под управлением Android является установка приложений со сторонних ресурсов. Файлами, заражающими телефон в данном случае, являются файлы с расширением .apk: Читать дальше →...

(Не)безопасность систем мониторинга: Zabbix

Сегодня мы продолжим разбираться с тем, как себя вести на первой встрече с системой мониторинга во время пентеста. На этот раз к нам в гости заглянул старина Zabbix. Читать дальше →...

СМЭВ 3. Электронная подпись сообщений на Java и КриптоПро

Система межведомственного электронного взаимодействия (СМЭВ), задумывалась, как цифровая среда предоставления услуг и исполнения государственных и муниципальных функций в электронной форме. В настоящее время СМЭВ продолжает расширять свои возможности и вовлекать все большее количество участников...

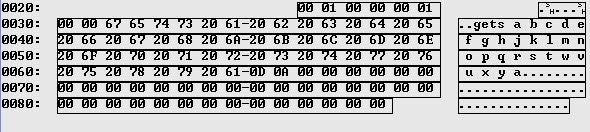

Скрытый JS-майнинг в браузере

В преддверии NeoQUEST мы любим делиться разными историями, которые косвенно могут помочь участникам при прохождении заданий. В этот раз рассказываем абсолютно реальную историю на тему скрытого JS-майнинга в браузере пользователя, отчаянно намекая на то, что в NeoQUEST-2018 будет что помайнить! Тема...

Скрытый JS-майнинг в браузере

В преддверии NeoQUEST мы любим делиться разными историями, которые косвенно могут помочь участникам при прохождении заданий. В этот раз рассказываем абсолютно реальную историю на тему скрытого JS-майнинга в браузере пользователя, отчаянно намекая на то, что в NeoQUEST-2018 будет что помайнить! Тема...

APTSimulator — тестирование противодействия APT угрозам

APT Simulator — это фреймворк для проверки защитных средств и действия по расследованию инцидентов в Windows среде, имитирующий активность нарушителя информационной системы. Это хорошая платформа для тренировки Blue Team команды для противодействия современным угрозам. Читать дальше →...

APTSimulator — тестирование противодействия APT угрозам

APT Simulator — это фреймворк для проверки защитных средств и действия по расследованию инцидентов в Windows среде, имитирующий активность нарушителя информационной системы. Это хорошая платформа для тренировки Blue Team команды для противодействия современным угрозам. Читать дальше →...

Амплифицированные memcached DDoS-атаки на 500 Гбит/с прокатились по всей Европе

Давным-давно в далеком-далеком git репозитории Брайаном Акером был сделан коммит, внедряющий замечательную фичу прослушивания UDP трафика в установке memcached по-умолчанию. А между 23 и 27 февраля 2018 года по всей Европе прокатилась волна memcached амплифицированных DDoS атак. Читать дальше →...

[Перевод] Защита целостности кода с помощью PGP. Часть 2. Создание мастер-ключа

Перед вами перевод второй части серии материалов, посвящённых защите целостности кода с помощью PGP. В прошлый раз мы разобрали основы PGP, а сегодня поговорим о том, как создавать 4096-битные мастер-ключи RSA, и о том, как их защищать. Читать дальше →...

Let's Encrypt отложил выпуск wildcard-сертификатов из-за проблем безопасности

Статистика Let's Encrypt 4 января 2018 года центр сертификации Let's Encrypt начал тестирование конечной точки программных интерфейсов для автоматической выдачи wildcard-сертификатов. Эти сертификаты выдаются только в новой версии автоматизированной среды управления сертификатами — ACME...

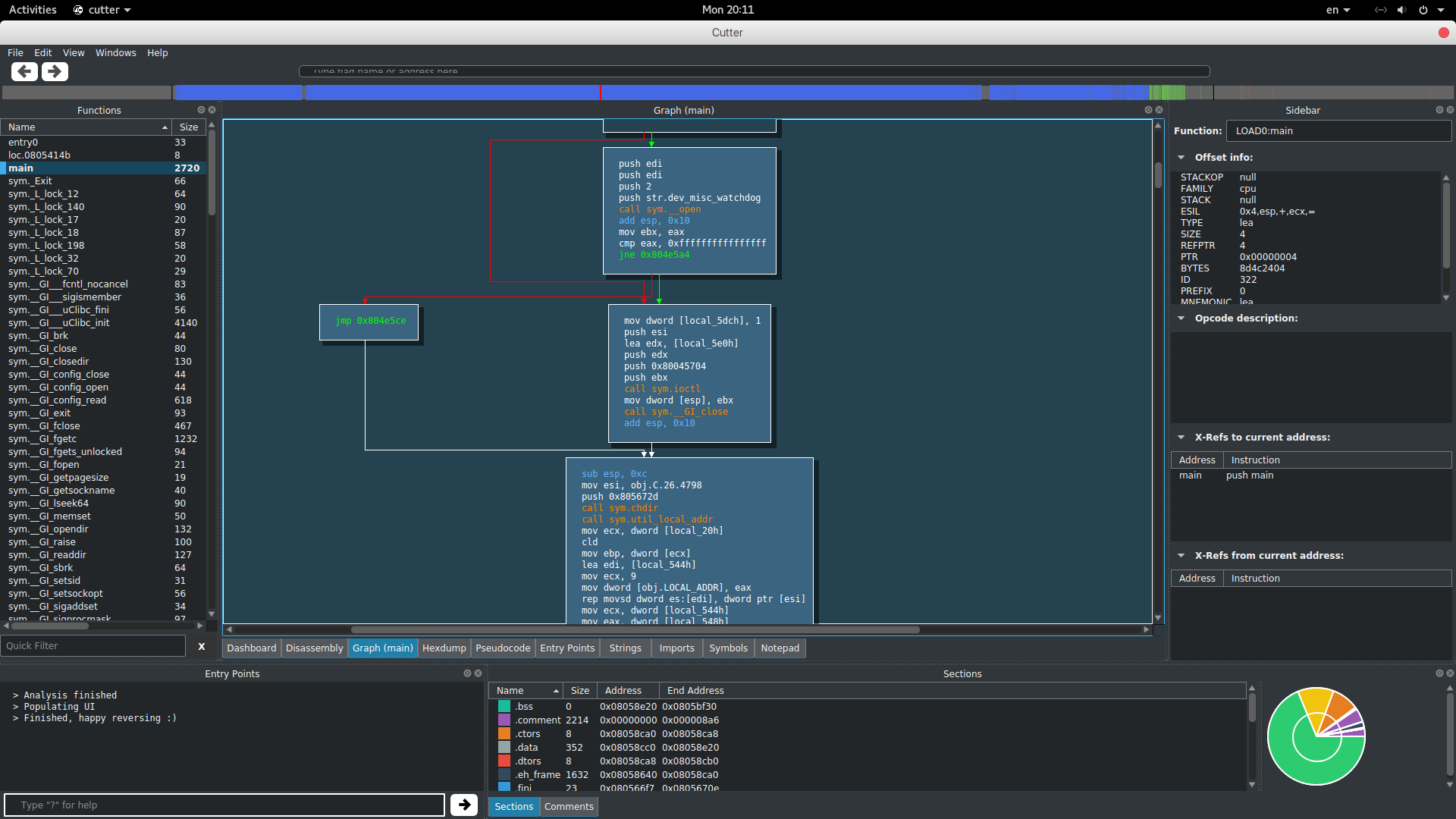

Анонс Google Summer of Code 2018 для проекта radare2

В этом году мы решили возобновить публикации результатов предыдущего и анонсировать новый GSoC для проекта с открытым исходным кодом radare2 на ресурсе Habrahabr. Читать дальше →...

Сбои в работе сайта. Как эффективно организовать поддержку веб-ресурсов сторонними сервисами

Каким образом можно от третьего лица определить, работают ли мои сайты и сервера? Есть ли вероятность ошибки? Кто и когда должен узнать о проблеме, чтобы вовремя принять меры? На все эти вопросы я постараюсь ответить, подробно рассмотрев функцию мгновенных оповещений о падениях сервиса мониторинга...