Новая старая уязвимость: менеджер паролей Firefox уже 9 лет использует устаревший SHA-1

Создатель AdBlock Plus Владимир Палант (Wladimir Palant) обнаружил уязвимость в браузере Firefox и почтовом клиенте Thunderbird, позволяющую подобрать их мастер-пароль путем перебора. Источник проблемы — используемый механизм хеширования SHA-1. Подробнее об уязвимости ниже. Читать дальше →...

Новая старая уязвимость: менеджер паролей Firefox уже 9 лет использует устаревший SHA-1

Создатель AdBlock Plus Владимир Палант (Wladimir Palant) обнаружил уязвимость в браузере Firefox и почтовом клиенте Thunderbird, позволяющую подобрать их мастер-пароль путем перебора. Источник проблемы — используемый механизм хеширования SHA-1. Подробнее об уязвимости ниже. Читать дальше →...

МИФИ приглашает на олимпиаду по информационной безопасности

В России «безопасников» не хватает примерно в 45% компаний, а выпускников по специальностям, связанным с ИБ, в четыре раза меньше, чем необходимо (оценка зампреда Центробанка). Проверить свои навыки в этой востребованной области можно будет 20-22 апреля 2018 года на всероссийской студенческой...

Применение методологии OWASP Mobile TOP 10 для тестирования Android приложений

Согласно BetaNews, из 30 лучших приложений с более чем 500 000 установок 94% содержат по меньшей мере три уязвимости среднего риска, а 77% содержат хотя бы две уязвимости с высоким уровнем риска. Из 30 приложений 17% были уязвимы для атак MITM, подвергая все данные перехвату злоумышленниками. Кроме...

[BugBounty] Раскрытие 5 миллионов ссылок в приватные чаты Telegram и возможность редактирования любой статьи telegra.ph

Вот уже больше года я пользуюсь мессенджером Telegram: это удобно и, насколько мне казалось, полностью конфиденциально. Так как я исследователь безопасности web-приложений, то должен был проверить соответствующую версию приложения на уязвимости. Я не видел в этом острой необходимости из-за...

Приглашаем на Security Meetup Mail.Ru Group

Всем привет! Друзья, 3 апреля, во вторник, приглашаем в московский офис Mail.Ru Group на Security Meetup. Встреча посвящена теме практической безопасности. Присоединяйтесь! Программа и регистрация – под катом. Читать дальше →...

Приглашаем на Security Meetup Mail.Ru Group

Всем привет! Друзья, 3 апреля, во вторник, приглашаем в московский офис Mail.Ru Group на Security Meetup. Встреча посвящена теме практической безопасности. Присоединяйтесь! Программа и регистрация – под катом. Читать дальше →...

Майнеры пришли на смену шифровальщикам

Мы в Solar JSOC на постоянной основе собираем данные о событиях и инцидентах информационной безопасности в инфраструктурах заказчиков. На базе этой информации мы раз в полгода делаем аналитику, которая демонстрирует, как меняются атаки на российские организации. Сегодня мы собрали для вас самые...

[recovery mode] Приглашаем на Всероссийскую студенческую олимпиаду по направлению «Информационная безопасность» в МИФИ

С 20 по 22 апреля 2018г. в Национальном исследовательском ядерном университете «МИФИ» пройдет очередная Всероссийская студенческая олимпиада по информационной безопасности. Олимпиада проходит при поддержке Минобрнауки России, ФСТЭК России, а также УМО вузов по информационной безопасности. По...

Лекция Андрея Безрукова о кибербезопасности, глобальных угрозах и о том, каково это — быть шпионом

В 2010 году сына канадского дипломата, выпускника Йоркского университета и Школы управления имени Джона Кеннеди при Гарвардском университете, известного под именем Дональд Ховард Хитфилд, задержали в США по делу о сети законсервированных разведчиков-нелегалов. В июне 2010 года в Вене в рамках...

Лекция Андрея Безрукова о кибербезопасности, глобальных угрозах и о том, каково это — быть шпионом

В 2010 году сына канадского дипломата, выпускника Йоркского университета и Школы управления имени Джона Кеннеди при Гарвардском университете, известного под именем Дональд Ховард Хитфилд, задержали в США по делу о сети законсервированных разведчиков-нелегалов. В июне 2010 года в Вене в рамках...

[Перевод] Четыре факта о memcached-амплификации

Это перевод оригинальной публикации Артема ximaera Гавриченкова «Understanding the facts of memcached amplification attacks», опубликованной в блоге APNIC (Азиатско-Тихоокеанский сетевой информационный центр). Неделя с 25 февраля по 3 марта была высокоинтенсивной с точки зрения...

Security Week 10: где спрятать майнер и краткий экскурс в даркнет-маркетинг

Новость 1, Новость 2 Любители халявной криптовалюты, кажется, дружно озадачились вопросом, куда бы спрятать майнер, чтобы его подольше не нашли. Как известно, там, где все банальное уже перепробовано, открывается простор для креатива. Так, некоторые умельцы нашли источник вдохновения в прекрасном...

Security Week 10: где спрятать майнер и краткий экскурс в даркнет-маркетинг

Новость 1, Новость 2 Любители халявной криптовалюты, кажется, дружно озадачились вопросом, куда бы спрятать майнер, чтобы его подольше не нашли. Как известно, там, где все банальное уже перепробовано, открывается простор для креатива. Так, некоторые умельцы нашли источник вдохновения в прекрасном...

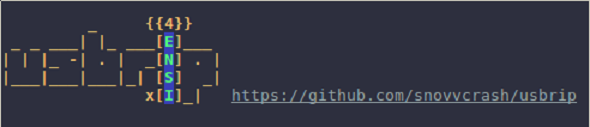

Linux-форензика в лице трекинга истории подключений USB-устройств

В рамках погружения в одну из дисциплин (в процессе обучения по специальности «Компьютерная безопасность») я работал над одним занимательным проектом, который бы мне не хотелось просто похоронить в недрах папки «Универ» на внешнем винчестере. Сей проект носит название usbrip и представляет собой...

Критическая уязвимость в ядре Drupal версий 6, 7 и 8

www.drupal.org/SA-CORE-2018-002 Ещё неделю назад Drupal Security Team анонсировала на 28 марта серьёзный фикс, закрывающий критический баг в безопасности, актуальный для всех версий Drupal 6.x, 7.x и 8.x. Баг позволяет злоумышленнику получить доступ к серверу хостинга с правами веб-сервера....

Критическая уязвимость в ядре Drupal версий 6, 7 и 8

www.drupal.org/SA-CORE-2018-002 Ещё неделю назад Drupal Security Team анонсировала на 28 марта серьёзный фикс, закрывающий критический баг в безопасности, актуальный для всех версий Drupal 6.x, 7.x и 8.x. Баг позволяет злоумышленнику получить доступ к серверу хостинга с правами веб-сервера....

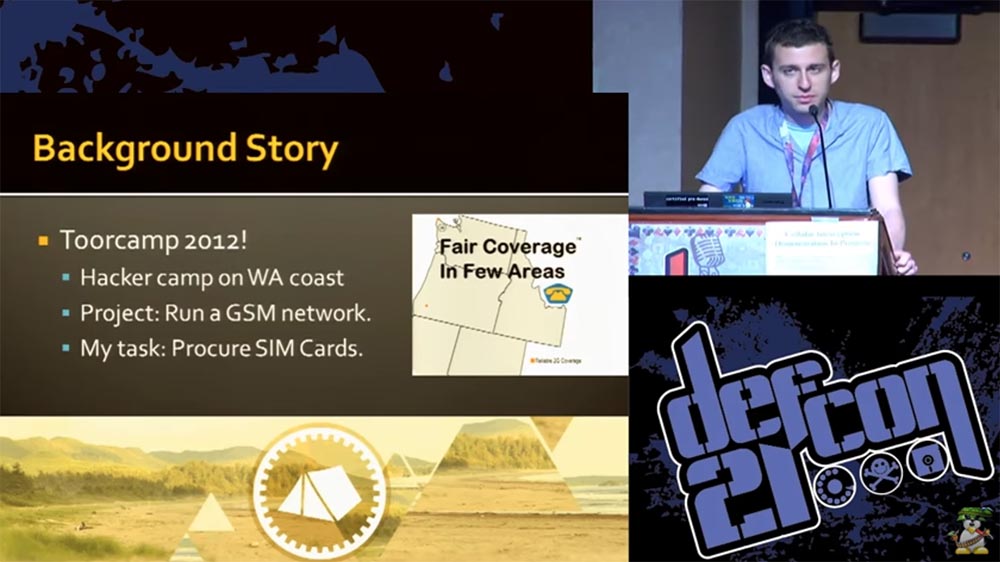

[Перевод] Конференция DEFCON 21. “Секретная жизнь SIM карт”. Эрик Батлер, Карл Кошер

Меня зовут Эрик Батлер, а это Карл Кошер, и мы хотим поговорить с Вами о чтении, создании, загрузке и использовании кода на SIM-картах. Этот проект стартовал в прошлом году, когда я узнал о мероприятии Tourcamp 2012, лагере хакеров на побережье штата Вашингтон, таком выездном DEFCON'е. Никаких...