Кто сканирует Интернет? Атака ботов

Всем привет! Прежде всего, хочу поблагодарить всех, кто участвовал в обсуждении моей первой статьи: «Кто сканирует Интернет и существует ли Австралия». Публиковал статью без всякого умысла, просто поднял тему, которая так или иначе касается всех. Не только тех кто связан с ИТ, но и любого, чей...

Security Week 16: Twitter, пароли, страдания

3 мая Twitter попросил всех своих пользователей сменить пароль (новость). Причиной тому была не хакерская атака, как это обычно бывает, а некий глюк в системе регистрации событий. Снаружи пароли были не видны, но из-за неправильной настройки в лог они записывались в открытом виде. Проведенное...

Security Week 16: Twitter, пароли, страдания

3 мая Twitter попросил всех своих пользователей сменить пароль (новость). Причиной тому была не хакерская атака, как это обычно бывает, а некий глюк в системе регистрации событий. Снаружи пароли были не видны, но из-за неправильной настройки в лог они записывались в открытом виде. Проведенное...

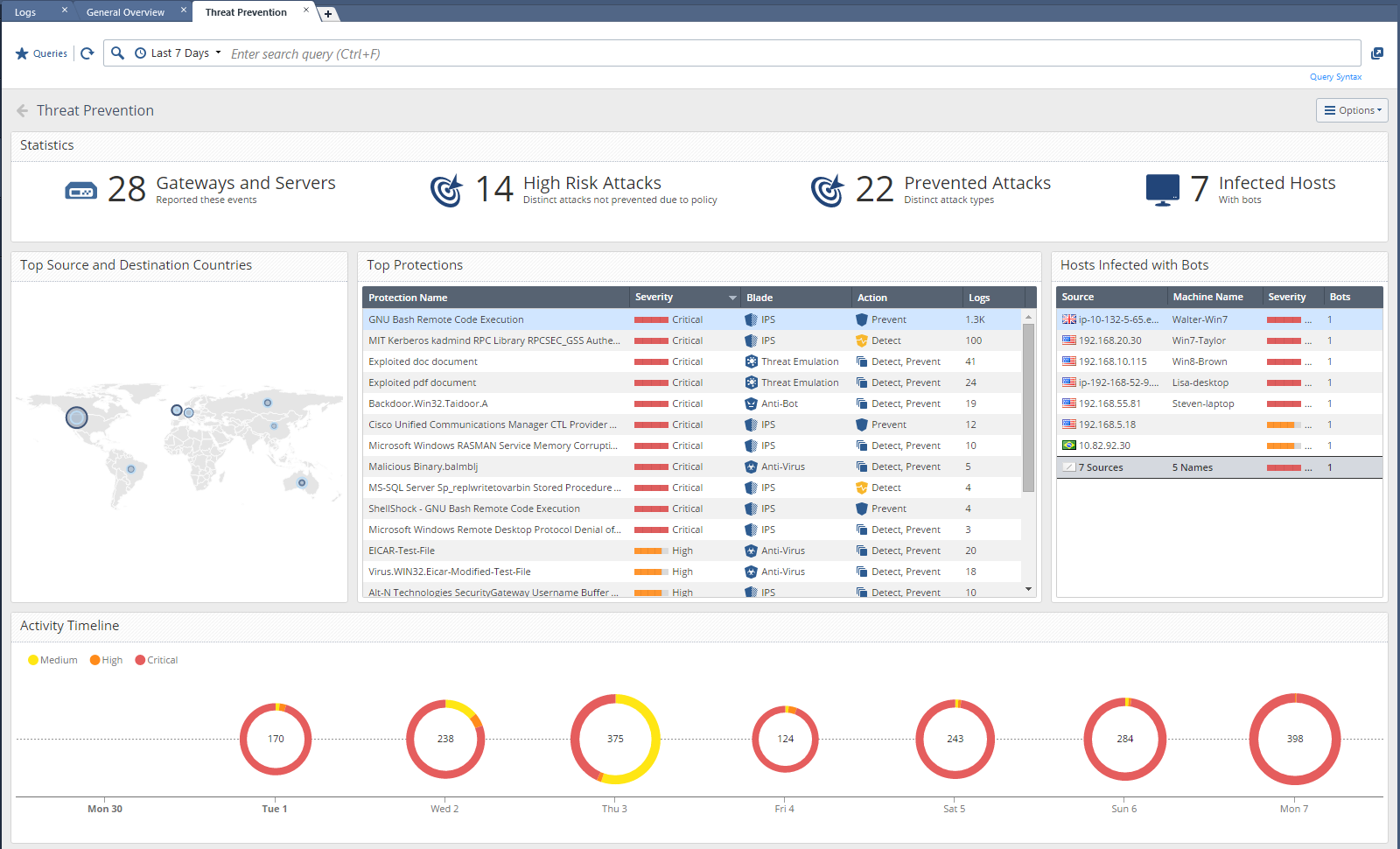

Дашборды Check Point — вот что я люблю

— Зачем вы мне втираете про удобный интерфейс? Это вообще не важно. Меня интересует только функционал! (из беседы с клиентом) При выборе NGFW (или UTM) чаще всего смотрят исключительно на функционал устройства. С этим подходом трудно поспорить (да и не нужно). Устройство безопасности в первую...

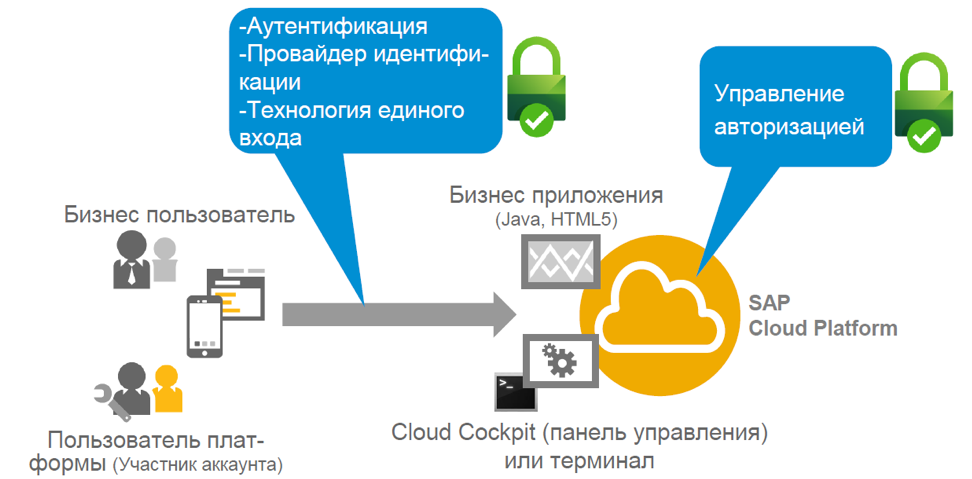

Настройка безопасности для приложений на облачной платформе SAP Cloud Platform

В нашей облачной платформе SAP Cloud Platform есть целый набор встроенных сервисов. В этой статье мы остановимся теме безопасности — рассмотрим сервисы безопасности в среде Neo, а также возможности SAP Cloud Platform для обеспечения безопасности разработанных вами приложений и сервисов. В этой...

Как понять, что ваш сайт взломали?

В настоящее время взломы сайтов становятся массовым, поставленным на поток процессом. Сайты могут взламывать ради использования их мощностей (популярный нынче майнинг, участие в ботнете и т.д.). Также злоумышленники могут быть заинтересованы в краже содержимого вашего ресурса или продвижении...

Как понять, что ваш сайт взломали?

В настоящее время взломы сайтов становятся массовым, поставленным на поток процессом. Сайты могут взламывать ради использования их мощностей (популярный нынче майнинг, участие в ботнете и т.д.). Также злоумышленники могут быть заинтересованы в краже содержимого вашего ресурса или продвижении...

VPN за пиво?

VPN становится сегодня не просто актуальным, но часто и жизненно необходимым сервисом для пользователей рунета. Заблокированный LinkedIn, беспорядочная стрельба Роскомнадзора, возможная блокировка Фейсбука, Вайбера и других ежедневных приложений, сотни и тысячи уже заблокированных сайтов в сети,...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 1: «Вступление: модели угроз», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 1: «Вступление: модели угроз», часть 2

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 1: «Вступление: модели угроз», часть 1

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Практика внедрения Cisco ISE. Взгляд инженера

Cisco ISE — это инструмент для создания системы управления доступом к корпоративной сети. То есть мы контролируем, кто подключается, откуда и как. Можем определить клиентское устройство, насколько оно соответствует нашим политикам безопасности, и прочее. Cisco ISE — мощный механизм, который...

Практика внедрения Cisco ISE. Взгляд инженера

Cisco ISE — это инструмент для создания системы управления доступом к корпоративной сети. То есть мы контролируем, кто подключается, откуда и как. Можем определить клиентское устройство, насколько оно соответствует нашим политикам безопасности, и прочее. Cisco ISE — мощный механизм, который...

Domain fronting: что это такое?

Вы уже наверняка слышали про domain fronting, особенно в контексте блокировки РКН серверов Google, отвечающих за сам google.com, и дальше последовавший запрет Google и AWS на использование их доменов для обхода блокировок. Что же такое прикрытие доменом?...

Domain fronting: что это такое?

Вы уже наверняка слышали про domain fronting, особенно в контексте блокировки РКН серверов Google, отвечающих за сам google.com, и дальше последовавший запрет Google и AWS на использование их доменов для обхода блокировок. Что же такое прикрытие доменом?...

[Перевод] Конференция DEFCON 22. «DDOS атака сотовым телефоном за $2 в день: 70 звонков в минуту». Вестон Хеккер

Темой моего сегодняшнего выступления является использование сотовых телефонов с 2-х долларовой ежедневной платой для осуществления DDOS атак интенсивностью 70 звонков в минуту. Меня зовут Вестон Хеккер, я тестер по проникновению, изучал компьютерные науки и геофизику, имею тонны сертификатов,...

[Перевод] Слишком много поваров, или взлом Интернета с помощью TR-069

Шахар Тал: проведём быстрое голосование – кто из вас видел сериал «Слишком много поваров?». Достаточно хороший процентаж для такой аудитории. Итак, начнём. На экране демонстрируется заставка к фильму, затем появляются портреты докладчиков. Далее в титрах указаны: Дени ДеВито – в роли доступного...

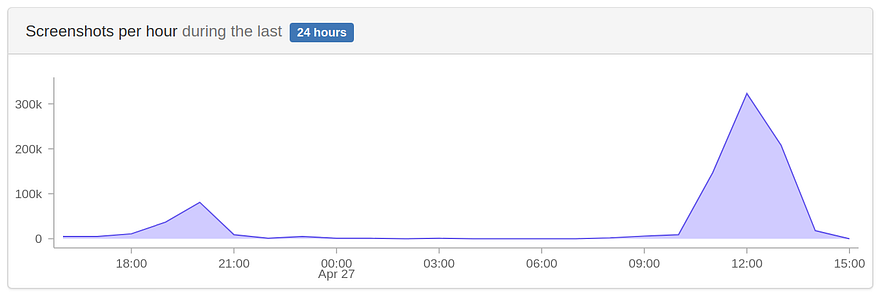

[Перевод] Я сделал API для скриншотов сайтов, а какой-то парень начал майнить через него криптовалюту

Просто хотел поделиться этой историей. Знаю, я мог бы лучше подготовиться к этому инциденту, но так уж получилось. :) Сегодня утром я открыл почтовый ящик и обнаружил около 150 предупреждений из программы мониторинга лога. Я подумал, что случайно запушил какой-то баг в продакшн — и быстро начал...