Security Week 22: двухсекундные умные замки

Прошедшая неделя отметилась парой интересных новостей из небезопасного мира интернет-вещей, а главным событием, конечно, стало исследование умного замка Tapplock (новость, оригинальный отчет). Исследователь из Pen Test Partners Эндрю Тирни не просто обошел защиту электронного замка, а скорее...

Установка сертификата на HTTP сервер Apache

Данная статья предлагает пошаговую инструкцию по установке сертификата на HTTP сервер Apache. Обратите внимание, что с версии 2.4.8 Apache параметры конфигурации сервера были изменены. Читать дальше →...

Установка сертификата на HTTP сервер Apache

Данная статья предлагает пошаговую инструкцию по установке сертификата на HTTP сервер Apache. Обратите внимание, что с версии 2.4.8 Apache параметры конфигурации сервера были изменены. Читать дальше →...

[Перевод] «Те, кто готовы променять свободу на безопасность, не достойны ни свободы, ни безопасности» (первоисточник)

Впервые я услышал эту фразу, когда я был буйным студентом-революционером от генерал-майора Петрова на видеолекции про ДОТУ (Достаточно Общуюю Теорию Управления), с тех пор я её часто употребляю как «последний довод короля» в обсуждениях дел мирских. Но так как мир вошел в активную фазу постправды и...

[Из песочницы] Анализ различных методов ИТ-обучения

Многих интересует вопрос как лучше обучаться и почему? Давайте рассмотрим все варианты обучения и выберем оптимальный под ту или иную задачу… Итак, основными типами обучения в ИТ сфере являются следующие: Форумы, конференции, бесплатные ресурсы Книги Дистанционное самообучение в Интернет Вебинары...

Релиз неофициального MTProto прокси на Python, особенности протокола

Недавно разработчики Telegram выложили исходные тексты прокси-сервера, работающего по протоколу MTProto. На хабре вышли статьи об особенностях его сборки и перепаковке докер-контейнера с ним. Официальный прокси сервер, написанный на С, удивляет объемом кода — примерно 23 тысячи строк. Одновременно...

Cisco StealthWatch или классические средства защиты корпоративной сети (FW, IPS, ACL, NAC, AV, SIEM)?

В состав практически любой системы ИБ входят традиционные системы (по отдельности или в комбинации): • Межсетевой экран (Firewall) • Система предотвращения вторжений (IPS) • Списки контроля доступа (ACL) • Система контроля доступа в сеть (NAC) • Антивирусные системы (Antivirus/Antimalware) •...

Краткий анализ решений в сфере СОВ и разработка нейросетевого детектора аномалий в сетях передачи данных

В статье приведён анализ решений в сфере IDS и систем обработки траффика, краткий анализ атак и разбор принципов функционирования IDS. После чего сделана попытка разработки модуля для обнаружения аномалий в сети, на основе нейросетевого метода анализа сетевой активности, со следующими целями:...

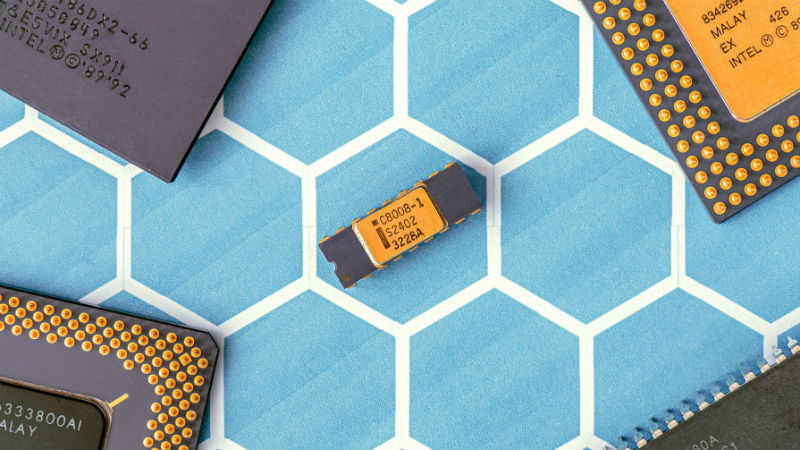

Что такое Lazy FP State Restore: в процессорах Intel обнаружена новая уязвимость

Изображение: Unsplash В процессорах Intel обнаружена новая уязвимость. Ошибка, затрагивающая все модели семейства Intel Core, получила название Lazy FP State Restore (CVE-2018-3665). Читать дальше →...

Что такое Lazy FP State Restore: в процессорах Intel обнаружена новая уязвимость

Изображение: Unsplash В процессорах Intel обнаружена новая уязвимость. Ошибка, затрагивающая все модели семейства Intel Core, получила название Lazy FP State Restore (CVE-2018-3665). Читать дальше →...

В компьютерах Apple закрыта уязвимость прошивки, найденная экспертами Positive Technologies

Изображение: Unsplash Исправленная уязвимость позволяла эксплуатировать опасную ошибку в подсистеме Intel Management Engine и по-прежнему может присутствовать в устройствах других вендоров, использующих процессоры Intel. Компания Apple выпустила обновление для macOS High Sierra 10.13.4, которое...

В компьютерах Apple закрыта уязвимость прошивки, найденная экспертами Positive Technologies

Изображение: Unsplash Исправленная уязвимость позволяла эксплуатировать опасную ошибку в подсистеме Intel Management Engine и по-прежнему может присутствовать в устройствах других вендоров, использующих процессоры Intel. Компания Apple выпустила обновление для macOS High Sierra 10.13.4, которое...

[Перевод] Работодатели отслеживают компьютеры, походы в туалет, а теперь ещё и эмоции; следит ли ваш босс за вами?

От имплантации микрочипов до ношения отслеживающих браслетов и сенсоров, способных уловить усталость и депрессию, новые технологии позволяют работодателям всё более и более назойливо наблюдать за сотрудниками. Нужно ли нам волноваться по этому поводу? В прошлом году американская компания пометила...

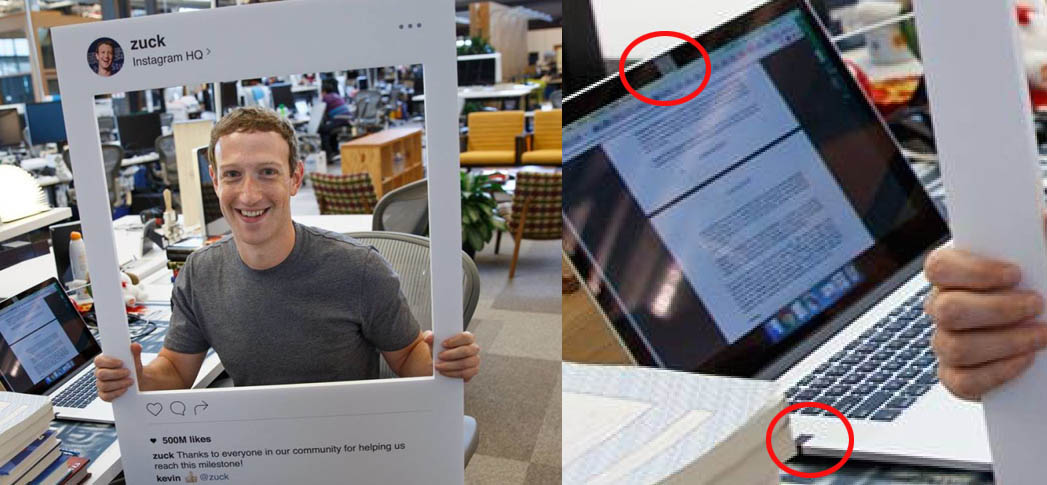

Создаём образцы для Единой биометрической системы

Марк не хочет, чтобы на него в России была оформлена ипотека С 30 июня госорганы, банки и иные организации получат право собирать биометрические данные граждан и устанавливать по ним личность. В то же время закон № 482-ФЗ устанавливает критерии, которым должны соответствовать банки, открывающие и...

Встреча по GDPR в Питере

21 июня Wrike Tech Club организует встречу про GDRP. Если вы, как и мы, стремитесь к комплаенсу — приходите в офис Wrike поговорить на эту тему. Читать дальше →...

Встреча по GDPR в Питере

21 июня Wrike Tech Club организует встречу про GDRP. Если вы, как и мы, стремитесь к комплаенсу — приходите в офис Wrike поговорить на эту тему. Читать дальше →...

[Перевод] Я могу стать Apple, и ты тоже

Публичное раскрытие уязвимости в сторонней проверке подписи кода Apple В отличие от некоторых предыдущих работ, данная уязвимость не требует прав администратора, не требует JIT-кода или повреждения памяти для обхода проверки подписи кода. Всё что нужно — правильно отформатированный файл...

Заповеди кибербезопасности: о маленьких причинах больших проблем

В безопасности не бывает мелочей. Лучшее, чего можно ожидать — это отсрочки «судного дня», до того момента, пока неприятности не достигнут критической массы. Хотя внешне такие проблемы постоянно меняются, основаны они на одних и тех же принципах, «грехах» компьютерных сетей, которые можно сравнить...