«Неслышимые частоты»: появился файрвол блокирующий ультразвуковые cookies

Ученые из университета прикладных наук им. св. Пёльтена в Австрии разработали мобильное приложение, которое умеет детектировать акустические cookies и блокировать отслеживание устройства с их помощью. Система получила название SoniControl. Под катом — расскажем, как работает приложение. Читать...

Финтех-дайджест: атака на ПИР-банк, ФНС и налоги с перевода с карты на карту, а также немного блокчейна и криптовалют

Источник: «Коммерсант» Сегодня большинство новостей из дайджеста так или иначе имеют отношение к России. ПИР-банк стал жертвой неизвестных (пока) злоумышленников; ФНС не будет взимать налог с перевода с карты на карту; Крупный биржевой фонд запустил торговлю биткоин-облигациями; Российские банки...

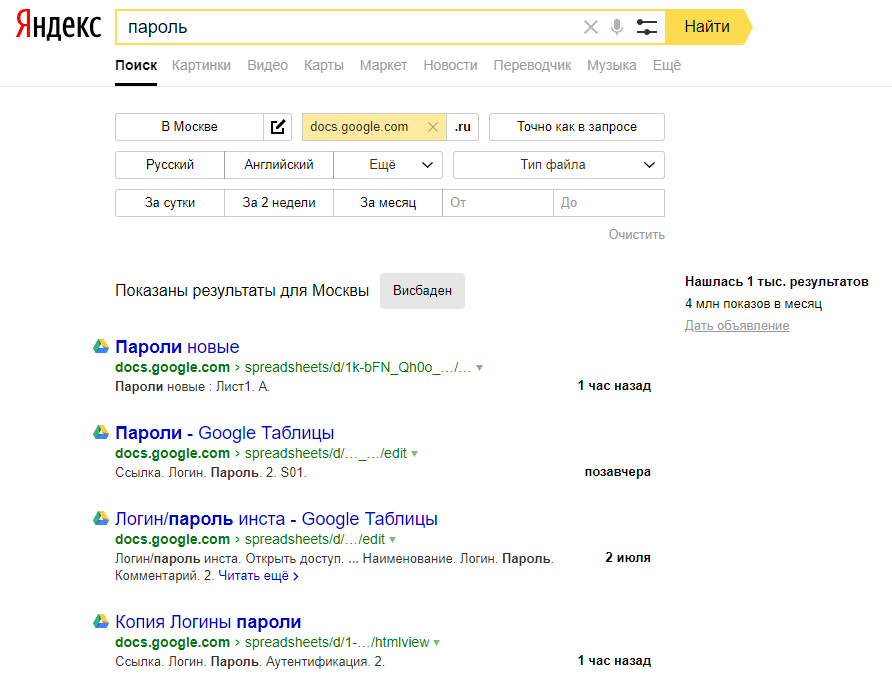

Роскомнадзор потребовал объяснений от «Яндекса» по поводу ситуации с Google Docs

Компания «Яндекс» получила официальный запрос от Роскомнадзора по поводу ситуации с индексацией документов Google Docs, сообщают «Ведомости». В Роскомнадзоре подтвердили факт отправки запроса: «В связи с случившимся инцидентом РКН направил официальный запрос в компанию „Яндекс“. Дополнительные...

Роскомнадзор потребовал объяснений от «Яндекса» по поводу ситуации с Google Docs

Компания «Яндекс» получила официальный запрос от Роскомнадзора по поводу ситуации с индексацией документов Google Docs, сообщают «Ведомости». В Роскомнадзоре подтвердили факт отправки запроса: «В связи с случившимся инцидентом РКН направил официальный запрос в компанию „Яндекс“. Дополнительные...

[Перевод] Чек-лист по анализу логов событий безопасности

Сегодня тема мониторинга IT – инфраструктуры и анализа логов набирает все большую и большую популярность. В первую очередь все задумываются о мониторинге событий безопасности, о чем и будет идти речь в данной статье. Несмотря на то, что на эту тему сказано и написано уже довольно много, вопросов...

Как мы защищаем отзывы, покупки и путешествия от мошенников

Аркадий — успешный стартапер. Он прочитал все книги по личной эффективности, каждый месяц открывает новые перспективные бизнесы и доволен собой, но каждый раз что-то идёт не так. Сначала к нему в доставку элитной обуви набегают злые школьники, потом откуда-то берутся разгромные отзывы о его...

Как мы защищаем отзывы, покупки и путешествия от мошенников

Аркадий — успешный стартапер. Он прочитал все книги по личной эффективности, каждый месяц открывает новые перспективные бизнесы и доволен собой, но каждый раз что-то идёт не так. Сначала к нему в доставку элитной обуви набегают злые школьники, потом откуда-то берутся разгромные отзывы о его...

Яндекс начал индексировать Google Документы с паролями

Только что стало известно что Яндекс начал индексировать Google Документы в числе которых есть и документы с паролями, личными данными и т.д. Ссылка на поисковый запрос Рекомендуется всем проверить настройки доступа своих Google Документов....

Специалисты обошли защиту от Spectre в популярных браузерах

Группа исследователей из Aleph Security нашла ряд атак, использующих уязвимость Spectre, которые позволяют обойти средства защиты популярных браузеров. В отчете речь идет о Spectre v1 (CVE-2017-5753) — это разновидность уязвимости Spectre, которую можно эксплуатировать через браузер. Защита от нее...

Строгая аутентификация как часть стратегии GDPR

Очевидно, что одних паролей для защиты активов, сетей, приложений и данных компании недостаточно. По данным аналитики Verizon, в 2017 году 81% утечек данных во всем мире было связано с некорректным использованием учетных данных, украденными или слабыми паролями. Количество утечек наряду с...

Строгая аутентификация как часть стратегии GDPR

Очевидно, что одних паролей для защиты активов, сетей, приложений и данных компании недостаточно. По данным аналитики Verizon, в 2017 году 81% утечек данных во всем мире было связано с некорректным использованием учетных данных, украденными или слабыми паролями. Количество утечек наряду с...

Zabbix как сканер безопасности

Привет! Все мы знаем и любим такие продукты для vulnerability assessment процессов как Nessus, Qualys, Max Patrol и всякие прочие OpenVAS. Одной из основных задач, которые они решают, является обеспечение контроля версионных уязвимостей. Это довольно простой процесс сравнения установленных версий...

Zabbix как сканер безопасности

Привет! Все мы знаем и любим такие продукты для vulnerability assessment процессов как Nessus, Qualys, Max Patrol и всякие прочие OpenVAS. Одной из основных задач, которые они решают, является обеспечение контроля версионных уязвимостей. Это довольно простой процесс сравнения установленных версий...

Опыт внедрения криптошлюзов ViPNet в ЕРИС

Привет, Хабр! В этой статье мы расскажем о внедрении криптошлюзов ViPNet для защиты каналов связи в рамках проекта защиты персональных данных в информационной системе ЕРИС. Нам посчастливилось стать частью такого важного для медицины Москвы проекта, который поднимает лучевую диагностику на новый...

Туннели и VPN, устойчивые к DPI

Мы живем в интересное время. Я бы даже сказал, в удивительное. Кто-то из журналистов недавно назвал происходящее «цифровой гражданской войной». По одну сторону баррикад мы видим государство в лице госструктур, которое очень хочет знать, о чем между собой разговаривают его граждане, и очень хочет...

Спецслужбы США год управляли схемами для отмывания денег в даркнете

В США результатом операции нескольких правительственных агентств стал арест 35 человек, занимавшихся продажей оружия, наркотиков и контрабанды в даркнете. У арестованных изъяли золото, наличные и криптовалюты на сумму в $23 млн. В том числе конфискован был готовящийся к продаже товар — от таблеток...

[Перевод] Google и HTTP

Я выступаю против усилий Google по дискредитации протокола HTTP. Здесь — обобщение причин, по которым я придерживаюсь такой точки зрения. Читать дальше →...

ФСБ хочет ввести ответственность за скрытое применение диктофонов и камер в смартфонах [и не только]

Федеральная служба безопасности вынесла на общественное обсуждение поправки в Уголовный и Административный кодексы Российской Федерации, в которых предлагается предлагается определить термин «специальные технические средства, предназначенные для негласного получения информации». Сейчас определения...