Информационная безопасность банковских безналичных платежей. Часть 8 — Типовые модели угроз

О чем исследование Ссылки на другие части исследования Информационная безопасность банковских безналичных платежей. Часть 1 — Экономические основы. Информационная безопасность банковских безналичных платежей. Часть 2 — Типовая IT-инфраструктура банка. Информационная безопасность банковских...

[Перевод] Конференция DEFCON 16. Фёдор, хакер InSecure.org. NMAP-cканирование Интернет

Добрый день, меня зовут Фёдор, я из InSecure.org и я являюсь автором проекта сканера безопасности Nmap, выпущенного в свет в 1997 году. Я хотел бы поблагодарить всех, кто сюда пришёл, и сам Defcon за то, что меня сюда пригласили. Я большой поклонник таких конференций, куда могут прийти люди,...

OpenID Connect 1.0 На Пальцах

У OpenID Connect есть спецификация, есть туториалы, статьи на хабре и не на хабре. Довольно бессмысленно лепить очередную пошаговую инструкцию, ведущую от глубокого недоумения к работающей сквозной авторизации и аутентификации. Задача текста ниже иная, описать лежащие в основе спецификаций идеи (их...

[Перевод] 10 бесплатных инструментов диагностики SSL/TLS для веб-мастера

Вы часто вынуждены решать проблемы, связанные с SSL / TLS, если работаете веб-инженером, веб-мастером или системным администратором. Существует множество онлайн-инструментов для работы с SSL-сертификатами, тестирования слабых мест в протоколах SSL/TLS, но когда дело доходит до тестирования...

[Перевод] DEFCON 17. Взлом 400 000 паролей, или как объяснить соседу по комнате, почему счёт за электричество увеличился. Часть 2

DEFCON 17. Взлом 400 000 паролей, или как объяснить соседу по комнате, почему счёт за электричество увеличился. Часть 1 Если вы не придерживаетесь никаких правил создания паролей, то пароль может выглядеть как простой список PHP. Люди ненавидят правила, ненавидят словосочетания и не хотят их...

[Перевод] DEFCON 17. Взлом 400 000 паролей, или как объяснить соседу по комнате, почему счёт за электричество увеличился. Часть 1

Приветствую всех и благодарю за то, что вы сделали мою презентацию завершающей конференцию DEFCON в этом году. Я очень ценю это и постараюсь вас не разочаровать. Меня зовут Мэтт Уийр, я аспирант Университета штата Флорида. Прежде чем мы начнём говорить непосредственно о взломе паролей, я хочу...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 7: «Песочница Native Client», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

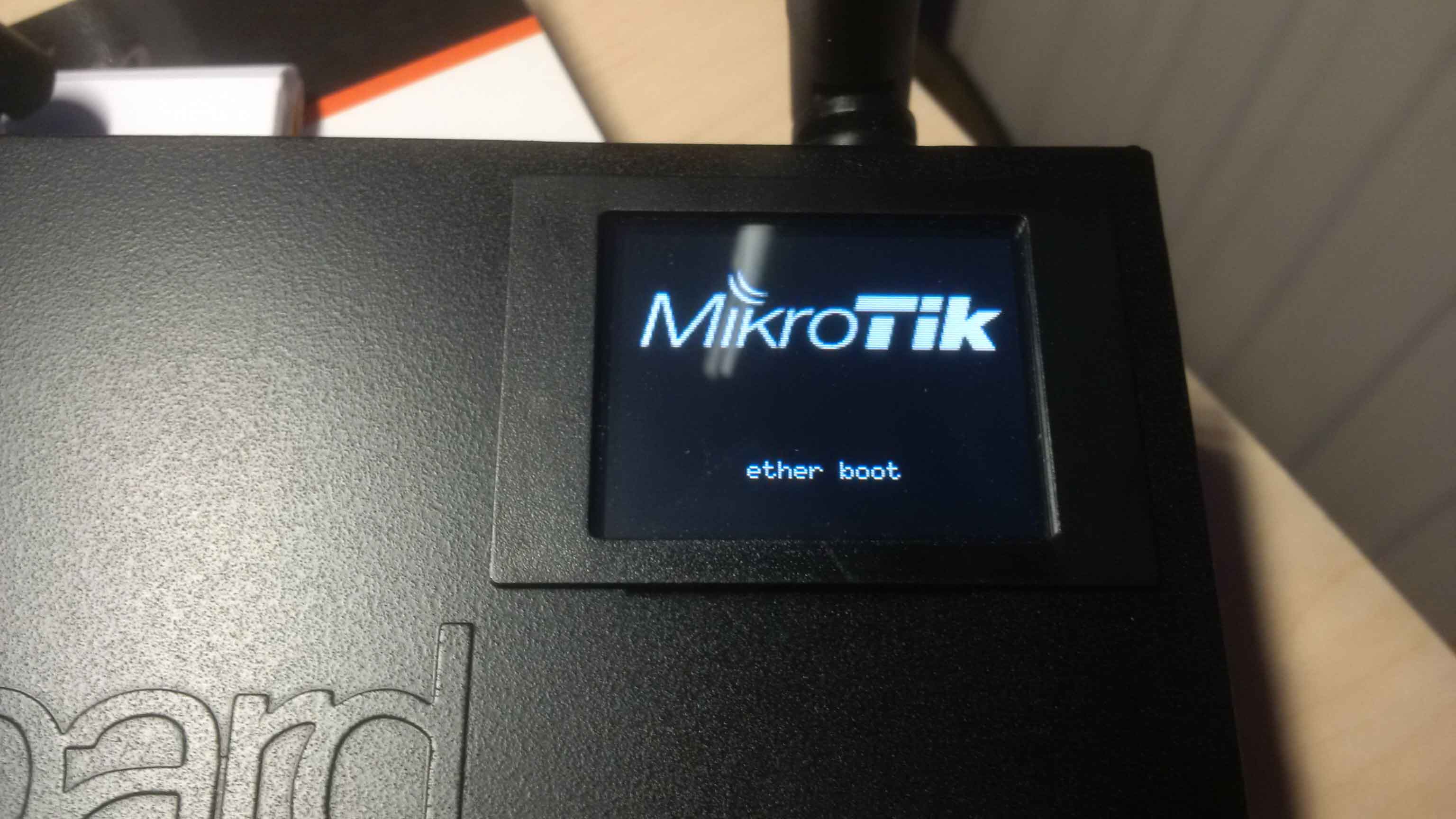

Злоумышленники скомпрометировали тысячи роутеров MikroTik для создания ботнета

Исследователи из компании China's Netlab 360 заявили про обнаружение тысяч зараженных зловредным ПО роутеров, производителем которых является латвийская компания MikroTik. Уязвимость, которую используют злоумышленники, была обнаружена еще в апреле, причем сама компания уже давно выпустила патч...

Раскрываем номера пользователей Telegram

Последнее время безопасность Telegram (далее – телеграм) все чаще поддается критике и встает вопрос: «действительно ли телеграм хорошо защищен?» Как и для любого мессенджера – важна его максимальная интеграция со сторонними сервисами. Для примера, телеграм в первую очередь работает с вашей...

Расти безопасника смолоду — образовательная программа Ростелекома и МФТИ

Информация — один из столпов современного общества. Персональные данные граждан, коммерческие тайны организаций, инсайды и финансовые данные, платежные карты — всё это и многое другое должно храниться и обрабатываться в максимально защищенной среде. Чем лакомее для потенциальных злоумышленников...

Вышел Chrome 69 с генератором случайных паролей

Chrome DevTools в 2018 году К десятилетию Chrome компания Google выпустила масштабное обновление — Chrome 69 с обновлённым интерфейсом, новым менеджером-генератором случайных паролей, ответами в «омнибоксе» без захода на поисковый сайт, поиском вкладок (если у вас открыто много вкладок и вы хотите...

Вышел Chrome 69 с генератором случайных паролей

Chrome DevTools в 2018 году К десятилетию Chrome компания Google выпустила масштабное обновление — Chrome 69 с обновлённым интерфейсом, новым менеджером-генератором случайных паролей, ответами в «омнибоксе» без захода на поисковый сайт, поиском вкладок (если у вас открыто много вкладок и вы хотите...

Спецкурс Group-IB: “Безопасность мобильных приложений”

Всем привет! Специалисты Group-IB, одной из ведущих международных компаний по предотвращению и расследованию киберпреступлений и мошенничеств с использованием высоких технологий, подготовили осенний двухмесячный курс про уязвимости мобильных приложений. Мы приглашаем всех, кто интересуется...

[Из песочницы] Скрывать не скрывая. Еще раз о LSB-стеганографии, хи-квадрате и… сингулярности?

Сегодня снова поворошим старое гнездо и поговорим о том, как скрыть кучку бит в картинке с котиком, посмотрим на несколько доступных инструментов и разберем самые популярные атаки. И казалось бы, при чем тут сингулярность? Как говорится, если хочешь в чем-то разобраться, то напиши об этом статью на...

Официальное приложение Mega воровало данные и криптовалюту пользователей файлообменника

У многих современных сервисов есть собственные приложения и расширения для браузеров. Не является исключением и файлообменный сервис MEGA, который был создан небезызвестным Кимом Доткомом. Этот сервис появился на смену закрытому правительством США Megaupload и работает уже несколько лет без особых...

[Перевод] ICANN опубликовала подробное руководство о том, чего следует ожидать во время обновления KSK в корневой зоне

Корпорация ICANN готовится к первой в истории смене криптографических ключей, которые служат защитой для системы доменных имен интернета (DNS), в связи с чем ею было опубликовано руководство с описанием того, чего следует ожидать в этом процессе. Читать дальше →...

Хакеры: Россия и Китай

По данным «Лаборатории Касперского», в мире киберпреступности сейчас лидируют три крупнейшие «мафии»: китайская, русская (русскоязычная) и латиноамериканская. Отличительной чертой «русских хакеров» всегда было изобретение новых технологий, специализация на создании сетей из заражённых компьютеров,...

Хакеры: Россия и Китай

По данным «Лаборатории Касперского», в мире киберпреступности сейчас лидируют три крупнейшие «мафии»: китайская, русская (русскоязычная) и латиноамериканская. Отличительной чертой «русских хакеров» всегда было изобретение новых технологий, специализация на создании сетей из заражённых компьютеров,...