Nemesida WAF Free — бесплатная версия, обеспечивающая базовую защиту веб-приложения от атак

В прошлом году мы выпустили первый релиз Nemesida WAF, построенного на базе машинного обучения. Мы перепробовали несколько вариантов и остановились на алгоритме обучения «Случайный лес». Основными преимуществами машинного обучения по сравнению с сигнатурным анализом являются повышенная точность...

Nemesida WAF Free — бесплатная версия, обеспечивающая базовую защиту веб-приложения от атак

В прошлом году мы выпустили первый релиз Nemesida WAF, построенного на базе машинного обучения. Мы перепробовали несколько вариантов и остановились на алгоритме обучения «Случайный лес». Основными преимуществами машинного обучения по сравнению с сигнатурным анализом являются повышенная точность...

Полномасштабный DevOps: греческая трагедия в трёх актах

Траге́дия (от нем. Tragödie из лат. tragoedia от др.-греч. τραγωδία) — жанр художественного произведения, предназначенный для постановки на сцене, в котором сюжет приводит персонажей к катастрофическому исходу. Большинство трагедий написано стихами. Эта трагедия написана Барухом Садогурским...

Intel ME Manufacturing Mode — скрытая угроза, или что стоит за уязвимостью CVE-2018-4251 в MacBook

Принцип «безопасность через неясность» не один год критикуется специалистами, но это не мешает крупным производителям электроники под предлогом защиты интеллектуальной собственности требовать подписания соглашений о неразглашении для получения технической документации. Ситуация ухудшается из-за...

Intel ME Manufacturing Mode — скрытая угроза, или что стоит за уязвимостью CVE-2018-4251 в MacBook

Принцип «безопасность через неясность» не один год критикуется специалистами, но это не мешает крупным производителям электроники под предлогом защиты интеллектуальной собственности требовать подписания соглашений о неразглашении для получения технической документации. Ситуация ухудшается из-за...

Продажи без багов: цифровая безопасность платформ e-commerce

В этой статье мы поговорим о безопасности ритейла. В основном речь пойдет об интернет-магазинах, покупки в которых уже давно стали обычным делом, но мы также уделим немного внимания оффлайн-магазинам. Мы провели опрос представителей сферы ритейла и узнали, какие угрозы безопасности они считают...

Продажи без багов: цифровая безопасность платформ e-commerce

В этой статье мы поговорим о безопасности ритейла. В основном речь пойдет об интернет-магазинах, покупки в которых уже давно стали обычным делом, но мы также уделим немного внимания оффлайн-магазинам. Мы провели опрос представителей сферы ритейла и узнали, какие угрозы безопасности они считают...

MTA-STS для Postfix

MTA-STS — это предложенный стандарт RFC8461, вышедший из статуса черновика и официально опубликованный 26 сентября 2018 года. Этот стандарт предлагает механизм обнаружения возможности для использования полноценного TLS между почтовыми серверами, с шифрованием данных и аутентификацией сервера. То...

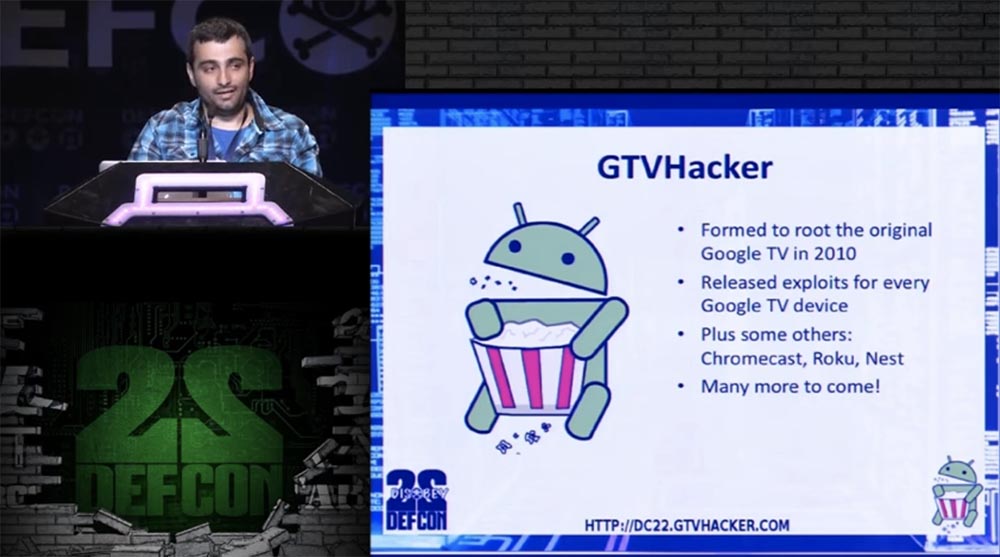

[Перевод] Конференция DEFCON 22. Группа GTVHacker. Взламываем всё: 20 устройств за 45 минут. Часть 1

Амир Этемади: приветствую всех и добро пожаловать на презентацию GTVHacker «Взламываем всё: 20 устройств за 45 минут». Мы является создателями оригинальной продукции Google TV с 2010 года, а также таких продуктов, как Chromecast, Roku и Nest, а ещё мы выпускаем эксплойты для всех устройств Google...

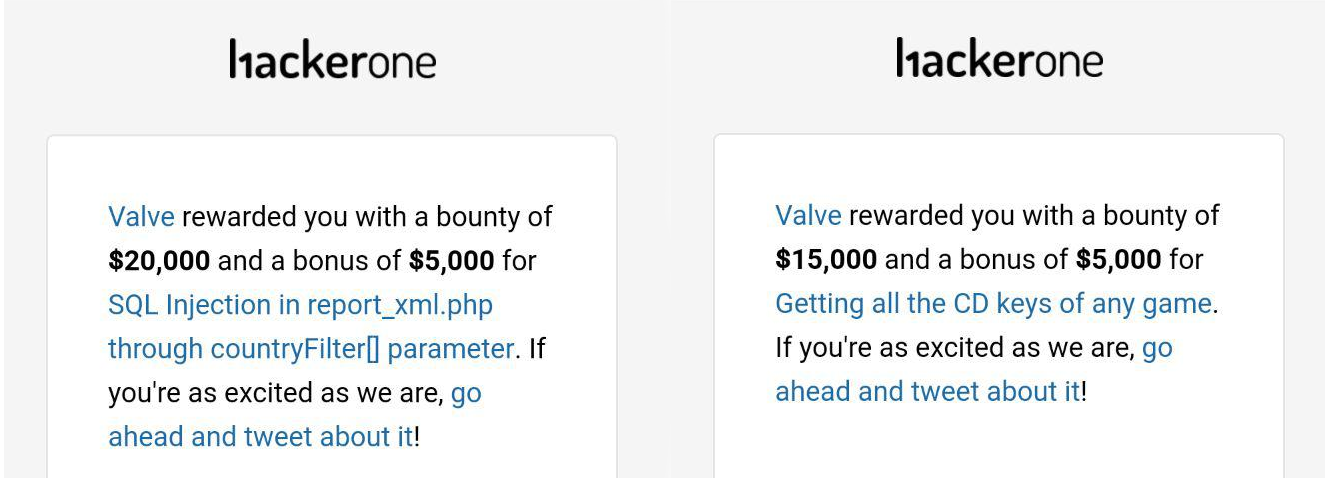

Как я взломал Steam. Дважды

Привет, хабр! Сегодня я расcкажу за что же Valve заплатила наибольшие баунти за историю их программы по вознаграждению за уязвимости. Добро пожаловать под кат! Читать дальше →...

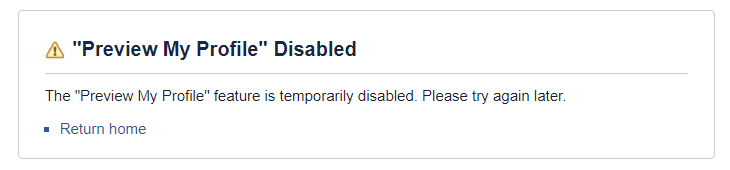

Security Week 37: Facebook, Twitter и надувные баги

Околоайтишные маркетологи нынче любят обсуждать, что абсолютно любое сообщение о новом продукте, технологии или событии воспринимается лучше, если в нем присутствует блокчейн. Или машинообучаемые алгоритмы. Аналогичным образом, любое сообщение в сфере информационной безопасности становится более...

Security Week 37: Facebook, Twitter и надувные баги

Околоайтишные маркетологи нынче любят обсуждать, что абсолютно любое сообщение о новом продукте, технологии или событии воспринимается лучше, если в нем присутствует блокчейн. Или машинообучаемые алгоритмы. Аналогичным образом, любое сообщение в сфере информационной безопасности становится более...

Как работает Единая биометрическая система

С начала июля в некоторых банках начала работать единая биометрическая система, созданная «Ростелекомом» по инициативе Министерства цифрового развития, связи и массовых коммуникаций и Центрального банка РФ. В этом посте мы подробно расскажем, как работает новая система, а в комментариях постараемся...

Ура! Это была не паранойя

В прошлом посте про розницу кое-кому было жутко от того, что можно целить рекламу средств от насморка в тех, кто обычно ходил в офис, а вот уже 10 минут как взял и не пошёл. В общем, последние пару лет я счастлив, что, например, всю сознательную жизнь не верил карточкам и расплачивался ими только в...

Ура! Это была не паранойя

В прошлом посте про розницу кое-кому было жутко от того, что можно целить рекламу средств от насморка в тех, кто обычно ходил в офис, а вот уже 10 минут как взял и не пошёл. В общем, последние пару лет я счастлив, что, например, всю сознательную жизнь не верил карточкам и расплачивался ими только в...

Как правильно использовать статический анализ

Сейчас все больше говорят о статическом анализе для поиска уязвимостей как необходимом этапе разработки. Однако многие говорят и о проблемах статического анализа. Об этом много говорили на прошлом Positive Hack Days, и по итогам этих дискуссий мы уже писали о том, как устроен статический...

Как правильно использовать статический анализ

Сейчас все больше говорят о статическом анализе для поиска уязвимостей как необходимом этапе разработки. Однако многие говорят и о проблемах статического анализа. Об этом много говорили на прошлом Positive Hack Days, и по итогам этих дискуссий мы уже писали о том, как устроен статический...

В важном судебном прецеденте спецслужбы США не смогли добиться прослушки звонков в мессенджере

Американские правоохранительные органы и спецслужбы давно перехватывают голосовые звонки по обычным телефонным линиям. Но с интернет-мессенджерами возникают проблемы, потому что они не подпадают под обычный закон о прослушке. Поскольку большинство IM-сервисов принадлежит американским компаниям, те...