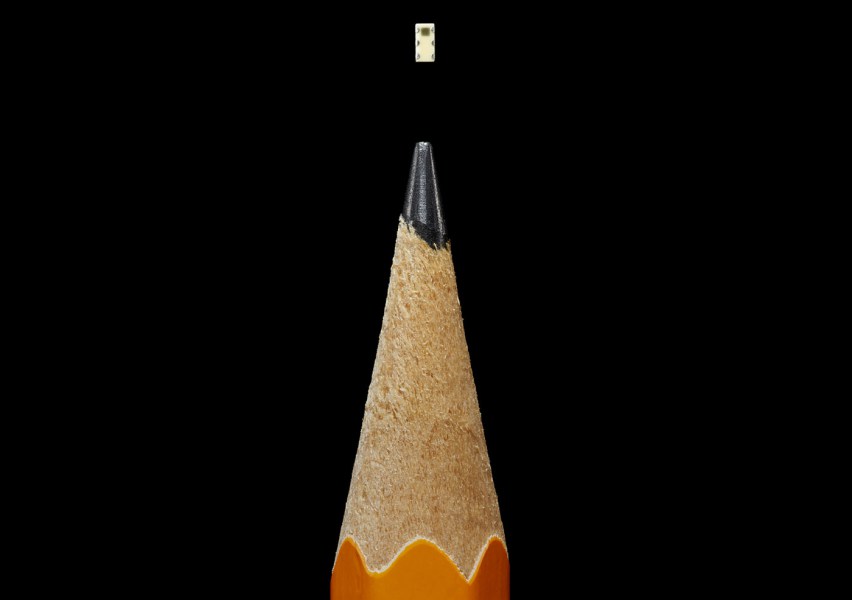

Глава Apple заявил, что китайские шпионские чипы в серверах Supermicro — выдумка

«Шпионский чип», о котором рассказывалось в материале Boomberg, выглядит, по словам журналистов СМИ, именно так На прошлой неделе издание Bloomberg Businessweek опубликовало развернутую статью о китайском шпионском микрочипе, который тайно устанавливался на материнские платы серверов Supermicro....

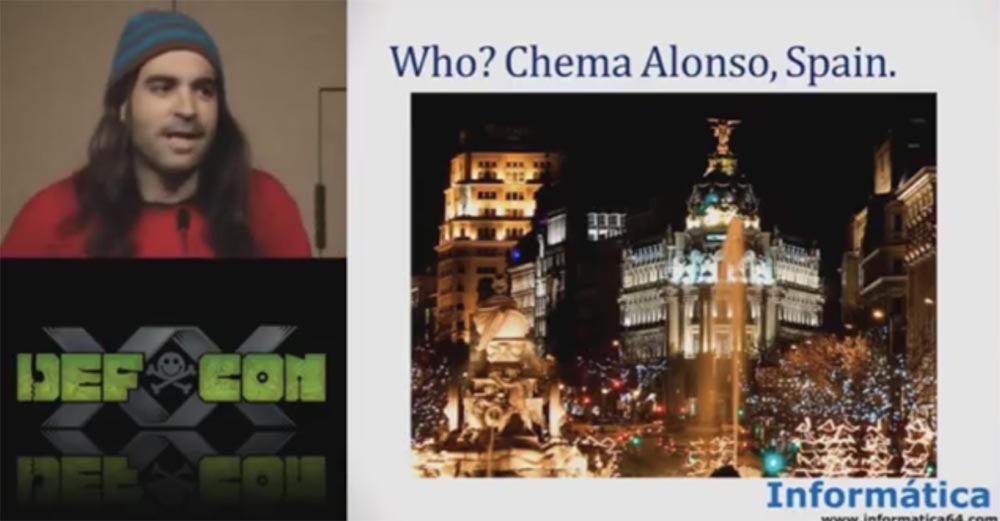

[Перевод] Конференция DEFCON 20. Как поиметь плохих парней (и мафию) с помощью JavaScript ботнета. Часть 1

Я рад представить сегодняшнюю тему «Как поиметь плохих парней и мафию, используя JavaScript ботнет». Сначала я хочу представить себя и мою страну – я Чема Алонсо, работаю в маленькой компании под названием Informatica64. Я также занимаюсь безопасностью Microsoft и живу в Испании. Если вы ещё не...

[Из песочницы] Как капчи рассказали об уязвимости Яндекса

Привет, Хабр! Присаживайтесь поудобней, заварите себе чайку, ибо я пишу немного затянуто и через правое ухо. Итак, Вы готовы? Отлично, тогда приступаем. ВНИМАНИЕ! Информация, описанная ниже, написана исключительно в исследовательских целях и не предназначена для использования в корыстных целях!...

Zeppelin OS — еще один шаг к безопасным смарт-контрактам

Ethereum сейчас одна из самых популярных платформ для создания децентрализованных приложений, которая активно развивается. Одно из новшеств Zeppelin мы сегодня попробуем своими руками. А для тех кто в «танке», Zeppelin — это компания, занимающаяся разработкой и проверкой безопасности...

Zeppelin OS — еще один шаг к безопасным смарт-контрактам

Ethereum сейчас одна из самых популярных платформ для создания децентрализованных приложений, которая активно развивается. Одно из новшеств Zeppelin мы сегодня попробуем своими руками. А для тех кто в «танке», Zeppelin — это компания, занимающаяся разработкой и проверкой безопасности...

Алгоритм работы протокола SSH

Периодически читая статьи, посвящённые SSH, обратил внимание, что их авторы порой не имеют понятия, как работает этот протокол. В большинстве случаев они ограничиваются рассмотрением темы генерации ключей и описанием опций основных команд. Даже опытные системные администраторы часто несут полную...

Google+ RIP

Компания Google официально объявила, что закрывает свою социальную сеть Google+ We are shutting down Google+ for consumers. Если точнее, в Google заявили, что решили отключить большинство функций Google+ для рядовых пользователей и оставить сервис полноценно доступным только корпоративных клиентов....

IoT Security Week 38: уязвимости в роутерах MikroTik, D-Link и TP-Link

Кажется, пора переименовывать дайджест. За прошедшую неделю вышло сразу три исследования про новые дыры в трех разных роутерах, еще одно — про уязвимость в умных телевизорах Sony, и еще — про безопасность роутеров в целом, в межгалактическом мировом масштабе. К счастью, есть что обсудить. К...

IoT Security Week 38: уязвимости в роутерах MikroTik, D-Link и TP-Link

Кажется, пора переименовывать дайджест. За прошедшую неделю вышло сразу три исследования про новые дыры в трех разных роутерах, еще одно — про уязвимость в умных телевизорах Sony, и еще — про безопасность роутеров в целом, в межгалактическом мировом масштабе. К счастью, есть что обсудить. К...

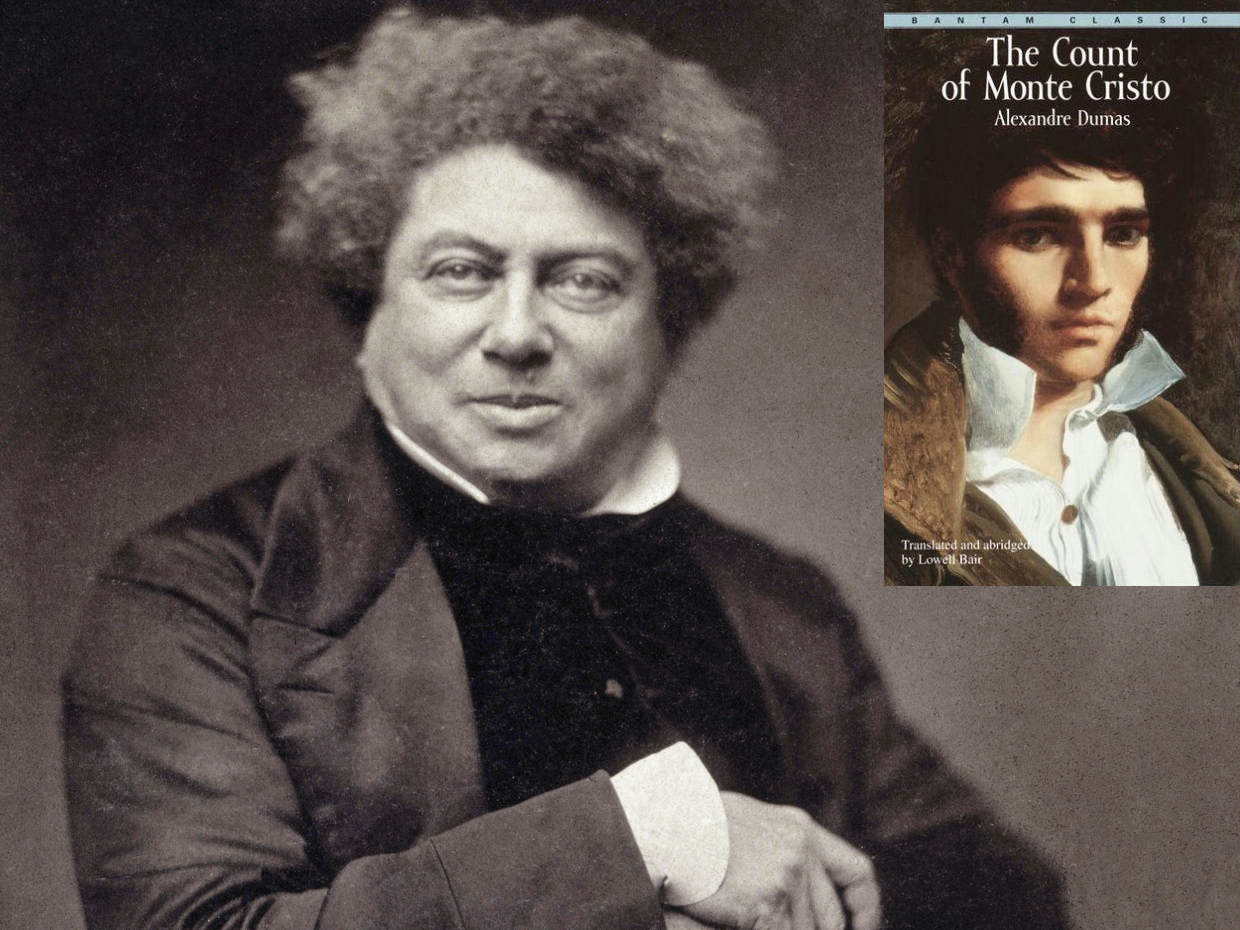

[Перевод] Что граф Монте-Кристо может рассказать нам о кибербезопасности

В 1844 году Александр Дюма описал взлом телекоммуникаций, основанный на инсайдерских угрозах и социальной инженерии Что вообще может рассказать о кибербезопасности 174-летний французский роман? Оказывается, многое. Роман Александра Дюма "Граф Монте-Кристо" был опубликован в 1844 году, и он,...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Часть 3

Часть 3. Закрепление (Persistence). В предыдущей части цикла публикаций «Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK)» были рассмотрены техники выполнения кода в атакуемой системе, описывающие средства и методы удаленного и локального выполнения различных команд, сценариев и...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Часть 3

Часть 3. Закрепление (Persistence). В предыдущей части цикла публикаций «Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK)» были рассмотрены техники выполнения кода в атакуемой системе, описывающие средства и методы удаленного и локального выполнения различных команд, сценариев и...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 10: «Символьное выполнение», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Big Data resistance 1 или неуловимый Джо. Интернет анонимность, антидетект, антитрекинг для анти-вас и анти-нас

Доброго времени прочтения, уважаемые читатели Хабра. Прочитал за последнее время ряд статей, в том числе на Хабре, по цифровым отпечаткам браузеров и слежке за пользователями в Интернете. Например статья Анонимная идентификация браузеров и Ловушка в интернете журнал Forbes, раздел «технологии» —...

Big Data resistance 1 или неуловимый Джо. Интернет анонимность, антидетект, антитрекинг для анти-вас и анти-нас

Доброго времени прочтения, уважаемые читатели Хабра. Прочитал за последнее время ряд статей, в том числе на Хабре, по цифровым отпечаткам браузеров и слежке за пользователями в Интернете. Например статья Анонимная идентификация браузеров и Ловушка в интернете журнал Forbes, раздел «технологии» —...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 10: «Символьное выполнение», часть 2

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Калифорния запрещает продажу IoT-устройств с простыми паролями или вовсе без них

О том, почему пароли должны быть сложными, на Хабре говорить в очередной раз не стоит. Можно лишь вспомнить последствия слабой защиты IoT гаджетов, которые были превращены вирусом Mirai в «зомби», готовых слушаться команд удаленного оператора-взломщика. После этого и многих других инцидентов...

Калифорния запрещает продажу IoT-устройств с простыми паролями или вовсе без них

О том, почему пароли должны быть сложными, на Хабре говорить в очередной раз не стоит. Можно лишь вспомнить последствия слабой защиты IoT гаджетов, которые были превращены вирусом Mirai в «зомби», готовых слушаться команд удаленного оператора-взломщика. После этого и многих других инцидентов...