Оценка стоимости проекта внедрения IdM

Очередной блок наших публикаций по теме IdM будет посвящен финансам. А именно двум самым сложным и болезненным темам – оценке проекта внедрения IdM и его обоснованию перед руководством. Полная стоимость проекта IdM складывается из затрат на оборудование, лицензии ПО, работы подрядчика и команды...

[Перевод] WPA3 мог бы быть и безопаснее: мнение экспертов

Новые планы альянса Wi-Fi делают упор на безопасности, но независимые исследователи находят в них упущенные возможности Wi-Fi Protected Access 2, или WPA2, успешно и долго работал. Но после 14 лет в качестве основного беспроводного протокола безопасности неизбежно начали появляться прорехи. Поэтому...

[Перевод] WPA3 мог бы быть и безопаснее: мнение экспертов

Новые планы альянса Wi-Fi делают упор на безопасности, но независимые исследователи находят в них упущенные возможности Wi-Fi Protected Access 2, или WPA2, успешно и долго работал. Но после 14 лет в качестве основного беспроводного протокола безопасности неизбежно начали появляться прорехи. Поэтому...

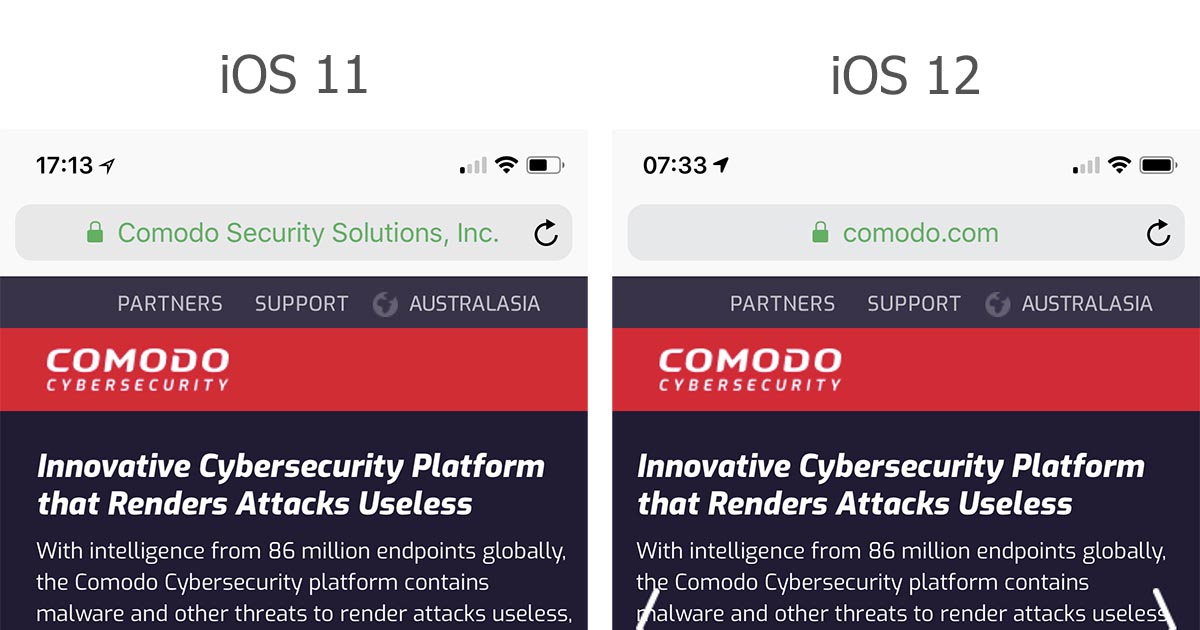

[Перевод] EV-сертификаты мертвы

Вот и всё, я это произнёс: сертификаты расширенной валидации мертвы. Конечно, вы ещё можете их купить (и некоторые компании с удовольствием вам продадут!), но их польза теперь снизилась с «едва ли» до «несуществующей». Изменение произошло ряду факторов, включая увеличение популярности мобильных...

[Перевод] EV-сертификаты мертвы

Вот и всё, я это произнёс: сертификаты расширенной валидации мертвы. Конечно, вы ещё можете их купить (и некоторые компании с удовольствием вам продадут!), но их польза теперь снизилась с «едва ли» до «несуществующей». Изменение произошло ряду факторов, включая увеличение популярности мобильных...

Исследователи нашли способ обнаружения и обхода Honeytoken-ключей в ряде сервисов Amazon

В современной парадигме информационной безопасности для масс прочно укрепилось мнение, что cyber security — это дорого, сложно, а для рядового пользователя фактически невозможно. Так что если вы хотите в полной мере защитить свои данные и персональную информацию, то заведите себе аккаунт у Google...

[Перевод] Остановите хищников Google, преследующих ваших детей

Без согласия, без огласки, без возможности избежать. Для легионов невольных студентов и преподавателей по всей стране, это, де-факто, опасная политика, которую Google навязал на свои школьные округа. Согласно оценкам, около 80 миллионов студентов и преподавателей уже зарегистрированы на «G Suite...

[Перевод] Остановите хищников Google, преследующих ваших детей

Без согласия, без огласки, без возможности избежать. Для легионов невольных студентов и преподавателей по всей стране, это, де-факто, опасная политика, которую Google навязал на свои школьные округа. Согласно оценкам, около 80 миллионов студентов и преподавателей уже зарегистрированы на «G Suite...

Nemesida WAF Free — бесплатная версия, обеспечивающая базовую защиту веб-приложения от атак

В прошлом году мы выпустили первый релиз Nemesida WAF, построенного на базе машинного обучения. Мы перепробовали несколько вариантов и остановились на алгоритме обучения «Случайный лес». Основными преимуществами машинного обучения по сравнению с сигнатурным анализом являются повышенная точность...

Nemesida WAF Free — бесплатная версия, обеспечивающая базовую защиту веб-приложения от атак

В прошлом году мы выпустили первый релиз Nemesida WAF, построенного на базе машинного обучения. Мы перепробовали несколько вариантов и остановились на алгоритме обучения «Случайный лес». Основными преимуществами машинного обучения по сравнению с сигнатурным анализом являются повышенная точность...

Полномасштабный DevOps: греческая трагедия в трёх актах

Траге́дия (от нем. Tragödie из лат. tragoedia от др.-греч. τραγωδία) — жанр художественного произведения, предназначенный для постановки на сцене, в котором сюжет приводит персонажей к катастрофическому исходу. Большинство трагедий написано стихами. Эта трагедия написана Барухом Садогурским...

Intel ME Manufacturing Mode — скрытая угроза, или что стоит за уязвимостью CVE-2018-4251 в MacBook

Принцип «безопасность через неясность» не один год критикуется специалистами, но это не мешает крупным производителям электроники под предлогом защиты интеллектуальной собственности требовать подписания соглашений о неразглашении для получения технической документации. Ситуация ухудшается из-за...

Intel ME Manufacturing Mode — скрытая угроза, или что стоит за уязвимостью CVE-2018-4251 в MacBook

Принцип «безопасность через неясность» не один год критикуется специалистами, но это не мешает крупным производителям электроники под предлогом защиты интеллектуальной собственности требовать подписания соглашений о неразглашении для получения технической документации. Ситуация ухудшается из-за...

Продажи без багов: цифровая безопасность платформ e-commerce

В этой статье мы поговорим о безопасности ритейла. В основном речь пойдет об интернет-магазинах, покупки в которых уже давно стали обычным делом, но мы также уделим немного внимания оффлайн-магазинам. Мы провели опрос представителей сферы ритейла и узнали, какие угрозы безопасности они считают...

Продажи без багов: цифровая безопасность платформ e-commerce

В этой статье мы поговорим о безопасности ритейла. В основном речь пойдет об интернет-магазинах, покупки в которых уже давно стали обычным делом, но мы также уделим немного внимания оффлайн-магазинам. Мы провели опрос представителей сферы ритейла и узнали, какие угрозы безопасности они считают...

MTA-STS для Postfix

MTA-STS — это предложенный стандарт RFC8461, вышедший из статуса черновика и официально опубликованный 26 сентября 2018 года. Этот стандарт предлагает механизм обнаружения возможности для использования полноценного TLS между почтовыми серверами, с шифрованием данных и аутентификацией сервера. То...

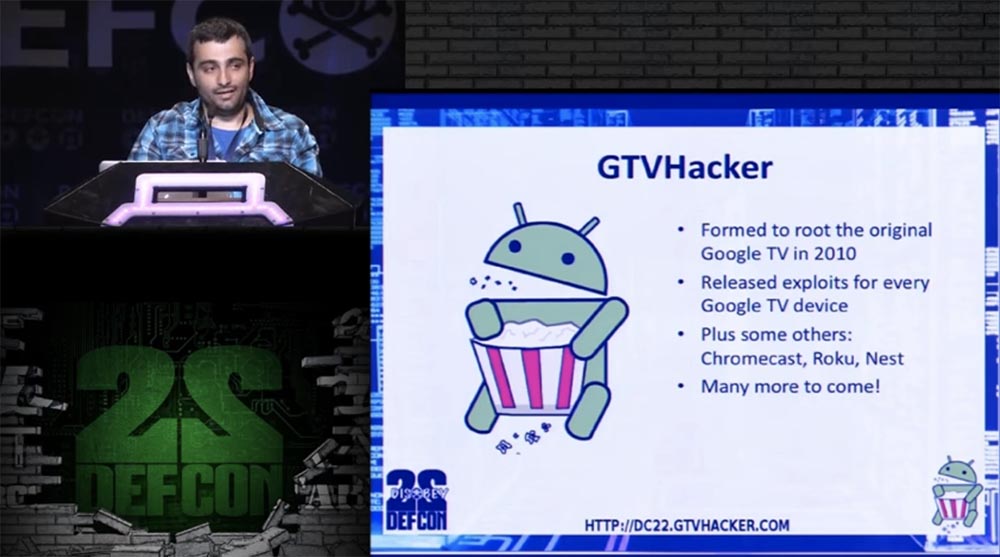

[Перевод] Конференция DEFCON 22. Группа GTVHacker. Взламываем всё: 20 устройств за 45 минут. Часть 1

Амир Этемади: приветствую всех и добро пожаловать на презентацию GTVHacker «Взламываем всё: 20 устройств за 45 минут». Мы является создателями оригинальной продукции Google TV с 2010 года, а также таких продуктов, как Chromecast, Roku и Nest, а ещё мы выпускаем эксплойты для всех устройств Google...

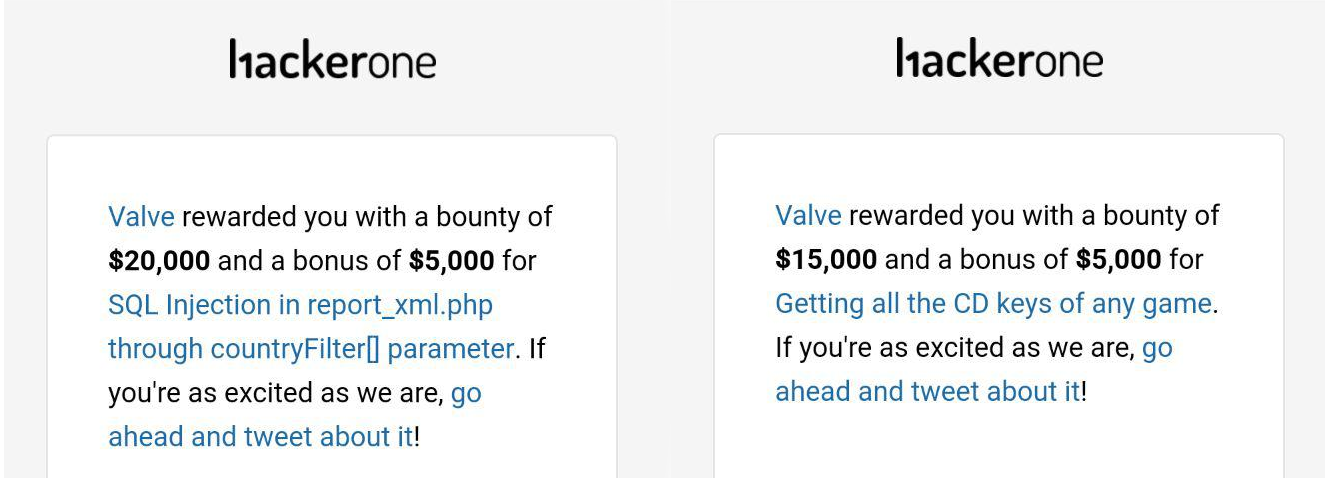

Как я взломал Steam. Дважды

Привет, хабр! Сегодня я расcкажу за что же Valve заплатила наибольшие баунти за историю их программы по вознаграждению за уязвимости. Добро пожаловать под кат! Читать дальше →...