Применение DeviceLock DLP и Citrix Xen для контроля электронной почты на мобильных устройствах

Профессиональное сообщество всерьез обеспокоено рисками утечки информации ограниченного доступа через корпоративную и личную почту с мобильных BYOD-устройств. Практически на каждой конференции по защите от утечек данных возникает актуальный для большинства участников вопрос о контроле корпоративной...

[Перевод] История Ленни, любимого интернетом тролля телефонных спамеров

Ленни – это телефонный чат-бот десятилетней давности, созданный для троллинга торговцев по телефону, у которого в онлайне появился целый культ. Он удивительно убедителен, но эффективен ли он на самом деле? Если вам кажется, что количество рекламных звонков за последние несколько лет возросло – вам...

[Перевод] История Ленни, любимого интернетом тролля телефонных спамеров

Ленни – это телефонный чат-бот десятилетней давности, созданный для троллинга торговцев по телефону, у которого в онлайне появился целый культ. Он удивительно убедителен, но эффективен ли он на самом деле? Если вам кажется, что количество рекламных звонков за последние несколько лет возросло – вам...

[Перевод] Почему вам больше никогда не стоит использовать Quora

3 декабря сервис Quora объявил о том, что 100 млн пользовательских учётных записей оказались скомпрометированы, включая и такую их персональную активность, как минусы за комментарии и личные сообщения, благодаря действиям «злонамеренных третьих лиц». Утечки данных – раздражающая часть жизненного...

[Перевод] Почему вам больше никогда не стоит использовать Quora

3 декабря сервис Quora объявил о том, что 100 млн пользовательских учётных записей оказались скомпрометированы, включая и такую их персональную активность, как минусы за комментарии и личные сообщения, благодаря действиям «злонамеренных третьих лиц». Утечки данных – раздражающая часть жизненного...

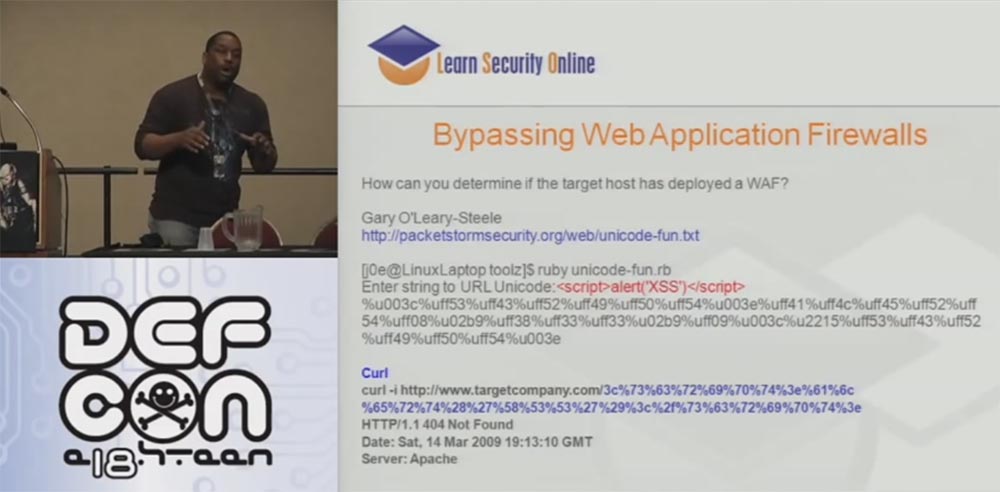

[Перевод] Конференция DEFCON 18. Вы потратили все эти деньги, но вас продолжают «иметь». Часть 2

Конференция DEFCON 18. Вы потратили все эти деньги, но вас продолжают «иметь». Часть 1 Я использую интересную вещь авторства Гэри О’Лири-Стил под названием Unicod-fun, которая довольно неплоха для утилиты, написанной на Ruby. Вы знаете, что мои инструменты должны писаться исключительно на Python,...

Российская компания вместо лечения зашифрованных вирусом файлов платит злоумышленникам

Источник: Naked Security — Sophos Компаний, работающих в сфере информационной безопасности сейчас много. Технологии совершенствуются, а значит, злоумышленники получают все больше инструментов для работы. Им противостоят специалисты по информационной безопасности. Правда, не все из них действуют...

Российская компания вместо лечения зашифрованных вирусом файлов платит злоумышленникам

Источник: Naked Security — Sophos Компаний, работающих в сфере информационной безопасности сейчас много. Технологии совершенствуются, а значит, злоумышленники получают все больше инструментов для работы. Им противостоят специалисты по информационной безопасности. Правда, не все из них действуют...

[Перевод] Берегитесь хитроумного мошенничества с Touch ID, проникшего в App Store

Одно из достоинств системы Touch ID состоит в том, как хорошо она работает. Редко требуется более одного мгновения на разблокировку iPhone или одобрение покупки. Однако в последнее время несколько мошеннических приложений превратили эту простоту использования в оружие против всех, кому не повезло...

[Перевод] Берегитесь хитроумного мошенничества с Touch ID, проникшего в App Store

Одно из достоинств системы Touch ID состоит в том, как хорошо она работает. Редко требуется более одного мгновения на разблокировку iPhone или одобрение покупки. Однако в последнее время несколько мошеннических приложений превратили эту простоту использования в оружие против всех, кому не повезло...

[Перевод] Конференция DEFCON 18. Вы потратили все эти деньги, но вас продолжают «иметь». Часть 1

Как обычно, как и в прошлом году, я не могу поверить, что люди действительно приходят на мои презентации послушать, что я рассказываю. В прошлом году это было в воскресенье, в 10 утра, я был в состоянии похмелья и думал, что никто не придёт на меня посмотреть. Сегодня снова воскресенье, 4 часа дня,...

В Google Play обнаружили 22 популярных приложения с бэкдором

На днях специалисты по информационной безопасности из Sophos обнаружили в Google Play 22 приложения с более, чем 2 млн загрузок, и каждое из этих приложений было заражено malware. Одно из этих приложений — Sparkle Flashlight, его загрузили около 1 млн раз с момента появления в каталоге программ....

В Google Play обнаружили 22 популярных приложения с бэкдором

На днях специалисты по информационной безопасности из Sophos обнаружили в Google Play 22 приложения с более, чем 2 млн загрузок, и каждое из этих приложений было заражено malware. Одно из этих приложений — Sparkle Flashlight, его загрузили около 1 млн раз с момента появления в каталоге программ....

Как организовать работу удаленщиков: приглашаем на вебинар

Около 20 лет назад компания Yahoo предложила своим сотрудникам перейти на удаленный формат работы, таким образом сэкономив миллионы долларов и запустив новый тренд, который постепенно охватил США и Европу. По разным данным, порядка 45% работающего населения США хотя бы раз в неделю работает из...

Самые значительные утечки данных в 2018 году. Часть первая (январь-июнь)

2018-й год подходит к концу — а значит, пришло время подвести его итоги и перечислить наиболее значимые утечки данных. В данный обзор попали только действительно крупные случаи утечек информации по всему миру. Однако, даже несмотря на высокий порог отсечения, случаев утечек так много, что обзор...

Онлайн мастер-класс от этичного хакера Паулы Янушкевич

Ведущий мировой специалист по тестам на проникновение. Обладатель доступа к исходному коду Windows. Microsoft Most Valued Partner. «Профессиональный хакер на стороне добра» Паула Янушкевич второй год подряд будет проводить мастер-класс по информационной безопасности. Подробности и регистрация под...

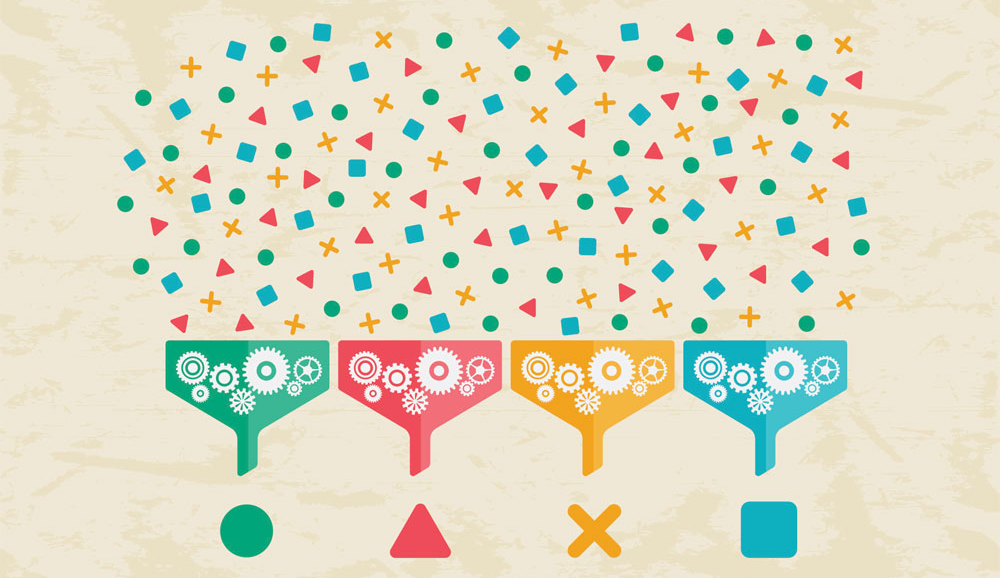

Глубины SIEM: корреляции «из коробки». Часть 3.1. Категоризация событий

Можно ли категорировать все события, поступающие в SIEM, и какую систему категоризации для этого использовать? Как применить категории в правилах корреляции и поиске событий? Эти и другие вопросы мы разберем в новой статье из цикла, посвященного методологии создания работающих «из коробки» правил...

[Перевод] Почему у React элементов есть свойство $$typeof?

Вы можете подумать, что вы пишете JSX: hi Но на самом деле вы вызываете функцию: React.createElement( /* type */ 'marquee', /* props */ { bgcolor: '#ffa7c4' }, /* children */ 'hi') И эта функция возвращает вам объект. Мы называем этот объект React элементом. Он...