Может ли цифровая медицина противостоять хакерам

Внедрение цифровых технологий в медицину сулит огромные перспективы, позволяя значительно улучшить качество лечения и принципиально изменить подход к ранней диагностике опасных заболеваний. Неудивительно поэтому, что уже сегодня в самых технологичных лечебных учреждениях насчитывается до 12...

Прячем секретное сообщение в музыку, сгенерированную нейросетью

«Стеганография – это искусство сокрытия информации таким образом, что сам факт ее присутствия остается в тайне». Это определение сложилось в далеком 1998 году и с тех пор перекочевало в сотни научных работ, посвященных секретной передаче данных. Возможно, в древности стеганография действительно...

Законодательная база для биометрии

Сейчас у банкоматов можно увидеть приободряющую надпись, что скоро аппараты с деньгами станут узнавать нас по лицу. Недавно писали об этом здесь. Здорово, придётся меньше стоять в очереди. Айфон опять же отличился камерой для снятия биометрических данных. Едина Биометрическая Система (ЕБС) послужит...

[Из песочницы] Уведомления о входах на сервер (SSH/TERMINAL) дешево и сердито

Приветствую сообщество. Это первая публикация, далеко не профи-администратора, но просто захотелось поделиться короткой и простой наработкой, которая может оказаться полезной для такого же новичка как я сам. Сложилось так, что потребовалось контролировать около 30 VDS-ок на Debian, которые мне...

Hackquest 2018. Results & Writeups. Day 1-3

Семь дней ежегодного хакквеста — семь заданий, которые нужно решить, чтобы получить бесплатные входные билеты на Zeronights. В этой статье мы предлагаем вам ознакомиться с решениями некоторых из них, а также узнать имена победителей. Для удобства публикацию мы разобьём на две части. Читать дальше →...

Security Week 09: 19-летняя уязвимость в WinRAR

Объявляем неделю доисторических багов. Уязвимость в архиваторе WinRAR, обнаруженную и закрытую в конце января, подробно описали специалисты компании Check Point Software (новость, оригинальное исследование). В худшем случае брешь позволяет распаковать вредоносный файл в произвольное место на...

О хранении персональных данных, Роскомнадзоре и сайтах знакомств

Всем привет. Написание этой статьи продиктовано чтением вот этого материала. Ну и истории о Фёдоре Власове с его Kate Mobile тоже, но об этом — в конце. А также случайным изучением логов соединений от рабочих компьютеров сотрудников в одном небольшом офисе. Изучение показало, что сотрудники в...

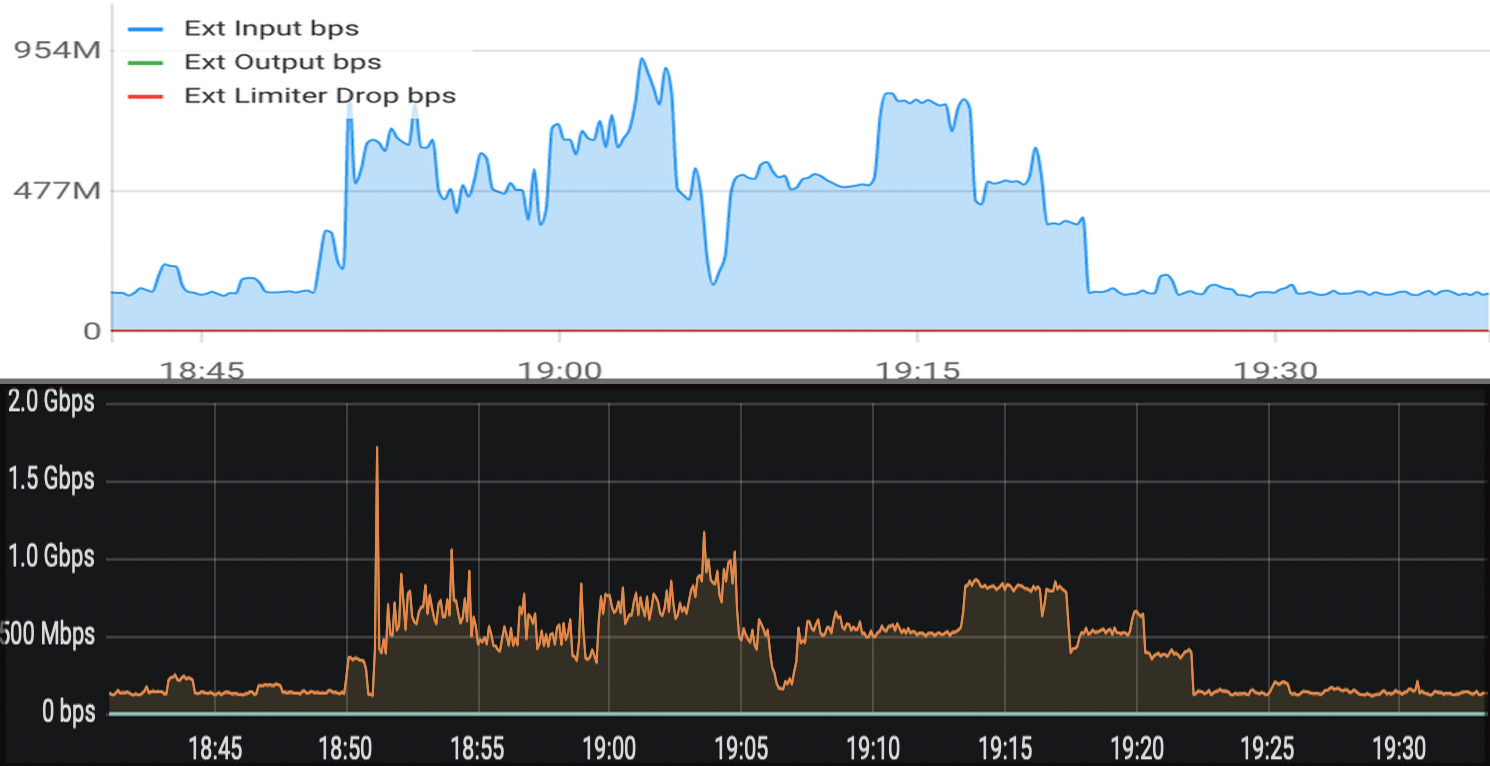

[Из песочницы] Почему графики трафика «врут»

Занимаясь защитой DDoS-атак доводится на площадке клиента проводить испытания, нагрузочные тестирования, помогать в отражении атак, и часто наблюдаешь ситуацию, когда на один и тот же трафик различаются на графики в разных системах. Краткое пояснение «считают по-разному» не внушает доверие. Поэтому...

[Из песочницы] Почему графики трафика «врут»

Занимаясь защитой DDoS-атак доводится на площадке клиента проводить испытания, нагрузочные тестирования, помогать в отражении атак, и часто наблюдаешь ситуацию, когда на один и тот же трафик различаются на графики в разных системах. Краткое пояснение «считают по-разному» не внушает доверие. Поэтому...

Вебинар Group-IB «Взгляд криминалиста на защиту объектов КИИ в 2019 году»

Настал тот самый момент, когда вы подали списки о категорировании объектов КИИ во ФСТЭК и приступаете к перенастройке сети? Cпециалисты Group-IB, международной компании, специализирующейся на предотвращении кибератак, подготовили вебинар на тему «Взгляд криминалиста на защиту объектов критической...

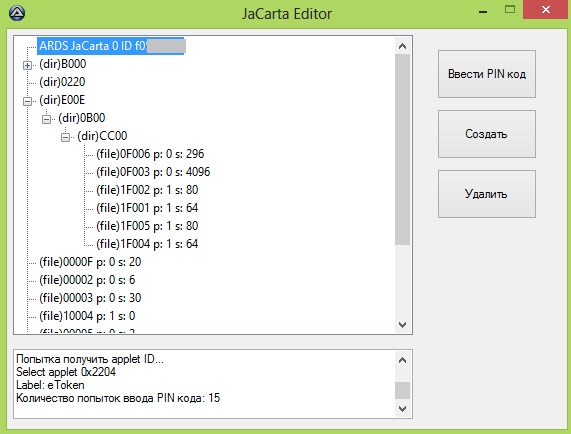

Делаем JaCarta Editor

«О Царстве Теней я могу сказать только одно: есть реальность и есть её Тень; в этом суть всего. В реальном Мире существует лишь Амбер, реальный город на реальной Земле, в котором собрано всё. А Царство Теней — лишь бесконечность ирреальности. Здесь тоже можно обнаружить всё — но то будут тени,...

Делаем JaCarta Editor

«О Царстве Теней я могу сказать только одно: есть реальность и есть её Тень; в этом суть всего. В реальном Мире существует лишь Амбер, реальный город на реальной Земле, в котором собрано всё. А Царство Теней — лишь бесконечность ирреальности. Здесь тоже можно обнаружить всё — но то будут тени,...

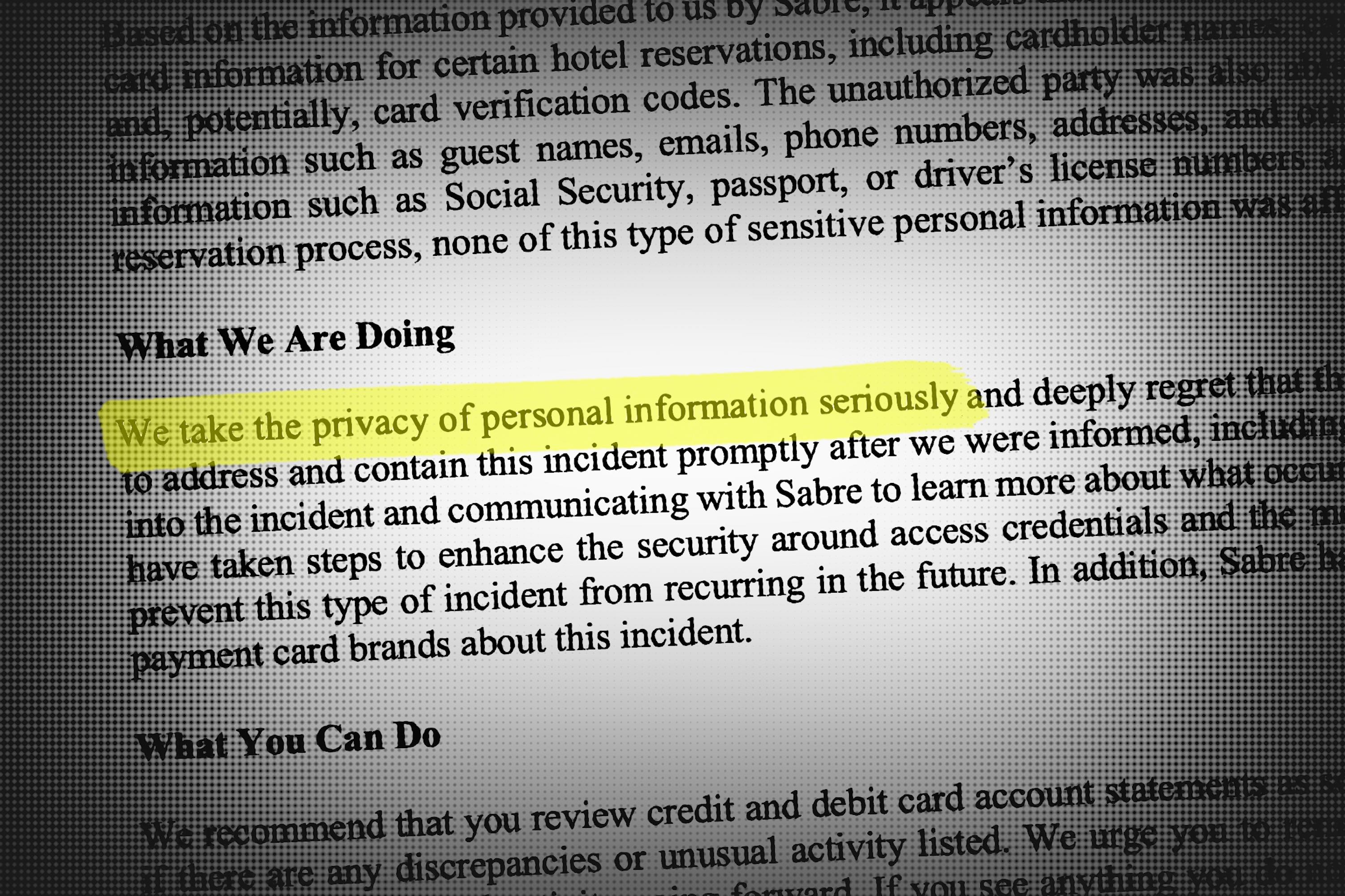

[Перевод] Прекратите говорить о «серьёзном отношении к безопасности и приватности пользователей»

Все те годы, что я пишу о кибербезопасности, я сталкиваюсь с вариациями одной и той же лжи, возвышающейся над остальными. «Мы серьёзно относимся к вашей приватности и безопасности». Вы могли сталкиваться с такой фразой то здесь, то там. Это распространённый речевой оборот, используемый компаниями...

[Перевод] Прекратите говорить о «серьёзном отношении к безопасности и приватности пользователей»

Все те годы, что я пишу о кибербезопасности, я сталкиваюсь с вариациями одной и той же лжи, возвышающейся над остальными. «Мы серьёзно относимся к вашей приватности и безопасности». Вы могли сталкиваться с такой фразой то здесь, то там. Это распространённый речевой оборот, используемый компаниями...

Facebook закроет свой spyware VPN Onavo

В конце января на Хабре появилась новость о том, что Facebook в течение двух лет ведет секретный проект Atals. В его рамках добровольцам платили по $20 в месяц за установку на смартфон некоего псевдо-VPN, приложения, которое устанавливает корневой сертификат и далее отслеживает действия...

Facebook закроет свой spyware VPN Onavo

В конце января на Хабре появилась новость о том, что Facebook в течение двух лет ведет секретный проект Atals. В его рамках добровольцам платили по $20 в месяц за установку на смартфон некоего псевдо-VPN, приложения, которое устанавливает корневой сертификат и далее отслеживает действия...

Digital Forensics Tips&Tricks: Local User Accounts Membership

During the digital forensics analyze process, you may need to find out a local (non-domain) user accounts membership in built-in groups. For example in case when you checking some objects' ACLs which contain permissions only for local security groups. I've tested a several system registry...

Digital Forensics Tips&Tricks: Local User Accounts Membership

During the digital forensics analyze process, you may need to find out a local (non-domain) user accounts membership in built-in groups. For example in case when you checking some objects' ACLs which contain permissions only for local security groups. I've tested a several system registry...