Мошенник из США заработал миллионы долларов, представляясь техподдержкой Microsoft

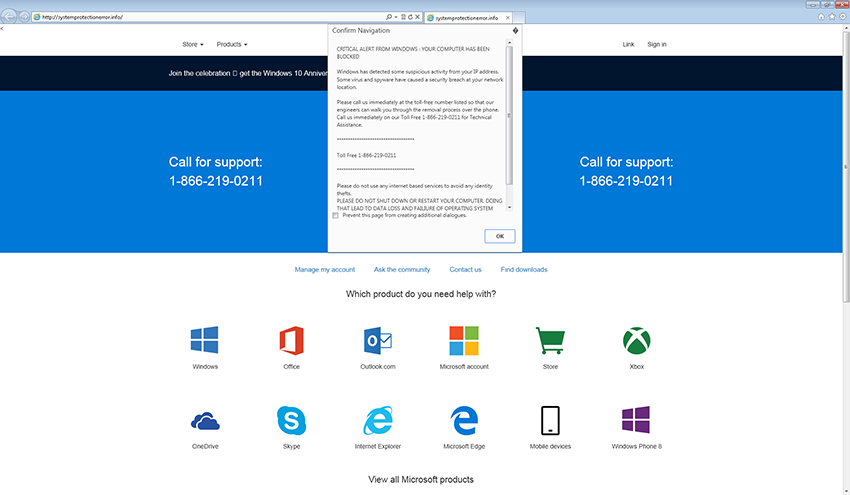

На днях признал свою вину в суде мошенник из США (Северная Каролина), который смог заработать обманным путем более $3 млн за четыре года. Он получал деньги от владельцев ПК и ноутбуков, которым мошенник представлялся сотрудником техподдержки Microsoft. Зовут скамера Бишап Миттал (Bishap Mittal),...

Мошенник из США заработал миллионы долларов, представляясь техподдержкой Microsoft

На днях признал свою вину в суде мошенник из США (Северная Каролина), который смог заработать обманным путем более $3 млн за четыре года. Он получал деньги от владельцев ПК и ноутбуков, которым мошенник представлялся сотрудником техподдержки Microsoft. Зовут скамера Бишап Миттал (Bishap Mittal),...

OFFZONE 2.0

Когда: 17–18 июня 2019 Где: Цифровое деловое пространство (Москва, Покровка, 47) CFP: offzone.moscow/ru/2019-call-for-papers/(до 23:59 28 апреля 2019) Купить билет: offzone.moscow/ru/2019-tickets/ 17–18 июня 2019 года в Москве пройдет вторая международная конференция по практической...

Как мы искали утечку данных в SimilarWeb

Доброго времени суток. Все началось пол года назад. Работаем небольшой командой над проектом, проект уже запустили в сеть и он успешно работал несколько месяцев. Зашла как-то речь по поводу статистики посещения, источников переходов пользователей и тому подобное. Менеджеры прислали мне ссылку на...

Как мы искали утечку данных в SimilarWeb

Доброго времени суток. Все началось пол года назад. Работаем небольшой командой над проектом, проект уже запустили в сеть и он успешно работал несколько месяцев. Зашла как-то речь по поводу статистики посещения, источников переходов пользователей и тому подобное. Менеджеры прислали мне ссылку на...

Сотрудники Facebook имели доступ к паролям пользователей Facebook и Instagram

Новый скандал на тему приватности и сохранности персональных данных разгорается вокруг Facebook и Instagram. Вчера в официальном блоге Facebook была сделана публикация о том, что во время очередного исследования безопасности соцсети, специалисты обнаружили внутреннюю уязвимость, из-за которой...

Сотрудники Facebook имели доступ к паролям пользователей Facebook и Instagram

Новый скандал на тему приватности и сохранности персональных данных разгорается вокруг Facebook и Instagram. Вчера в официальном блоге Facebook была сделана публикация о том, что во время очередного исследования безопасности соцсети, специалисты обнаружили внутреннюю уязвимость, из-за которой...

[Перевод] В Android и Google Photos обнаружены новые уязвимости, позволяющие украсть данные о пользователях

Недавно исследователи обнаружили две несвязанные друг с другом уязвимости в продуктах Google. Imperva нашла способ провести атаку по сторонним каналам на Google Фото, которая позволяет злоумышленникам собирать информацию о местонахождении, времени и информации из личных учетных записей. Другая...

[Перевод] В Android и Google Photos обнаружены новые уязвимости, позволяющие украсть данные о пользователях

Недавно исследователи обнаружили две несвязанные друг с другом уязвимости в продуктах Google. Imperva нашла способ провести атаку по сторонним каналам на Google Фото, которая позволяет злоумышленникам собирать информацию о местонахождении, времени и информации из личных учетных записей. Другая...

Утечка данных (которая могла произойти, но не произошла) из телемедицинской компании

Буквально пару дней назад я писал на Хабре про то, как российский медицинский онлайн-сервис DOC+ умудрился оставить в открытом доступе базу данных с детальными логами доступа, из которых можно было получить данные пациентов и сотрудников сервиса. И вот новый инцидент, с уже другим российским...

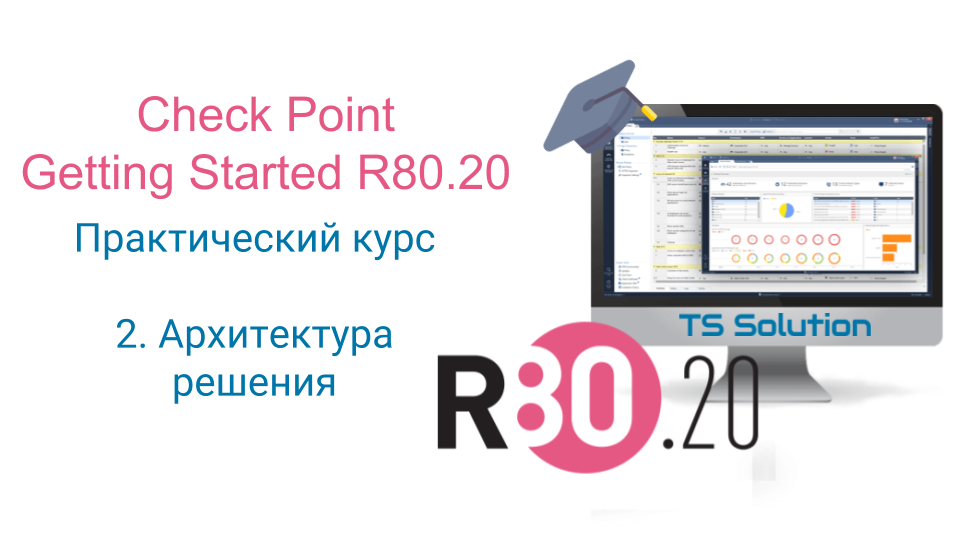

2. Check Point Getting Started R80.20. Архитектура решения

Добро пожаловать на второй урок! На этот раз мы поговорим об архитектурных особенностях решений Check Point. Это очень важный урок, особенно для тех, кто впервые знакомится с «чекпоинтом». В целом, данный урок будет очень похож на одну из наших предыдущих статей "Check Point. Что это, с чем его...

[recovery mode] Оптимизатор политик безопасности Palo Alto Networks NGFW

Как оценить эффективность настройки NGFW Самая частая задача — проверить насколько эффективно настроен ваш межсетевой экран. Для этого существуют бесплатные утилиты и сервисы у компаний которые занимаются NGFW. Например, ниже видно, что у компании Palo Alto Networks есть возможность прямо из...

[recovery mode] Оптимизатор политик безопасности Palo Alto Networks NGFW

Как оценить эффективность настройки NGFW Самая частая задача — проверить насколько эффективно настроен ваш межсетевой экран. Для этого существуют бесплатные утилиты и сервисы у компаний которые занимаются NGFW. Например, ниже видно, что у компании Palo Alto Networks есть возможность прямо из...

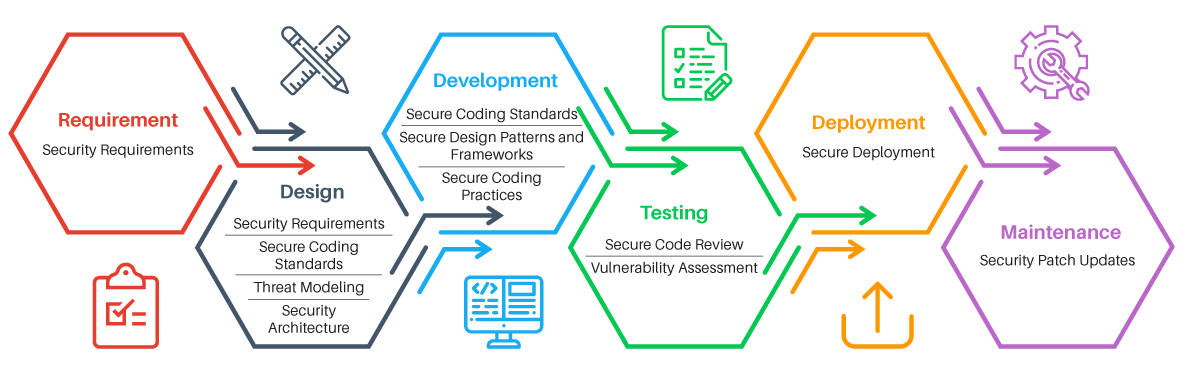

Сканирование на уязвимости и безопасная разработка. Часть 1

В рамках профессиональной деятельности разработчикам, пентестерам, безопасникам приходится сталкиваться с такими процессами, как Vulnerability Management (VM), (Secure) SDLC. Под этими словосочетаниями скрываются различные наборы практик и используемых инструментов, которые переплетены между собой,...

[Перевод] Клон Mirai добавляет дюжину новых эксплойтов для целевых корпоративных IoT-устройств

Исследователями обнаружен новый клон всем известного ботнета Mirai, ориентированного на IoT-устройства. На этот раз, под угрозой оказались встраиваемые устройства, предназначенные для применения в бизнес-средах. Конечной целью злоумышленников является контроль над устройствами, обладающими...

Вебинар «Безопасность машинного обучения: естественные проблемы искусственного интеллекта»

21 марта специалисты Digital Security представят свой критический взгляд на повсеместное внедрение искусственного интеллекта (ИИ) и машинного обучения (МО). Читать дальше →...

Действительно ли надёжна квантовая криптография?

Тысячи лет лучшие умы человечества изобретают способы защитить информацию от чужих глаз, но каждый раз находится способ раскрыть тайну шифра и прочитать секретные документы. Очередным святым Граалем криптографов всего мира стала квантовая криптография, в рамках которой информация передаётся с...

Информационная безопасность и общепит: как мыслят управляющие об IT-продуктах

Привет Habr! Я – человек, который потребляет IT-продукцию через App Store, Сбербанк Online, Delivery Club и имеет отношение к IT-индустрии постольку поскольку. Если коротко, специфика моей профессиональной деятельности – оказывать консультационные услуги предприятиям общественного питания по...