[Перевод] TEMPEST и EMSEC: можно ли использовать электромагнитные волны в кибер-атаках?

Недавно Венесуэла пережила серию отключений электричества, которые оставили 11 штатов этой страны без электроэнергии. С самого начала данного инцидента правительство Николаса Мадуро утверждало, что это был акт саботажа, который стал возможен благодаря электромагнитным атакам и кибер-атакам на...

6. Check Point Getting Started R80.20. Начало работы в SmartConsole

Добро пожаловать на 6-й урок. Сегодня мы наконец поработаем со знаменитым графическим интерфейсом Check Point. То, за что большинство любят Check Point, а некоторые — ненавидят. Если помните прошлый урок, то там я сказал, что настройками безопасности можно управлять либо через SmartConsole, либо...

Справочная: «Автономный рунет» — что это и кому нужно

В прошлом году правительство утвердило план мероприятий по направлению «Информационная безопасность». Это часть программы «Цифровая экономика Российской Федерации». В план внесли законопроект о необходимости обеспечения работы российского сегмента интернета в случае отключения от зарубежных...

Не открывайте порты в мир — вас поломают (риски)

Снова и снова, после проведения аудита, на мои рекомендации спрятать порты за white-list'ом встречаюсь со стеной непонимания. Даже очень крутые админы/DevOps'ы спрашивают: "Зачем?!?" Предлагаю рассмотреть риски в порядке убывания вероятности наступления и ущерба. Ошибка конфигурации DDoS...

HTTPS не всегда такой безопасный, как кажется. Уязвимости найдены у 5,5% сайтов HTTPS

Один из топовых сайтов Alexa (центральный кружок), защищённый HTTPS, с поддоменами (серым) и зависимостями (белым), среди которых есть уязвимые (штриховая заливка) В наше время значок защищённого соединения HTTPS стал стандартным и даже необходимым атрибутом любого серьёзного сайта. Если сертификат...

Мифы о 152-ФЗ, которые могут дорого обойтись оператору персональных данных

Всем привет! Я руковожу центром киберзащиты DataLine. К нам приходят заказчики с задачей выполнения требований 152-ФЗ в облаке или на физической инфраструктуре. Практически в каждом проекте приходится проводить просветительскую работу по развенчанию мифов вокруг этого закона. Я собрал самые частые...

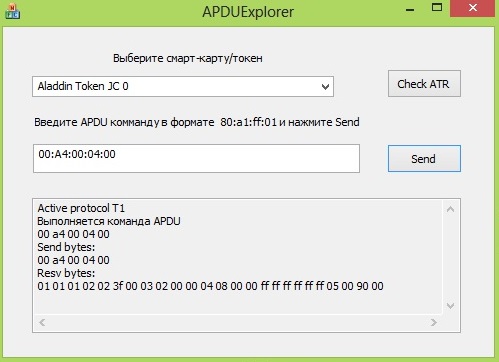

Работа с командами APDU на примере EToken

"… Путь не так уж сложен для понимания. Силы природы, естественные наклонности, схемы событий… Примитивное миропонимание замечает только четыре стихии и дальше этого не идёт. Словно вселенная сводится к четырём доступным созерцанию понятным явлениям." Стивен Эриксон. «Полночный прилив». Привет,...

Хакинг по-древнегречески: итоги online-этапа NeoQUEST-2019

Подводим итоги online-этапа NeoQUEST-2019: под катом расскажем про задания, посмотрим на статистику их прохождения и похвалим победителей! Дисклеймер: продукт может содержать в себе следы арахиса и спойлеры для тех, кто еще не проходил задания, но честно собирается (а такая возможность есть – сайт...

Корпоративная небезопасность

В 2008 году мне удалось побывать в одной ИТ-компании. В каждом сотруднике считывалось какое-то нездоровое напряжение. Причина оказалась проста: мобильники — в ящик на входе в кабинет, за спиной — камера, 2 больших дополнительных «смотрящих» камеры на кабинет и контролирующий софт с кейлогером. И...

Безопасность клиентских приложений: практические советы для Front-end разработчика

Как вы знаете, большая часть атак BlackHat-хакеров направлена на компрометацию серверных данных web-приложений и сервисов. При этом клиентскую часть сегодня атакуют не реже. Согласно сухому определению, любая атака — это комплекс мер со стороны хакера, направленных на сеть и передачу данных, на...

Основы движков JavaScript: общие формы и Inline кэширование. Часть 1

Привет, друзья. В конце апреля мы запускаем новый курс «Безопасность информационных систем». И уже сейчас хотим поделиться с вами переводом статьи, которая непременно будет очень полезной для курса. В статье описаны ключевые основы, они являются общими для всех движков JavaScript, а не только для...

Cloudflare представила собственный VPN-сервис на базе приложения 1.1.1.1 для мобильных устройств

Вчера, полностью серьезно и без каких-либо шуток-прибауток, компания CloudFlare анонсировала свой новый продукт — VPN-сервис на базе DNS-приложения 1.1.1.1 для мобильных устройств с использованием собственной технологии шифрования Warp. Основной фишкой нового продукта CloudFlare является простота —...

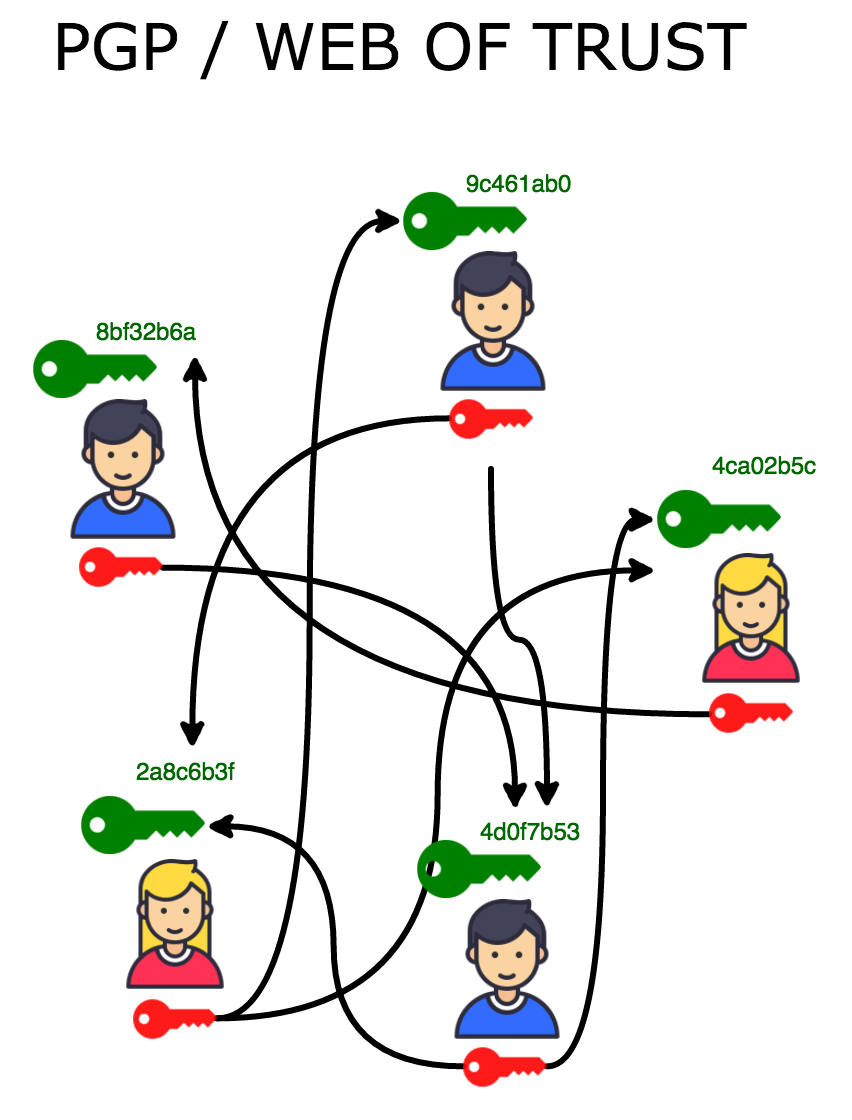

Современные альтернативы PGP

В наше время шифрование актуально как никода. Общение перемещается в мессенджеры, люди продолжают шифровать электронные сообщения цифровыми сертификатами, но иногда это может потребовать дополнительных усилий, включая обмен ключами через сеть доверия. В таких условиях даже некоторые давние...

5. Check Point Getting Started R80.20. Gaia & CLI

Добро пожаловать на 5-ый урок! В прошлый раз мы завершили установку и инициализацию менеджмент сервера, а также шлюза. Поэтому сегодня мы немного «поковыряемся» в их внутренностях, а точнее в настройках операционки Gaia. Настройки Gaia можно разделить на две большие категории: Системные настройки...

Любите квесты, любите и свои персональные данные в паблике находить

Несколько дней назад со мной произошло ровно то, что написано в заголовке. В далеком 2014 году (а именно 28 декабря в 17:00) мы с женой и друзьями играли в перформанс-квест «Коллекционер» от «Клаустрафобии» и уже давно про это забыли, но «Клаустрафобия» напомнила о себе самым неожиданным образом. А...

Распознование лиц в жилых домах от Калашникова

Концерн «Калашников» хочет внедрить систему распознавания лиц в жилые дома, пишут «Известия». Уже сейчас Минстрой одобрил эту идею. Читать дальше →...

Security Week 14: ShadowHammer и supply chain

Главная новость прошлой недели — таргетированная атака на владельцев устройств Asus через взломанную утилиту Asus Live Update. Исследователи «Лаборатории Касперского» обнаружили атаку в январе этого года: зараженная утилита для обновления драйверов на ноутбуках и компьютерах с компонентами Asus...

[Перевод] Разрабатывать приложения под Android — словно быть (демонетизированным) ютубером

Как известно, некоторые авторы на YouTube крайне недовольны условиями, которые предлагает эта платформа. Аналогичное сражение сейчас ведут разработчики Android-приложений на платформе Google Play. Попытаюсь за 20 минут объяснить, что не так с Android. Когда-то Android считался лучшей мобильной...