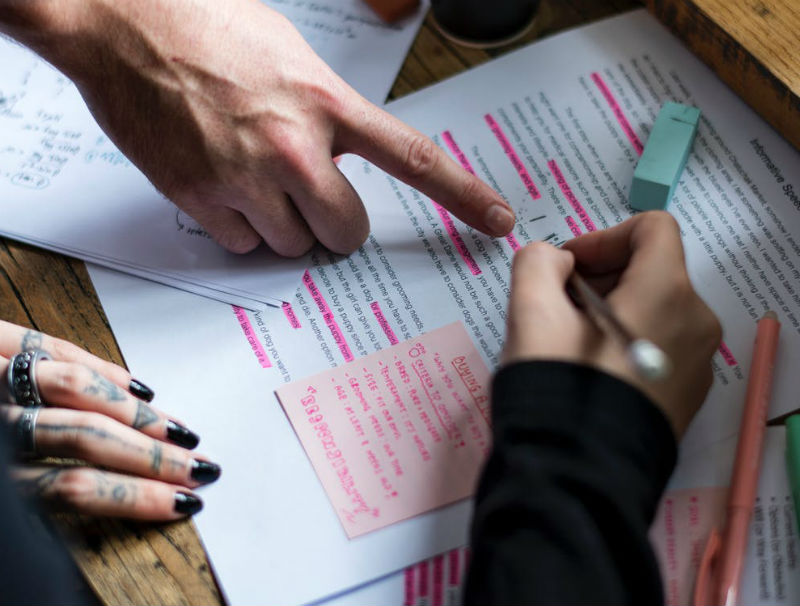

[Перевод] Три проблемы сервисов для проверки английской грамматики, и можно ли их решить

Грамматика английского языка далеко не всегда проста, и даже самые образованные люди из числа его носителей делают ошибки. Поэтому использование специализированного софта для исправления неточностей в письменном английском кажется хорошей идеей. Ее подкрепляет довольно агрессивная реклама ведущих...

[Перевод] Три проблемы сервисов для проверки английской грамматики, и можно ли их решить

Грамматика английского языка далеко не всегда проста, и даже самые образованные люди из числа его носителей делают ошибки. Поэтому использование специализированного софта для исправления неточностей в письменном английском кажется хорошей идеей. Ее подкрепляет довольно агрессивная реклама ведущих...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Enterprise Tactics. Часть 10

Эксфильтрация или утечка данных (Exfiltration) Ссылки на все части: Часть 1. Получение первоначального доступа (Initial Access) Часть 2. Выполнение (Execution) Часть 3. Закрепление (Persistence) Часть 4. Повышение привилегий (Privilege Escalation) Часть 5. Обход защиты (Defense Evasion) Часть 6....

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Enterprise Tactics. Часть 10

Эксфильтрация или утечка данных (Exfiltration) Ссылки на все части: Часть 1. Получение первоначального доступа (Initial Access) Часть 2. Выполнение (Execution) Часть 3. Закрепление (Persistence) Часть 4. Повышение привилегий (Privilege Escalation) Часть 5. Обход защиты (Defense Evasion) Часть 6....

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Enterprise Tactics. Часть 9

Сбор данных (Collection) Ссылки на все части: Часть 1. Получение первоначального доступа (Initial Access) Часть 2. Выполнение (Execution) Часть 3. Закрепление (Persistence) Часть 4. Повышение привилегий (Privilege Escalation) Часть 5. Обход защиты (Defense Evasion) Часть 6. Получение учетных данных...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Enterprise Tactics. Часть 9

Сбор данных (Collection) Ссылки на все части: Часть 1. Получение первоначального доступа (Initial Access) Часть 2. Выполнение (Execution) Часть 3. Закрепление (Persistence) Часть 4. Повышение привилегий (Privilege Escalation) Часть 5. Обход защиты (Defense Evasion) Часть 6. Получение учетных данных...

7. Check Point Getting Started R80.20. Access Control

Добро пожаловать на 7-й урок, где мы уже начнем работу с политиками безопасности. Сегодня мы первый раз установим политику на наш шлюз, т.е. наконец сделаем «install policy». После этого через шлюз уже сможет ходить трафик! Вообще, политики, с точки зрения Check Point, довольно обширное понятие....

7. Check Point Getting Started R80.20. Access Control

Добро пожаловать на 7-й урок, где мы уже начнем работу с политиками безопасности. Сегодня мы первый раз установим политику на наш шлюз, т.е. наконец сделаем «install policy». После этого через шлюз уже сможет ходить трафик! Вообще, политики, с точки зрения Check Point, довольно обширное понятие....

Доктор едет, едет

В открытом доступе была обнаружена база данных MongoDB, не требующая аутентификации, в которой находилась информация московских станций скорой медицинской помощи (ССМП). К сожалению, это не единственная проблема: во-первых, на этот раз данные действительно утекли, а во-вторых – вся чувствительная...

Доктор едет, едет

В открытом доступе была обнаружена база данных MongoDB, не требующая аутентификации, в которой находилась информация московских станций скорой медицинской помощи (ССМП). К сожалению, это не единственная проблема: во-первых, на этот раз данные действительно утекли, а во-вторых – вся чувствительная...

Security Week 15: атака на роутеры с подменой DNS

К теме уязвимости в сетевых роутерах мы обращаемся далеко не первый раз, но исследования группы Bad Packets и компании Ixia (новость, отчет Bad Packets, отчет Ixia) интересны тем, что представляют почти полную картину: как ломают роутеры, какие настройки меняют, и что потом происходит. Подобные...

Security Week 15: атака на роутеры с подменой DNS

К теме уязвимости в сетевых роутерах мы обращаемся далеко не первый раз, но исследования группы Bad Packets и компании Ixia (новость, отчет Bad Packets, отчет Ixia) интересны тем, что представляют почти полную картину: как ломают роутеры, какие настройки меняют, и что потом происходит. Подобные...

[Перевод] Основы движков JavaScript: общие формы и Inline кэширование. Часть 2

Всем привет! Курс «Безопасность информационных систем» стартует уже через 2 недели, поэтому сегодня мы хотим опубликовать вторую часть статьи, публикация которой приурочена к его запуску. Прочитать первую часть можно тут. Итак, начнем. Inline Caches (ICs) Основной идеей, которая стоит за формами,...

[Перевод] Основы движков JavaScript: общие формы и Inline кэширование. Часть 2

Всем привет! Курс «Безопасность информационных систем» стартует уже через 2 недели, поэтому сегодня мы хотим опубликовать вторую часть статьи, публикация которой приурочена к его запуску. Прочитать первую часть можно тут. Итак, начнем. Inline Caches (ICs) Основной идеей, которая стоит за формами,...

DLP и рекомендации ФСТЭК по защите информации: пересекающиеся параллели

11 февраля 2014 года ФСТЭК России утвердила методический документ «Меры защиты информации в государственных информационных системах». Этот документ применяется для «выбора и реализации в отношении информации, не относящейся к гостайне и содержащейся в государственных информационных системах (ГИС),...

DLP и рекомендации ФСТЭК по защите информации: пересекающиеся параллели

11 февраля 2014 года ФСТЭК России утвердила методический документ «Меры защиты информации в государственных информационных системах». Этот документ применяется для «выбора и реализации в отношении информации, не относящейся к гостайне и содержащейся в государственных информационных системах (ГИС),...

Wireshark 3.x: анализ кода под macOS и обзор ошибок

Wireshark Foundation выпустила финальную stable-версию популярного сетевого анализатора трафика — Wireshark 3.0.0. В новом релизе устранено несколько багов, реализована возможность анализа новых протоколов и заменен драйвер WinPcap на Npcap. Здесь заканчивается цитирование анонса и начинается наша...

Wireshark 3.x: анализ кода под macOS и обзор ошибок

Wireshark Foundation выпустила финальную stable-версию популярного сетевого анализатора трафика — Wireshark 3.0.0. В новом релизе устранено несколько багов, реализована возможность анализа новых протоколов и заменен драйвер WinPcap на Npcap. Здесь заканчивается цитирование анонса и начинается наша...