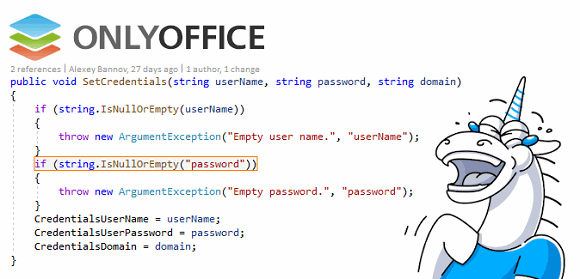

ONLYOFFICE Community Server: как баги способствуют возникновению проблем с безопасностью

В наши обзоры ошибок программ с отрытым исходным кодом редко попадают серверные сетевые приложения. Наверное, это связано с их популярностью. Ведь мы стараемся обращать внимание на проекты, которые нам предлагают сами читатели. А серверы часто выполняют очень важные функции, но их деятельность и...

ONLYOFFICE Community Server: как баги способствуют возникновению проблем с безопасностью

В наши обзоры ошибок программ с отрытым исходным кодом редко попадают серверные сетевые приложения. Наверное, это связано с их популярностью. Ведь мы стараемся обращать внимание на проекты, которые нам предлагают сами читатели. А серверы часто выполняют очень важные функции, но их деятельность и...

Безопасность веб: из LFI в RCE

Local File Inclusion (LFI) — это возможность использования локальных файлов сервера. Уязвимость позволяет удаленному пользователю получить доступ с помощью специально сформированного запроса к произвольным файлам на сервере, в том числе потенциально содержащим конфиденциальную информацию. Сегодня...

Безопасность веб: из LFI в RCE

Local File Inclusion (LFI) — это возможность использования локальных файлов сервера. Уязвимость позволяет удаленному пользователю получить доступ с помощью специально сформированного запроса к произвольным файлам на сервере, в том числе потенциально содержащим конфиденциальную информацию. Сегодня...

Темно-серая зона экосистемы Telegram

В данной статье читателю не будут навязываться постулаты об экосистеме Telegram, или обсуждение хозяина мессенджера. Распишу пункты темно-серой зоны Telegram по своему опыту: свободный наркотрафик; открытое пиратство; удручающая bug «bounty». О своём опыте вы можете поделиться в комментариях к...

Темно-серая зона экосистемы Telegram

В данной статье читателю не будут навязываться постулаты об экосистеме Telegram, или обсуждение хозяина мессенджера. Распишу пункты темно-серой зоны Telegram по своему опыту: свободный наркотрафик; открытое пиратство; удручающая bug «bounty». О своём опыте вы можете поделиться в комментариях к...

Как металлургический комбинат с помощью RPA расширил возможности закупок

Магнитогорский металлургический комбинат входит в число крупнейших мировых производителей стали и занимает лидирующие позициии среди предприятий черной металлургии России. На предприятии есть специальное подразделение, целью которого является внедрение инноваций и повышение эффективности...

Как металлургический комбинат с помощью RPA расширил возможности закупок

Магнитогорский металлургический комбинат входит в число крупнейших мировых производителей стали и занимает лидирующие позициии среди предприятий черной металлургии России. На предприятии есть специальное подразделение, целью которого является внедрение инноваций и повышение эффективности...

Интеграция Netsparker с AD через Keycloak

Привет, Хабр! Как-то раз в нашей работе встретилась необходимость провести интеграцию сканера безопасности Netsparker и службы каталогов Active Directory. В этой статье я поделюсь инструкцией о том, как можно это сделать и на что стоит обратить внимание при настройке. Забегая вперед, стоит...

Интеграция Netsparker с AD через Keycloak

Привет, Хабр! Как-то раз в нашей работе встретилась необходимость провести интеграцию сканера безопасности Netsparker и службы каталогов Active Directory. В этой статье я поделюсь инструкцией о том, как можно это сделать и на что стоит обратить внимание при настройке. Забегая вперед, стоит...

Как не проиграть войну криптолокерам в 2021 году

Если вы продолжаете позиционировать бекапы только как инструмент защиты от угроз уровня “Если сломается диск, у меня будет откуда взять копию файлов”, то у меня для вас отличные новости. Вся индустрия создания резервных копий уже давно работает по принципу страхового полиса: наша задача обеспечить...

Как не проиграть войну криптолокерам в 2021 году

Если вы продолжаете позиционировать бекапы только как инструмент защиты от угроз уровня “Если сломается диск, у меня будет откуда взять копию файлов”, то у меня для вас отличные новости. Вся индустрия создания резервных копий уже давно работает по принципу страхового полиса: наша задача обеспечить...

Подробное руководство по Autopsy

Autopsy — это программа с открытым исходным кодом, которая используется для выполнения криминалистических операций с жесткими дисками и смартфонами. Этот инструмент применяется: правоохранительными органами местной полицией корпоративными отделами безопасности Основное предназначение программы —...

Подробное руководство по Autopsy

Autopsy — это программа с открытым исходным кодом, которая используется для выполнения криминалистических операций с жесткими дисками и смартфонами. Этот инструмент применяется: правоохранительными органами местной полицией корпоративными отделами безопасности Основное предназначение программы —...

Вебинар «Опыт участия в кибербитве The Standoff: анализ атак и обзор инструментов»

Ровно месяц прошёл с крупнейшей кибербитвы The Standoff, где команды защитников обеспечивали безопасность инфраструктуры цифрового мегаполиса от хакерского трафика. Команда из Татарстана CyberTatars & MoscowMasters за время учений зафиксировала 49 инцидентов и провела более 20 часов расследований,...

Вебинар «Опыт участия в кибербитве The Standoff: анализ атак и обзор инструментов»

Ровно месяц прошёл с крупнейшей кибербитвы The Standoff, где команды защитников обеспечивали безопасность инфраструктуры цифрового мегаполиса от хакерского трафика. Команда из Татарстана CyberTatars & MoscowMasters за время учений зафиксировала 49 инцидентов и провела более 20 часов расследований,...

Windows Tokens

Предыдущая статья рассказывала о том, как эксплойты используют технику копирования токена для повышения привилегий. В этой статье мы попытаемся рассмотреть еще одну технику модификации токенов, а также постараемся узнать, как задаются привилегии, которые помещаются в Primary Token. Все примеры в...

Windows Tokens

Предыдущая статья рассказывала о том, как эксплойты используют технику копирования токена для повышения привилегий. В этой статье мы попытаемся рассмотреть еще одну технику модификации токенов, а также постараемся узнать, как задаются привилегии, которые помещаются в Primary Token. Все примеры в...