[Перевод] Реверс-инжиниринг ПО начала 2000-х

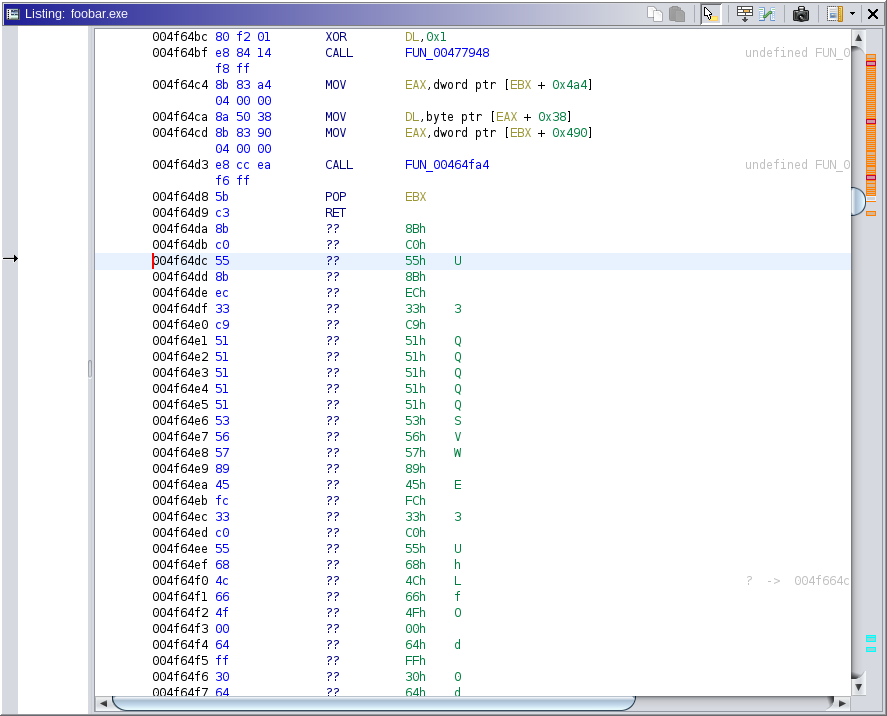

Предыстория В этой серии статей я рассказываю о системе лицензирования ПО, использовавшейся в проприетарном программном приложении 2004 года. Это ПО также имеет пробный режим без регистрации, но с ограниченными функциями. Бесплатную лицензию можно было получить, зарегистрировавшись онлайн на сайте...

[Перевод] Реверс-инжиниринг ПО начала 2000-х

Предыстория В этой серии статей я рассказываю о системе лицензирования ПО, использовавшейся в проприетарном программном приложении 2004 года. Это ПО также имеет пробный режим без регистрации, но с ограниченными функциями. Бесплатную лицензию можно было получить, зарегистрировавшись онлайн на сайте...

Что о нас знает Интернет? Обратная сторона интернет-погружения компании

Очень часто ответ на вопрос «А каким образом была скомпрометирована доменная учетная запись?» находится на Github, в репозитории подрядчика, или, как в случае с нашумевшей атакой на Colonial Pipeline, в даркнет-утечке. С мошенническими действиями или репутационными атаками сталкивалась любая...

Что о нас знает Интернет? Обратная сторона интернет-погружения компании

Очень часто ответ на вопрос «А каким образом была скомпрометирована доменная учетная запись?» находится на Github, в репозитории подрядчика, или, как в случае с нашумевшей атакой на Colonial Pipeline, в даркнет-утечке. С мошенническими действиями или репутационными атаками сталкивалась любая...

Коротко о даркнете. Почему его не стоит считать чем-то плохим

Dark Web (даркнет) многими воспринимается как нечто плохое. Однако это не так. Даркнет — это, скорее, продвинутый и более защищённый аналог привычного нам интернета. Да, там можно найти незаконный контент, но есть и ресурсы, которые используются в мирных целях. Мы подготовили небольшую ликбезную...

Коротко о даркнете. Почему его не стоит считать чем-то плохим

Dark Web (даркнет) многими воспринимается как нечто плохое. Однако это не так. Даркнет — это, скорее, продвинутый и более защищённый аналог привычного нам интернета. Да, там можно найти незаконный контент, но есть и ресурсы, которые используются в мирных целях. Мы подготовили небольшую ликбезную...

[Перевод] Как NAS защитить от программ-вымогателей?

Программы-вымогатели и другие угрозы всё чаще нацелены на NAS – Network Attached Storage – сетевые файловые накопители. Поэтому важно убедиться в том, что устройства настроены в соответствии с уже отработанными практиками безопасности. Что NAS защитит?...

[Перевод] Как NAS защитить от программ-вымогателей?

Программы-вымогатели и другие угрозы всё чаще нацелены на NAS – Network Attached Storage – сетевые файловые накопители. Поэтому важно убедиться в том, что устройства настроены в соответствии с уже отработанными практиками безопасности. Что NAS защитит?...

Безопасна ли новая функциональность Apple?

Рассмотрим потенциальные угрозы, которые несёт в себе новая технология Apple по блокировке нежелательного медиа контента. Изучим, какие методы используют другие компании для решения подобных задач. Оценим правовые последствия для владельцев устройств. Читать далее...

[Перевод] 5 способов снижения внутренних угроз кибербезопасности

Угроза может прилететь с любой стороны, но мы рассмотрим то, что можно сделать для защиты от внутренних (инсайдерских) угроз. 5 способов снижения внутренних угроз...

[Перевод] 5 способов снижения внутренних угроз кибербезопасности

Угроза может прилететь с любой стороны, но мы рассмотрим то, что можно сделать для защиты от внутренних (инсайдерских) угроз. 5 способов снижения внутренних угроз...

Хакеры vs тюрьмы: истории успешных атак

На этой неделе иранская группа «хактивистов» Tapandegan (Сердцебиение) опубликовала изображения с камер наблюдения из тегеранской тюрьмы Эвин, где, в числе прочих содержатся политические заключенные. Событие получилось резонансное, и вы наверняка что-то про это уже слышали. Но часто ли хакерам...

Хакеры vs тюрьмы: истории успешных атак

На этой неделе иранская группа «хактивистов» Tapandegan (Сердцебиение) опубликовала изображения с камер наблюдения из тегеранской тюрьмы Эвин, где, в числе прочих содержатся политические заключенные. Событие получилось резонансное, и вы наверняка что-то про это уже слышали. Но часто ли хакерам...

Переводим Tails на русский язык: сайт готов

Всем привет, у меня хорошие новости! Мы, «Лаборатория свободного интернета»/iFreedomLab, русифицировали сайт Tails в партнерстве с eQualitie и уже перевели первую часть документации. 30 000 слов из 100 000, если быть точным. Tails работает с флешки, ничего не записывает на жёсткий диск, и после...

Переводим Tails на русский язык: сайт готов

Всем привет, у меня хорошие новости! Мы, «Лаборатория свободного интернета»/iFreedomLab, русифицировали сайт Tails в партнерстве с eQualitie и уже перевели первую часть документации. 30 000 слов из 100 000, если быть точным. Tails работает с флешки, ничего не записывает на жёсткий диск, и после...

«Жижитализация» по-украински. Или как неумелые реформы ставят под угрозу персональные данные жителей целой страны

Украина - первое в мире государство, приравнявшее электронные паспорта к физическим документам Е-паспорт отныне имеет одинаковую юридическую силу с бумажным и ID-картой. Пока украинцы отдыхали, наслаждаясь выходными, и праздновали День Независимости (24 августа) - за день до этого, 23 августа...

«Жижитализация» по-украински. Или как неумелые реформы ставят под угрозу персональные данные жителей целой страны

Украина - первое в мире государство, приравнявшее электронные паспорта к физическим документам Е-паспорт отныне имеет одинаковую юридическую силу с бумажным и ID-картой. Пока украинцы отдыхали, наслаждаясь выходными, и праздновали День Независимости (24 августа) - за день до этого, 23 августа...

SSH, PGP, TOTP в Yubikey 5

Это аппаратный ключ безопасности, который поддерживает протокол универсальной двухфакторной аутентификации, одноразовые пароли и асимметричное шифрование. Если вы добавите его, допустим, в аккаунт на Гитхабе, то для входа в свой аккаунт, понадобится ввести логин/пароль и коснуться кнопки юбикей....