Топ 5 самых громких событий инфосека за сентябрь 2021

Сентябрь 2021 года выдался богатым на взломы, уязвимости нулевого дня и первые в истории события своего рода — от санкций в сторону крипто-обменника до бьющих всевозможные рекорды ботнетов. Подводя итоги, вспомним пять самых громких событий сентября в этом дайджесте, а заодно посмотрим, какое...

Топ 5 самых громких событий инфосека за сентябрь 2021

Сентябрь 2021 года выдался богатым на взломы, уязвимости нулевого дня и первые в истории события своего рода — от санкций в сторону крипто-обменника до бьющих всевозможные рекорды ботнетов. Подводя итоги, вспомним пять самых громких событий сентября в этом дайджесте, а заодно посмотрим, какое...

Коллекция в лицах: марсианские хроники российского импортозамещения

7 лет назад Россия взяла курс на импортозамещение: чтобы всё своё, отечественное, а не эти ваши забугорные решения. Вот и как в таких условиях готовить ответственные проекты? Взять хотя бы миссию на Марс — туда-то уж точно только своих набирать надо, потому что и «железо» отечественное, и говорят...

Коллекция в лицах: марсианские хроники российского импортозамещения

7 лет назад Россия взяла курс на импортозамещение: чтобы всё своё, отечественное, а не эти ваши забугорные решения. Вот и как в таких условиях готовить ответственные проекты? Взять хотя бы миссию на Марс — туда-то уж точно только своих набирать надо, потому что и «железо» отечественное, и говорят...

[Перевод] Безопасность ПЛК: 3) Вся логика процесса по возможности должна быть в ПЛК

Оставьте логику процесса по возможности в ПЛК. HMI не лучшее решение для выполнения задач, таких как интегрирование, суммирование и прочее. Разбираем рекомендации по безопасному программироваю ПЛК, формируем список своих рекомендаций. Всех неравнодушных прошу под кат. Читать далее...

[Перевод] Безопасность ПЛК: 3) Вся логика процесса по возможности должна быть в ПЛК

Оставьте логику процесса по возможности в ПЛК. HMI не лучшее решение для выполнения задач, таких как интегрирование, суммирование и прочее. Разбираем рекомендации по безопасному программироваю ПЛК, формируем список своих рекомендаций. Всех неравнодушных прошу под кат. Читать далее...

Обзор платформы киберразведки Anomali Altitude

В нашей лабе мы тестируем по 50-60 новых решений по ИБ в год. Я работаю в команде, которая помогает компаниям создавать свои SOC, а специализируюсь, в частности, на киберразведке (Threat Intelligence). Поэтому Anomali Altitude досталась на тест именно мне. Из отчета для коллег родился этот пост....

Обзор платформы киберразведки Anomali Altitude

В нашей лабе мы тестируем по 50-60 новых решений по ИБ в год. Я работаю в команде, которая помогает компаниям создавать свои SOC, а специализируюсь, в частности, на киберразведке (Threat Intelligence). Поэтому Anomali Altitude досталась на тест именно мне. Из отчета для коллег родился этот пост....

Продленная гарантия на ИБП и дополнительное оборудование

Источники бесперебойного питания (ИБП) и модули распределения питания в стойке (Enclosure Power Distribution Units — ePDU) предназначены для защиты оборудования организаций от аварий и поломок, связанных с проблемами электроснабжения. В случае неисправности этих приборов в период действия гарантии...

Продленная гарантия на ИБП и дополнительное оборудование

Источники бесперебойного питания (ИБП) и модули распределения питания в стойке (Enclosure Power Distribution Units — ePDU) предназначены для защиты оборудования организаций от аварий и поломок, связанных с проблемами электроснабжения. В случае неисправности этих приборов в период действия гарантии...

Определение классов сетевых узлов и выявление аномалий в их активности по сетевому трафику в пассивном режиме

На современных заводах, а часто и на достаточно больших поездах и пароходах активно используются сети передачи данных. При этом во многих случаях передаваемая информация достаточно критична для того, чтобы задуматься о её защите. Для этого применяются средства обеспечения сетевой безопасности. А...

Определение классов сетевых узлов и выявление аномалий в их активности по сетевому трафику в пассивном режиме

На современных заводах, а часто и на достаточно больших поездах и пароходах активно используются сети передачи данных. При этом во многих случаях передаваемая информация достаточно критична для того, чтобы задуматься о её защите. Для этого применяются средства обеспечения сетевой безопасности. А...

Банки не хотят внедрять многофакторную авторизацию и покончить с мошенничеством

Количество случаев мошенничества просто зашкаливает. Статьи о фактах мошенничества появляются чуть ли не каждый день. Происходит это при полном попустительстве государства и полиции, которая занята оппозицией. А вполне вероятно, что мафии это выгодно погружать народ в кредиты. Банки сообразили, что...

Банки не хотят внедрять многофакторную авторизацию и покончить с мошенничеством

Количество случаев мошенничества просто зашкаливает. Статьи о фактах мошенничества появляются чуть ли не каждый день. Происходит это при полном попустительстве государства и полиции, которая занята оппозицией. А вполне вероятно, что мафии это выгодно погружать народ в кредиты. Банки сообразили, что...

[Перевод] Заметки по выбору шифров для TLS 1.3

После дискуссии с коллегами о TLS 1.3 в целом и прикладном использовании идущих в комплекте с ним шифров я решил кратко изложить основы, которые не худо было бы знать любому разработчику. Мне хотелось бы показать, на какую нишу направлен каждый из пяти шифров и как конкретно применяются...

[Перевод] Заметки по выбору шифров для TLS 1.3

После дискуссии с коллегами о TLS 1.3 в целом и прикладном использовании идущих в комплекте с ним шифров я решил кратко изложить основы, которые не худо было бы знать любому разработчику. Мне хотелось бы показать, на какую нишу направлен каждый из пяти шифров и как конкретно применяются...

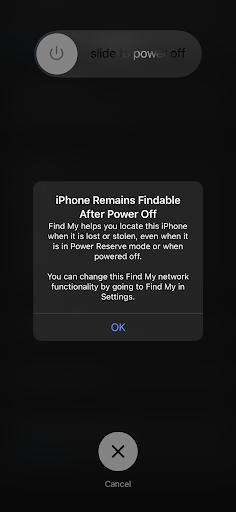

[Перевод] iOS 15 позволяет находить даже выключенный iPhone: как это сделано и есть ли опасность

В iOS 15.0 появилась новая функция: iPhone теперь можно найти при помощи Find My, даже когда iPhone «отключен». Как это работает? Представляет ли функция проблему для безопасности? Я заметил эту функцию довольно давно на одном из моих iPhone с бетой iOS 15. Вот скриншот, который я сделал в июле. С...

[Перевод] iOS 15 позволяет находить даже выключенный iPhone: как это сделано и есть ли опасность

В iOS 15.0 появилась новая функция: iPhone теперь можно найти при помощи Find My, даже когда iPhone «отключен». Как это работает? Представляет ли функция проблему для безопасности? Я заметил эту функцию довольно давно на одном из моих iPhone с бетой iOS 15. Вот скриншот, который я сделал в июле. С...