Сам себе РКН или родительский контроль с MikroTik (ч.3)

В конце 2021 года был опубликован цикл статей, посвящённый родительскому контролю на оборудовании MikroTik. Ранее были подробно рассмотрены организация DNS, работа Firewall Filter и Ip Kid-control, возможности маркировки трафика посредством Firewall Mangle для решения указанной задачи....

(не) Безопасный дайджест: «улетные» пароли, страсти по Xbox и «сцена после титров»

Пришло время для наших нетривиальных ИБ-инцидентов. Традиционно в дайджесте собрали истории, которые больше всего впечатлили нас в марте – в программе хирург, который на спор провел стрим во время операции, поставщики, допустившие утечку данных Nespresso, и компания, попавшая на 15 миллионов из-за...

(не) Безопасный дайджест: «улетные» пароли, страсти по Xbox и «сцена после титров»

Пришло время для наших нетривиальных ИБ-инцидентов. Традиционно в дайджесте собрали истории, которые больше всего впечатлили нас в марте – в программе хирург, который на спор провел стрим во время операции, поставщики, допустившие утечку данных Nespresso, и компания, попавшая на 15 миллионов из-за...

[Перевод] Как сервис Repl.it (W18) хакнул хакеров

Во время месячной атаки у нас были деньки передышки и мы умудрились сгонять на стартап-тусу от BloombergBeta. Хороший способ выпустить пар перед предстоящими бессонными ночами. (Repl.it — сервис, который позволяет писать код на большинстве языков прямо в браузере, без установки дополнительного IDE)...

[Перевод] Как сервис Repl.it (W18) хакнул хакеров

Во время месячной атаки у нас были деньки передышки и мы умудрились сгонять на стартап-тусу от BloombergBeta. Хороший способ выпустить пар перед предстоящими бессонными ночами. (Repl.it — сервис, который позволяет писать код на большинстве языков прямо в браузере, без установки дополнительного IDE)...

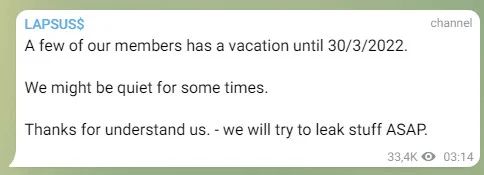

Security Week 2213: взлет и падение группировки LAPSUS$

На прошлой неделе британская полиция арестовала семь человек в возрасте от 16 до 21 года, предположительно связанных с хакерской группировкой. В том числе был арестован и позднее выпущен под залог 17-летний (по другим данным, ему 16 лет) житель Оксфорда, известный под никами WhiteDoxbin и...

Security Week 2213: взлет и падение группировки LAPSUS$

На прошлой неделе британская полиция арестовала семь человек в возрасте от 16 до 21 года, предположительно связанных с хакерской группировкой. В том числе был арестован и позднее выпущен под залог 17-летний (по другим данным, ему 16 лет) житель Оксфорда, известный под никами WhiteDoxbin и...

Импортозамещение. 5 российских сервисов в области информационной безопасности

В России остановили работу множество компаний, предоставляющие сервисы в области информационной безопасности: Cisco, Fortinet, Norton, Avast, AWS и другие. Вместо защиты, любое зарубежное ПО сейчас — это потенциальная уязвимость. Ниже пять сервисов, которые включены в реестр российского ПО, поэтому...

Импортозамещение. 5 российских сервисов в области информационной безопасности

В России остановили работу множество компаний, предоставляющие сервисы в области информационной безопасности: Cisco, Fortinet, Norton, Avast, AWS и другие. Вместо защиты, любое зарубежное ПО сейчас — это потенциальная уязвимость. Ниже пять сервисов, которые включены в реестр российского ПО, поэтому...

[Перевод] О доверии к программным системам

Недавно слышал я о следующей ситуации. Украинская сторона выпустила некое видеообращение, претендующее на актуальность, а российская сторона утверждала, что оно было записано заранее. И я задумался, а как можно сделать так, чтобы можно было надёжно проверить, когда было создано то или иное...

[Перевод] О доверии к программным системам

Недавно слышал я о следующей ситуации. Украинская сторона выпустила некое видеообращение, претендующее на актуальность, а российская сторона утверждала, что оно было записано заранее. И я задумался, а как можно сделать так, чтобы можно было надёжно проверить, когда было создано то или иное...

Оригинальный список малвари, шифровальщиков и прочего в open source проектах

Оригинальный список проблем, связанных с политизированным Open Source. Прочитать детальнее...

Оригинальный список малвари, шифровальщиков и прочего в open source проектах

Оригинальный список проблем, связанных с политизированным Open Source. Прочитать детальнее...

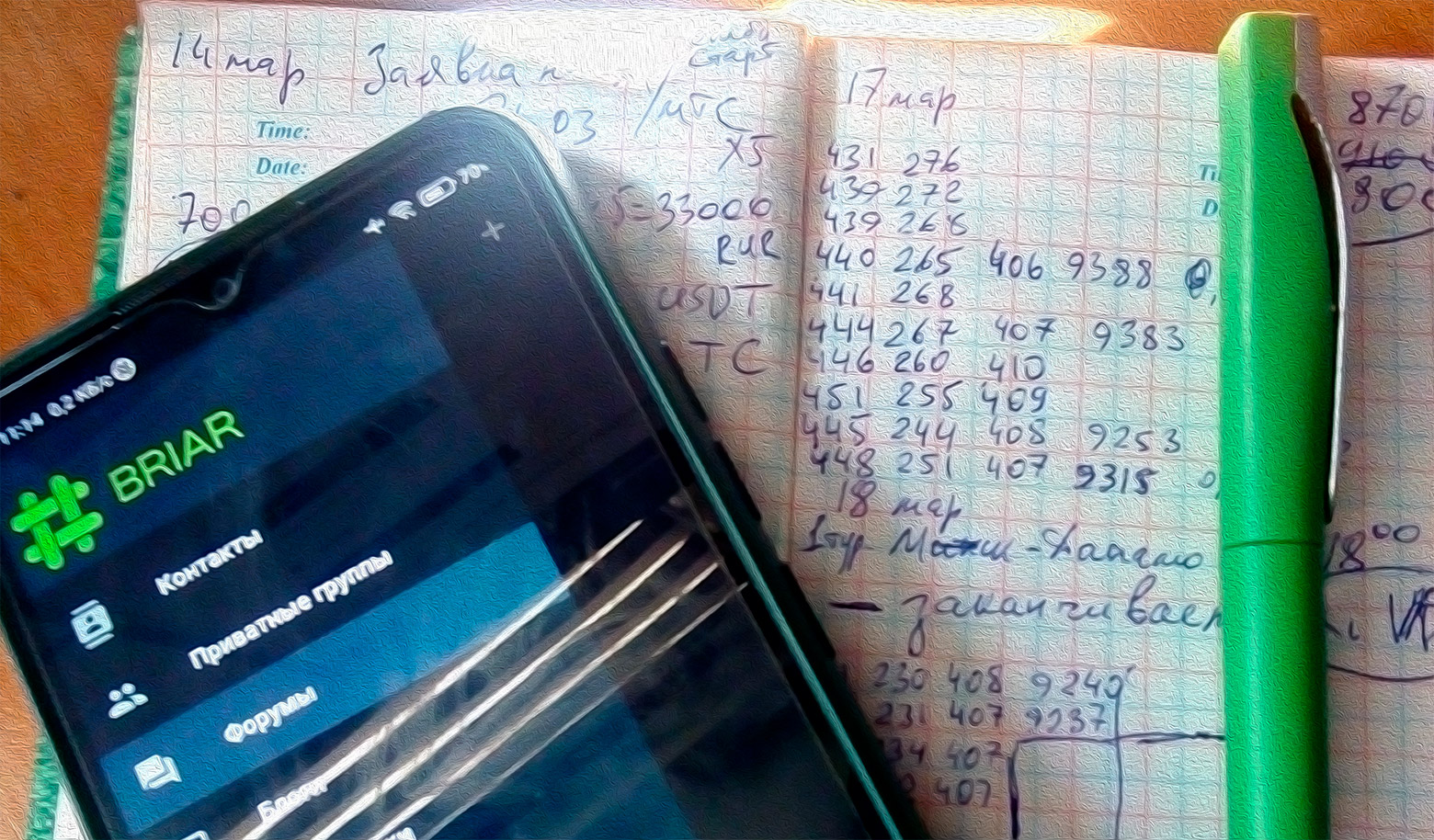

Где хранить секретные файлы на случай БП

Всю информацию человека можно разделить по степени важности, примерно так: системные бэкапы (важность 1/10); текущие рабочие файлы (3); личный архив: фотографии, видео (6); копии бумажных документов (8); секреты: ключи, пароли, кошельки (10/10). Терять файлы всегда неприятно. Поэтому мы делаем...

Где хранить секретные файлы на случай БП

Всю информацию человека можно разделить по степени важности, примерно так: системные бэкапы (важность 1/10); текущие рабочие файлы (3); личный архив: фотографии, видео (6); копии бумажных документов (8); секреты: ключи, пароли, кошельки (10/10). Терять файлы всегда неприятно. Поэтому мы делаем...

Лучшая защита – нападение: как моделирование действий злоумышленника помогает укрепить инфраструктуру

Иногда бывает полезно взглянуть на ситуацию под другим углом. Для информационной безопасности это правило работает так: надо посмотреть на свою инфраструктуру с точки зрения потенциального злоумышленника. Как тебя будут ломать? И что будет, когда сломают? Такой подход к оценке уровня защищенности...

Лучшая защита – нападение: как моделирование действий злоумышленника помогает укрепить инфраструктуру

Иногда бывает полезно взглянуть на ситуацию под другим углом. Для информационной безопасности это правило работает так: надо посмотреть на свою инфраструктуру с точки зрения потенциального злоумышленника. Как тебя будут ломать? И что будет, когда сломают? Такой подход к оценке уровня защищенности...

Учим модели определять мошенников

В 21 веке лавинообразно распространяется телефонное мошенничество, а доля разоблачения и поимки таких преступников мала. Можно ли определять мошенников в первые минуты разговора, если их телефонные номера постоянно меняются? Рассмотрим в статье. В какой-то момент устав от проблемы телефонных...