Чего хотят клиенты: полный compliance, ИБ-мониторинг без реагирования и поменьше ГосСОПКи

Все заказчики разные. Одни хорошо разбираются в технологиях и точно знают, что им нужно. Другие – просто хотят работать без сбоев и инцидентов, хоть и не понимают, как это реализовать. А кто-то не разбирается в ИБ, но уверен, что точно знает, как выстроить процесс. Если дело доходит до таких...

Чего хотят клиенты: полный compliance, ИБ-мониторинг без реагирования и поменьше ГосСОПКи

Все заказчики разные. Одни хорошо разбираются в технологиях и точно знают, что им нужно. Другие – просто хотят работать без сбоев и инцидентов, хоть и не понимают, как это реализовать. А кто-то не разбирается в ИБ, но уверен, что точно знает, как выстроить процесс. Если дело доходит до таких...

Security Week 2236: корпоративная атака с помощью кода из игры

Обычно установку компьютерных игр на корпоративных устройствах отслеживают или запрещают по той простой причине, что на работе надо работать, а не играть. Но есть еще один аргумент: большой ассортимент софта на компьютерах сотрудников расширяет возможности для атаки. Недавнее исследование...

Security Week 2236: корпоративная атака с помощью кода из игры

Обычно установку компьютерных игр на корпоративных устройствах отслеживают или запрещают по той простой причине, что на работе надо работать, а не играть. Но есть еще один аргумент: большой ассортимент софта на компьютерах сотрудников расширяет возможности для атаки. Недавнее исследование...

Подборка фильмов и сериалов об OSINT

Всем привет! В этом обзорном посте собрал для вас подборку всевозможных произведений кинематографа, так или иначе затрагивающих тему OSINT-исследований. Среди почти двух десятков вариантов найдутся кинокартины на любой вкус: от документалок по следам громких расследований и скандалов в...

Подборка фильмов и сериалов об OSINT

Всем привет! В этом обзорном посте собрал для вас подборку всевозможных произведений кинематографа, так или иначе затрагивающих тему OSINT-исследований. Среди почти двух десятков вариантов найдутся кинокартины на любой вкус: от документалок по следам громких расследований и скандалов в...

[Перевод] Руководство по парольной политике. Часть 1

Руководство по парольной политике. Часть 1 Перевод чрезвычайно полезного документа от большого коллектива авторов. Содержит конкретные рекомендаци и объединяет появившиеся в последнее время руководства по парольной политике в одном месте, с целью создать универсальную парольную политику, которую...

[Перевод] Руководство по парольной политике. Часть 1

Руководство по парольной политике. Часть 1 Перевод чрезвычайно полезного документа от большого коллектива авторов. Содержит конкретные рекомендаци и объединяет появившиеся в последнее время руководства по парольной политике в одном месте, с целью создать универсальную парольную политику, которую...

Offline root CA с использованием YubiHSM

Общепринятой лучшей практикой считается использование отключенных от сети корневых удостоверяющих центров, a.k.a., offline root CA. Кроме того, не рекомендуется хранить закрытый ключ в файле, потому, что файл легко скопировать незаметно. Топовые HSM, типа Thales, стоят дорого: весь проект, включая...

Offline root CA с использованием YubiHSM

Общепринятой лучшей практикой считается использование отключенных от сети корневых удостоверяющих центров, a.k.a., offline root CA. Кроме того, не рекомендуется хранить закрытый ключ в файле, потому, что файл легко скопировать незаметно. Топовые HSM, типа Thales, стоят дорого: весь проект, включая...

VPN уровня Enterprise для всех

Привет! Мне захотелось раскрыть потенциал Pritunl, прикрыв его недостатки некоторыми доработками. Осмотрев все доступные по стоимости решения, Pritunl оказался единственным сервисом, который смог закрыть наши потребности. В этой статье описан процесс сборки кластера и базовые настройки, чтобы...

VPN уровня Enterprise для всех

Привет! Мне захотелось раскрыть потенциал Pritunl, прикрыв его недостатки некоторыми доработками. Осмотрев все доступные по стоимости решения, Pritunl оказался единственным сервисом, который смог закрыть наши потребности. В этой статье описан процесс сборки кластера и базовые настройки, чтобы...

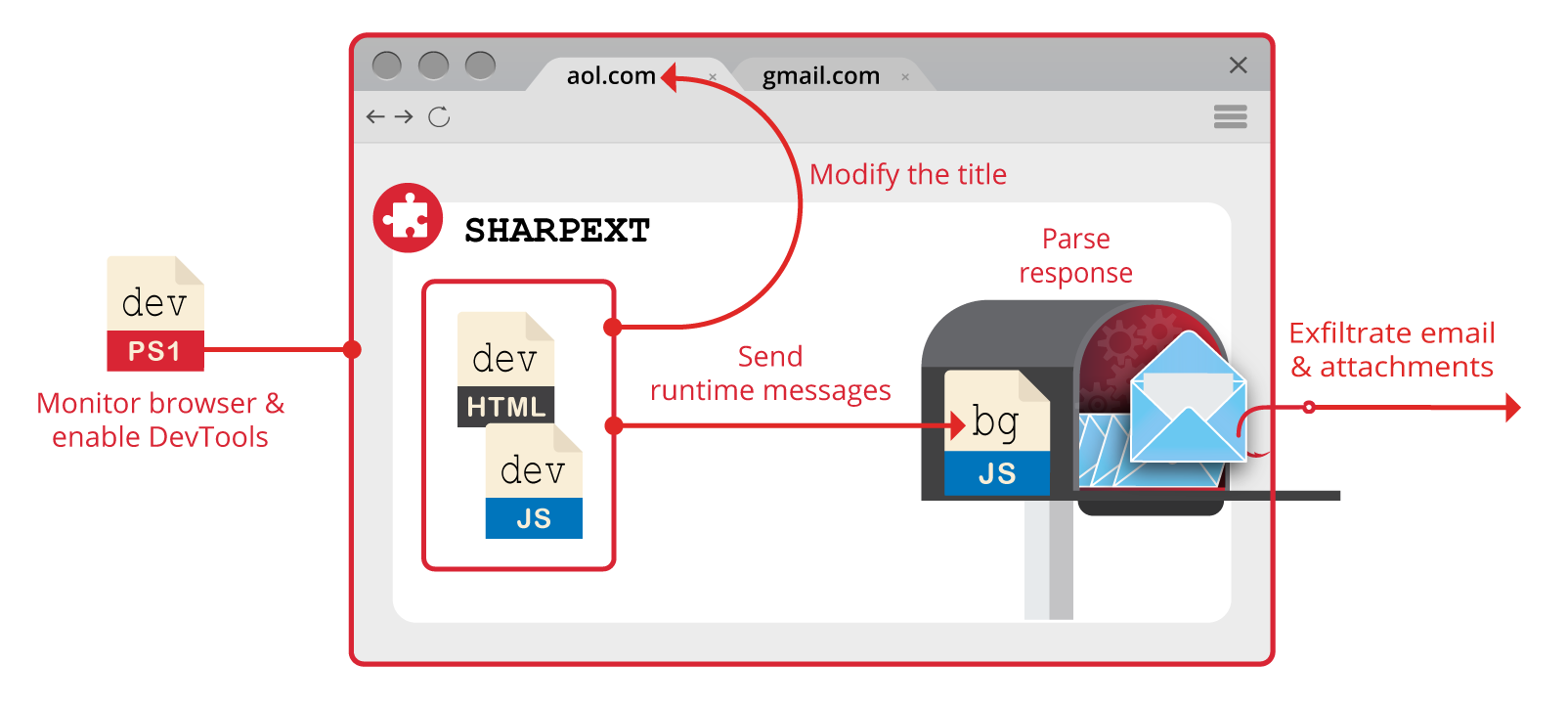

Проникновение в чужой ящик Gmail через скрытое расширение Chrome

Взлом почты — одно из самых популярных заданий на подпольном рынке хакерских услуг в даркнете, поскольку это краегольный камень для доксинга, кражи личности и перехвата коммуникаций жертвы. Неудивительно, что злоумышленники придумывают новые способы атаки для проникновения в чужой почтовый ящик. В...

Проникновение в чужой ящик Gmail через скрытое расширение Chrome

Взлом почты — одно из самых популярных заданий на подпольном рынке хакерских услуг в даркнете, поскольку это краегольный камень для доксинга, кражи личности и перехвата коммуникаций жертвы. Неудивительно, что злоумышленники придумывают новые способы атаки для проникновения в чужой почтовый ящик. В...

Как защититься от сканирования портов и Shodan?

Серверы в опасности! Вы знали, что каждый включенный и подключенный к сети сервер постоянно подвергается атакам? Это могут быть разные атаки и с разной целью. Это может быть перебор портов с целью найти открытые от какой-то компании, которая позиционирует себя борцом за безопасность, но которая...

Как защититься от сканирования портов и Shodan?

Серверы в опасности! Вы знали, что каждый включенный и подключенный к сети сервер постоянно подвергается атакам? Это могут быть разные атаки и с разной целью. Это может быть перебор портов с целью найти открытые от какой-то компании, которая позиционирует себя борцом за безопасность, но которая...

Бот или не бот — вот в чем вопрос

Идентификация пользователей интернета по "веб-отпечатку" (fingerprint) формирует новую реальность. Интернет теряет анонимность прямо сейчас. Это происходит не по причине насилия регулятора, а естественным путем вследствие появления доступной технологии защиты от ботов. Почему защита от ботов...

Бот или не бот — вот в чем вопрос

Идентификация пользователей интернета по "веб-отпечатку" (fingerprint) формирует новую реальность. Интернет теряет анонимность прямо сейчас. Это происходит не по причине насилия регулятора, а естественным путем вследствие появления доступной технологии защиты от ботов. Почему защита от ботов...