Как построить Security Сenter для Kubernetes-платформы

Эта статья будет полезна специалистам по безопасности и DevSecOps, платформенным командам и DevOps, и вообще всем, кто сталкивался или может столкнуться с более, чем одним кластером Kubernetes в продакшене. За основу взято выступление Алексея Миртова на HighLoad++ Foundation 2022. Он является...

5 шагов до крупного заказчика: что сделать SaaS-приложению, чтобы начать работать с enterprise

Привет, Хабр! Меня зовут Андрей, в Selectel я руковожу отделом продуктов клиентской безопасности. Мы предоставляем и развиваем защищенную IT-инфраструктуру, помогаем клиентам хранить данные в соответствии с лучшими практиками и стандартами. Мы видим, что число компаний, разрабатывающих...

5 шагов до крупного заказчика: что сделать SaaS-приложению, чтобы начать работать с enterprise

Привет, Хабр! Меня зовут Андрей, в Selectel я руковожу отделом продуктов клиентской безопасности. Мы предоставляем и развиваем защищенную IT-инфраструктуру, помогаем клиентам хранить данные в соответствии с лучшими практиками и стандартами. Мы видим, что число компаний, разрабатывающих...

Что принципиально поменялось в ИБ

Ситуация меняется буквально на лету — а с ней так же стремительно меняется и нормативка. За два последних года это активно коснулось всех основополагающих законов: о защите информации, персональных данных, критической инфраструктуры, электронной подписи. Вместе с ними меняются или уточняются и...

Что принципиально поменялось в ИБ

Ситуация меняется буквально на лету — а с ней так же стремительно меняется и нормативка. За два последних года это активно коснулось всех основополагающих законов: о защите информации, персональных данных, критической инфраструктуры, электронной подписи. Вместе с ними меняются или уточняются и...

PAM: Когда нужно запустить безопасную работу с чем-то действительно очень важным

Привет, Хабр! Сегодня мне хотелось бы поговорить о том, как можно контролировать облачного провайдера или внешних подрядчиков, если речь идет о работе с действительно важными и даже критически важными ИТ-системами. В этом посте речь пойдет про решение категории PAM, а также о сценариях его...

PAM: Когда нужно запустить безопасную работу с чем-то действительно очень важным

Привет, Хабр! Сегодня мне хотелось бы поговорить о том, как можно контролировать облачного провайдера или внешних подрядчиков, если речь идет о работе с действительно важными и даже критически важными ИТ-системами. В этом посте речь пойдет про решение категории PAM, а также о сценариях его...

От взлома Firefox до подготовки к Апокалипсису. Как польский хакер Михал Залевски попал в «Матрицу»

Как говорят философы, лучший код — код, которого нет или который не нужно поддерживать. Эта мудрость объясняет, почему некоторые выдающиеся разработчики не пишут много нового кода, а наоборот — ставят целью поиск и удаление лишнего. К ним относится хакер-самоучка Михал Залевски (Michal Zalewski),...

От взлома Firefox до подготовки к Апокалипсису. Как польский хакер Михал Залевски попал в «Матрицу»

Как говорят философы, лучший код — код, которого нет или который не нужно поддерживать. Эта мудрость объясняет, почему некоторые выдающиеся разработчики не пишут много нового кода, а наоборот — ставят целью поиск и удаление лишнего. К ним относится хакер-самоучка Михал Залевски (Michal Zalewski),...

Обзор изменений в законодательстве за октябрь 2022

В обзоре изменений за октябрь 2022 года рассмотрим: поручения о размещении согласий субъектов персональных данных на Госуслугах, назначение оператора единой биометрической системы и законопроект о системе, порядок ведения реестра инцидентов Роскомнадзора и обмена сведениями об инцидентах с ФСБ...

Обзор изменений в законодательстве за октябрь 2022

В обзоре изменений за октябрь 2022 года рассмотрим: поручения о размещении согласий субъектов персональных данных на Госуслугах, назначение оператора единой биометрической системы и законопроект о системе, порядок ведения реестра инцидентов Роскомнадзора и обмена сведениями об инцидентах с ФСБ...

[Перевод] Система типов — лучший друг программиста

Я устал от одержимости примитивами и от чрезмерного использования примитивных типов для моделирования функциональной области. Значение в string не лучший тип для записи адреса электронной почты или страны проживания пользователя. Эти значения заслуживают гораздо более богатых и специализированных...

[Перевод] Система типов — лучший друг программиста

Я устал от одержимости примитивами и от чрезмерного использования примитивных типов для моделирования функциональной области. Значение в string не лучший тип для записи адреса электронной почты или страны проживания пользователя. Эти значения заслуживают гораздо более богатых и специализированных...

Эффективная защита RDP «на минималках» ч.2

В поисках самого простого и бесплатного (или максимально дешевого) способа защиты RDP предлагаю добавить известный многим IPBAN от Jeff Johnson: https://github.com/jjxtra. Единственный замеченный минус - у меня, почему-то, не зависимо от того указываю я 3 попытки для блокировки или 5 - всё равно...

Эффективная защита RDP «на минималках» ч.2

В поисках самого простого и бесплатного (или максимально дешевого) способа защиты RDP предлагаю добавить известный многим IPBAN от Jeff Johnson: https://github.com/jjxtra. Единственный замеченный минус - у меня, почему-то, не зависимо от того указываю я 3 попытки для блокировки или 5 - всё равно...

Сертификаты Apple. Понимание. Что это и зачем вообще нужны?

Сертификаты, ключи, доступы, безопасность - всё очень запутанно. Многие из нас просто знают, как решать большинство ошибок, связанных с этим, либо могут это быстро нагуглить. Сегодня хотелось бы постараться углубиться в данную тему в рамках Apple и понять, почему все так работает. Меня зовут Макс...

Сертификаты Apple. Понимание. Что это и зачем вообще нужны?

Сертификаты, ключи, доступы, безопасность - всё очень запутанно. Многие из нас просто знают, как решать большинство ошибок, связанных с этим, либо могут это быстро нагуглить. Сегодня хотелось бы постараться углубиться в данную тему в рамках Apple и понять, почему все так работает. Меня зовут Макс...

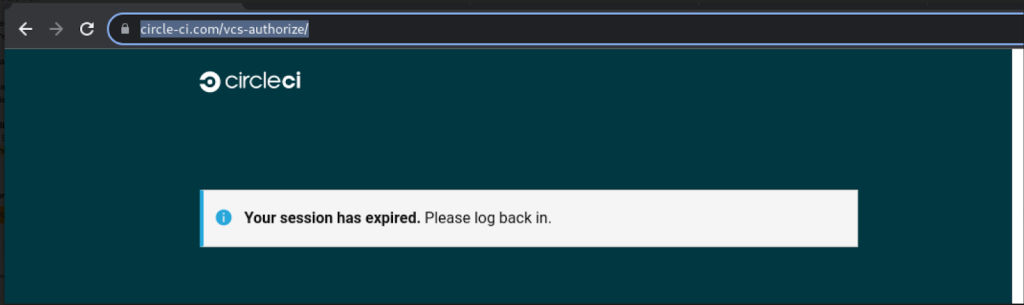

Security Week 2245: утечка кода из Dropbox

На прошлой неделе мы рассказывали про результаты расследования инцидента в компании Twilio. Аналогичный отчет недавно опубликовала компания Dropbox. Эта атака примечательна тем, что она была нацелена непосредственно на разработчиков внутри организации. Соответственно, результатом атаки стала...