«Хакер»: Как в Cloudflare забанили Kiwi Farms — сайт троллей и сталкеров

В начале этого сентября одной из самых обсуждаемых тем в англоязычном интернете стало решение компании Cloudflare, которая под давлением общественности прекратила защищать сайт Kiwi Farms. Этот ресурс давно называют главным местом сбора троллей и сталкеров, а его сообщество обвиняли в нескольких...

Как составить и рассчитать бюджет стартапа на кибербезопасность

Бастион не собирает статистику по расходам на ИБ на российском рынке, но мы помогаем заказчикам формировать бюджеты на кибербезопасность, так что нам часто задают вопросы на эту тему. Сразу хочется поделиться ссылкой на толковый ликбез, но вместо грамотных рекомендаций поисковики выдают сотни...

Как составить и рассчитать бюджет стартапа на кибербезопасность

Бастион не собирает статистику по расходам на ИБ на российском рынке, но мы помогаем заказчикам формировать бюджеты на кибербезопасность, так что нам часто задают вопросы на эту тему. Сразу хочется поделиться ссылкой на толковый ликбез, но вместо грамотных рекомендаций поисковики выдают сотни...

Формальная верификация смарт-контрактов

С каждым годом применение смарт-контрактов возрастает все больше и больше в различных областях цифровой индустрии: банковская область, юридические организации, логистические компании, биржи, это те области, в которых теория смарт–контрактов способна сильно упростить взаимодействие двух и более...

Формальная верификация смарт-контрактов

С каждым годом применение смарт-контрактов возрастает все больше и больше в различных областях цифровой индустрии: банковская область, юридические организации, логистические компании, биржи, это те области, в которых теория смарт–контрактов способна сильно упростить взаимодействие двух и более...

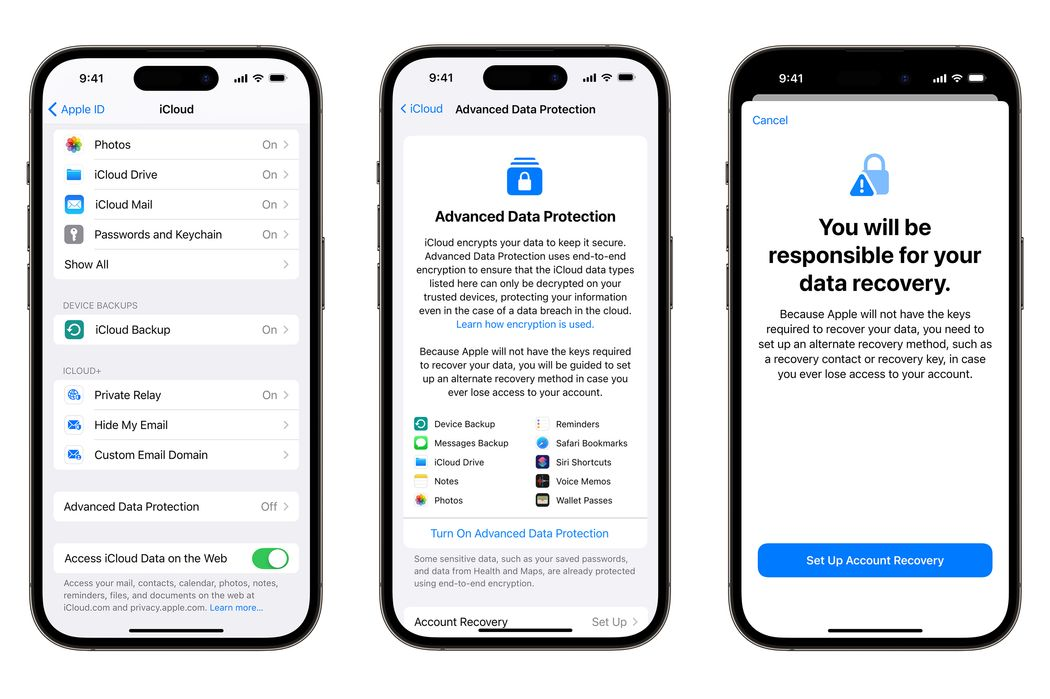

Security Week 2250: защита данных пользователей Apple

7 декабря компания Apple сообщила о серьезных изменениях в вопросах защиты данных, загружаемых в облачную систему (официальное сообщение, подробная статья в издании Wall Street Journal, новость на Хабре). Главное изменение, которое станет доступно пользователям в начале следующего года, — это...

Security Week 2250: защита данных пользователей Apple

7 декабря компания Apple сообщила о серьезных изменениях в вопросах защиты данных, загружаемых в облачную систему (официальное сообщение, подробная статья в издании Wall Street Journal, новость на Хабре). Главное изменение, которое станет доступно пользователям в начале следующего года, — это...

Обзор изменений в законодательстве за ноябрь 2022

В обзоре изменений законодательства в области информационной безопасности (далее –ИБ) за ноябрь 2022 года рассмотрим: проект порядка осуществления мониторинга защищенности во исполнение Указа №250, перечень сведений потенциально используемых против безопасности РФ, новый регламент лицензирования...

Обзор изменений в законодательстве за ноябрь 2022

В обзоре изменений законодательства в области информационной безопасности (далее –ИБ) за ноябрь 2022 года рассмотрим: проект порядка осуществления мониторинга защищенности во исполнение Указа №250, перечень сведений потенциально используемых против безопасности РФ, новый регламент лицензирования...

Hack The Box. Прохождение Shoppy. NoSQL инъекция и уязвимость в docker

Исследование nmap -sV -sC показало: port 22: OpenSSH port 80: ngingx 1.23.1: redirects to http://shoppy.htb Читать далее...

Hack The Box. Прохождение Shoppy. NoSQL инъекция и уязвимость в docker

Исследование nmap -sV -sC показало: port 22: OpenSSH port 80: ngingx 1.23.1: redirects to http://shoppy.htb Читать далее...

Первое знакомство с требованиями информационной безопасности при разработке ГИС системы

Первый и самый логичный вопрос, который возникает, когда видишь этот документ в списке требований от Заказчика. Изначально пойдем простым путем и поищем определение на просторах интернета. Как итог – определение Роскомнадзора используется практически везде. Звучит оно так: Модель угроз и нарушителя...

Первое знакомство с требованиями информационной безопасности при разработке ГИС системы

Первый и самый логичный вопрос, который возникает, когда видишь этот документ в списке требований от Заказчика. Изначально пойдем простым путем и поищем определение на просторах интернета. Как итог – определение Роскомнадзора используется практически везде. Звучит оно так: Модель угроз и нарушителя...

Hack The Box. Прохождение Precious. Уязвимость CVE-2022-25765

Прежде всего, соберем информацию о машине. Используем nmap с ключами -sV -sC Читать далее...

Hack The Box. Прохождение Precious. Уязвимость CVE-2022-25765

Прежде всего, соберем информацию о машине. Используем nmap с ключами -sV -sC Читать далее...

iptv через VPN. Получение ip-адресов

У меня дома перестало работать iptv с одного известного сервиса (где за 1 доллар в месяц тебе дают много-много каналов). Попробовал через vpn - всё работает. Но не буду же я весь трафик с роутера кидать через vpn? Читать далее...

iptv через VPN. Получение ip-адресов

У меня дома перестало работать iptv с одного известного сервиса (где за 1 доллар в месяц тебе дают много-много каналов). Попробовал через vpn - всё работает. Но не буду же я весь трафик с роутера кидать через vpn? Читать далее...

Чем хардкорнее проекты, тем веселее афтепати: что происходит на хакатоне GO.ZONE

У нас в BI.ZONE очень любят прогать, тусоваться и выпивать вместе. А еще наши крутые эксперты могут сделать что-то полезное для коллег, клиентов или общества — было бы время. Чтобы совместить приятное с полезным, раз в квартал внутри компании проходит GO.ZONE. Что это и зачем?...