5 новых причин роста запросов на DR и 3 кейса клиентов из серии “откуда не ждали”

Привет, Хабр. Сегодня мы поговорим о том, почему растет спрос на аварийное восстановление, а также разберем несколько примеров, когда компании сталкиваются с рисками или реальными сбоями инфраструктуры там, где раньше это было невозможно. Всех желающих обсудить предпосылки к расширению DR, а также...

5 новых причин роста запросов на DR и 3 кейса клиентов из серии “откуда не ждали”

Привет, Хабр. Сегодня мы поговорим о том, почему растет спрос на аварийное восстановление, а также разберем несколько примеров, когда компании сталкиваются с рисками или реальными сбоями инфраструктуры там, где раньше это было невозможно. Всех желающих обсудить предпосылки к расширению DR, а также...

DCSync: особенности выполнения атаки и возможные варианты детектирования, Часть 1

DCSync - атака, позволяющая злоумышленнику выдавать себя за контроллер домена (DC, domain controller) с целью получения учетных данных пользователей для последующего горизонтального перемещения в сети и/или доступа к конфиденциальной информации. В основе атаки лежит механизм, предусмотренный для...

DCSync: особенности выполнения атаки и возможные варианты детектирования, Часть 1

DCSync - атака, позволяющая злоумышленнику выдавать себя за контроллер домена (DC, domain controller) с целью получения учетных данных пользователей для последующего горизонтального перемещения в сети и/или доступа к конфиденциальной информации. В основе атаки лежит механизм, предусмотренный для...

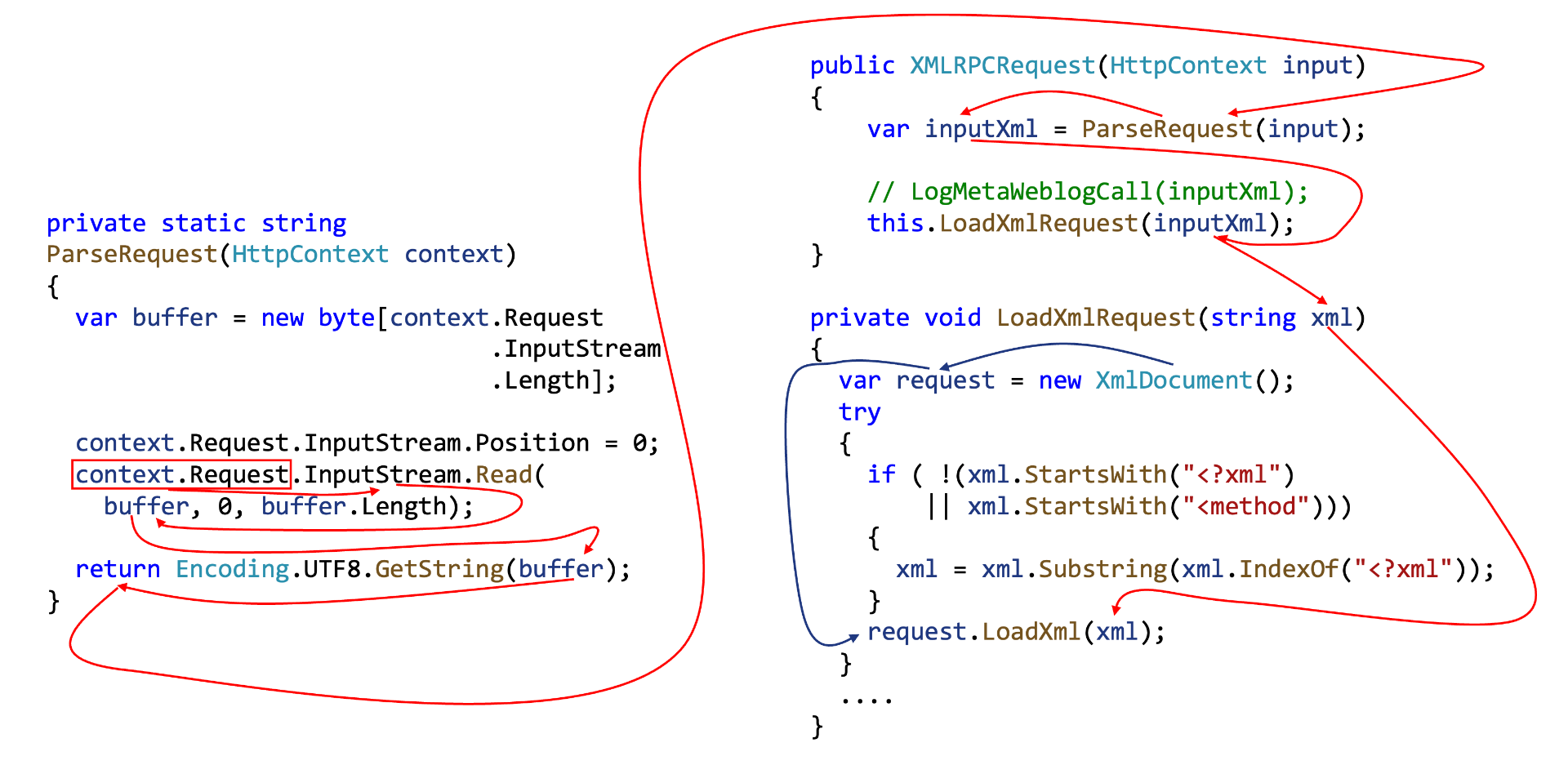

Под капотом SAST: как инструменты анализа кода ищут дефекты безопасности

Сегодня речь о том, как SAST-решения ищут дефекты безопасности. Расскажу, как разные подходы к поиску потенциальных уязвимостей дополняют друг друга, зачем нужен каждый из них и как теория ложится на практику. Статья написана на основе доклада "Под капотом SAST: как инструменты анализа кода ищут...

Под капотом SAST: как инструменты анализа кода ищут дефекты безопасности

Сегодня речь о том, как SAST-решения ищут дефекты безопасности. Расскажу, как разные подходы к поиску потенциальных уязвимостей дополняют друг друга, зачем нужен каждый из них и как теория ложится на практику. Статья написана на основе доклада "Под капотом SAST: как инструменты анализа кода ищут...

Compliance-дайджест: что изменилось в ИБ-законодательстве в декабре 2022

На связи Катя из центра «Solar Интеграция» с подборкой новостей из мира комплаенса ИБ за минувший декабрь. Как изменились формы уведомлений в области обработки персональных данных, которые необходимо направлять в Роскомнадзор? Какие новшества появились в области защиты критической информационной...

Compliance-дайджест: что изменилось в ИБ-законодательстве в декабре 2022

На связи Катя из центра «Solar Интеграция» с подборкой новостей из мира комплаенса ИБ за минувший декабрь. Как изменились формы уведомлений в области обработки персональных данных, которые необходимо направлять в Роскомнадзор? Какие новшества появились в области защиты критической информационной...

Двухфакторная аутентификация пользователей в Carbonio

Помимо парольной политики безопасности, о которой мы писали в нашей прошлой статье, и которая может создавать массу неудобств для пользователей и, соответственно, для системных администраторов, к которым эти пользователи обращаются, еще одним способом повысить защищенность учетных записей является...

Двухфакторная аутентификация пользователей в Carbonio

Помимо парольной политики безопасности, о которой мы писали в нашей прошлой статье, и которая может создавать массу неудобств для пользователей и, соответственно, для системных администраторов, к которым эти пользователи обращаются, еще одним способом повысить защищенность учетных записей является...

[Перевод] PyTorch разоблачил вредоносную цепочку зависимостей

PyTorch обнаружил вредоносную зависимость с тем же именем, что и у библиотеки torchtriton во фреймворке. Это привело к успешной компрометации через вектор атаки путаницы зависимостей. Подробности — к старту нашего курса «Белый хакер». Читать дальше →...

[Перевод] PyTorch разоблачил вредоносную цепочку зависимостей

PyTorch обнаружил вредоносную зависимость с тем же именем, что и у библиотеки torchtriton во фреймворке. Это привело к успешной компрометации через вектор атаки путаницы зависимостей. Подробности — к старту нашего курса «Белый хакер». Читать дальше →...

Доверяй, но проверяй

Не так давно я считал, что обновление программного обеспечения от производителя на роутерах и подобных им «железках» обязательно, и переход на новую стабильную версию гарантирует временную безопасность. Почитав в интернете мнения пользователей, которые с этим не согласны и были очень убедительны,...

Доверяй, но проверяй

Не так давно я считал, что обновление программного обеспечения от производителя на роутерах и подобных им «железках» обязательно, и переход на новую стабильную версию гарантирует временную безопасность. Почитав в интернете мнения пользователей, которые с этим не согласны и были очень убедительны,...

[Перевод] BEC-атака века. Как корпорации поделились миллионами с киберпреступником

Привет, Хабр! Мы с очередным рассказом из подкаста Darknet Diaries – историей про кибемошенника по имени Эвалдас Римасаускас, которому удалось украсть миллионы у Facebook* и Google. История того, как он заставил корпорации оплачивать фейковые счета Quanta Computer, широко известна. В статье – ее...

[Перевод] BEC-атака века. Как корпорации поделились миллионами с киберпреступником

Привет, Хабр! Мы с очередным рассказом из подкаста Darknet Diaries – историей про кибемошенника по имени Эвалдас Римасаускас, которому удалось украсть миллионы у Facebook* и Google. История того, как он заставил корпорации оплачивать фейковые счета Quanta Computer, широко известна. В статье – ее...

Обзор OWASP ZAP. Сканер для поиска уязвимостей в веб-приложениях

Сегодня почти у каждой организации есть собственный веб-сайт. Вместе с ростом интернета возрастают и атаки на веб-сайты, становясь все более серьезнее и масштабнее. Однако существует обширный список инструментов, которые могут производить сканирование и находить уязвимости в веб-приложениях. Одним...

Обзор OWASP ZAP. Сканер для поиска уязвимостей в веб-приложениях

Сегодня почти у каждой организации есть собственный веб-сайт. Вместе с ростом интернета возрастают и атаки на веб-сайты, становясь все более серьезнее и масштабнее. Однако существует обширный список инструментов, которые могут производить сканирование и находить уязвимости в веб-приложениях. Одним...