The Walking Pod: основные стратегии атак изнутри кластера

У Kubernetes много инструментов защиты поставляется прямо из коробки. Но все равно степень выстроенной защиты зависит от компетенции специалистов, которые ее настраивают, требований бизнеса и ресурсов, выделенных на безопасность. В итоге сложно гарантировать, что под видом «мирного и безобидного»...

Business continuity & Operational resilience: вчера, сегодня, завтра. Откуда пришло и что дальше?

Недавно The BCI (один из ведущих институтов ведущих свою деятельность в области организационной устойчивости и непрерывности деятельности) выпустил свой регулярный отчет «BCI Operational Resilience Report 2023» совместно с Riskonnect (решения в области риск-менеджмента). Один из вопросов для...

Business continuity & Operational resilience: вчера, сегодня, завтра. Откуда пришло и что дальше?

Недавно The BCI (один из ведущих институтов ведущих свою деятельность в области организационной устойчивости и непрерывности деятельности) выпустил свой регулярный отчет «BCI Operational Resilience Report 2023» совместно с Riskonnect (решения в области риск-менеджмента). Один из вопросов для...

[Перевод] Осваиваем плейбуки Ansible: учебное пособие по настройке сервера и веб-развертыванию

Ansible — мощный инструмент автоматизации, который используется для настройки и управления серверами. В этой статье мы рассмотрим плейбук Ansible, предназначенный для настройки и управления несколькими серверами, включая хост-сервер, веб-сервер и сервер CentOS. Мы также обсудим концепцию ролей и их...

[Перевод] Осваиваем плейбуки Ansible: учебное пособие по настройке сервера и веб-развертыванию

Ansible — мощный инструмент автоматизации, который используется для настройки и управления серверами. В этой статье мы рассмотрим плейбук Ansible, предназначенный для настройки и управления несколькими серверами, включая хост-сервер, веб-сервер и сервер CentOS. Мы также обсудим концепцию ролей и их...

[recovery mode] Мыслящая материя

Однажды известного физика спросили: что по-вашему мнению является самым удивительным фактом в мироздании? То, что сияющие и сгорающие, взрывающиеся звезды, туманности, планеты и все, все остальное, не исключая и нас самих, создано из одного и того же материала, по одним и тем же фундаментальным...

[recovery mode] Мыслящая материя

Однажды известного физика спросили: что по-вашему мнению является самым удивительным фактом в мироздании? То, что сияющие и сгорающие, взрывающиеся звезды, туманности, планеты и все, все остальное, не исключая и нас самих, создано из одного и того же материала, по одним и тем же фундаментальным...

Как превратить DevOps-пайплайн в DevSecOps-пайплайн. Обзор концепции Shift Left

Привет, Хабр! Меня зовут Алексей Колосков, я DevOps/Cloud-инженер в Hilbert Team. Вместе с моим коллегой Михаилом Кажемским в этой статье мы расскажем об особенностях DevSecOps-пайплайна и концепции Shift Left. Вы узнаете об основных этапах DevSecOps-пайплайна, автоматизированных проверках...

Как превратить DevOps-пайплайн в DevSecOps-пайплайн. Обзор концепции Shift Left

Привет, Хабр! Меня зовут Алексей Колосков, я DevOps/Cloud-инженер в Hilbert Team. Вместе с моим коллегой Михаилом Кажемским в этой статье мы расскажем об особенностях DevSecOps-пайплайна и концепции Shift Left. Вы узнаете об основных этапах DevSecOps-пайплайна, автоматизированных проверках...

Как отделаться «малой кровью» при компрометации секретных ключей

Приветствую, Хабр! Одной из интереснейших тем для обсуждения из современной криптографии, на мой взгляд, является тема эволюции криптографических ключей и связанных с ними протоколов, обеспечивающих наличие ряда дополнительных полезных свойств систем, основанных на асимметричных криптоалгоритмах....

Как отделаться «малой кровью» при компрометации секретных ключей

Приветствую, Хабр! Одной из интереснейших тем для обсуждения из современной криптографии, на мой взгляд, является тема эволюции криптографических ключей и связанных с ними протоколов, обеспечивающих наличие ряда дополнительных полезных свойств систем, основанных на асимметричных криптоалгоритмах....

ProxiFyre: Open Source SOCKS5 Проксификатор для Windows

ProxiFyre — это Open Source инструмент, функционирующий как "соксификатор" для приложений, не имеющих встроенной поддержки работы через SOCKS прокси-серверы. Программа является улучшенным вариантом одного из демонстрационных примеров для Windows Packet Filter. В отличие от базовой версии, ProxiFyre...

ProxiFyre: Open Source SOCKS5 Проксификатор для Windows

ProxiFyre — это Open Source инструмент, функционирующий как "соксификатор" для приложений, не имеющих встроенной поддержки работы через SOCKS прокси-серверы. Программа является улучшенным вариантом одного из демонстрационных примеров для Windows Packet Filter. В отличие от базовой версии, ProxiFyre...

Защита персональных данных. Часть 1. Законы и требования

Требования по защите персональных данных в России существуют уже более 16 лет и с этого времени было выпущено большое количество различных документов и нормативных актов. Я думаю, мало кто будет спорить с тем, что в России требования нормативки традиционно являются драйвером рынка ИБ. Это верно как...

Защита персональных данных. Часть 1. Законы и требования

Требования по защите персональных данных в России существуют уже более 16 лет и с этого времени было выпущено большое количество различных документов и нормативных актов. Я думаю, мало кто будет спорить с тем, что в России требования нормативки традиционно являются драйвером рынка ИБ. Это верно как...

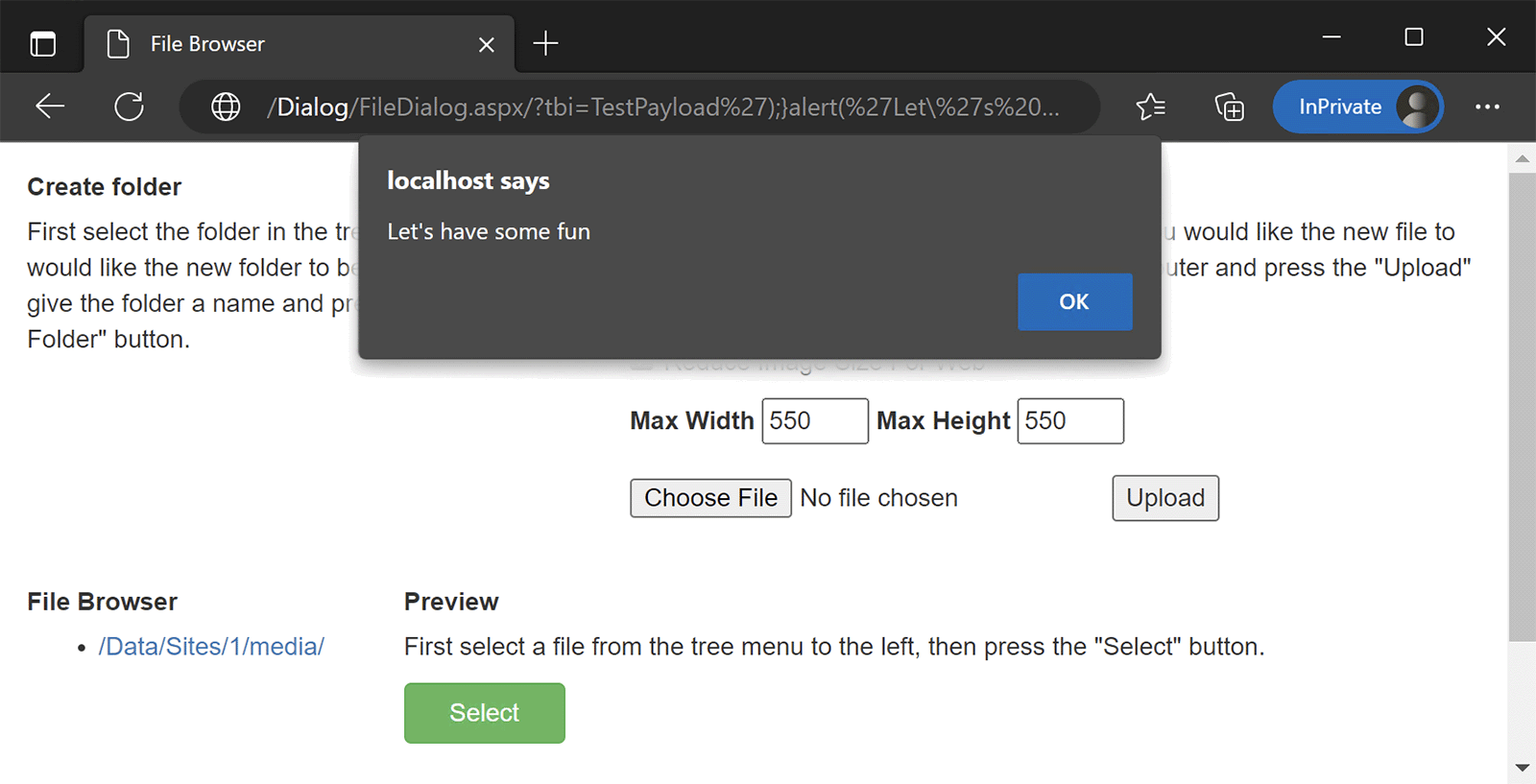

Уязвимость XSS в приложении ASP.NET: разбираем CVE-2023-24322 в CMS mojoPortal

В этой статье изучим с разных сторон уязвимость XSS в CMS, написанной на C#. Вспомним теорию, разберёмся, как дефект безопасности выглядит со стороны пользователя и кода, а также поупражняемся в составлении эксплойтов. Читать дальше →...

Уязвимость XSS в приложении ASP.NET: разбираем CVE-2023-24322 в CMS mojoPortal

В этой статье изучим с разных сторон уязвимость XSS в CMS, написанной на C#. Вспомним теорию, разберёмся, как дефект безопасности выглядит со стороны пользователя и кода, а также поупражняемся в составлении эксплойтов. Читать дальше →...

Расщепляем AI Test Kitchen на молекулы и подключаемся к Imagen

Одним прекрасным днём я решил посмотреть, какие запросы отправляет мобильное Google-приложение AI Test Kitchen и наткнулся на пока-что рабочий API закрытой нейросети для генерации изображений Imagen. Делюсь тем, как я это обнаружил, что еще интересного нашел, и ссылкой на GitHub-репозиторий...