Отслеживание Bluetooth-устройств: эксперимент и выводы

Незаметная жизнь Bluetooth: как ваши устройства могут стать незаметными маячками для трекинга. Как собрать данные окружающих Bluetooth-устройств без кода на коленке прямо на телефоне, как обработать данные, и как это можно использовать не только в коммерческих целях, но и для слежки. Эксперимент и...

Не так безопасен OpenPGP как его малюют

Конфиденциальность и безопасность в сети никогда не были актуальней, чем сегодня. Компании, госслужащие и частные лица сталкиваются со всё более высокими рисками, чем когда-либо прежде. Киберпреступность, злоупотребления со стороны властных структур и банальный шпионаж процветают не только в...

Не так безопасен OpenPGP как его малюют

Конфиденциальность и безопасность в сети никогда не были актуальней, чем сегодня. Компании, госслужащие и частные лица сталкиваются со всё более высокими рисками, чем когда-либо прежде. Киберпреступность, злоупотребления со стороны властных структур и банальный шпионаж процветают не только в...

[Перевод] Управление заголовками HTTP в Joomla 4 (часть 2)

Эта статья - вторая часть перевода статьи Joomla’s New HTTP Headers Plugin For J4 из майского номера (2022) Joomla Community Magazine. Эта часть перевода посвящена тонкостям настройки Content Security Policy, HSTS в Joomla 4, тому как избежать атак на Ваш сайт. Читать далее...

[Перевод] Управление заголовками HTTP в Joomla 4 (часть 2)

Эта статья - вторая часть перевода статьи Joomla’s New HTTP Headers Plugin For J4 из майского номера (2022) Joomla Community Magazine. Эта часть перевода посвящена тонкостям настройки Content Security Policy, HSTS в Joomla 4, тому как избежать атак на Ваш сайт. Читать далее...

Active Directory глазами Impacket

При аудите Windows-инфраструктур Impacket является швейцарским ножом, позволяя активно взаимодействовать с устройствами по сети, для которых проприетарным (родным или умолчательным) инструментом, конечно же, является, PowerShell. Но так уж сложилось, что использовать последний из-под Linux – не...

Active Directory глазами Impacket

При аудите Windows-инфраструктур Impacket является швейцарским ножом, позволяя активно взаимодействовать с устройствами по сети, для которых проприетарным (родным или умолчательным) инструментом, конечно же, является, PowerShell. Но так уж сложилось, что использовать последний из-под Linux – не...

ГЕОЛОКАЦИЯ: Используем методы OSINT

Сегодня обсудим «извечный вопрос»: как обнаружить точное местоположение пользователя методами OSINT? Первым делом вспомним, что OSINT – это совокупность методов и приемов работы с открытыми источниками информации. И в этом контексте самые очевидные способы обнаружения геолокаций заключаются в...

ГЕОЛОКАЦИЯ: Используем методы OSINT

Сегодня обсудим «извечный вопрос»: как обнаружить точное местоположение пользователя методами OSINT? Первым делом вспомним, что OSINT – это совокупность методов и приемов работы с открытыми источниками информации. И в этом контексте самые очевидные способы обнаружения геолокаций заключаются в...

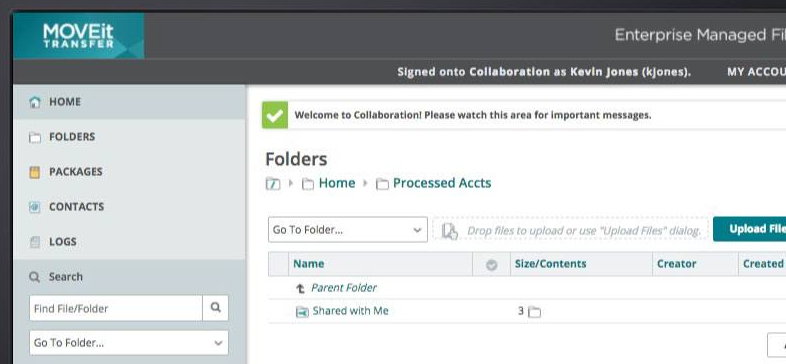

Security Week 2328: вторая критическая уязвимость в сервисе MoveIT

6 июля компания Progress закрыла критическую уязвимость в программном обеспечении MoveIT. Это корпоративное ПО для обмена файлами, которое предусматривает как передачу данных через публичное облако, так и использование конфигурации с приватным хостингом файлов внутри корпоративной сети. Уязвимость...

Security Week 2328: вторая критическая уязвимость в сервисе MoveIT

6 июля компания Progress закрыла критическую уязвимость в программном обеспечении MoveIT. Это корпоративное ПО для обмена файлами, которое предусматривает как передачу данных через публичное облако, так и использование конфигурации с приватным хостингом файлов внутри корпоративной сети. Уязвимость...

[Перевод] Как работает хэширование

Если вы программист, то пользуетесь хэш-функциями каждый день. Они применяются в базах данных для оптимизации запросов, в структурах данных для ускорения работы, в безопасности для защиты данных. Почти каждое ваше взаимодействие с технологией тем или иным образом включает в себя хэш-функции....

[Перевод] Как работает хэширование

Если вы программист, то пользуетесь хэш-функциями каждый день. Они применяются в базах данных для оптимизации запросов, в структурах данных для ускорения работы, в безопасности для защиты данных. Почти каждое ваше взаимодействие с технологией тем или иным образом включает в себя хэш-функции....

SSH в деталях или разгребаем кучи ключей

Решил я недавно разобраться в подробностях работы SSH. Использовал его для удалённого запуска команд давно, но, будучи не слишком опытным в системном администрировании, очень размыто представлял, зачем админы просят им отправить какой-то ключ, что с этим ключом происходит при подключении, зачем при...

SSH в деталях или разгребаем кучи ключей

Решил я недавно разобраться в подробностях работы SSH. Использовал его для удалённого запуска команд давно, но, будучи не слишком опытным в системном администрировании, очень размыто представлял, зачем админы просят им отправить какой-то ключ, что с этим ключом происходит при подключении, зачем при...

Как зарабатывают на бесплатных тарифах

PLG или product-led growth («рост за счёт продукта») — наверное, самая удобная и приятная модель бизнеса, когда главным инструментом рекламы, продвижения и удержания клиентов становится продукт или услуга. Приятная для потребителей — потому что в основе схемы лежит бесплатный продукт, тариф или...

Как зарабатывают на бесплатных тарифах

PLG или product-led growth («рост за счёт продукта») — наверное, самая удобная и приятная модель бизнеса, когда главным инструментом рекламы, продвижения и удержания клиентов становится продукт или услуга. Приятная для потребителей — потому что в основе схемы лежит бесплатный продукт, тариф или...

Возвращаем 2007 год, или делаем Интернет без блокировок

Как известно, в 2007 году кроме того, что деревья были выше, а трава зеленей, еще и в Интернете не было особых ограничений - можно было открыть почти любой сайт и наслаждаться им. До ковровых блокировок Telegram оставалось ещё 10 лет... К сожалению, в наше время такой возможности уже нет. Причины...