Security Week 2332: новый метод подслушивания за клавиатурным набором

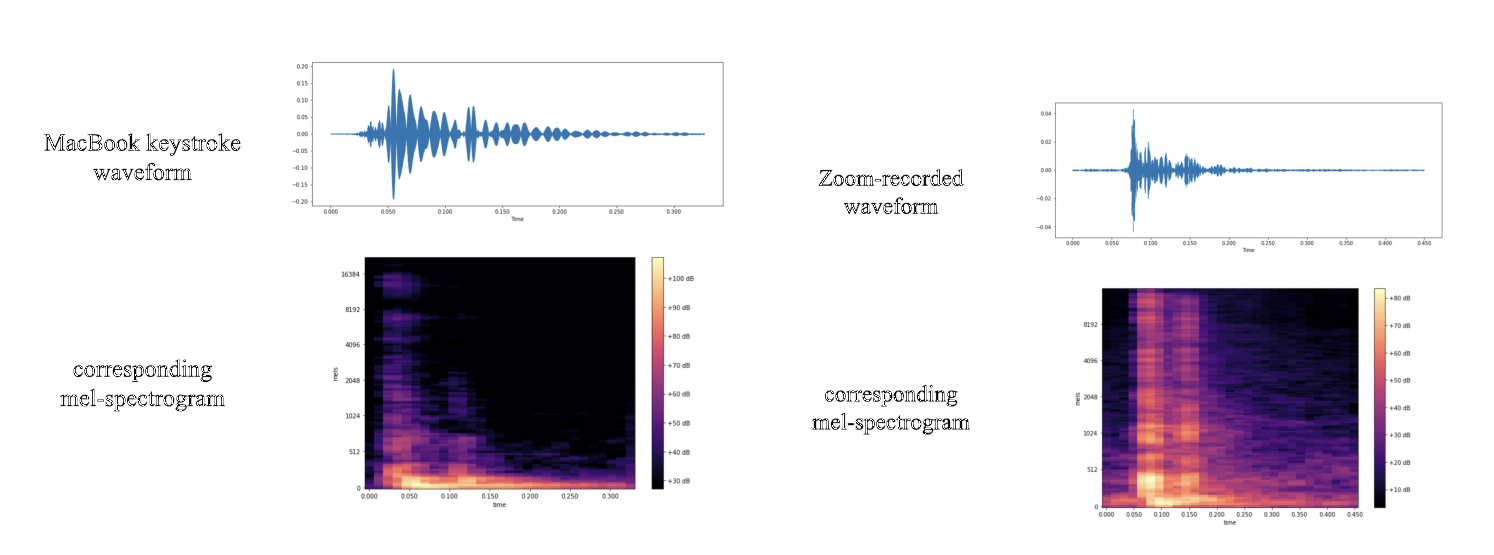

На прошлой неделе исследователи из трех британских университетов опубликовали работу, в которой предложили обновленную методику «подслушивания за клавиатурами» — распознавания набранных символов по звуку нажатия на клавиши. Авторы статьи ссылаются на успешные эксперименты с такими акустическими...

Security Week 2332: новый метод подслушивания за клавиатурным набором

На прошлой неделе исследователи из трех британских университетов опубликовали работу, в которой предложили обновленную методику «подслушивания за клавиатурами» — распознавания набранных символов по звуку нажатия на клавиши. Авторы статьи ссылаются на успешные эксперименты с такими акустическими...

Как взломать антиплагиат? — Безопасность и уязвимости NLP -классификаторов. Часть 2

Всем привет! Меня зовут Артём Семенов, я занимаюсь пентестами в компании RTM Group. В первой части данного материала мы говорили о различных методах классификации текста и разобрались с некоторыми техниками для атаки на классификаторы. Сегодня мы возьмемся за NLP-триггеры и стилистические атаки на...

Как взломать антиплагиат? — Безопасность и уязвимости NLP -классификаторов. Часть 2

Всем привет! Меня зовут Артём Семенов, я занимаюсь пентестами в компании RTM Group. В первой части данного материала мы говорили о различных методах классификации текста и разобрались с некоторыми техниками для атаки на классификаторы. Сегодня мы возьмемся за NLP-триггеры и стилистические атаки на...

Протоколы идентификации на основе спаривания, совместимые с режимом моментальной цифровой подписи

В предыдущей публикации мы представили модифицированный протокол Шнорра, совместимый с режимом моментальной электронной цифровой подписи (МЭЦП), а также анонсировали разработку других протоколов с этим свойством. Здесь мы приводим описание таких протоколов на основе функции спаривания точек...

Протоколы идентификации на основе спаривания, совместимые с режимом моментальной цифровой подписи

В предыдущей публикации мы представили модифицированный протокол Шнорра, совместимый с режимом моментальной электронной цифровой подписи (МЭЦП), а также анонсировали разработку других протоколов с этим свойством. Здесь мы приводим описание таких протоколов на основе функции спаривания точек...

Использование MITRE ATT&CK в Threat Intelligence Platform

Злоумышленники постоянно развивают тактики и методы атак для проникновения в инфраструктуру компаний. Подразделения, отвечающие за информационную безопасность, чаще всего занимаются аналитикой угроз на основе корреляции индикаторов TI и данных инфраструктуры. Но не каждый IOC обогащен CVE и MITRE...

Использование MITRE ATT&CK в Threat Intelligence Platform

Злоумышленники постоянно развивают тактики и методы атак для проникновения в инфраструктуру компаний. Подразделения, отвечающие за информационную безопасность, чаще всего занимаются аналитикой угроз на основе корреляции индикаторов TI и данных инфраструктуры. Но не каждый IOC обогащен CVE и MITRE...

[Перевод] SQL-инъекция через остановку перенаправления на страницу входа

Обзор отчета , в котором сервер компании Razer пострадал от обхода авторизации в странице администратора и SQL-инъекции. Это позволило получить доступ к игровым ключам из раздач, почтовым перепискам, данным пользователей и т.д. Читать далее...

[Перевод] SQL-инъекция через остановку перенаправления на страницу входа

Обзор отчета , в котором сервер компании Razer пострадал от обхода авторизации в странице администратора и SQL-инъекции. Это позволило получить доступ к игровым ключам из раздач, почтовым перепискам, данным пользователей и т.д. Читать далее...

Что такое формальная верификация

Это обзорная статья, в которой очень поверхностно и не подробно рассказывается о том, что такое формальная верификация программного кода, зачем она нужна и чем она отличается от аудита и тестирования. Формальная верификация — это доказательство с использованием математических методов корректности...

Что такое формальная верификация

Это обзорная статья, в которой очень поверхностно и не подробно рассказывается о том, что такое формальная верификация программного кода, зачем она нужна и чем она отличается от аудита и тестирования. Формальная верификация — это доказательство с использованием математических методов корректности...

Создание Blockchain CTF: практический опыт

Мы в CyberOK в ходе пентестов очень любим “взламывать” разнообразные инновационные и необычные вещи. Смарт-контракты на блокчейне давно появились на наших радарах, так как они не только предлагают прозрачность, надежность и автоматизацию, но и легко могут стать объектом атак и уязвимостей. В рамках...

Создание Blockchain CTF: практический опыт

Мы в CyberOK в ходе пентестов очень любим “взламывать” разнообразные инновационные и необычные вещи. Смарт-контракты на блокчейне давно появились на наших радарах, так как они не только предлагают прозрачность, надежность и автоматизацию, но и легко могут стать объектом атак и уязвимостей. В рамках...

Как в OWASP ZAP создать авторизационный контекст и задействовать его в автоматизации

Привет, Хабр! С вами инженерный отдел по динамическому анализу Swordfish Security. Продолжаем разбирать полезные кейсы, и сегодня мы рассмотрим, как в DAST-сканере OWASP ZAP настроить автоматическую авторизацию в приложении и переиспользовать ее в дальнейших сканированиях. Читать далее...

Как в OWASP ZAP создать авторизационный контекст и задействовать его в автоматизации

Привет, Хабр! С вами инженерный отдел по динамическому анализу Swordfish Security. Продолжаем разбирать полезные кейсы, и сегодня мы рассмотрим, как в DAST-сканере OWASP ZAP настроить автоматическую авторизацию в приложении и переиспользовать ее в дальнейших сканированиях. Читать далее...

Анализирую прошивки контроллеров Schneider Electric

Промышленные контроллеры играют большую роль в промышленности любой страны - транспортировка энергоресурсов, производственные линии на заводах, множество локальных систем управления (водоснабжение, вентиляция и т.д.). А не возникал у вас вопрос - а на чем всё это работает: какие процессоры, ОС,...

Анализирую прошивки контроллеров Schneider Electric

Промышленные контроллеры играют большую роль в промышленности любой страны - транспортировка энергоресурсов, производственные линии на заводах, множество локальных систем управления (водоснабжение, вентиляция и т.д.). А не возникал у вас вопрос - а на чем всё это работает: какие процессоры, ОС,...