Обзор публикации MITRE «11 стратегий SOC-центра мирового уровня». Часть 3

Коллеги, в двух предыдущих публикациях были рассмотрены стратегии 0-3 и 4-7 документа MITRE «11 стратегий SOC-центра мирового уровня». В сегодняшней публикации завершим рассмотрение данного документа финальным набором стратегий MITRE: Стратегия №8 «Используйте инструменты автоматизации для...

Небезопасная многопоточность или Race Condition

Как я и люблю - мы начнем с условных основ и будем двигаться постепенно всё глубже и глубже. Ближе к концу разберём, как эксплуатировать. При написании статьи было использовано много разных источников. К чему это? А к тому, что я начну со слов, которые нашел в статье у Бума - про него будет дальше....

CyberCamp 2023: итоги, задания и победители

Хабр, привет! В сентябре мы провели второй онлайн-кэмп по практической кибербезопасности — CyberCamp 2023. Событие собрало в два раза больше участников в сравнении с прошлым годом — более 10 000 зрителей и 100 команд, сражавшихся в двух лигах: корпоративной и студенческой. Онлайн-кэмп объединил в...

«Барби»: какие проблемы инфобеза может показать нам Барбиленд

Не секрет, что нашумевший в кинотеатрах и на торрентах фильм «Барби» оставил много поводов для раздумий над слоями иронии, а также над политическими и идеологическими посылами, которые там присутствуют. Но, помимо этого, Барбиленд — ещё и хороший пример того, как не надо выстраивать информационную...

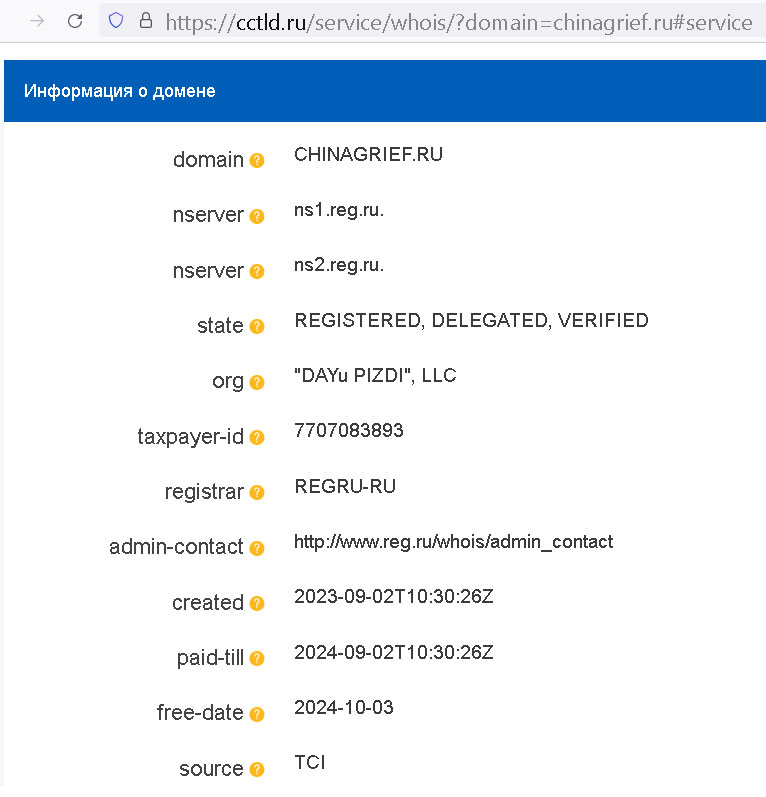

Рег.ру объяснил обещание дать п***ы технической ошибкой

В рамках проекта «Монитор госсайтов» мы изучаем сайты, обозначенные как сайты госорганов (кстати, очередной доклад по региональным госсайтам – уже через неделю), и регулярно проверяем, кто на самом деле является администратором соответствующих доменных имен. Например, администратором доменного...

Переезжаем с DUO Mobile на Мультифактор. Опыт (и грабли) QIWI

Когда каждый день слышишь о новых утечках учетных данных пользователей, а социальная инженерия и разного рода мошенники активно прокачивают свои скиллы в выманивании паролей у пользователей, многофакторная аутентификация становится must have. А если мы говорим о работе в больших компаниях, где есть...

MaxPatrol O2. Как мы пришли к созданию автопилота для кибербезопасности

В мае этого года мы запустили в опытно-промышленную эксплуатацию MaxPatrol O2 — наш автопилот для результативной кибербезопасности. В этом материале расскажем, что подтолкнуло нас к созданию этого метапродукта, как он влияет на метрики SOC и какие вызовы мы ставим перед ним в этом и следующем году....

От упрощённых методов разработки до операций по удалению: как меняются ботнеты и методы борьбы с ними

Ранее мы уже рассказывали о том, как эволюционирует поведение злоумышленников, и что им пытаются противопоставить специалисты по информационной безопасности. За прошедшие полгода ситуация с DDoS-угрозами и ботнетами продолжает развитие: угроз стало больше, разработка вредоносов и атак становится...

Keycloak. Standalone-HA в k8s и закрытие админки на ingress-e с переводом на localhost

Привет, Хаброжители! Продолжаем делиться с вами экспертизой отдела Security services infrastructure (департамент Security Services компании «Лаборатории Касперского»). Предыдущую статью нашей команды вы можете прочесть вот здесь: Keycloak. Админский фактор и запрет аутентификации В этой части...

Airbnb в фокусе правоохранительных служб: как усиливался интерес государств к известному сервису

Airbnb был основан в 2008 году как стартап Брайана Чески, Нейтана Блечарзика и Джо Геббиа. Первоначальная идея «ночлег и завтрак» постепенно трансформировалась в транснациональный онлайн-сервис, который у всех на слуху. Чем популярнее становился сервис, тем больше внимания к нему начали проявлять...

SpyWare своими руками. Часть 2: Функционал

Всем привет, в этой части мы добавим функционала нашему SpyWare, чтоб было поинтереснее отслеживать что творится с нашим компом, пока нас нет рядом. Давайте начинать =) ... Пару минут чтения спустя, вы узнаете как отследить вашего пушистого хацкера ну или кого-то друго-го не менее любопытного) ......

Команда «Kcell» путь к победе на KazHackStan 2023

Привет, Username, в данной статье я хочу рассказать тебе о конференции KazHackStan, которая прошла 13-15 сентября 2023 года. Также, поделиться информацией о некоторых векторах атак на полигоне и подготовке, которая позволила нам - команде "Kcell" - завоевать почетное первое место в кибербитве за...

Искусный MataDoor: как устроен и как действует новый опасный бэкдор, атакующий российскую оборонку

В 2022 году одна промышленная компания пригласила нас, специалистов PT Expert Security Center, расследовать киберинцидент. В ее скомпрометированной инфраструктуре мы обнаружили образцы не встречавшегося ранее вредоносного ПО. Дальнейший анализ показал, что это сложный модульный бэкдор с хорошо...

«Импортозамещение» в видеонаблюдении. Часть первая: Si-Cam

Недавно нашумевшее видео Максима Горшенина о азиатских OEM‑мониторах, прошедших в реестр Минпромторга, сподвигло меня написать эту статью. Герои этой статьи ставят под сомнение саму целесообразность реестра радиоэлектронной продукции — раз уж даже они сумели туда попасть, то пройдет кто угодно!...

[Перевод] Как облачные решения формируют будущее технологий контроля доступа

Разработка и внедрение систем контроля и управления доступом остается одним из наиболее важных аспектов физической безопасности для большинства современных организаций. Согласно отчетам, глобальный рынок в этой среде будет ежегодно расти на 11,4%, и к 2032 году общий объем рынка составит 37,2...

Построение AppSec в огромном Enterprise и опыт его применения в бирюзовой компании

Речь пойдёт о трудностях работы инженеров по безопасности в крупной компании – как команда выстроила AppSec и как выбранный подход помог сделать безопаснее “бирюзовую” команду и огромный Enterprise в целом. Это история о самоорганизации, зрелости и уменьшении количества явных контролей в угоду...

Полная неуязвимость? Как устроены защитные механизмы macOS (и при чем тут маркетинг)

Подход Apple к информационной безопасности приводит к тому, что некоторые пользователи Mac не обращают внимание на то, что происходит с их компьютерами. В этом посте я старался разобраться в основных механизмах защиты macOS от вредоносных программ и выделить их недостатки, но в результате...

Быстрее улитки или Race Conditions в Websocket-ах

Сколько мы уже успели обсудить про эти несчастные Websocket-ы. И разобрали их до основания, и попытались взломать. Но теперь возьмем уровень выше, сегодня - состояние гонки. Да, понимаю, Я ещё не успел написать статью про сам race condition, но это уже в процессе. А пока, вам к ознакомлению...