«Синее» возрождение: как blue team завоевать популярность

Привет, Хабр! На связи Макар Ляхнов, аналитик по информационной безопасности в Innostage. Я киберзащитник - специалист, чью профессию пока трудно назвать популярной. А для чего, казалось бы, выбирать защиту, когда есть все это веселье со взломами, эксплойтами и грандиозными взрывами битов? Отвечу:...

Crypto AG. Троянский конь ЦРУ

Шифрование данных всегда было важной составляющей политики государства. Помимо того, что надо тайно вести собственную переписку, нужно ещё и стараться читать вражескую. А чтобы наиболее эффективно читать вражескую переписку, неплохо бы поставлять врагу свои шифровальные машины с известным...

Разбор заданий CyberCamp 2023: «Что расскажет дамп трафика», «Работаем с логами» и MITRE ATT&CK

Привет, Хабр! CyberCamp — онлайн-кэмп по практической кибербезопасности — давно прошел, а вопросы (по заданиям) еще остались. Помимо командных киберучений, на платформе CyberCamp были представлены практические задания для зрителей по самым разным вопросам ИБ, начиная от поиска фишинговых писем,...

Шифруем все: 5 надёжных инструментов для защиты данных

Безопасное хранение персональной информации в нашем мире — очень актуальный вопрос. У многих из нас на носителях есть то, что требуется защищать от посторонних рук и глаз. Пароли, документы, фото и т. п. — всё это нужно хранить в укромном месте. Для защиты уже давно разрабатывают протоколы...

DevSecOps: Сканирование образов при отправке в Amazon ECR

Все больше компаний стремятся интегрировать безопасность в каждый этап разработки программного обеспечения. В контексте быстро развивающегося мира контейнеризации и облачных технологий, DevSecOps становится неотъемлемой частью создания безопасных и надежных приложений. Одним из ключевых моментов...

Protestware: найти и обезвредить

Protestware: найти и обезвредить Привет, Хабр! Меня зовут Владимир Исабеков, я работаю в Swordfish Security, где занимаюсь динамическим анализом приложений. Сегодня мы поговорим о таком явлении, как Protestware, когда вредоносный код встраивается в открытые программные компоненты. В статье разберем...

Обзор актуальных инструментов шифрования в Android

Привет, Хабр! Меня зовут Артур Илькаев, я работаю в департаменте экосистемных продуктов, мы разрабатываем VK ID SDK и все что связано с авторизацией и сессиями, в частности — мультиаккаунт. Секретные данные требуют особого внимания при хранении и передаче. Инструменты для шифрования могут...

Червь-ботнет P2P Infect активно распространяется на серверах Redis, через уязвимости LUA

Приветствую, читатели. И начну я сразу же с вопроса. Что вы знаете о червях? Нет, не тех, что обитают в земле, а о компьютерных паразитах. Скорее всего, большинство ответит, мол, их называют червями, потому что они, подобно этим существам, способны распространяться между устройствами без...

Лучшие инструменты с ChatGPT для ИБ-специалиста

Любой инструмент можно использовать как во вред, так и во благо. Точно так же с нейросетью. Пока WormGPT помогает хакерам писать убедительные фишинговые письма на разных языках, ChatGPT уже давно и твёрдо стоит на страже кибербеза. Привет! Меня зовут Александр Быков, я создаю облачные ИБ-сервисы в...

HTB Manager. Проводим атаку на центр сертификатов в Active Directory

Привествую вас, дорогие читатели, на связи компания AP Security. Сегодня мы с вами пройдем Windows-машину Manager на HackTheBox. Читать далее...

Security Week 2348: безопасность логина по отпечатку пальца в ноутбуках

На прошлой неделе исследователи из команды Blackwing Intelligence опубликовали подробный отчет о безопасности системы Windows Hello при авторизации на популярных ноутбуках c помощью отпечатка пальцев. Безопасность логина с использованием биометрии была исследована на трех устройствах: ноутбуках...

Как в Ozon следят за чувствительной информацией в логах и при чем тут Толкиен?

Летом 2023 года во время выступления на одной из ИБ-конференций представителю вендора задали вопрос: «А как бороться с секретами и другой чувствительной информацией в логах? Контролировать миллионы записей в сутки довольно трудно». К моему удивлению, вендор ответил, что на текущий момент в России...

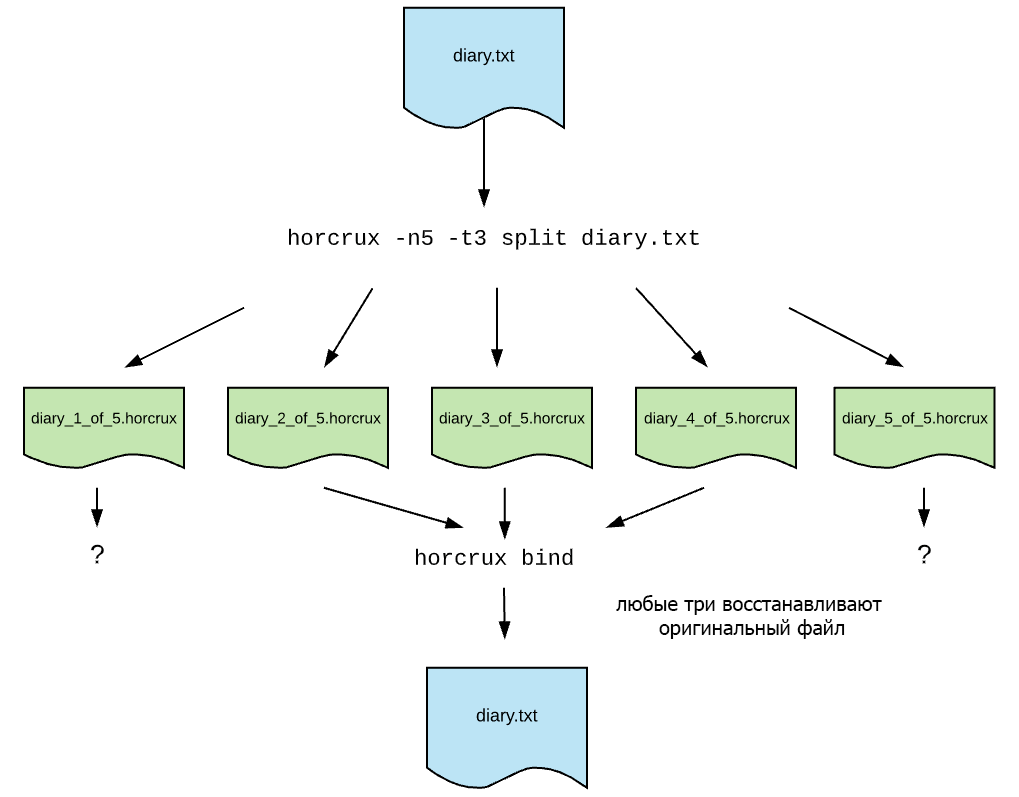

Пароль не нужен. Разбиение файла на зашифрованные фрагменты по схеме Шамира

После того как Google отказалась от паролей и перешла на Passkey по умолчанию создаётся впечатление, что концепция текстовых паролей (парольных фраз) сама по себе устарела. И действительно, в некоторых случаях можно добиться достаточного уровня безопасности без паролей вообще. Например, простенькая...

Установка и настройка Hysteria

В этом году я, как и многие посетители Хабра, с огромным интересом читал статьи уважаемого MiraclePtr, учился применять озвученные им идеи и рекомендации, на практике знакомясь с протоколами, клиентами и графическими панелями. Для многих протоколов существуют подробные инструкции по установке и...

Под покровом невидимого: искусство тестирования на проникновение

В современном информационном обществе, где цифровые технологии прочно вошли в нашу повседневность, безопасность данных и защита персональной информации стали одной из самых актуальных проблем. В этом контексте, все больше организаций прибегают к использованию тестирования на проникновение —...

Как оплатить VPN из России рублями

С прошлого года пользователи VPN в России оказались перед дилеммой: западные VPN-сервисы больше не принимают российские карты, а российские VPN-сервисы бесполезны для тех, кто хочет без ограничений пользоваться запрещёнными социальными сетями и читать запрещённые сайты. Впрочем, слава людской...

Основы Identity and Access Management (IAM) в архитектуре приложений

Привет, Хабр! С каждым годом мы становимся свидетелями все большего количества сбоев в системах безопасности, утечек данных и хакерских атак даже на самые маленькие проекты. Identity and Access Management (IAM) выступает как наша первая линия обороны. Оно не просто защищает наши данные, но и...

Как некоторые хостеры и регистраторы доменных имён «помогают» бороться с мошенниками. Личный опыт

Началось всё с того, что в начале апреля при попытке снять квартиру наткнулся на фишингового мошенника и решил его заблокировать. В итоге всё это вылилось в более чем полугодовое наблюдение, и блокировку более 200 доменов. Читать далее...