5 июня 2014 года — всемирный день против интернет-слежки

Ровно через год после публикации первых документов Эдварда Сноудена несколько общественных организаций и веб-сайтов организовали совместную акцию Reset The Net в знак протеста против прослушки интернет-трафика со стороны спецслужб. Читать дальше →...

Автор банковского трояна Zeus объявлен в розыск

Вчера стало известно, что правоохранительные органы США и Министерство юстиции сообщили о проведении специальной операции по выведению из строя ботнета Zeus Gameover. Эта последняя модификация универсального вредоносного банковского инструмента Zeus использует структуру P2P пиров для организации...

Эксплуатация концептуальных недостатков беспроводных сетей

Беспроводные сети окружают нас повсеместно, вокруг миллионы гаджетов, постоянно обменивающихся информацией сл Всемирной Паутиной. Как известно — информация правит миром, а значит рядом всегда может оказаться кто-то очень сильно интересующийся данными, что передают ваши беспроводные устройства. Это...

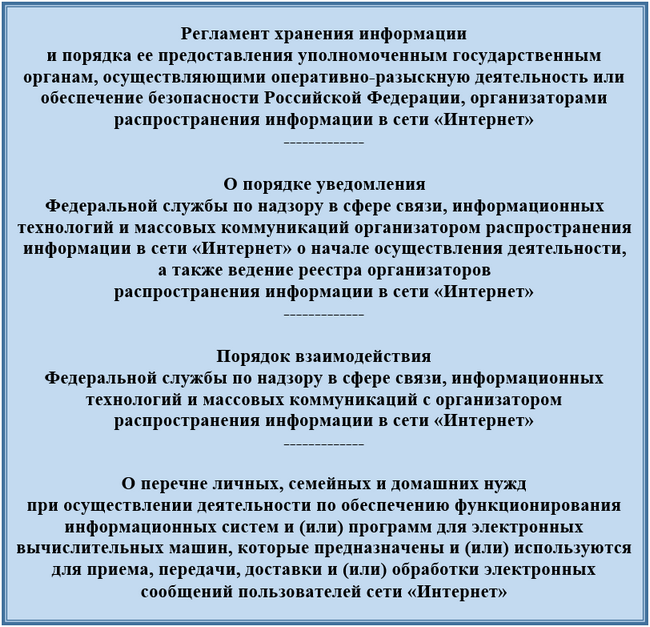

Организаторы обмена информацией будут сливать спецслужбам все данные о действиях пользователей

И не только действиях. Мне показалось важным, чтобы в поле зрения сообщества Хабра попала следующая информация, которая оказалась у меня на руках. А именно — проекты подзаконных актов к вступающему в силу одиозному закону о блогерах, которые сейчас готовятся и проходят последние стадии согласования...

Wi-Fi сети: проникновение и защита. 1) Матчасть

Синоптики предсказывают, что к 2016 году наступит второй ледниковый период трафик в беспроводных сетях на 10% превзойдёт трафик в проводном Ethernet. При этом от года в год частных точек доступа становится примерно на 20% больше. При таком тренде не может не радовать то, что 80% владельцев сетей не...

(25 мая, Киев) Бойцы невидимого фронта или повесть о том, как в сжатые сроки защититься от DDoS-атак

В предыдущей статье я сделал обзор основного развития DDoS-атак и рассмотрел решения Radware. Обзор обзором, но, эффективность решения познается в боевых условиях. Не так давно (около 25 мая в Киеве) мне волей судьбы поступила миссия буквально за два дня организовать защиту государственного...

[Из песочницы] Основные международные стандарты и лучшие практики проведения аудита информационных технологий

В 60-х годах прошлого века, начало внедрения информационных систем для бухгалтерского учета в коммерческом секторе, привело к появлению новой профессии в сфере ИТ — ИТ-аудитора. Вскоре была создана первая профессиональная ассоциация ИТ-аудиторов – «Electronic Data Processing Auditors Association»,...

Выводим MySQL из окружения

Как только ваша информационная система становится рабочей (prоduction), появляется необходимость иметь как минимум две копии ее базы данных. Первая, резервная, с некоторой частотой создается при помощи штатных утилит и представляет собой согласованный дамп (consistent dump). Цель его создания —...

[recovery mode] Подмена (встраивание) спам-ссылок на страницы сайта плагинами браузеров, cpatext, Content-Security-Policy

В конце января в логах нашей внутренней системы анализа пользовательских кликов на сайте kidsreview.ru появились сотни переходов по странным линкам вида: compareiseries.in/goto.php?url=aHR0cDovL24uYWN0aW9ucGF5LnJ1L2NsaWNrLzUyZDhmODY2ZmQzZjViMjYxYTAwNDFjNS82OTIzMy81MDI1OS9zdWJhY2NvdW50 Читать дальше...

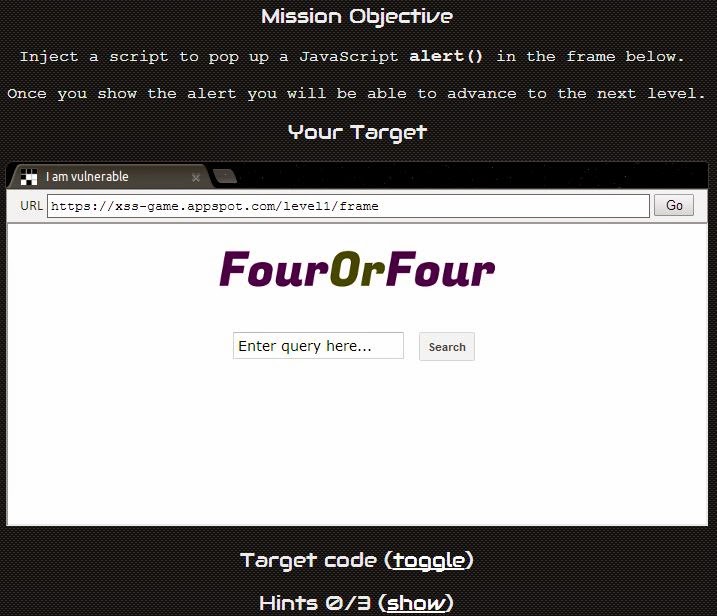

XSS-game от Google

Google представил игру, заключающуюся в поиске xss-уязвимостей, c целью распространения информации об этом наиболее опасном и распространенном типе уязвимости. Google очень серьезно относится к обнаружению уязвимостей, что платит до $7500 за серьезные xss. Ну а игра покажет как выявлять xss, это...

Об анализе исходного кода и автоматической генерации эксплоитов

В последнее время об анализе защищенности исходного кода не написал только ленивый. Оно и понятно, ведь тот парень из Gartner, как предложил рассматривать анализ исходного кода в качестве нового хайпа несколько лет назад, так до сих пор и не дал отмашку на то, чтобы прекратить это делать. А,...

Сайт TrueCrypt взломан и предлагает переходить на BitLocker

Страница TrueCrypt на SourceForge, похоже, взломана. На странице рассказывается о том, что разработка TrueCrypt была прекращена в мае этого года, после того, как Microsoft прекратила поддержку Windows XP, и что TrueCrypt более небезопасен и может содержать уязвимости. Далее, на странице содержится...

Сайт TrueCrypt взломан и предлагает переходить на BitLocker

Страница TrueCrypt на SourceForge, похоже, взломана. На странице рассказывается о том, что разработка TrueCrypt была прекращена в мае этого года, после того, как Microsoft прекратила поддержку Windows XP, и что TrueCrypt более небезопасен и может содержать уязвимости. Далее, на странице содержится...

Использование Tomoyo Linux

Заблокировать подозрительное поведение программы? Смягчить последствия от эксплуатации уязвимостей? Исключить выполнение несанкционированного кода? TOMOYO Linux — реализация мандатного управления доступом для операционной системы Linux. Встроена в ядро по умолчанию. Позволяет взять под контроль...

Опасный getimagesize() или Zip Bomb для PHP

В Питер снова пришла осень, и рабочее настроение, которое подвергалось постоянной атаке солнечной радиации вот уже целую неделю, решило, что с него хватит, и улетело в ещё не задраенную форточку. «Отлично, — подумал я, — самое время поковырять какой-нибудь движок, пока оно не вернулось!» Сказано —...

Форум avast! подвергся взлому

Как сообщается в блоге avast!, их форум подвергся взлому. Злоумышленникам стали доступны имена пользователей, электронные адреса, логины и пароли (в зашифрованном виде). Атака затронула только форум поддержки, лицензии и финансовые данные не были затронуты. Читать дальше →...

Twitter передал шести университетам всю базу твитов с 2006 года

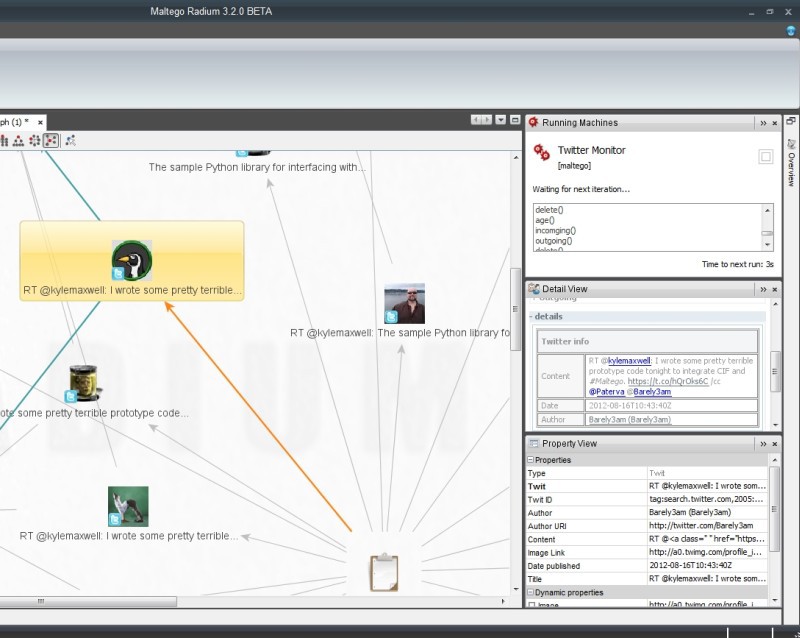

Каждый день в Twitter публикуется 500 млн сообщений. Такой массив информации с персональными данными — настоящая золотая жила для дата-майнинга. На базе твитов учёные изучают паттерны в человеческом поведении, социальные связи, распространение инфекционных болезней, факторы риска для организма...

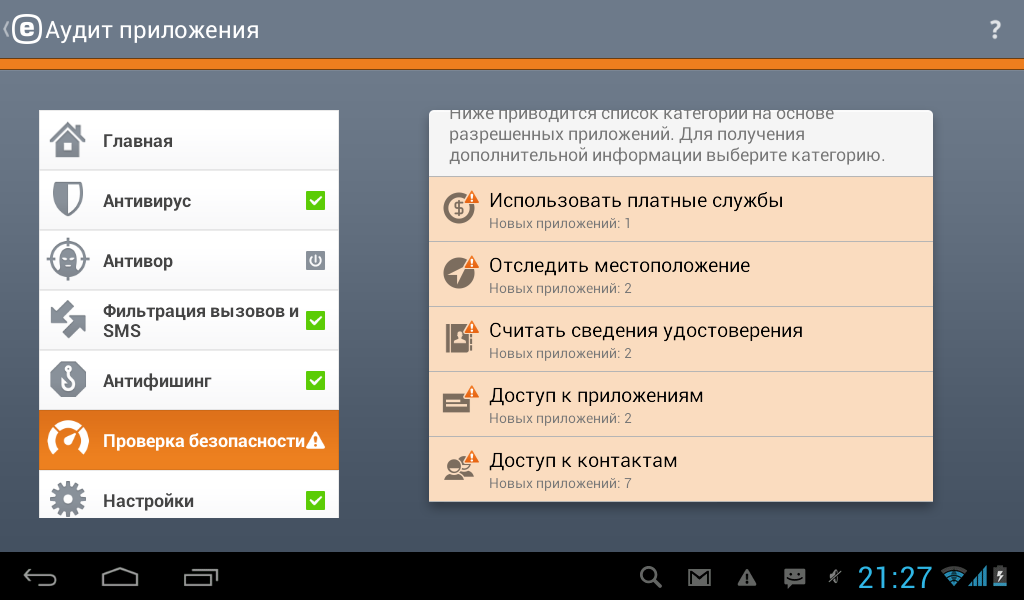

Антивирус для всех абонентов «Билайн»: тесты на приложениях для слежки

Страница аудита приложений на планшете жены, побывавшем в руках «ревнивого мужа» Мы вместе с антивирусной компанией ESET сделали специальную версию мобильного антивируса для всех наших абонентов. Приложение доступно для Android и бесплатно для абонентов «Билайн» в России. Трафик для загрузки...