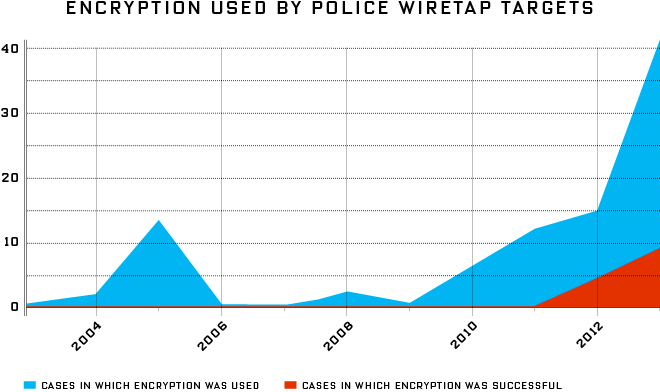

За последние 10 лет в США было лишь 13 случаев, когда криптография помешала расследовать преступления

Полиция и спецслужбы часто выражают опасения по поводу общедоступных интсрументов шифрования — мол, преступники массово начнут использовать криптографию и преступный мир погрузится в «тёмную зону», совершенно недоступную для прослушки правоохранителями. Однако статистика говорит об обратном. По...

Платные подписки и платные контент-услуги сотовых операторов

Другой оператор: после нажатия на эту кнопку при мобильном сёрфинге вас подпишут на платную услугу Сама по себе система изначально была придумана отлично: оплатить одним действием что угодно в интернете, либо одним SMS — что угодно за пределами сети. Но довольно быстро на эти платные подписки...

Запрет хранения данных россиян на зарубежных серверах: Что будет после 1 сентября 2016г?

Сегодня состоялось событие которого все так долго ждали, теперь не будет никаких полумеров, с 1 сентября 2016 запрещено хранение любых персональных данных за пределами РФ. Что произошло? Что попадает под запрет? Что будет с интернетом? Что всё это значит? Что делать? На эти вопросы я постараюсь...

АНБ следит за теми, кто интересуется Linux и информационной безопасностью

Благодаря документам Сноудена в прошлом году стало известно о существовании программы XKeyscore, в рамках которой осуществляется мониторинг интернет-трафика по ключевым словам, поисковым запросам и т.д. Вчера немецкий журналист Якоб Аппельбаум — один из тех, кому Эдвард Сноуден передал часть...

АНБ следит за теми, кто интересуется Linux и информационной безопасностью

Благодаря документам Сноудена в прошлом году стало известно о существовании программы XKeyscore, в рамках которой осуществляется мониторинг интернет-трафика по ключевым словам, поисковым запросам и т.д. Вчера немецкий журналист Якоб Аппельбаум — один из тех, кому Эдвард Сноуден передал часть...

С днем рождения, Джулиан Ассанж

3 июля 2014 года Ассанжу исполнилось 43 года. В детстве он сменил 37 школ, а первый компьютер ему подарила мама в 16 лет. Он вел несколько передач на канале Russia Today. А еще он вдохновил Сергея Мавроди на старт МММ-2011 Некоторый малоизвестные выходки Ассанжа: 1) Джулиан изучал математику,...

Легальный Clickjacking ВКонтакте

Поговорим о виджете для авторизации. Нам говорят, что: С помощью виджета для авторизации Вы можете максимально просто предоставить пользователям возможность авторизовываться на Вашем ресурсе. Также, нам говорят, что: В результате авторизации виджет возвращает следующие поля: uid, first_name,...

Чем опасны «умные» электросети

Электричество дорожает, и глобальная экономика усиленно ищет способы повысить свою энергоэффективность. Помимо солнечных и ветряных установок во всем мире идет активное строительство «умных» сетей распределения электроснабжения, так называемых Smart Grid, которые позволяют использовать энергию...

Просроченный домен — мишень для хакера

Недавно Джек Буш, редактор технического портала GroovyPost.com, рассказал о том, как хакер завладел его личными данными, используя его аккаунт в сервисах Google и просроченный домен. Однажды он обнаружил, что его старый адрес электронной почты взломали, и сейчас его используют для массовых рассылок...

Cisco убрали backdoor из VoIP и Jabber-контроллера

Пару дней назад Cisco выпустила обновление безопасности для Cisco Unified Communications Domain Manager, в котором убрала приватный SSH-ключ root-пользователя. Да-да, вы все правильно поняли — в прошивке VoIP-контроллера хранился не только публичный ключ аккаунта «support», но и приватный ключ,...

7 вещей, которые необходимо знать о TOR

1. Tor все еще работает Судя по всему, сеть Tor остаётся невзломанной. По крайней мере, согласно внутреннему докладу NSA от 2012 года, хотя у этой организации и были возможности в определённых случаях раскрывать принадлежность определённых нод, в целом они не в состоянии раскрыть любую ноду по...

Службы Dyn-DNS: Microsoft блокирует «хороших» и «плохих» пользователей

Как-то прошло мимо Хабра, но на днях Microsoft добилась судебной блокировки около 20000 субдоменов NoIP. Однако что-то пошло не так и «по-техническим» причинам, предположительно, заблокировали миллионы пользователей. Читать дальше →...

Смартфон может считать пароль с экрана из отражения в Ваших глазах, а так же отпечатки пальцев

Неожиданная новость пришла из Германии. Проведенные исследования в Техническом Университете Берлина (далее TU Berlin) показали как легко смартфон может считать пароли с экрана телефона по отражение как в очках, так и в зрачках пользователя. Перевод с Heise.de, оригинальные картинки можно посмотреть...

Смартфон может считать пароль с экрана из отражения в Ваших глазах, а так же отпечатки пальцев

Неожиданная новость пришла из Германии. Проведенные исследования в Техническом Университете Берлина (далее TU Berlin) показали как легко смартфон может считать пароли с экрана телефона по отражение как в очках, так и в зрачках пользователя. Перевод с Heise.de, оригинальные картинки можно посмотреть...

Волшебная формула или как увидеть угрозу

Всякая система работает по уникальному алгоритму, без алгоритма — это не система. Гибкому, жёсткому, линейному, разветвляющемуся, детерминированному, стохастическому — не важно. Важно, что для достижения наилучшего результата система подчиняется неким правилам. Нам часто задают вопрос об алгоритмах...

Настройка ModSecurity

В продолжение Web Application Firewall (ModSecurity) в действии 1.1 Понятие регулярных выражений Читать дальше →...

Настройка ModSecurity

В продолжение Web Application Firewall (ModSecurity) в действии 1.1 Понятие регулярных выражений Читать дальше →...

Построение собственной коммуникационной сети поверх I2P

При современных тенденциях, направленных на тотальное прослушивание и сбор всевозможной информации, использование защищённых средств коммуникации как никогда актуально. Шифрование самих передаваемых данных решает проблему лишь частично, поскольку сам факт обмена информацией между участниками важнее...