Получение CISA. История одного сертификата и помощь интересующимся

Эта история о том, как я получал сертификат CISA, чтобы стать сертифицированным аудитором информационных систем и присоединиться к армии из более чем 100.000 профессионалов (по утверждению самой ISACA). Думаю в общем виде аналогия может быть расширена на CISM, CGEIT и CRISC. Сертификация довольно...

Behaviosec: идентификация пользователя мобильного приложения по поведенческим параметрам

О паролях на Хабре (и не только на Хабре) писали уже не раз. У привычной всем системе идентификации при помощи логина/пароля есть довольно много недостатков. Тем не менее, альтернативных систем идентификации не так много, и если говорить о дактилоскопических и голосовых системах, то до совершенства...

Повышаем безопасность встроенных средств: включаем TLS 1.2, TLS 1.1

Затрагивает только софт который использует системные API для SSL: IE, WebDav redirector, update client, RDP, SQL NLA, RRAS… Не затрагивает софт который со своими крипто средствами, типа: Firefox, Opera и тп. По умолчанию в Windows 7 (остальные смотрите сами) использует TLS1.0 и SSLv3, также не...

Как клиенту Сбербанка и Мегафон неожиданно для себя лишиться честно заработанных денег?

Подходил к концу очередной длинный рабочий день, среда 13 августа 2014 года выдалась действительно непростая, но в 8 часов вечера я находился уже в полу расслабленном состоянии – оставалось завершить кое-какие мелкие дела и можно идти домой. Гармонию вечера нарушило странное сообщение с сервисного...

Как клиенту Сбербанка и Мегафон неожиданно для себя лишиться честно заработанных денег?

Подходил к концу очередной длинный рабочий день, среда 13 августа 2014 года выдалась действительно непростая, но в 8 часов вечера я находился уже в полу расслабленном состоянии – оставалось завершить кое-какие мелкие дела и можно идти домой. Гармонию вечера нарушило странное сообщение с сервисного...

JSOC: опыт молодого российского MSSP

В рамках корпоративного блога хотелось бы запустить цикл статей о нашем молодом (но, тем не менее, очень ярком) начинании в сфере информационной безопасности – JSOC (Jet Security Operation Center) − коммерческом центре по мониторингу и реагированию на инциденты. В статьях я постараюсь...

Компьютерные системы Комиссии ядерного надзора США подвергались угрозе взлома минимум два раза за последние три года

Что может сделать злоумышленник, получивший контроль над военными системами, либо над системами, отвечающими за работу «мирного атома»? Даже думать не хочется, хотя за нас уже подумали сценаристы ряда голливудских фильмов и некоторых НФ романов. Несмотря на заявления о том, что подобные системы...

Компьютерные системы Комиссии ядерного надзора США подвергались угрозе взлома минимум два раза за последние три года

Что может сделать злоумышленник, получивший контроль над военными системами, либо над системами, отвечающими за работу «мирного атома»? Даже думать не хочется, хотя за нас уже подумали сценаристы ряда голливудских фильмов и некоторых НФ романов. Несмотря на заявления о том, что подобные системы...

Ученые из Стэнфорда создали приложение, позволяющее подслушивать с помощью гироскопа Android-смартфона

Вопросы информационной безопасности занимают умы многих специалистов и пользователей. С развитием технологий расширяются и возможности разного рода шпионов/злоумышленников, которые используют, порой, весьма оригинальные способы получения защищенной информации. Специалисты же по информационной...

Минкомсвязи хочет увеличить количество программистов в России с 350 тыс до 1 млн

Выступая на молодежном форуме «Таврида-2014» глава Минкомсвязи Николай Никифоров высказал мнение, что Россия должна заботиться о сохранении информационного суверенитета страны: «Мы выступаем за полный информационный суверенитет России. И он принципиально возможен. Россия всегда славилась своими...

Даже неопытный хакер может взломать 8 из 10 крупных компаний

Крупному бизнесу с каждым годом сложнее защищаться от кибернападений и все больше успешных атак может провести злоумышленник низкой квалификации. Такие выводы содержатся в исследовании компании Positive Technologies на основе тестов на проникновение, проведенных в 2013 году, и сравнения полученных...

Немного об организации отдела информационной безопасности

На текущий момент, как это ни прискорбно, информационная безопасность для нашей страны — это чаще всего модная вещь, с не совсем понятным назначением. Для руководства, в основном, это бездонная дыра для финансирования, от которой нет отдачи, кроме слов: всё под контролем. Для сотрудников — какие-то...

Идея на тему генерации и запоминания надёжных паролей

Думаю все знают про важность использования сложных, неподбираемых, разных, периодически сменяемых паролей, так же как и про проблемы с их запоминанием. В принципе существует относительно неплохое решение этой проблемы — программы, хранящие базу паролей в зашифрованном виде. Я хочу поделиться...

Идея на тему генерации и запоминания надёжных паролей

Думаю все знают про важность использования сложных, неподбираемых, разных, периодически сменяемых паролей, так же как и про проблемы с их запоминанием. В принципе существует относительно неплохое решение этой проблемы — программы, хранящие базу паролей в зашифрованном виде. Я хочу поделиться...

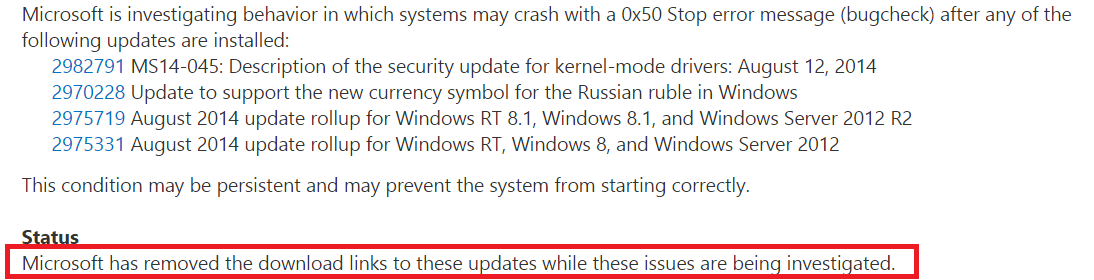

Microsoft советует воздержаться от установки обновления MS14-045

Компания Microsoft рекомендует отказаться от установки обновления MS14-045 (KB2982791), которое вышло на этой неделе в рамках patch tuesday. После установки этого обновления компьютер пользователя может оказаться неработоспособным, в частности, функционирование Windows может происходить с BSOD или...

[Перевод] Все сломано

Представляю вашему вниманию перевод статьи Everything is Broken, опубликованной в мае 2014 года на The Medium американской журналисткой Quinn Norton, которая специализируется на проблемах информационной безопасности. Статья рассматривает современный мир информационных технологий и место вопросов...

Twitter собирается объявить войну «Троллям»

«Мы не будем терпеть злоупотребления такого рода!», — с такими словами выступил директор Twitter по вопросам безопасности и доверия Дел Харви. Заявление было сделано вскоре после того, как дочь Робина Уильямса, актриса Зельда Уильямс, «удалила» свой блог в Twitter из-за массивной атаки троллей...

[Из песочницы] Tortilla — весь TCP и DNS трафик из виртуальной машины через TOR

Пост на инвайт. Пошаговое руководство по направлению всего TCP и DNS трафика из виртуальной машины через TOR. Тема уже поднималась в 2012 году: «Как направить весь tcp-трафик с гостевой Windows системы через Tor» с использованием tun2socks и виртуального сетевого адаптера TUN/TAP от OpenVPN. Однако...