Сам себе Руссинович

Вся информация предоставлена исключительно в образовательных целях, за использование ее в неблагочестивых намерениях ни автор, ни ктобы то ни было еще никакой ответственности не несут. Согласно требованиям безопасности, да и просто здравой логике, любые мало-мальски важные данные нужно прятать под...

[Из песочницы] Решение задач по sql injection с сайта alexbers.com/sql

Хочу поделиться с «Хабрахабром» примером своих решений задач по sql-инъекциям с сайта alexbers. Пример 1: www.alexbers.com/sql/1.php Это даже и не пример. Требуется самому написать запрос с заранее известными всем таблицами, именем пользователя. Дано: Таблица: usersПоля: id,login,pass Решение:...

[Из песочницы] Решение задач по sql injection с сайта alexbers.com/sql

Хочу поделиться с «Хабрахабром» примером своих решений задач по sql-инъекциям с сайта alexbers. Пример 1: www.alexbers.com/sql/1.php Это даже и не пример. Требуется самому написать запрос с заранее известными всем таблицами, именем пользователя. Дано: Таблица: usersПоля: id,login,pass Решение:...

Не совсем известные решения по защите ИТ-инфраструктуры бизнеса

Классический подход российского бизнеса сегодня — это установка файрволла, затем после первых попыток направленных атак — системы защиты от вторжений. И дальше спать спокойно. На практике это даёт хороший уровень защиты только против скрипткидди, при любой более-менее серьёзной угрозе (например, от...

Электронная подпись в доверенной среде на базe загрузочной Ubuntu 14.04 LTS и Рутокен ЭЦП Flash

Процедура наложения электронной подписи, призванная обеспечить подтверждение целостности подписанного документа и его авторства, сама по себе может быть небезопасной. Основные атаки на ЭП — это кража ключа и подмена подписываемой информации, а также несанкционированный доступ к средству ЭП...

Как поймать то, чего нет. Часть вторая: снаряд и броня

Часть первая была посвящена выбору определения для понятия «вредоносная программа» и, вполне логично, что статья привлекла мало внимания — ну в самом деле, кому какая разница, какого цвета крыса — главное, чтобы кошка исправно их душила. Во второй части мы постараемся определить, чем же должен...

Как поймать то, чего нет. Часть вторая: снаряд и броня

Часть первая была посвящена выбору определения для понятия «вредоносная программа» и, вполне логично, что статья привлекла мало внимания — ну в самом деле, кому какая разница, какого цвета крыса — главное, чтобы кошка исправно их душила. Во второй части мы постараемся определить, чем же должен...

Приглашаем принять участие в Security Meetup 9 апреля

Приглашаем экспертов в области интернет-безопасности, а также всех интересующихся этой темой на наш очередной Security Meetup, который состоится в четверг, 9 апреля, в 19:30. Вечер обещает быть насыщенным интересной и актуальной информацией, в программе пять докладов об уязвимостях и различных...

Приглашаем принять участие в Security Meetup 9 апреля

Приглашаем экспертов в области интернет-безопасности, а также всех интересующихся этой темой на наш очередной Security Meetup, который состоится в четверг, 9 апреля, в 19:30. Вечер обещает быть насыщенным интересной и актуальной информацией, в программе пять докладов об уязвимостях и различных...

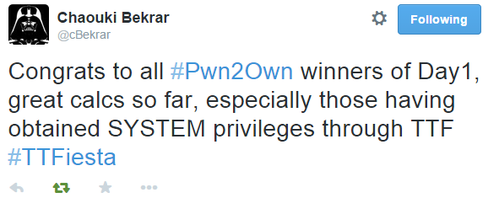

Pwn2Own 2015: итоги

Второй день Pwn2Own завершился успешной эксплуатацией уязвимостей во всех заявленных браузерах: Google Chrome, Microsoft IE11, Apple Safari, Mozilla Firefox. Информацию о первом дне соревнований мы размещали в предыдущем посте, там же была указана используемая конфигурация браузеров и ОС. В отличие...

Pwn2Own 2015: итоги

Второй день Pwn2Own завершился успешной эксплуатацией уязвимостей во всех заявленных браузерах: Google Chrome, Microsoft IE11, Apple Safari, Mozilla Firefox. Информацию о первом дне соревнований мы размещали в предыдущем посте, там же была указана используемая конфигурация браузеров и ОС. В отличие...

Анонимные платежи: Darkcoin или Bitcoin+Миксеры?

Иногда важно сохранять не только свою личную анонимность, но также анонимность своих финансов. И когда вашим деньгам требуется анонимность — ошибки недопустимы! ПОТРЕБНОСТЬ Правительства многих стран результативно работают над установлением тотального мониторинга и контроля за движением денег как...

Как я защищался от фишинга, и написал велосипед, но свой собственный

Во времена “дикого” интернета на почту приходило много спама, среди них было много фишинговых писем. Например: “Вам новое сообщение посмотрите по ссылке на сайте vkontate”; “Добавьте друзей на сайте Одноклассники”. Мама и другие родственники на это велись....

Pwn2Own 2015: первые итоги

Завершился первый день известного контеста Pwn2Own 2015, на котором участникам предлагалось продемонстрировать успешные механизмы эксплуатации Remote Code Execution, а также Local Privilege Escalation уязвимостей. В этом году денежные вознаграждения были снижены, но увеличена сложность: для...

Pwn2Own 2015: первые итоги

Завершился первый день известного контеста Pwn2Own 2015, на котором участникам предлагалось продемонстрировать успешные механизмы эксплуатации Remote Code Execution, а также Local Privilege Escalation уязвимостей. В этом году денежные вознаграждения были снижены, но увеличена сложность: для...

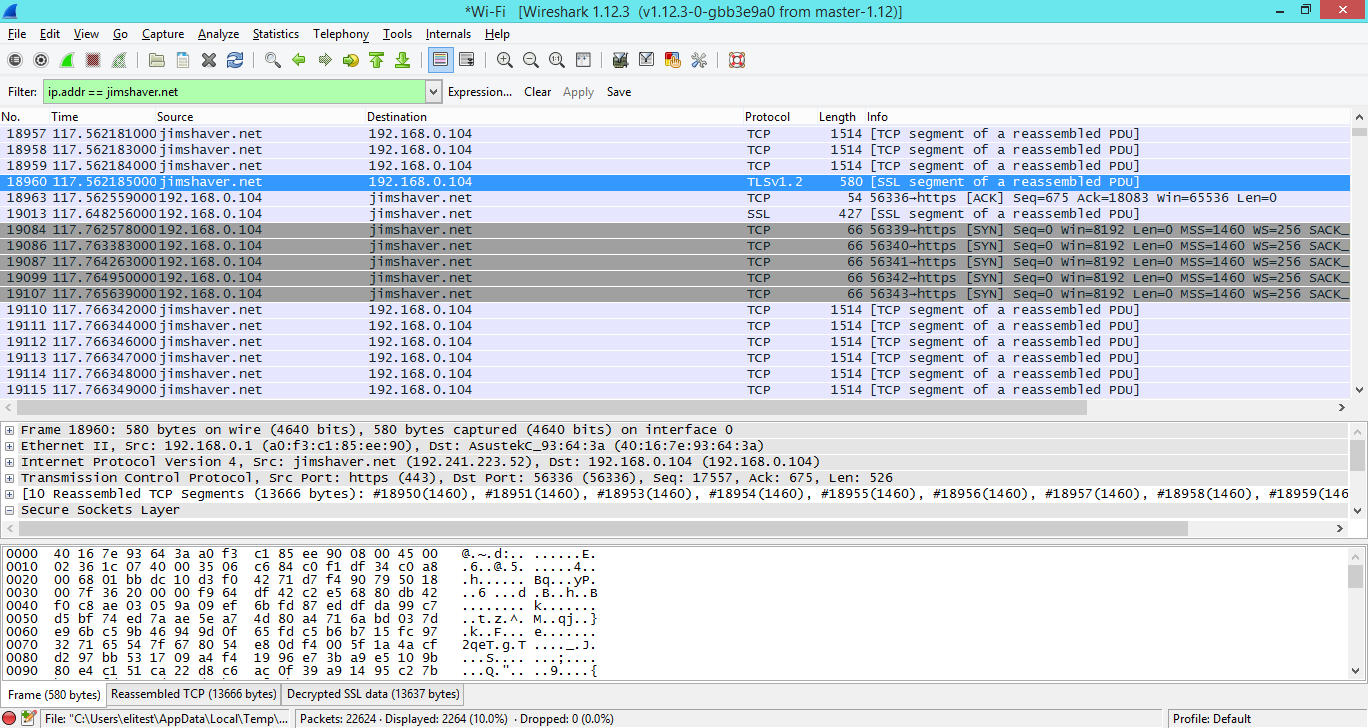

[Перевод] Как легко расшифровать TLS-трафик от браузера в Wireshark

Многим из вас знаком Wireshark — анализатор трафика, который помогает понять работу сети, диагностировать проблемы, и вообще умеет кучу вещей. Одна из проблем с тем, как работает Wireshark, заключается в невозможности легко проанализировать зашифрованный трафик, вроде TLS. Раньше вы могли указать...

[Из песочницы] Как поймать то, чего нет. Часть первая. Термины и определения

Поводом для написания данной статьи послужила статья «Сказки антивирусного леса». Честно сказать, сначала я хотел просто прокомментировать содержимое, но почитав комментарии решил, что лучше начать с азов, а разбор полетов убеждений оставить на закуску. Для начала попробуем определиться, как точно...

[Из песочницы] Как поймать то, чего нет. Часть первая. Термины и определения

Поводом для написания данной статьи послужила статья «Сказки антивирусного леса». Честно сказать, сначала я хотел просто прокомментировать содержимое, но почитав комментарии решил, что лучше начать с азов, а разбор полетов убеждений оставить на закуску. Для начала попробуем определиться, как точно...