Security Week 42: коллизии в SHA-1, практический взлом роутеров, Android/Безопасность/Грусть

Когда вы находитесь в эпицентре событий, иногда сложно понять, что на самом деле произошло. Находясь в пробке, вы не узнаете, что она произошла из-за ДТП, пока не доберетесь до двух подбитых летчиков, занявших три полосы. До этого момента у вас просто недостаточно информации, чтобы сделать выводы....

[Перевод] Мысли кибер-преступника: что он ищет и почему выбрал Ваше предприятие?

Один из первых шагов, которые необходимо предпринять, чтобы гарантировать недоступность Вашей личной информации, — это попытаться понять причины, которые побуждают хакеров и кибер-преступников делать то, что они делают: каковы их мотивы? Политика? Деньги? Слава? Или это просто уверенность в том,...

[Перевод] Мысли кибер-преступника: что он ищет и почему выбрал Ваше предприятие?

Один из первых шагов, которые необходимо предпринять, чтобы гарантировать недоступность Вашей личной информации, — это попытаться понять причины, которые побуждают хакеров и кибер-преступников делать то, что они делают: каковы их мотивы? Политика? Деньги? Слава? Или это просто уверенность в том,...

Практическая подготовка в пентест-лабораториях. Часть 5

«Корпоративные лаборатории» — программа профессиональной подготовки в области информационной безопасности, состоящая из теоретической (курсы-вебинары) и практической подготовки (работа в пентест-лабораториях). В данной статье будет рассмотрено содержание именно практической базы, составляющей...

Практическая подготовка в пентест-лабораториях. Часть 5

«Корпоративные лаборатории» — программа профессиональной подготовки в области информационной безопасности, состоящая из теоретической (курсы-вебинары) и практической подготовки (работа в пентест-лабораториях). В данной статье будет рассмотрено содержание именно практической базы, составляющей...

HackerSIM с подменой номера: сценарии атак

Некоторые сценарии, которые прислали на на конкурс Раз Многие банки в РФ используют для системы клиент-банк софт компании ХХХ. Я работаю в одном из таких банков, до того, как мы ввели принудительно использовать SMS аутентификацию и подтверждение платежей по SMS, у нас в месяц было по 2-3 попыток...

HackerSIM с подменой номера: сценарии атак

Некоторые сценарии, которые прислали на на конкурс Раз Многие банки в РФ используют для системы клиент-банк софт компании ХХХ. Я работаю в одном из таких банков, до того, как мы ввели принудительно использовать SMS аутентификацию и подтверждение платежей по SMS, у нас в месяц было по 2-3 попыток...

Не все виджеты одинаково «полезны»

Иногда веб-мастера и владельцы сайтов добровольно (естественно, по незнанию) устанавливают себе на сайте компоненты, которые несут угрозу как посетителям, так и самому сайту. В основном это касается любителей халявы: бесплатные премиум шаблоны, “нулленые” коммерческие CMS, плагины, загруженные не с...

Не все виджеты одинаково «полезны»

Иногда веб-мастера и владельцы сайтов добровольно (естественно, по незнанию) устанавливают себе на сайте компоненты, которые несут угрозу как посетителям, так и самому сайту. В основном это касается любителей халявы: бесплатные премиум шаблоны, “нулленые” коммерческие CMS, плагины, загруженные не с...

[Перевод] Как защитить Вашу компанию от атак нулевого дня

Любая атака, которая использует преимущества «окна возможностей» в результате недавно обнаруженных уязвимостей, — называется атакой нулевого дня. Другими словами, речь идет об оперативно выполняемой атаке, которая осуществляется кибер-преступниками раньше, чем эксперты безопасности смогут устранить...

[Перевод] Как защитить Вашу компанию от атак нулевого дня

Любая атака, которая использует преимущества «окна возможностей» в результате недавно обнаруженных уязвимостей, — называется атакой нулевого дня. Другими словами, речь идет об оперативно выполняемой атаке, которая осуществляется кибер-преступниками раньше, чем эксперты безопасности смогут устранить...

HackedSim. Звонок с любого номера — вымысел или реальность?

На прошлой неделе на хабре появилась статья с интригующим названием и многообещающем содержанием. Суть статьи сводилась к следующему: за 30к в месяц некие ребята предоставляют Вам sim-карту, которая позволяет «безопасно звонить с любого номера из любой страны с любым голосом на выбранные номера» (в...

[recovery mode] Возможности программных и аппаратных файрволов

Создание защищенной системы — задача комплексная. Одна из мер обеспечения безопасности — использование межсетевых экранов (они же брандмауэры и файрволы). Как все мы знаем, брандмауэры бывают программными и аппаратными. Возможности и первых, и вторых — не безграничной. В этой статье мы попробуем...

[recovery mode] Возможности программных и аппаратных файрволов

Создание защищенной системы — задача комплексная. Одна из мер обеспечения безопасности — использование межсетевых экранов (они же брандмауэры и файрволы). Как все мы знаем, брандмауэры бывают программными и аппаратными. Возможности и первых, и вторых — не безграничной. В этой статье мы попробуем...

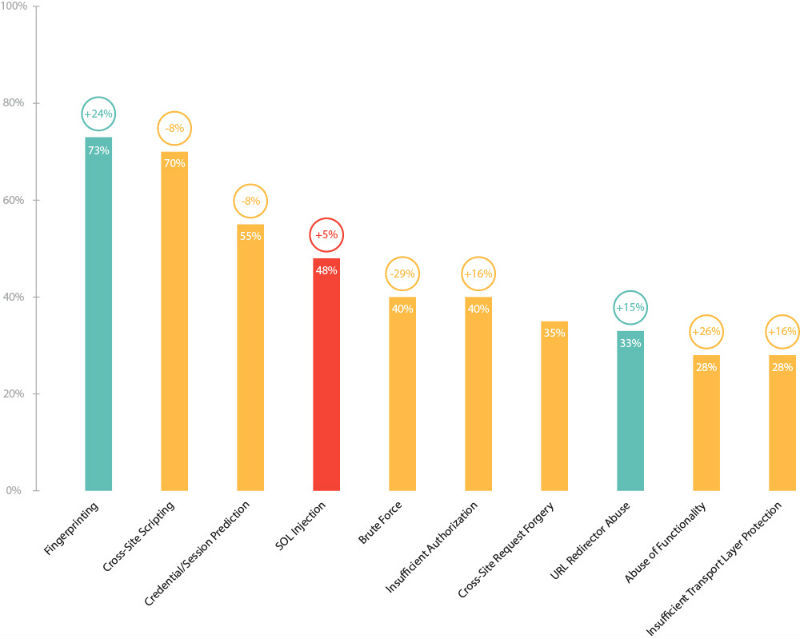

Уязвимости веб-приложений: ситуация не улучшается

В последние годы крупные организации все активнее используют разнообразные веб-приложения — официальные сайты компаний и системы управления ресурсами предприятий (ERP), электронные торговые площадки, системы дистанционного банковского обслуживания, порталы государственных услуг. Корпоративные...

Уязвимости веб-приложений: ситуация не улучшается

В последние годы крупные организации все активнее используют разнообразные веб-приложения — официальные сайты компаний и системы управления ресурсами предприятий (ERP), электронные торговые площадки, системы дистанционного банковского обслуживания, порталы государственных услуг. Корпоративные...

[Перевод] Преимущества управляемого сервиса безопасности

В корпоративной среде кибер-угрозы становятся все более и более изощренными, стандарты безопасности – более сложными, а бюджеты – все меньше и меньше. Технологический мир на работе больше не ограничивается серверами, рабочими станциями или почтовыми аккаунтами, и теперь нам необходимо учитывать...

[Перевод] Преимущества управляемого сервиса безопасности

В корпоративной среде кибер-угрозы становятся все более и более изощренными, стандарты безопасности – более сложными, а бюджеты – все меньше и меньше. Технологический мир на работе больше не ограничивается серверами, рабочими станциями или почтовыми аккаунтами, и теперь нам необходимо учитывать...