Популяризация информационной безопасности через мультики

Информационная безопасность, пожалуй, остаётся одной из самых неблагодарных отраслей IT: специалистов по ней то подозревают в безделии, пока всё в порядке, то обвиняют в халатности, когда что-то случилось. Вся же работа по обеспечению information security часто сопровождается раздражённым...

Популяризация информационной безопасности через мультики

Информационная безопасность, пожалуй, остаётся одной из самых неблагодарных отраслей IT: специалистов по ней то подозревают в безделии, пока всё в порядке, то обвиняют в халатности, когда что-то случилось. Вся же работа по обеспечению information security часто сопровождается раздражённым...

Немного Tor/I2P/Tails/СОРМ-3

Так. Слишком много за последние полторы недели произошло, поэтому будет в один пост. Tor Выступление на BlackHat отменили Каждый сможет взломать Tor за 3000$ (MagisterLudi) — говорили ребята, которым запретили выступать на BlackHat. Они хотели выступать от имени организации Carnegie Mellon’s...

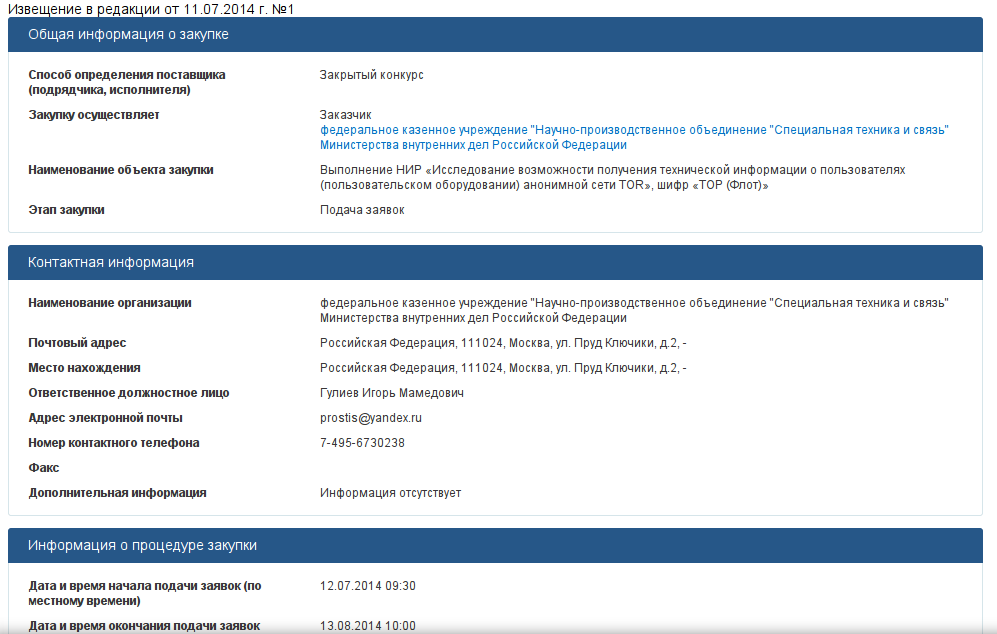

МВД РФ объявило конкурс, целью которого является «взлом» TOR

На сайте госзакупок уже более 10 дней висит заказ на «Исследование возможности получения технической информации о пользователях (пользовательском оборудовании) анонимной сети ТОR», шифр «ТОР (Флот)». Стоимость — 3,9 млн. руб. На всякий случай, вот скриншот: Комментировать трудно, одни эмоции....

Ещё одна причина переходить на SSL или 133 КБ не лишние

КДПВ Вечерело Мы с товарищем, сделали простенький тест (github) на проверку доступности data-uri в браузерах. Выглядит он следующим образом: В textarea javascript'ом вставляется navigator.userAgent. В этот момент я не знаю, что меня стукнуло в голову, но вместо DOMContentLoaded, я написал ....

Controls of C.I.A

Было бы очень занимательно поуправлять ЦРУ, но это доступно только товарищу Сноудену. В данной заметке (хотя размер для заметки великоват) речь пойдет про три столпа ИБ, как уже все, конечно, догадались: конфиденциальность (Confidentiality), целостность (Integrity), доступность (Availability)....

Controls of C.I.A

Было бы очень занимательно поуправлять ЦРУ, но это доступно только товарищу Сноудену. В данной заметке (хотя размер для заметки великоват) речь пойдет про три столпа ИБ, как уже все, конечно, догадались: конфиденциальность (Confidentiality), целостность (Integrity), доступность (Availability)....

Реализация метода Куттера-Джордана-Боссена в MATLAB

Введение Доброго времени суток, пользователи Хабра! В этой статье речь пойдет о программной реализации стеганорафического метода Куттера-Джордана-Боссена в MATLAB. Для тех, кто не знает, поясню: стеганрография — это наука о скрытой передаче информации путём сохранения в тайне самого факта передачи....

Игрища с сервером jabber.ru

Среди активных и пассивных пользователей Линукс принято осуждать использование любых мессенджеров, кроме джаббера. Однако, мало кто знает, что сервер jabber.ru скрывает в себе множесто «веселых игр» вроде чтения приватной переписки в конференциях. Самые увлекательные развлечения, которые удалось...

Подписан закон о хранении персональных данных российских интернет-пользователей

Где? Ну, да, только на российских серверах. В этом и не стоило сомневаться. Этот закон обязывает почтовые сервисы, а также социальные сети размещать персональные данные российских пользователей исключительно на серверах, расположенных на территории России. Требования, изложенные в данном законе,...

Как сделать из ядра Linux Windows?

Практический опыт разработки наложенных средств защиты Мы начинаем публикацию цикла практических статей, посвящённых частным вопросам реализации наложенных средств защиты, а именно — встраиванию в программные системы. На примере ядра Linux будут рассмотрены методы и средства, используемые для...

Двухфакторная аутентификация: еще раз о рисках при использовании SMS и голосовых вызовов

Около недели назад журналист Кристофер Мимс (Christopher Mims), опубликовал в статье, посвященной двухфакторной аутентификации, пароль от своей учетной записи в Twitter-е. Это было достаточно смело, если не сказать глупо. Всего через пару дней Кристофер был вынужден не только сменить пароль, но и...

Исследователи из Принстона обнаружили «теневой» инструмент идентификации пользователей в плагине AddThis

На днях в Сети появилось сразу несколько публикаций, тема которых — скрытый способ идентификации пользователей посещаемыми сайтами. Этот способ (получивший название «canvas fingerprint») весьма сложно, если вообще возможно, заблокировать стандартными методами, типа блокированием куков либо...

[Из песочницы] Области применения гомоморфного шифрования

Думаю, многие уже знакомы с понятием гомоморфного шифрования и знают об открытии первой полностью гомоморфной криптосистемы (Fully homomorphic cryptosystem) Крэгом Джентри в 2009-ом году. Последние годы весь интернет полнится новостями по этой теме, преимущественно англоязычные ресурсы. А на...

Эксперимент в Яндексе. Как идентифицировать взломщика с помощью машинного обучения

На серверах Яндекса хранится много нужной и важной для людей информации, поэтому нам необходимо надёжно защищать данные наших пользователей. В этой статье мы хотим рассказать вам о наших исследованиях, в которых мы изучаем, как отличить владельца аккаунта от злоумышленника. Причем даже тогда, когда...

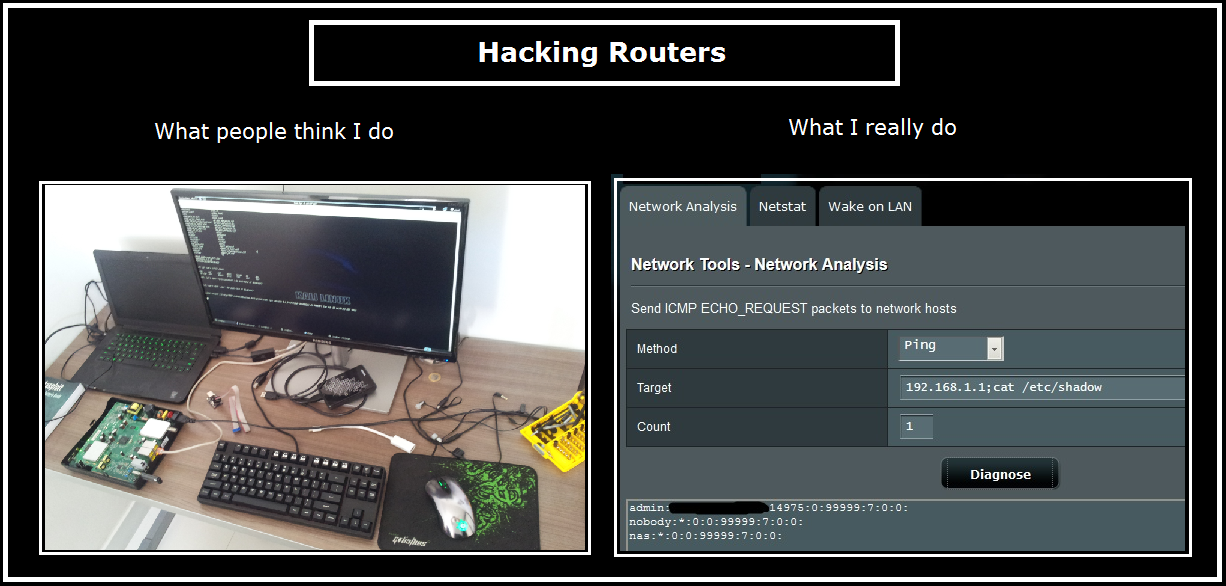

[Перевод] Взламываем Asus RT-AC66U и подготавливаемся к SOHOpelesslyBroken CTF

Наконец-то настал июль, время собираться на DEFCON. Фолловьте @defconparties в твиттере и определяйтесь, какие местечки посетить и на какие доклады сходить. В этом году будет новое соревнование — SOHOpelesslyBroken, от ISE и EFF. Цель Track 0 состоит в том, чтобы показать ранее неизвестные...

Власти штата Нью-Йорк разработали правила для компаний, работающих с Bitcoin

И не только с Bitcoin, но и с любой другой виртуальной валютой. New York Department of Financial Services (DFS) предложил свою версию правил для всех компаний, которые продают или покупают виртуальные валюты, включая операции обмена. Эти правила, вероятно, повлияют и на другие штаты, где сейчас...

Как и зачем защищать доступ в Интернет на предприятии — Часть 1

Сегодня мы с вами цинично поговорим о старой-доброй задаче – защите сотрудников и их рабочих станций при доступе к Интернет-ресурсам. В статье мы рассмотрим распространённые мифы, современные угрозы и типовые требования организаций по защите веб-трафика. Если из всей статьи вы запомните всего один...