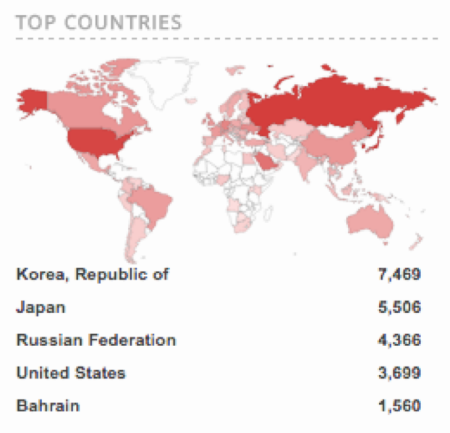

[Из песочницы] Был получен несанкционированный доступ к более чем 20 000 камерам видео-наблюдения Москвы (теперь вы тоже)

Привет, Хабрахабр! Наверняка многие из вас помнят легендарный пост «Были получены исходники 3300 глобальных интернет-проектов», который долгое время был первым в рейтинге всех публикаций на сайте. Несмотря на схожий заголовок у моего поста, не претендую на первое место, но считаю, что вам стоит...

Горный ЦОД

В наше время сооружение дата-центров стало весьма обыденным событием. К этому естественно привело то впечатляющее и все возрастающее на протяжении последнего десятилетия количество, такого рода, новых сооружений. Типовые проекты производственных зданий, совершенно безликих, как внутри так и...

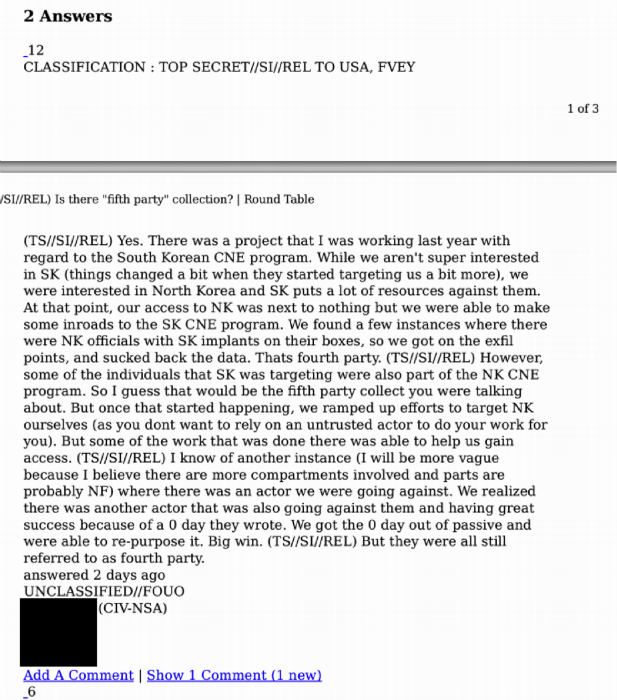

[Перевод] Пытливый взгляд АНБ: что такое война за Интернет-безопасность (Часть 2)

Предположения о том, что разведывательные агентства опередили нас настолько, что защищаться от них шифрованием бессмысленно, неверны. Как показывает один документ из архива Сноудена, АНБ не преуспело в расшифровке ряда коммуникационных протоколов, как минимум в 2012 году. В презентации для...

Подходы к контролю доступа: RBAC vs. ABAC

В этой теме хотелось бы познакомить читателей с относительно новым подходом к контролю доступа под названием Attribute-based access control. Знакомство будет происходить на примере сравнения с популярным нынче Role-based access control. Читать дальше →...

Взлом времени: более 30 000 серверов NTP еще уязвимы

В конце декабря специалисты по безопасности из Google Security Team обнаружили ряд критических уязвимостей в реализации протокола NTP, который используется во многих промышленных системах управления для синхронизации времени на серверах. Уязвимости, которым подвержены все NTP-сервера до версии...

Мониторинг серверов теперь стал проще с WinLogViewer.com

Привет Хабр! Несколько лет назад мы столкнулись с проблемой знакомой пожалуй большинству компаний ведущих бизнес в интернете — как эффективно мониторить сервера и максимально исключить неожиданные выходы их из строя? Сервера под управлением Windows Server имеют очень эффективный источник информации...

One ring to rule them all или аутентификация через TeddyID

Недавно меня попросили высказать свое мнение по поводу нового сервиса, который обещает решить все проблемы пользователей-склеротиков, увеличить шелковистость волос и значительно снизить риски связанные с кражей пароля. Основная концепция системы заключается в избавлении пользователя от...

evalidate: безопасная обработка пользовательских выражений

Зачем нужно Различная фильтрация есть везде. Например, файрволл netfilter (iptables) имеет свой синтаксис для описания пакетов. В файле .htaccess апача свой язык, как определять, кому давать доступ к каталогу, кому нет. В СУБД свой очень мощный язык (SQL WHERE ...) для фильтрации записей. В...

Не все антивирусы одинаково полезны: вебинар Сергея Гордейчика и Владимира Кропотова

На днях в «Нью-Йорк таймс» опубликовали статью о том, как были получены доказательства причастности Серверной Кореи к массированной атаке на корпорацию Sony. Специалисты Агентства национальной безопасности США еще в 2010 году взломали компьютерные сети КНДР и тайно наблюдали за активностью...

[Перевод] Руководство по виртуализации PCI DSS. Часть 3

Стандарт: Стандарт безопасности данных PCI (PCI DSS) Версия: 2.0 Дата: Июнь 2011 Автор: Специальная группа по Виртуализации Совет Стандартов Безопасности PCI Дополнительная информация: Руководство по виртуализации PCI DSS Руководство по виртуализации PCI DSS. Часть 1 Руководство по виртуализации...

[Перевод] Руководство по виртуализации PCI DSS. Часть 3

Стандарт: Стандарт безопасности данных PCI (PCI DSS) Версия: 2.0 Дата: Июнь 2011 Автор: Специальная группа по Виртуализации Совет Стандартов Безопасности PCI Дополнительная информация: Руководство по виртуализации PCI DSS Руководство по виртуализации PCI DSS. Часть 1 Руководство по виртуализации...

Встраиваем бэкдор в публичный ключ RSA

Привет, %username%! Когда я увидел, как это работает, сказать, что я был в шоке — ничего не сказать. Это довольно простой трюк но после прочтения этой статьи вы больше никогда не будете смотреть на RSA по-прежнему. Это не взлом RSA, это нечто, что заставит вашу паранойю очень сильно разбухнуть....

Электронная подпись по Российским нормативам: практическое использование на предприятиях

Государственные и коммерческие предприятия В первой части статьи речь шла об использовании электронной подписи в коммерческих предприятиях. В государственных предприятиях и банках все немного иначе. Здесь нужно использовать сертифицированный криптопровайдер, а сами ключи должны храниться на...

Критическая уязвимость в PolarSSL

В популярной на мобильных устройствах библиотеке шифрования PolarSSL была обнаружена уязвимость, позволяющая удаленно выполнить произвольный код через специальным образом подготовленный сертификат. Уязвимость заключается в ошибке при обработке полей ASN.1 сертификата: в функции...

[Из песочницы] Бесплатный https сертификат + интеграция в Apache–TomCat

Доброго времени суток, дорогие друзья. У меня возникла необходимость настроить https на сервере, который используется в онлайн-игре. Для этого мне понадобится бесплатная регистрация на StartSSL и немного времени. Инструкции на самом сайте StartSSL довольно туманные. Эта публикация призвана пролить...

Расследование Яндекса: full disclosure о вирусе на Facebook

В середине декабря в российском сегменте Facebook можно было наблюдать массовое заражение пользователей вирусом, который распространялся посредством спам-рассылок личных сообщений и публикаций со ссылками на якобы приватное видео. По информации СМИ, Facebook справился с угрозой и заблокировал...

Информационная безопасность Cisco в 2014-м году: краткие итоги

Недавно закончившийся 2014-й год был для компании Cisco с точки зрения информационной безопасности очень удачным. Нам удалось укрепить свои позиции на рынке и подтвердить правильность выбранной ранее стратегии развития направления сетевой безопасности, основными драйверами которого, на наш взгляд,...

PHDays V: обнаружение ботнетов, трюки с NFC и соревнования «социальных инженеров»

Пятый международный форум по практической безопасности Positive Hack Days состоится 26 и 27 мая 2015 года в московском Центре международной торговли. На конференции, организованной компанией Positive Technologies, соберутся ведущие специалисты по киберзащите и элита хакерского мира, представители...