Реализуем безопасный VPN-протокол

Снова тема VPN, конфиденциальной передачи данных, безопасности и криптографии. Сейчас, в эру пост-Сноудена, стало модно клепать безопасные, уважающие приватность, невзламываемые, защищённые от спецслужб и цензуры программы. Однако эта статья – не очередной маркетинговый пиар, а, скорее,...

[Из песочницы] Почему статья «Stealer на C#» в журнале «Хакер» не имеет права на жизнь

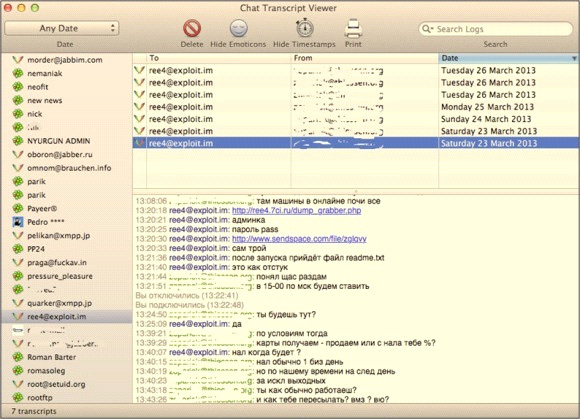

21 апреля 2015 года на Хабре в блоге журнала «Хакер» появилась публикация «Stealer на C#. Мы уложились в 9кб исполняемого файла». Так ак я давно не следил за журналом, был весьма удивлен таким содержанием статьи. В ней описывался самый обычный стилер (программа, позволяющая получать доступ к файлам...

[Из песочницы] Почему статья «Stealer на C#» в журнале «Хакер» не имеет права на жизнь

21 апреля 2015 года на Хабре в блоге журнала «Хакер» появилась публикация «Stealer на C#. Мы уложились в 9кб исполняемого файла». Так ак я давно не следил за журналом, был весьма удивлен таким содержанием статьи. В ней описывался самый обычный стилер (программа, позволяющая получать доступ к файлам...

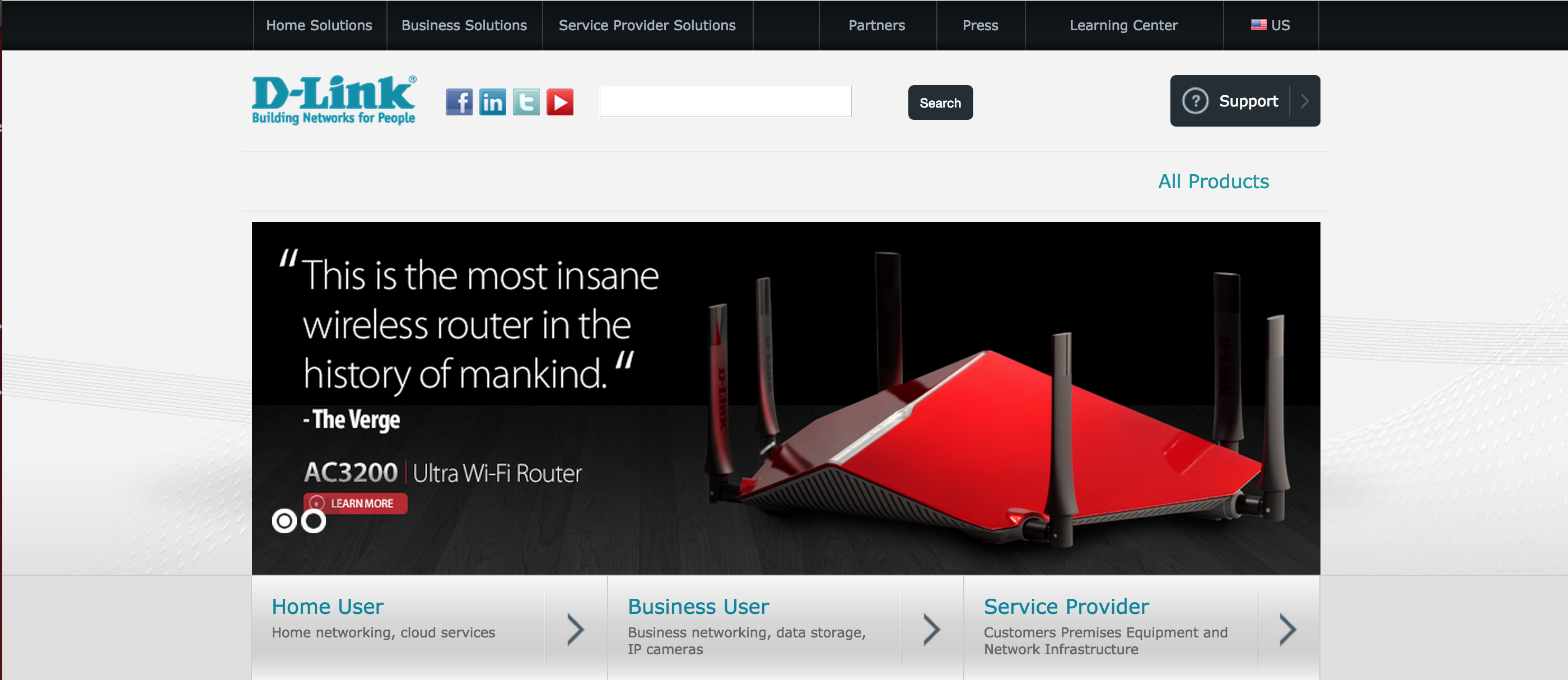

[Перевод] Взламываем D-Link DIR-890L

Последние 6 месяцев, я был жутко занят и не следил за новыми хренями от D-Link. Чтобы немного поразвлечься, я зашел на их сайт, и меня поприветствовал этот кошмар: Самый безумный роутер D-Link DIR-890L за $300 Пожалуй, самым «безумным» в роутере является то, что он работает под управлением все той...

Где взять полтора миллиона на стартап по кибербезопасности

На рынке информационной безопасности сейчас очень интересное время. В первом квартале 2015 года американские стартап-проекты, работающие в области ИБ, привлекли $1,02 млрд инвестиций, тогда как за весь 2011 год сумма была менее $1 млрд. Инвестиционные фонды и венчурные подразделения компаний все...

Где взять полтора миллиона на стартап по кибербезопасности

На рынке информационной безопасности сейчас очень интересное время. В первом квартале 2015 года американские стартап-проекты, работающие в области ИБ, привлекли $1,02 млрд инвестиций, тогда как за весь 2011 год сумма была менее $1 млрд. Инвестиционные фонды и венчурные подразделения компаний все...

[recovery mode] Запись вебинара: «Способы защиты информации на базе Azure, Backup (Microsoft, Veeam, BackupExec) и Azure Site Recovery»

Продолжаем публиковать серию вебинаров о технологиях Microsoft, в этом вебинаре рассмотрены такие темы: Microsoft Azure — Обзор облачного ЦОДа Сколько стоит использование Microsoft Azure Защита информации обзор наиболее распространенных решений на базе Veeam, BackupExec Преимущества защиты...

Червивые яблочки [БЕЗ JailBreak]

Историями про вредоносное ПО для ОС Android никого уже сегодня не удивить, разве только про rootkit-технологии или про новые концепты, заточенные под новое runtime-окружение ART. C вредоносным ПО для iOS противоположная ситуация: о нем если кто и слышал, то, как правило, только в контексте...

Получи грант на обучение сетевой безопасности в Нидерландах

Университет Иннополис сотрудничает с Университетом Амстердама (Нидерланды) в реализации магистерской программы «Проектирование систем и сетей» (System and Network Engineering) с фокусом на информационную безопасность. Она признана лучшей магистерской программой Голландии в области ИТ (Keuzegids...

CCTV на OS X

Проживая в тайге среди белок и змей я задумался о безопасности того микропоселения где так люблю отдыхать. Начать решил с организации видеонаблюдения с какой-либо простенькой аналитикой и системой уведомления. Так как проект бюджетный и в стране кризис решил использовать как сервер iMac 27" 2010 +...

[Перевод] Новый спам: Как мошенники используют интерактивные робо-звонки из облака

Журналист издания Ars Technica Шон Галлахер рассказал о новой технологии, применяемой телемаркетологами с помощью облачных сервисов — «внешних интерактивных голосовых ответах». Говоря человеческим языком — теперь роботы могут звонить потенциальным клиентам и прикидываться живым человеком. Была...

Программа практической подготовки в области ИБ: «Zero Security: A»

«Zero Security: A» — программа практической подготовки в области ИБ Рады сообщить о новом наборе на программу практической подготовки в области информационной безопасности — «Zero Security: A», которая состоится 16 мая 2015 г. Программа, в первую очередь, нацелена на практическую подготовку,...

[recovery mode] Интернет в российских школах: работа над ошибками

Привет всем! Сегодня я хочу рассказать о моем опыте организации Интернет-доступа в школе и обеспечении информзащиты. Не так давно был Cyber Security Forum 2015, где на секции «Информационная безопасность в образовании» меня увлек доклад Юрия Контемирова из Роскомнадзора. Он говорил о строгости...

Закон о «персональных данных» приведет к росту объема рынка дата-центров в России?

К 2018 году объем рынка коммерческих центров хранения и обработки данных в России может достичь показателя в 26,3 млрд рублей. Прогноз аналитического агентства iKS-Consulting указывает на возможность увеличения количества стоек в коммерческих дата-центрах вплоть до 48,3 тыс. через три года. Сейчас...

Закон о «персональных данных» приведет к росту объема рынка дата-центров в России?

К 2018 году объем рынка коммерческих центров хранения и обработки данных в России может достичь показателя в 26,3 млрд рублей. Прогноз аналитического агентства iKS-Consulting указывает на возможность увеличения количества стоек в коммерческих дата-центрах вплоть до 48,3 тыс. через три года. Сейчас...

Что нужно знать про миграцию в Россию к 1 сентября 2015-го с иностранной инфраструктуры

Любой оператор персональных данных, обрабатывающий данные не в России, может попасть под блокировку. Ниже я хочу рассказать про некоторые моменты миграции, с которыми мы уже сталкивались на практике при переносе клиентов в Россию на нашу инфраструктуру. Конечно же, первый вопрос будет про законы,...

Как поймать то, чего нет. Часть пятая: Миф о необходимости сертифицированного ПО

За рамками предыдущей статьи, в которой мы рассматривали мифы в области защиты персональных данных ( habrahabr.ru/post/255595 ), остался интереснейший вопрос о необходимости использования сертифицированных продуктов. Традиционно, если компания хочет реализовать требования регуляторов, то она...

Как поймать то, чего нет. Часть пятая: Миф о необходимости сертифицированного ПО

За рамками предыдущей статьи, в которой мы рассматривали мифы в области защиты персональных данных ( habrahabr.ru/post/255595 ), остался интереснейший вопрос о необходимости использования сертифицированных продуктов. Традиционно, если компания хочет реализовать требования регуляторов, то она...