[Перевод] Как вести секретную переписку в мире, где за вами постоянно следят: методы Эдварда Сноудена. Часть 1

Примечание переводчика: На хабре и в нашем блоге о корпоративном IaaS мы много рассказываем о технологиях и их применении в реальных проектах. Сегодня речь пойдет о безопасности и том, какие инструменты помогают организовать защищенное общение в сети. Когда вы берете в руки телефон и совершаете...

[Перевод] Как вести секретную переписку в мире, где за вами постоянно следят: методы Эдварда Сноудена. Часть 1

Примечание переводчика: На хабре и в нашем блоге о корпоративном IaaS мы много рассказываем о технологиях и их применении в реальных проектах. Сегодня речь пойдет о безопасности и том, какие инструменты помогают организовать защищенное общение в сети. Когда вы берете в руки телефон и совершаете...

Хостинг Кафе

Сегодня я хочу представить Хостинг Кафе. Этот домен-бренд объединяет в себе 6 различных сайтов, которые связаны с хостинговой тематикой: VDS.menu — поиск виртуальных серверов SHARED.menu — поиск виртуального хостинга DEDICATED.menu — поиск выделенных серверов (в разработке) HTTPS.menu — поиск SSL...

Мастер-класс Дмитрия Склярова. DRM: вчера, сегодня и завтра

Сегодня мы продолжаем серию публикаций мастер-классов наших образовательных проектов и представляем вашему вниманию пост по мотивам выступлений Дмитрия Склярова, которые он провел в Техносфере и Технотреке. Тема выступления — Digital Rights Management. Видео выступления смотрите на IT.MAIL.RU, а...

Мастер-класс Дмитрия Склярова. DRM: вчера, сегодня и завтра

Сегодня мы продолжаем серию публикаций мастер-классов наших образовательных проектов и представляем вашему вниманию пост по мотивам выступлений Дмитрия Склярова, которые он провел в Техносфере и Технотреке. Тема выступления — Digital Rights Management. Видео выступления смотрите на IT.MAIL.RU, а...

Двухфакторная аутентификация клиентов AnyConnect. Active Directory и Azure Multi-Factor Authentication Server

Уже практически ни у кого не вызывает вопросов то, зачем нужна двух факторная аутентификация, особенно при доступе к ресурсам удаленных пользователей. Априори пользователь относится достаточно безответственно к хранению паролей защищающих рабочую информацию, что и не удивительно, учитывая сколько...

[recovery mode] Защита персональных данных по N 242-ФЗ: как понять и что делать?

Тема информационной безопасности продолжает быть актуальной — недавно в Москве на конференции «Защита персональных данных» обсуждали ФЗ №242 или как его называют «Закон о локализации персональных данных россиян на территории РФ». Суть его такова: с сентября 2015 года организациям-операторам ПДн,...

Перенос данных в Россию. Краткий FAQ по заблуждениям

Фраза «уж сколько раз твердили миру» наверно идеально подходит под описание ситуации с защитой персональных данных и их переноса в Россию. За прошедшее время с начала обсуждений проблем в этой области казалось бы обсуждено все. И тем более юристы должны уметь читать законы. Увы. Посещение очередной...

Перенос данных в Россию. Краткий FAQ по заблуждениям

Фраза «уж сколько раз твердили миру» наверно идеально подходит под описание ситуации с защитой персональных данных и их переноса в Россию. За прошедшее время с начала обсуждений проблем в этой области казалось бы обсуждено все. И тем более юристы должны уметь читать законы. Увы. Посещение очередной...

Развитие card‑not‑present environment: история и возможности

В середине 1990-х годов для проведения оплаты по карте было нужно совсем немного - ее номер и срок действия. Клиент вводил эти цифры в поля формы на сайте магазина и подтверждал оплату. Сформированный авторизационный запрос передавался от банка-эквайрера через платежную систему к банку-эмитенту....

Подпольный рынок кардеров. Перевод книги «KingPIN». Глава 16. «Operation Firewall»

Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого». В книге показывается путь от подростка-гика (но при этом качка), до матерого киберпахана, а так же некоторые методы работы спецслужб по поимке хакеров и кардеров. Квест по...

Забвение старых идей и попытки изобретения «старого колеса»

Из истории криптографии США Еще в конце XVIII века криптография обогатилась замечательным изобретением — шифратором Джефферсона, названным в честь государственного деятеля, первого государственного секретаря, а затем и президента Америки Томаса Джефферсона. Сам Джефферсон назвал свою систему...

Let's encrypt: старт публичной беты с 5 декабря

На сайте Let's encrypt появилась новость о том, что доступ к публичному бета-тестированию будет открыт 5 декабря 2015 года. Для регистрации больше не будет нужен invite код. «С момента запуска закрытой беты 12 сентября было выдано более 11000 сертификатов и стало понятно, что система готова к...

Слежение за пустотой, или атаки на несуществующие ресурсы

В последнее время ходит немало разговоров о том, что социальные сети и мессенджеры заглядывают в личную переписку и используют ее в своих целях. После очередного вброса в сторону новомодного нынче Телеграмма, появились мысли провести очередное исследование, посвященное указанной тематике. Читать...

Слежение за пустотой, или атаки на несуществующие ресурсы

В последнее время ходит немало разговоров о том, что социальные сети и мессенджеры заглядывают в личную переписку и используют ее в своих целях. После очередного вброса в сторону новомодного нынче Телеграмма, появились мысли провести очередное исследование, посвященное указанной тематике. Читать...

Security Week 46: Разносторонний Java-баг, жизнь криптолокеров, 17 заплаток Adobe Flash

В новом эпизоде нашего сериала: — Серьезная уязвимость в библиотеке Apache Commons Collections ставит под удар основанные на Java сервисы сразу нескольких компаний, такие как Oracle WebLogic и IBM WebSphere. Как и любую другую уязвимость в распространенных и широко используемых библиотеках, эту...

Security Week 46: Разносторонний Java-баг, жизнь криптолокеров, 17 заплаток Adobe Flash

В новом эпизоде нашего сериала: — Серьезная уязвимость в библиотеке Apache Commons Collections ставит под удар основанные на Java сервисы сразу нескольких компаний, такие как Oracle WebLogic и IBM WebSphere. Как и любую другую уязвимость в распространенных и широко используемых библиотеках, эту...

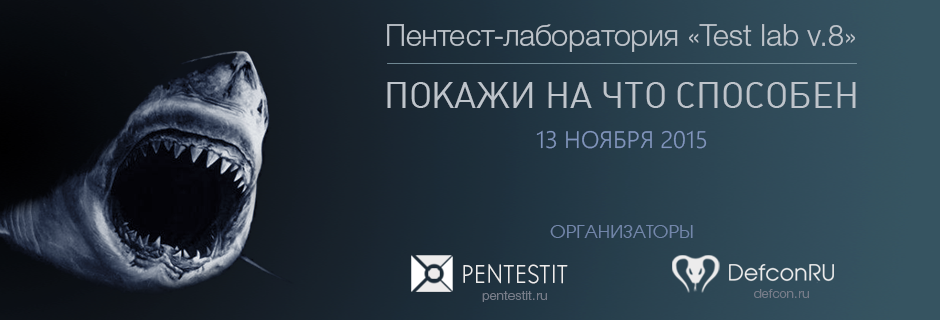

Лаборатория тестирования на проникновение «Test lab v.8»: welcome to hell

Сегодня, в пятницу, 13-го, в 22 часа по московскому времени, состоится запуск новой лаборатории «Test lab», представляющей собой виртуальный банк, с присущей ему инфраструктурой и уязвимостями. Участникам предлагается произвести компрометацию всей ИТ-структуры банка. «Test lab» —...