Опасное видео: как я нашёл уязвимость в видеохостингах и не умер через 7 дней

Всем привет! В сегодняшнем посте я хочу рассказать об одной довольно интересной уязвимости, которую нашёл и зарепортил в bug bounty нескольких крупных компаний, за что получил солидное вознаграждение. Уязвимость заключается в следующем: если сформировать специальный видеофайл и загрузить его на...

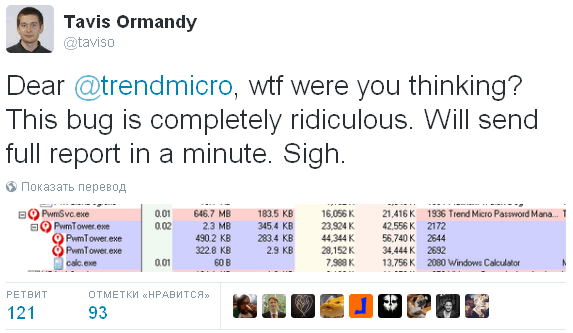

Уязвимость в продуктах Trend Micro позволяет любому веб-сайту выполнить произвольную команду Windows

Тавис Орманди из Google Project Zero обнаружил удивительнейшую уязвимость в антивирусных продуктах Trend Micro под Windows, позволяющую любому веб-сайту, который посещает пользователь, выполнить произвольному команду на его машине. Орманди, занимающийся аудитом популярных антивирусных продуктов,...

Уязвимость в продуктах Trend Micro позволяет любому веб-сайту выполнить произвольную команду Windows

Тавис Орманди из Google Project Zero обнаружил удивительнейшую уязвимость в антивирусных продуктах Trend Micro под Windows, позволяющую любому веб-сайту, который посещает пользователь, выполнить произвольному команду на его машине. Орманди, занимающийся аудитом популярных антивирусных продуктов,...

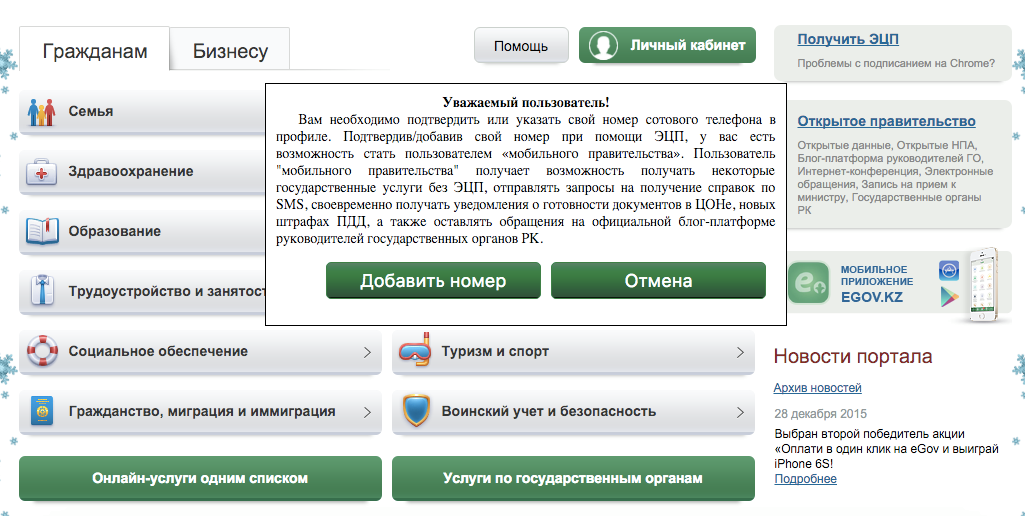

[recovery mode] Защищает ли ваши персональные данные Электронное правительство Республики Казахстан (www.egov.kz)?

Большое количество пользователей Казнета уже давно использует удобный портал egov.kz для получения онлайн услуг. Полагаясь на квалификацию разработчиков портала, пользователи указывают свои данные, в частности номера мобильного телефона, для пользования «мобильным правительством» (если вами не...

[recovery mode] Защищает ли ваши персональные данные Электронное правительство Республики Казахстан (www.egov.kz)?

Большое количество пользователей Казнета уже давно использует удобный портал egov.kz для получения онлайн услуг. Полагаясь на квалификацию разработчиков портала, пользователи указывают свои данные, в частности номера мобильного телефона, для пользования «мобильным правительством» (если вами не...

LetsEncrypt в Go

Суть проблемы в том, что сертификаты LetsEncrypt действуют 3 месяца, а обновляются каждый месяц. Достаточно легко автоматизировать обновление certonly сертификатов через cron, но в Go пока нет простого способа автоматически подхватывать новые обновлённые сертификаты. Точнее теперь есть...

IBM открывает разработчикам доступ к ряду своих сервисов, способствуя борьбе с киберпреступностью

Корпорация IBM на днях приняла решение открыть доступ к своей аналитической платформе безопасности — IBM Security Radar. Этот шаг, по мнению представителей компании, поможет заказчикам, партнерам компании и обычным разработчикам создавать пользовательские приложения с использованием возможностей...

Security Week 01: Вымогатель на Javascript, $100k за баг в Adobe Flash, зашифрованное светлое будущее

Важным событием конца декабря стала конференция Chaos Communication Congress. Материалы с нее можно найти по ключевому слову 32c3, где 32 — порядковый номер мероприятия, начиная с 1984 года. Интересных исследований на мероприятии в Гамбурге было немало. Например, эксперты Феликс Домке и Даниель...

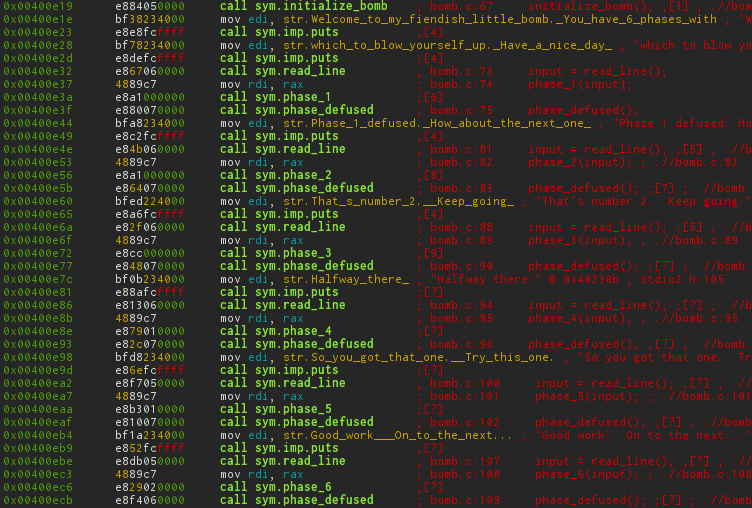

Обезвреживаем бомбу с Radare2

Доброго времени суток, %username%! Сегодня мы отправимся изучать бесчисленные возможности фреймворка для реверсера — radare2. В виде подопытного я взял первую попавшую бомбу, она оказалась с сайта Университета Карнеги Меллон. Читать дальше →...

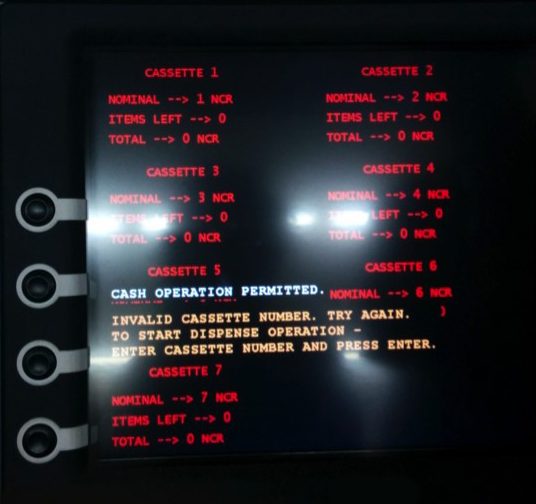

Пойманы преступники, опустошавшие банкоматы с помощью вируса Tyupkin

Европол задержал преступников, которые опустошали банкоматы без использования пластиковой карты — с помощью заранее загруженного в банкомат вируса Tyupkin. Сначала, с помощью загрузочного компакт-диска преступники получали доступ к установленным внутри банкоматов компьютерам под управлением одной...

[Перевод] Инструменты для взлома, мелькавшие в сериале Mr Robot

Всё время, пока в Голливуде снимали фильмы про хакеров, самым популярным инструментом для «взлома» была утилита nmap. Когда продюсеры фильма пытались добавить немного реалистичности, на экране компьютеров мелькал вывод nmap. Вроде бы первой отличилась Тринити из фильма «Матрица». Также эта утилита...

[Перевод] Инструменты для взлома, мелькавшие в сериале Mr Robot

Всё время, пока в Голливуде снимали фильмы про хакеров, самым популярным инструментом для «взлома» была утилита nmap. Когда продюсеры фильма пытались добавить немного реалистичности, на экране компьютеров мелькал вывод nmap. Вроде бы первой отличилась Тринити из фильма «Матрица». Также эта утилита...

На следующей неделе Microsoft прекращает поддержку всех версий IE, кроме 11

12 января корпорация Microsoft прекращает поддержку Internet Explorer версий 8, 9 и 10. Прежде, чем полностью прекратить поддержку устаревших версий своего обозревателя, компания выпускает финальный патч. После этого указанные версии Internet Explorer более не будут получать обновления безопасности...

На следующей неделе Microsoft прекращает поддержку всех версий IE, кроме 11

12 января корпорация Microsoft прекращает поддержку Internet Explorer версий 8, 9 и 10. Прежде, чем полностью прекратить поддержку устаревших версий своего обозревателя, компания выпускает финальный патч. После этого указанные версии Internet Explorer более не будут получать обновления безопасности...

[recovery mode] Новинка от Google. Безопасна ли аутентификация без ввода пароля?

Я думаю, что не только мне надоели пароли: их надо запоминать, они должны быть желательно сложными и разными для каждого ресурса. И как оказалось не только я так думаю. Недавно я наткнулся на информацию о том, что Google тестирует новую систему аутентификации, которая позволит отказаться от ввода...

Google исправила уязвимости в Android

Google выпустила обновление безопасности для Android Nexus Security Bulletin — January 2016, которое закрывает 12 уязвимостей в этой мобильной ОС. Одна из исправленных уязвимостей CVE-2015-6636 (Remote Code Execution Vulnerability in Mediaserver) относится к типу Remote Code Execution (RCE) и...

Google исправила уязвимости в Android

Google выпустила обновление безопасности для Android Nexus Security Bulletin — January 2016, которое закрывает 12 уязвимостей в этой мобильной ОС. Одна из исправленных уязвимостей CVE-2015-6636 (Remote Code Execution Vulnerability in Mediaserver) относится к типу Remote Code Execution (RCE) и...

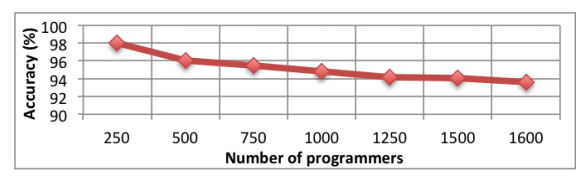

Деанонимизация программиста возможна не только через исходный код, но и через скомпилированный бинарный файл

Не секрет, что многие разработчики программного обеспечения с открытым исходным кодом и не только, по разным причинам желают сохранить свою анонимность. Совсем недавно группа исследователей опубликовала работу, в которой описываются методы деанонимизации программиста по его стилю кодирования через...