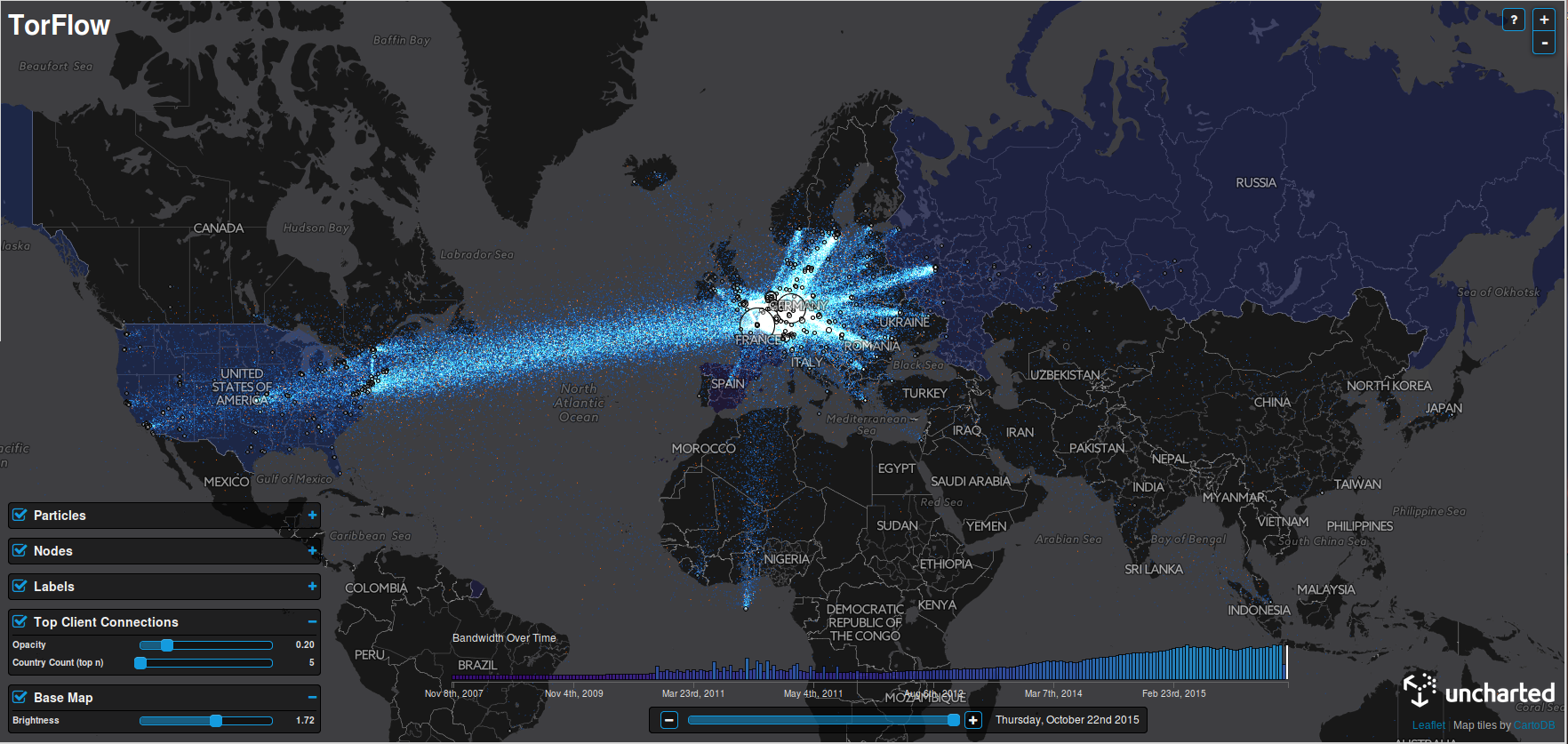

Работа инфраструктуры Tor: подробная визуализация в проекте TorFlow

Для инструмента, который должен обеспечивать анонимность пользователя в сети, Tor удивительно «прозрачен». Как известно, c помощью Tor пользователи могут сохранять анонимность в интернете при посещении сайтов, ведении блогов, отправке мгновенных и почтовых сообщений, а также при работе с другими...

Работа инфраструктуры Tor: подробная визуализация в проекте TorFlow

Для инструмента, который должен обеспечивать анонимность пользователя в сети, Tor удивительно «прозрачен». Как известно, c помощью Tor пользователи могут сохранять анонимность в интернете при посещении сайтов, ведении блогов, отправке мгновенных и почтовых сообщений, а также при работе с другими...

Microsoft заставит перейти на Windows 10 владельцев новых микропроцессоров

Компания анонсировала в своем блоге информацию, согласно которой владельцы компьютеров с микропроцессором современной архитектуры Intel Core Skylake и установленной на них Windows 7 или Windows 8.1 досрочно лишаться возможности получать необходимые обновления. Пользователям таких ОС на...

Microsoft заставит перейти на Windows 10 владельцев новых микропроцессоров

Компания анонсировала в своем блоге информацию, согласно которой владельцы компьютеров с микропроцессором современной архитектуры Intel Core Skylake и установленной на них Windows 7 или Windows 8.1 досрочно лишаться возможности получать необходимые обновления. Пользователям таких ОС на...

Атака на пользователей Linux или как собрать ботнет руками админов

Для чистоты эксперимента предлагаю перейти по ссылке и выполнить по указанной инструкции «установку полезных пакетов». Инструкция для владельцев Ubuntu. По ссылке всего лишь «демонстрация» данного вида атаки, но в любом случае данные действия лучше производить на полигоне виртуалке. Ниже описание...

[Перевод] Почти совершенная компьютерная безопасность может быть ближе, чем вы думаете

В июле 2013 года мир криптографии взволновали две научные работы. Их опубликовали с разницей в несколько дней в онлайн-архиве, и вместе они описали новый, сильный метод, позволяющий скрывать секреты в компьютерных программах. Метод назвали «обфускация неразличимости» [indistinguishability...

Security Week 02: уязвимые вебкамеры, продолжение истории с Juniper, Zero-Day в Silverlight и как его нашли

На этой неделе одной из самых обсуждаемых новостей стало окончание поддержки Microsoft Internet Explorer 8, 9 и 10. Данные версии браузеров перестанут получать обновления даже в случае обнаружения серьезных уязвимостей. Новость достаточно очевидная, чтобы не тратить на нее много места в дайджесте,...

Security Week 02: уязвимые вебкамеры, продолжение истории с Juniper, Zero-Day в Silverlight и как его нашли

На этой неделе одной из самых обсуждаемых новостей стало окончание поддержки Microsoft Internet Explorer 8, 9 и 10. Данные версии браузеров перестанут получать обновления даже в случае обнаружения серьезных уязвимостей. Новость достаточно очевидная, чтобы не тратить на нее много места в дайджесте,...

АНБ помогало британским спецслужбам использовать уязвимости в продуктах Juniper

В нашем блоге мы пишем о развитии собственного облачного проекта 1cloud, а также рассматриваем интересные вопросы, связанные с технологиями. Один из самых важных аспектов построения инфраструктуры — это выбор оборудования и обеспечение его безопасности. В частности, компаниям важно знать, в каких...

АНБ помогало британским спецслужбам использовать уязвимости в продуктах Juniper

В нашем блоге мы пишем о развитии собственного облачного проекта 1cloud, а также рассматриваем интересные вопросы, связанные с технологиями. Один из самых важных аспектов построения инфраструктуры — это выбор оборудования и обеспечение его безопасности. В частности, компаниям важно знать, в каких...

В OpenSSH обнаружена серьёзная уязвимость CVE-2016-0777

Сегодня стало известно о новой уязвимости в клиенте OpenSSH получившей идентификаторы CVE-2016-0777 и CVE-2016-0778. Ей подвержены все версии программы от 5.4 до 7.1. Обнаруженный баг позволяет осуществить атаку, приводящую к утечке приватного ключа. Аутентификация ключа сервера предотвращает атаку...

[Из песочницы] Простое снятие «навороченной» защиты kraftway credo vv18

По государственной программе нам на предприятие выделили несколько таких тонких клиентов. Многие были рады, что он занимает мало места (крепится сзади на монитор), абсолютно бесшумно работает в отсутствие вентиляторов и сравнительно шустро работает по сравнению со старыми компьютерами которые...

[Из песочницы] Простое снятие «навороченной» защиты kraftway credo vv18

По государственной программе нам на предприятие выделили несколько таких тонких клиентов. Многие были рады, что он занимает мало места (крепится сзади на монитор), абсолютно бесшумно работает в отсутствие вентиляторов и сравнительно шустро работает по сравнению со старыми компьютерами которые...

[Из песочницы] DLP система своими руками

Помимо основной задачи предотвращения утечек конфиденциальной информации у DLP-системы могут быть и второстепенные (дополнительные) задачи. К ним относятся: копирование передаваемых сообщений для расследования инцидентов безопасности, в будущем; устранение возможности оправки не только...

Школьник взломал email и получил доступ к личным данным главы Национальной разведки США

Как сообщают американские СМИ, глава Национальной разведки США Джеймс Клеппер стал жертвой хакеров, которые смогли взломать его личную электронную почту и получить доступ к персональным сетевым учетным записям. Читать дальше →...

Школьник взломал email и получил доступ к личным данным главы Национальной разведки США

Как сообщают американские СМИ, глава Национальной разведки США Джеймс Клеппер стал жертвой хакеров, которые смогли взломать его личную электронную почту и получить доступ к персональным сетевым учетным записям. Читать дальше →...

Microsoft и Adobe исправили уязвимости в своих продуктах

Компания Microsoft выпустила обновления для своих продуктов, которые закрывают 25 уникальных уязвимостей (6 обновлений со статусом Critical и еще 3 Important). Обновлению подверглись различные компоненты и драйверы Windows, веб-браузеры Internet Explorer и Edge, Office, а также продукт Exchange...

Microsoft и Adobe исправили уязвимости в своих продуктах

Компания Microsoft выпустила обновления для своих продуктов, которые закрывают 25 уникальных уязвимостей (6 обновлений со статусом Critical и еще 3 Important). Обновлению подверглись различные компоненты и драйверы Windows, веб-браузеры Internet Explorer и Edge, Office, а также продукт Exchange...