Project Abacus от Google: биометрия вместо пароля

Соответствие процесса аутентификации пользователей различных сервисов и устройств при помощи связки логин/пароль текущим потребностям и желаниям самих пользователей — большой вопрос. Обсуждений, посвященных поиску возможных альтернатив логину и пароля в Сети тоже очень много, как среди обывателей,...

Project Abacus от Google: биометрия вместо пароля

Соответствие процесса аутентификации пользователей различных сервисов и устройств при помощи связки логин/пароль текущим потребностям и желаниям самих пользователей — большой вопрос. Обсуждений, посвященных поиску возможных альтернатив логину и пароля в Сети тоже очень много, как среди обывателей,...

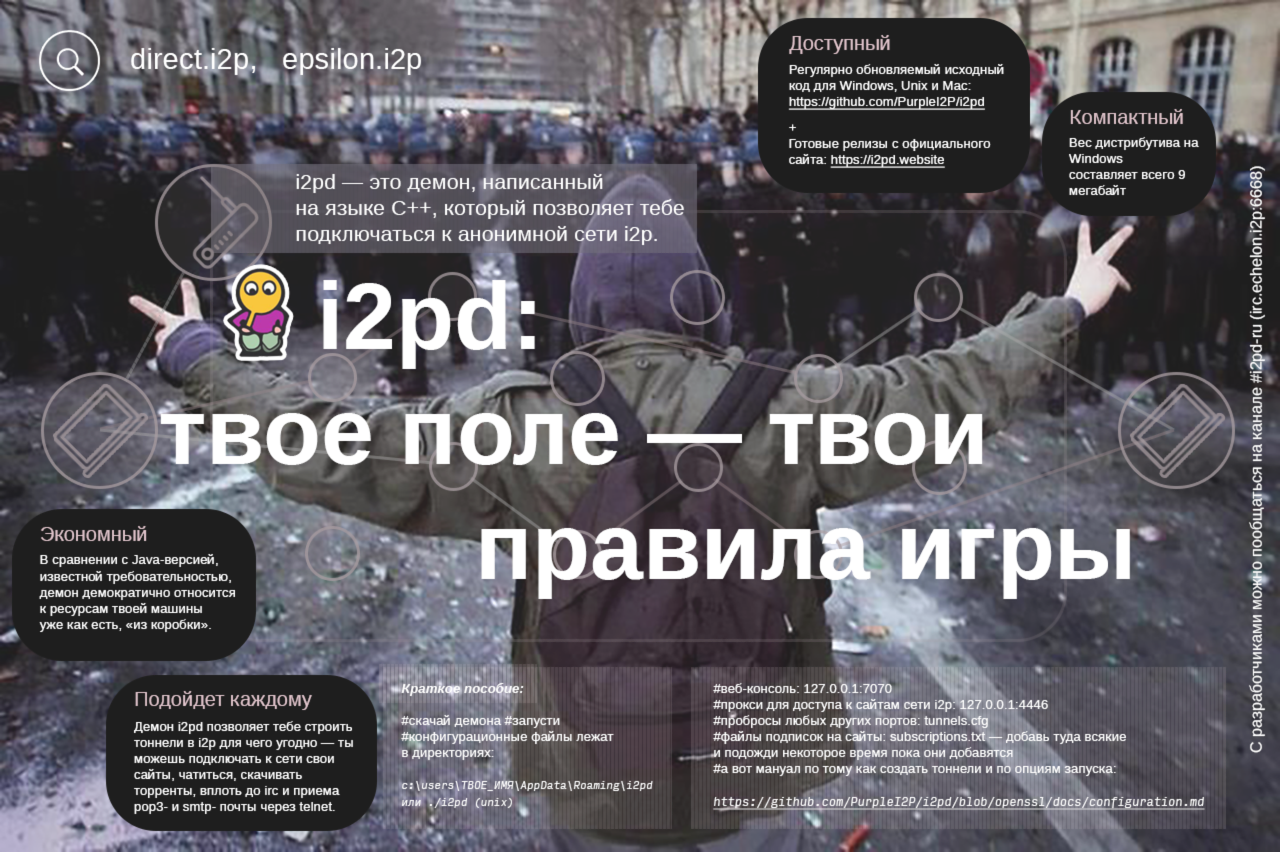

Как пользоваться i2pd: исчерпывающая инструкция под MS Windows

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях. В...

Как в первый раз запустить i2pd: инструкция под Debian/Ubuntu

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях. В...

В операционной системе FreeBSD обнаружены критические уязвимости (+ демонстрация атаки)

Согласно сообщению команды проекта FreeBSD, в операционной системе обнаружен ряд критических уязвимостей, позволяющих злоумышленникам проводить атаки отказа в обслуживании, осуществлять повышение привилегий и раскрывать важные данные. Читать дальше →...

В операционной системе FreeBSD обнаружены критические уязвимости (+ демонстрация атаки)

Согласно сообщению команды проекта FreeBSD, в операционной системе обнаружен ряд критических уязвимостей, позволяющих злоумышленникам проводить атаки отказа в обслуживании, осуществлять повышение привилегий и раскрывать важные данные. Читать дальше →...

[Перевод] Взгляд внутрь кибермошеннических колл-центров

Brian Krebs, автор блога о взломах, хакерах, вирусах и другом, что связано с компьютерной безопасностью, не так давно написал пост о мошеннических колл-центрах. Что интересно, в статье описаны не те колл-центры, которые работают для обмана «своих» жертв, а те, которые работают, обманывая «чужих»...

Корпоративные лаборатории 2016 — практическая подготовка в области информационной безопасности

В современных реалиях цифрового мира необходимо обладать актуальными знаниями в вопросе обеспечения информационной безопасности для построения максимально эффективной защиты инфраструктуры. Для этого необходимо иметь знания и навыки как построения систем защиты, так и практический опыт...

Корпоративные лаборатории 2016 — практическая подготовка в области информационной безопасности

В современных реалиях цифрового мира необходимо обладать актуальными знаниями в вопросе обеспечения информационной безопасности для построения максимально эффективной защиты инфраструктуры. Для этого необходимо иметь знания и навыки как построения систем защиты, так и практический опыт...

AnyСonnect и пересечение адресных пространств

Привет habr! В данной заметке хотел бы обсудить тему пересечения адресных пространств при предоставлении доступа удалённым пользователям. Буду рассматривать удалённый доступ средствами VPN-клиента Cisco AnyConnect. В качестве VPN-концентратора рассмотрим Cisco ASA. Примеры, описываемые в этой...

[Из песочницы] Белый список с брандмауэром Windows

Если паранойя подсказывает, что вы недостаточно защищены, а под рукой имеются только бесплатные инструменты для безопасности, то нужно это чувство удовлетворить! Под катом будем создавать белый список программ для выхода в сеть с помощью стандартного брандмауэра Windows, в том числе и на...

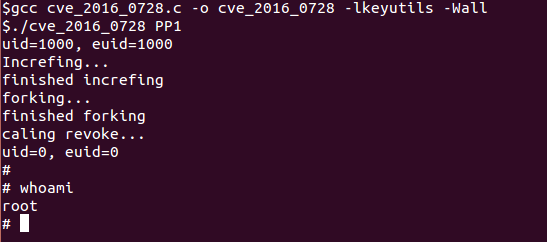

В ядре Linux обнаружили уязвимость, позволяющую получить права суперпользователя

Практически все версии ядра Linux, от 3.8 до 4.5 (в git) подвержены достаточно серьезной уязвимости, которая дает возможность локальному юзеру получить права суперпользователя. Оказывается, уязвимость CVE-2016-0728 существует с 2012 года, а наиболее подвержены риску пользователи ОС Android. дело в...

Хостер FirstVDS оставил бэкдоры в поставляемых клиентам VDS

Хостер FirstVDS (у них есть блог на хабре) поставляет VDS своим пользователям с вот таким вот содержимым файла /root/.ssh/authorized_keys: Т.е. это даёт возможность получать доступ к арендуемым пользователями VDS тем личностям, которые установили этот ключ. Комментарий в файле гласит, что этот ключ...

Пользователи LastPass уязвимы для простейшей фишинговой атаки в Chrome

Один из наиболее популярных менеджеров паролей, LastPass, несколько раз испытывал проблемы с безопасностью. К примеру, сервис взломали летом 2015 года, после чего пользователям пришлось менять свои данные для доступа к LastPass. В ноябре прошлого же года специалисты по информационной безопасности...

Пользователи LastPass уязвимы для простейшей фишинговой атаки в Chrome

Один из наиболее популярных менеджеров паролей, LastPass, несколько раз испытывал проблемы с безопасностью. К примеру, сервис взломали летом 2015 года, после чего пользователям пришлось менять свои данные для доступа к LastPass. В ноябре прошлого же года специалисты по информационной безопасности...

Небезопасный способ авторизации в GitLab CE с использованием LDAP аккаунтов и метод устранения уязвимости

При эксплуатации системы GitLab CE на своем предприятии (имеющему большую филиальную структуру), была обнаружена уязвимость, которая может привести к получению полного доступа к аккаунту любого пользователя системы администраторами филиалов предприятия. Проблема выявлена в подсистеме...

Взлом банковских карт, автомобилей и мессенджеров и др. особенности обучения на лучшей магистратуре Нидерландов

Всем привет! Меня зовут Марат Нигматуллин. Я — студент Университета Иннополис, который готовит специалистов по информационным технологиям. Вуз активно сотрудничает в вузами-партнерами из числа лучших университетов мира с целью адаптации лучших практик. Сейчас я нахожусь как раз в одном из таких — в...

9 секретов онлайн-платежей. Часть 1: настройка 3-D Secure

Российский рынок e-commerce живет в условиях кризиса, сейчас то время, когда одной из ключевых задач для успешного «выживания» является настройка всех «винтиков» механизма вашего сайта. Один из таких «винтиков» — это сервис приема онлайн-платежей на сайте. При правильном подходе он может стать...